Специалисты «Лаборатории Касперского» провели анализ накопленной статистики по различным показателям активности киберзлоумышленников во втором квартале 2014 года. Антивирусные эксперты отметили не только 4-кратное усиление темпов развития банковских троянцев, но и новые приемы хакеров. Также они столкнулись с первой мобильной программой-шифровальщиком и обнаружили модули для слежки за мобильными устройствами Apple.

Несмотря на то что российские пользователи еще не успели пострадать от этих новых угроз, они ежедневно сталкиваются с множеством других опасностей. В частности, Россия вышла на первое место по риску онлайн-заражения и на второе по количеству атак банковскими троянцами.

По всему миру за второй квартал с онлайн-ресурсов было произведено 354,5 миллиона атак, что на 1,3 миллиона превышает аналогичный показатель первых трех месяцев. Среди стран-источников веб-атак на первое место, опередив США, вышла Германия – ее доля выросла на 12 пунктов и составила 22,4%. Россия снизила свою долю до 8,5% и опустилась на четвертую строчку в рейтинге.

Что касается мобильных зловредов, то они заметно пополнили коллекцию «Лаборатории Касперского»: 65000 новых образцов, среди которых первый мобильный шифровальщик Pletor, увеличили базу данных до 300000 экземпляров. Большинство из них по-прежнему нацелено на Android, однако злоумышленники, применяя ряд инструментов для похищения Apple ID, начали целиком блокировать устройства на базе iOS и требовать с пользователей выкуп за восстановление доступа к смартфону или планшету. Эта находка совпала с выпуском отчета о «новинках» итальянской компании Hacking Team, которая занимается разработкой и продажей правоохранительным органам программ для слежки – теперь они предоставляют модули для Android, iOS, Windows Mobile и Blackberry.

Рост числа классических вредоносных программ также не замедляется: за второй квартал в коллекцию «Лаборатории Касперского» попало 60 миллионов новых опасных объектов, а 145 миллионов ссылок были признаны вредоносными, что на 77% выше показателя прошлого квартала.

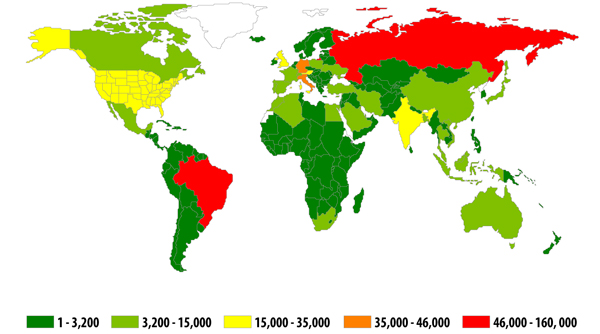

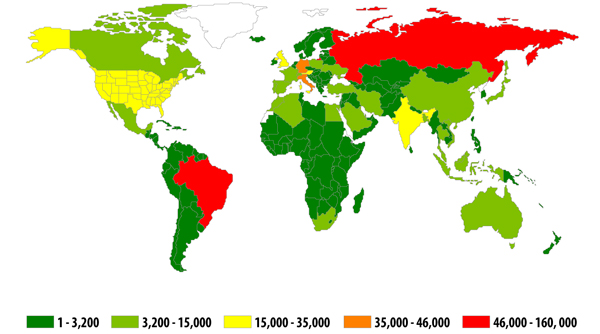

При этом защитные продукты компании пресекли более 927 тысяч попыток запуска банковских троянцев. Примечательно, что в мае этот показатель увеличился на 36,6% по сравнению с апрелем. Большая часть атак затронула пользователей Бразилии, России, Италии и Германии. Также было обнаружено более 2000 новых банковских троянцев – таким образом, с начала года число известных образцов этого типа вредоносного ПО увеличилось в четыре раза. Растут и финансовые потери – в рамках одной только операции с помощью троянца Luuuk за одну неделю было похищено 500 тысяч евро у 190 жертв.

Пользователи, атакованные банковскими троянцами во втором квартале 2014 г.

«В первом полугодии, как и ожидалось, наблюдалось развитие мобильных шифровальщиков. Первым из них стал Pletor – эта программа, доступная за 5000 долларов на черном рынке, менее чем за месяц успела заразить 2000 устройств в 13 странах. Злоумышленники применяют к мобильным платформам опробованные на домашних компьютерах методы. Их цель вполне очевидна – это деньги. Об этом можно судить по одному только числу мобильных банковских троянцев, которое за последние 12 месяцев увеличилось в 14,5 раз. К ним также добавляются новые программные инструменты для слежки: мы обнаружили вредоносные модули для iOS, Android и других платформ, которые могут получить полный контроль над мобильным устройством», – отметил Александр Гостев, главный антивирусный эксперт «Лаборатории Касперского».