«Лаборатория Касперского» представила новый сервис по расследованию компьютерных инцидентов, призванный помочь компаниям вовремя выявить сам инцидент, локализовать его распространение, а также произвести пост-анализ для восстановления хронологии событий, выявления использованных инструментов и идентификации злоумышленников. Преимущество сервиса – в сочетании детального анализа вредоносного ПО, используемого в ходе инцидента, изучения инфраструктуры, стоящей за зловредным программным обеспечением, и исследования среды, способствующей распространению вредоносного ПО.

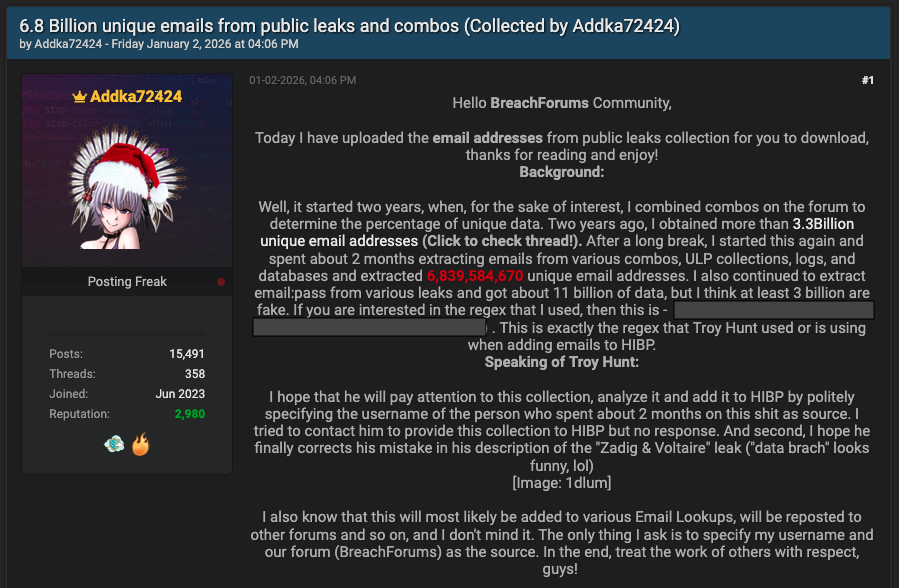

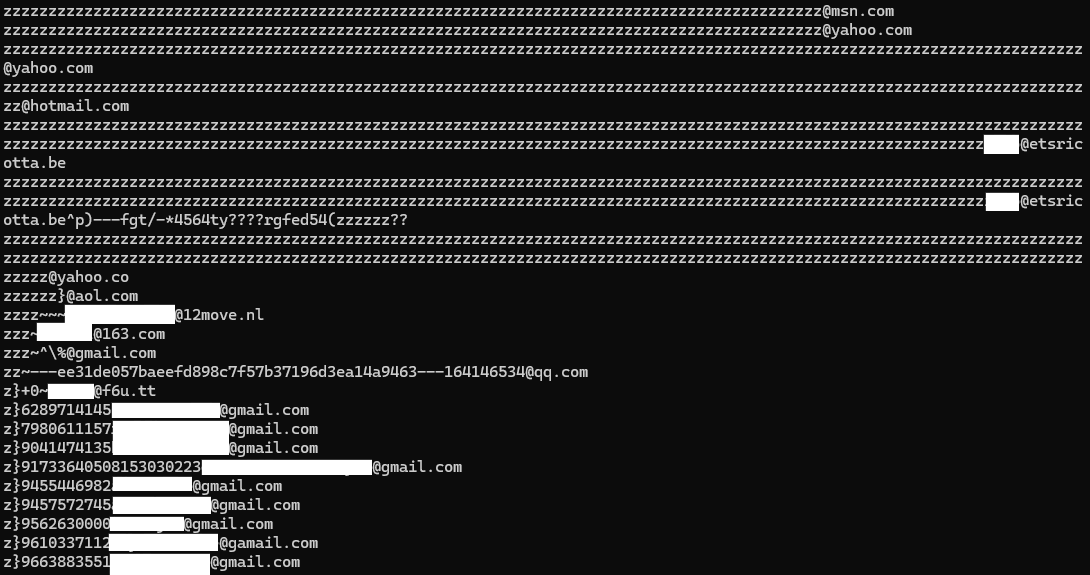

Создание вредоносного программного обеспечения давно превратилось из обычного хулиганства в многомиллионный преступный бизнес. Целевые атаки на компании, охота за ценной конфиденциальной информацией, DDoS-атаки, мошенничество в системах дистанционного банковского обслуживания приобрели повсеместный характер. Противостоять такого рода атакам, за которыми стоят преступники с продвинутыми техническими знаниями и сильной финансовой мотивацией, способные быстро менять стратегию и методы нападения, – непросто. Поэтому для того чтобы принять удар и устоять на ногах, предприятиям необходимо не только использовать превентивные средства защиты от инцидентов, но и иметь наготове эффективные механизмы реагирования на них.

Сервис «Лаборатории Касперского» предусматривает три последовательных этапа выполнения необходимых работ для устранения рисков, связанных с компьютерным инцидентом:

- оперативный анализ компьютерного инцидента;

- расследование компьютерного инцидента;

- экспертное сопровождение уголовного дела.

На первом этапе специалисты «Лаборатории Касперского» проводят оперативный анализ происшествия, помогая пострадавшей компании понять ситуацию и взять ее под контроль. Эксперты восстанавливают возможную картину произошедшего, устанавливают, какие именно узлы IT-инфраструктуры были вовлечены в инцидент, фиксируют цифровые свидетельства. В ходе дальнейшего анализа проводятся исследование первичной информации об инциденте и полный анализ вредоносного ПО. На основе этих данных компания получает отчет, содержащий результаты исследования, а также рекомендации по устранению последствий случившегося инцидента. Документ может служить достаточным основанием для обращения в правоохранительные органы с целью проведения необходимых проверок по данному направлению.

Следующий этап предусматривает расследование, которое позволяет получить, а также проанализировать все технические и финансовые аспекты произошедшего инцидента, установить схему преступления, определить лиц, причастных к инциденту, и подготовить данные, подтверждающие эти факты. По итогам расследования, проводимого силами специалистов «Лаборатории Касперского», компания получает подробный отчет о компьютерном инциденте, который может быть использован правоохранительными органами для проведения доследственной проверки и расследования в рамках уже возбужденного уголовного дела.

В случае возбуждения уголовного дела «Лаборатория Касперского» готова оказывать экспертную поддержку пострадавшей от преступления компании. На этом этапе специалисты «Лаборатории Касперского» могут выступать в качестве представителя пострадавшей организации, оказывают всю необходимую информационную и техническую поддержку расследованию уголовного дела, а также проводят консультации правоохранительным органам по результатам расследования, проведенного ранее «Лабораторией Касперского».