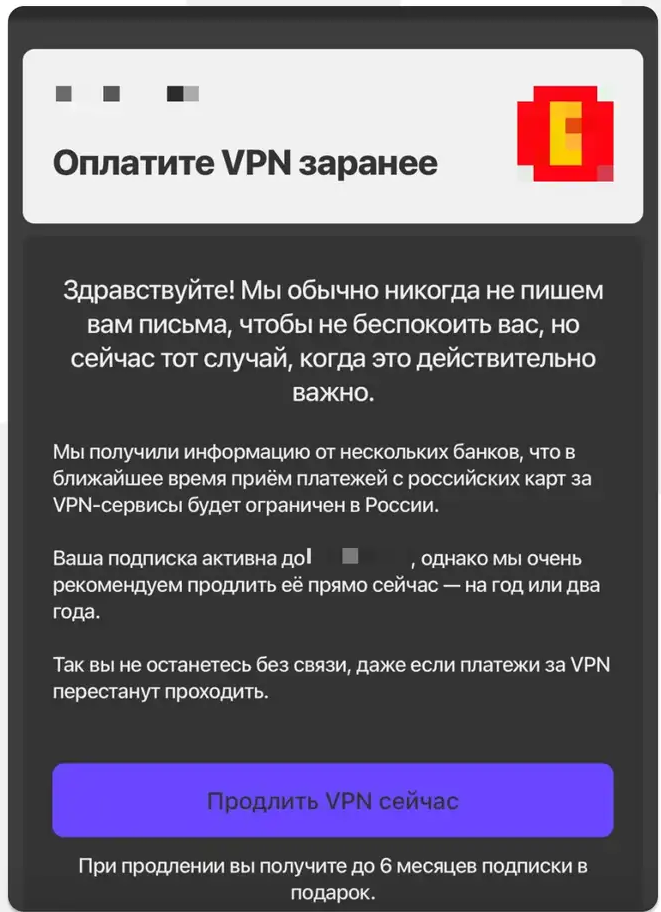

Компании, предоставляющие платный доступ к VPN-сервисам, начали активно — а в ряде случаев и довольно агрессивно — призывать пользователей оформлять долгосрочные подписки. В качестве аргумента они указывают на риск скорой блокировки оплаты с российских банковских карт. Однако реакция рынка и аналитиков на такие заявления остаётся неоднозначной.

По мнению некоторых источников портала «Код Дурова», такая кампания может быть попыткой искусственно подогреть спрос. Это связывают с планируемым запретом на размещение VPN-сервисов на российских хостинговых площадках.

Вероятность принятия этой нормы оценивается как высокая, а её возможным последствием может стать прекращение работы таких сервисов и потеря денег пользователями.

Генеральный директор информационно-аналитического агентства TelecomDaily Денис Кусков в интервью НСН не исключил, что россияне действительно могут лишиться возможности оплачивать платные VPN с российских карт. По его словам, такие ограничения власти при желании способны ввести достаточно быстро:

«Это вполне реально. Если компания не представлена в России, то вполне возможно, что она не сможет принимать платежи. Это может произойти очень быстро. Часть людей использует бесплатный VPN, часть – платный. Поэтому тем, кто делает это платно, надо просто предусмотреть возможные риски. По аналогии с запретом оплаты Apple ID с двух российских мобильных операторов, это произошло достаточно быстро, практически в течение недели. Поэтому это может быть и в течение нескольких дней, а может – недель и месяцев».

При этом, как сообщает «Код Дурова», несмотря на то что многие процессинговые сервисы уже прекратили проводить оплату VPN в России, часть таких платежей по-прежнему проходит — например, если они маскируются под покупки в интернет-магазинах или под услуги, формально не связанные с предоставлением зашифрованных туннелей.