В апреле 2016 года эксперты оценили ущерб от киберпреступников только для Российской экономики в 200 млрд рублей. И это далеко не «потолок»: с ростом проникновения информационных технологий в жизнь человека и компаний, риски, связанные с их использованием, будут только расти.

- Введение

- Вам письмо: принять к исполнению

- Он так убедительно говорил…

- Почему же так происходит и что с этим делать?

Введение

Встает закономерный вопрос обеспечения безопасности, и здесь одним из главных факторов является периодическое «тестирование» собственной безопасности на прочность. Суть заключается в том, чтобы выявить сценарии, которые смогли бы использовать злоумышленники для атаки на компанию, и заложить их в основу дальнейших мероприятий по защите информации.

Говорят, что скорость конвоя равна скорости самого тихоходного судна в нем. Это правило, по мнению самих сотрудников служб безопасности, применимо и к защите информационных ресурсов компании: она эффективна ровно на столько, на сколько защищен наиболее ее слабый элемент. Поэтому любое тестирование на проникновение начинается с наименее защищенного ресурса − людей. Итак, какие же приемы использует служба безопасности, для того, чтобы проверить «защищенность» сотрудника компании от хакерской атаки с применением социального инжиниринга?

Вам письмо: принять к исполнению

Все знают, что согласно политике информационной безопасности, нацеленной на противодействие кибершпионажу или диверсиям, запрещается разглашать конфиденциальную информацию, открывать документы, полученные от подозрительных адресатов, устанавливать сторонние программы и т.п. Однако, сотрудник может нарушить политику безопасности просто по неосторожности или опрометчивости. Например, недостаточно хорошо присмотревшись к адресу отправителя письма, в котором содержится запрос от вышестоящего руководства выдать критичную информацию, можно случайно нарушить правила безопасности. Этим постоянно пользуются злоумышленники. Так, например, было с российскими банками, которые были атакованы хакерами, выдававшими себя за сотрудников структурного подразделения главного управления безопасности и защиты информации Банка России “FinCERT”. Хакеры рассылали письма с вредоносным вложением, замаскированным под обычный документ, которое при открытии захватывало управление компьютером и распространялось далее по сети.

Зная о подобных историях, службы безопасности проводят «киберучения», самостоятельно регистрируя доменные имена, похожие на официальные домены компаний, и рассылая с них письма на целевые группы сотрудников с просьбой выдать критичную информацию или открыть вложенный вредоносный документ. И, как показывает практика, до 60% всех сотрудников попадаются на аккуратно и стилистически правильно оформленные сообщения, которые обещают от лица начальства поощрения за выполнение инструкций внутри письма или санкции в случае промедления.

Он так убедительно говорил…

Другой вид манипулирования − звонки сотрудникам компании, с просьбой произвести те или иные действия. Приватный диалог, правдоподобные формулировки с упоминанием деталей, которые в обычной обстановке могли бы быть известны только этим собеседникам, создают иллюзию аутентичности. Однако на самом деле, никаких гарантий, что звонит именно представившийся человек, нет. Таким образом, например, сотрудник фонда Fortelus Capital Management, предоставил коды доступа якобы сотруднику частного банка, что привело к потере фондом 1,2 млн долларов.

«Тестируя» сотрудников компании на восприимчивость к подобным историям, служба безопасности делает выборочные звонки работникам и убеждает их выполнить какие-либо действия, доступные им по служебному положению. По итогам таких прозвонов, кстати, не редко оказывается, что до 80% сотрудников готовы выполнять инструкции, без получения указаний от своих непосредственных руководителей.

Почему же так происходит и что с этим делать?

Разобрав основные моменты, при которых сотрудник компании может оказаться тем самым уязвимым местом для злоумышленников, необходимо понять, почему же так происходит? Почему образованные, взрослые сотрудники так легко попадаются на уловки преступников, слепо доверяют подозрительным письмам, звонкам? Среди прочих наиболее заметны две основные причины, это: невнимательность и чувство страха.

Внимательности можно обучить. Для того чтобы защититься от возможных атак, нужно проводить обучение персонала, поскольку часто невнимательность идет от незнания: на что необходимо обращать внимание в письме, в разговоре? какие сценарии используют злоумышленники, где может подстерегать опасность и.т.д. Если человека нужно было бы обучить какой-либо новой бизнес-функции, его бы послали на семинар, там он бы сдал экзамен и получил сертификат. То же самое необходимо реализовывать и в контексте безопасности. При этом задача обоснования обучения ложится на службу безопасности, а его организация на HR-отдел, поскольку именно HR-специалисты должны понимать, какому сотруднику и каким образом необходимо передать соответствующие знания. Одним из наиболее популярных способов обучения – проведения семинара специальным обучающим центром, на котором научат необходимым навыкам в сфере информационной безопасности.

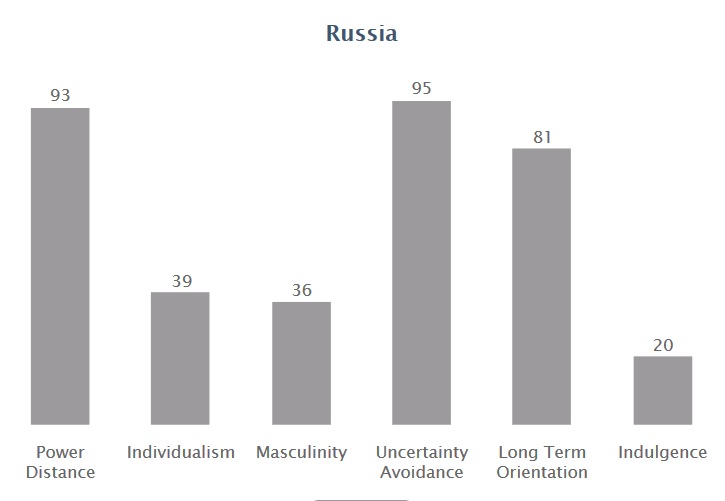

С помощью обучения можно повысить осведомленность, снизив тем самым и невнимательность в том числе, но они не помогут в случае со вторым фактором – страхом. Например, сотрудник получает письмо с корпоративного адреса начальника. Он не проверяет его и готов прямо сейчас все бросить и выполнить все вложенные инструкции, лишь бы все было хорошо и его не уволили. Это как раз и есть тот крючок, на который ловят своих жертв хакеры – страх. В России по модели Герта Хофстеде, голландского социопсихолога и антрополога, очень высокий параметр дистанцированности власти. Это значит, что нашей национальной культуре присуща высокая степень зависимости от руководителей, строгая подчиненность и уважение символов власти. В борьбе с фактором страха в организации необходимо понимать, что он во многом завязан на корпоративной культуре. Это значит, что именно под влиянием культуры в организации, руководители и сотрудники должны осознавать необходимость применения защитных мер: письменное потверждение, дополнительное согласование, личная встреча.

Показатели параметрической модели Хофстеде для России.

Необходима корпоративная пропаганда внимательности и ответственности, особенно по отношению к конфиденциальной информации и критичным ресурсам компании. Только компромисс между удобством мер безопасности, и принятием ценностей отдела безопасности позволит говорить о защищенности сотрудников и критичной для бизнеса информации.