Естественное ускорение эволюции технологий расширяет горизонты их применения и открывает человеку новые возможности, позволяя войти в будущее, которое несколько лет назад казалось недосягаемым. Внедрение революционных технологий ближайшего будущего (5–10 лет) — это столкновение с революционными рисками и угрозами, которые уже сейчас требуют качественно нового подхода к безопасности и коллективных решений на уровне мирового сообщества.

- Введение

- Динамичное киберпространство

- Ключевые системные риски и проблемы новейших технологий

- Вездесущий интернет

- Искусственный интеллект

- Квантовые вычисления

- Цифровая идентификация личности

- Выводы

Введение

Мы живём в эру информации. Информационные потоки повсюду. Цифровизация многих сфер жизни стала для нас обыденностью. Это удобно, это экономит время, позволяет зарабатывать деньги, творчески раскрываться, следить за здоровьем, получать любые знания и многое, многое другое. Современная цифровая среда стремительно меняется, эволюционирует, адаптируется под потребности человека и рынков. Возрастающий темп роста киберпространства, взаимозависимость устройств от интернета, от беспроводных технологий приводят к усложнению сетевых инфраструктур, формируют запутанные зависимые друг от друга системы и сферы. Уже сейчас во всём мире наблюдается недостаток ИБ-специалистов. Возрастающая сложность и многообразие систем обостряют проблему квалификации кадров. Автоматизация атакующих инструментов понижает порог входа злоумышленников, ИИ-инструменты формируют новые векторы для атак, которые не наблюдались ранее. А подступающие революционные технологии выводят проблемы безопасности цифрового киберпространства на новый уровень.

Естественная эволюция, развитие и внедрение в ближайшие 5–10 лет новых технологий, таких как вездесущий интернет, искусственный интеллект, квантовые вычисления и цифровая идентификация, создают совершенно новые риски и подходы в обеспечении информационной безопасности. Это — проблемы нового порядка, требующие инновационных комплексных решений на уровне мирового сообщества.

В статье мы постараемся ответить на вопрос: будет ли наш индивидуальный и коллективный подход к управлению рисками кибербезопасности эффективным перед лицом ключевых технологических тенденций ближайшего будущего?

Публикация подготовлена на базе совместного отчёта WEF 2020 (Международный экономический форум) и Оксфордского университета.

Динамичное киберпространство

Течение цифровых технологий из прошлого через настоящее в будущее каждый раз открывает людям не только невероятные преимущества, но и совершенно новые риски, без учёта которых любая технология может обратить преимущества в опаснейший хаос.

Развитие и внедрение текущих технологий есть эволюционный этап технологий прошлого, которые отвечают современным потребностям человека в отдельности и человечества в целом. Современные технологии прямо сейчас обеспечивают движение в будущее по совершенно новым векторам, которые помогают решать как старые, так и новые задачи человека в киберпространстве.

Динамика киберпространства: особенности и внедрение новейших технологий как результат

Естественная динамика цифрового пространства — это отражение новых идей, развлечений, услуг, потребностей бизнеса, этапов естественной глобализации. На прошлых этапах эволюции цифровых систем масштаб и функциональность были более прозрачными, имели более отчётливые границы. Современные системы и цифровые системы будущего — это целостные платформы для внедрения инноваций, что приводит к новым особенностям динамики киберпространства.

Феноменальный масштаб. Естественный рост киберпространства за счёт новых устройств, сетей, объёмов данных. Уже сейчас этот масштаб сложно вообразить — а что будет дальше?

Скорость и темп. Постоянно повышаются не только пропускная способность сетей, но и скорость обработки данных в бизнес-процессах, скорость в контактах и отношениях, быстрота потребления контента, скорость в идеях и инновациях, скорость в образовании. Повышение темпа настолько высоко, что мы не успеваем осознать глубину происходящего, настолько быстро всё меняется в огромном мире информации.

Взаимосвязь. Связь между системами, устройствами, цифровыми продуктами. Образуются целые цепочки, где потеря или выход из строя одного звена затрагивает других участников.

Скорость динамики. Всё вместе создаёт быстро меняющуюся модель непосредственно самой динамики киберпространства. Роль человека рискует опуститься до уровня наблюдателя за счёт растущей сложности цифрового пространства.

Риск потери контроля над киберпространством постоянно возрастает, особенно на фоне внедрения подступающих инноваций. Обозначим эти инновации.

Существующие технологии, открывающие миру совершенно новые возможности

Бизнес и политика прекрасно осознают потенциал современных технологий в эру цифровизации и активно участвуют в развитии киберпространства по самым разным направлениям. На текущий момент сформировались четыре таких направления, которые в ближайшие 5–10 лет будут оказывать существенное влияние на динамику киберпространства, открывая удивительные возможности и параллельно обостряя риски для безопасности нового уровня.

Повсеместный интернет. Устройства, сети и сервисы, взаимозависимость инфраструктур. Скорость, надёжность, задержки, интеллектуальные архитектуры связи — всё это создаёт новые тренды применения, новые экосистемы.

Искусственный интеллект, машинное обучение. Растущие объёмы данных и мощности, оптимизация алгоритмов открывают новые возможности для машинного обучения. Это приводит не только к экономии времени при анализе самых разных данных, но и, например, к феноменальной точности работы алгоритмов прогнозирования уже сейчас.

Квантовые вычисления. Скорость вычислений квантовых компьютеров по сравнению с классическими выше на порядки, что серьёзно экономит время обработки сложнейших задач. Это же привносит и свежие угрозы, например для такой области, как криптография.

Цифровая идентификация. Возрастающая потребность в управлении цифровой идентификацией на новом уровне. Это — услуги и сервисы, приложения и прочие модели применения, позволяющие оптимизировать множество процессов и двигаться с той же скоростью, с которой развивается киберпространство.

Данные технологии помогут человечеству решить ряд проблем, затрагивая многие сферы жизни. Вот только некоторые из них для примера.

Экология: снижение выбросов углерода за счёт «умных» городов, интеллектуальных электросетей, оптимизация логистики и промышленных процессов, сокращение отходов жизнедеятельности человека.

Техногенная безопасность: интеллектуальные роботы позволят снизить риск на опасных производствах, устранить количество человеческих ошибок при принятии критически важных решений.

Алгоритмы прогнозирования: качественная оценка угрозы стихийных бедствий.

Здравоохранение: революционные методы в оказании медицинской помощи, открытие новых препаратов, более персонализированные рекомендации по лечению недугов.

Питание: применение новейших агропромышленных технологий в суровых природных условиях, оптимизация земледелия, которая позволит повысить урожайность и прокормить растущее население планеты.

Мировая экономика: текущая четвёртая промышленная революция оптимизирует производительность, постепенно интегрируя предприятия в мировую финансовую инфраструктуру.

Все преимущества новых кибертехнологий параллельно открывают и новые системные риски. Рассмотрим эти риски обзорно, а далее более детально пройдёмся по каждому из четырёх направлений.

Ключевые системные риски и проблемы новейших технологий

Любая технология, так же как и идея или информация, сама по себе нейтральна. Непосредственно человек делает выбор: во благо или во зло применить технологию. Поэтому каждая инновация будет нести новые риски. Природа рисков такова, что они будут распространяться системно, через связующие цепочки. Далеко не всегда эти риски очевидны.

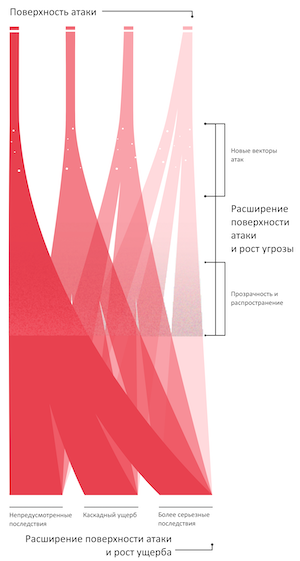

Скрытый риск для устойчивости к кибератакам

Новые технологии несут новые векторы, принципы и особенности в атаках, значительно обостряя проблему устойчивости к атакам злоумышленников.

Зарождающиеся и развивающиеся угрозы:

- автоматизация, скорость вычислений и взаимодействий повышают быстроту проведения и масштабы атак;

- высокая ценность данных повышает интерес злоумышленников к ним, автоматизация снижает порог для входа;

- квантовые вычисления, дипфейки (созданные нейросетями поддельные звуки и изображения), высокотехнологичные приложения создают фронты атак, которых ранее не было;

- скрытность растёт за счёт самообучающихся вредоносных программ.

Расширение спектра векторов атак обусловлено:

- внедрением технологий в промышленность, в IoT-устройства и в прочие системы;

- ресурсами для общего доступа и облачными инфраструктурами с ценными данными;

- информацией, создаваемой новыми устройствами, а также базами данных для тренировки ИИ и конфиденциальными сведениями длительного хранения;

- внедрением небезопасных технологий, несанкционированным доступом, аутсорсингом.

Рост ущерба возможен из-за таких факторов, как более серьёзные последствия (применение технологий в критически важных сферах, физическая кибербезопасность), каскадный ущерб (взаимозависимость между разными сферами деятельности, привязанность к одному поставщику), непреднамеренные последствия (необнаруженные ошибки в алгоритмах, конкуренция за общие ресурсы в инфраструктуре).

Рисунок 1. Расширение фронта атаки и рост ущерба

Возрастающая динамика цифровой среды усиливает взаимозависимость между участниками киберпространства. Отсюда выделяются 3 уровня системных рисков, которые ранее не наблюдались.

Уровень 1

Распространённость конкретной технологии повышает риск, что злоумышленники смогут успешно атаковать большое количество участников цифрового пространства практически одновременно.

Уровень 2

Взаимосвязь между участниками цифрового пространства возрастает, растёт доверие к технологии и её поставщикам, к сервисам общего доступа. Это создаёт системный риск второго уровня, когда проблема кибербезопасности одного участника затрагивает и остальных участников системы (каскадный эффект).

Уровень 3

Системный риск третьего уровня — это проблема кибербезопасности с более катастрофичными последствиями, когда за счёт каскадного эффекта могут быть поражены критически важные инфраструктуры в рамках государства. Последствия могут затронуть общественную безопасность, экономику, здравоохранение и т. д. Могут быть выведены из строя несколько взаимозависимых участников киберпространства. В случае отсутствия альтернативы проблема будет сохраняться и наносить ущерб до тех пор, пока не будет восстановлен каждый такой участник.

Многие компании уже сейчас могут ощущать запутанность и непрозрачность своей экосистемы. Недостаточная глубина прозрачности работы той или иной используемой технологии повышает риск неправильной оценки информационной безопасности компании. Динамика киберпространства ускоряет внедрение технологий, создавая новые риски, усложняя экосистему.

Пандемия COVID-19 ускорила внедрение облачных технологий, оптимизировала дистанционную работу, домашний офис, что автоматически влияет на развитие, например, дистанционного здравоохранения. Взаимозависимости усиливаются, повышаются системные риски, обостряются проблемы кибербезопасности. Мы всё это наблюдаем сейчас, это происходит на наших глазах естественным образом. Выделим ключевые проблемы безопасности экосистем.

Пять проблем безопасности цифровых экосистем

По мере роста системных рисков организации уже не могут учитывать только свои индивидуальные возможности в обеспечении кибербезопасности. Необходимо принимать во внимание состояние защиты всей взаимосвязанной цифровой экосистемы, потому что неспособность обеспечить безопасность в одном её секторе повлияет на остальных участников (каскадный эффект). Решающее значение будут иметь коллективные действия по преодолению ряда проблем. Обозначим эти проблемы.

Проблема 1: навыки специалистов по ИБ

На данный момент уже существует глобальная нехватка как специалистов, так и сотрудников в сфере ИБ. По мере внедрения новых технологий она будет только возрастать. Ускорение обучения и подготовки профессионалов в кибербезопасности создаст необходимый потенциал мышления и видения. Необходимо учитывать и общее повышение киберграмотности среди руководителей и новаторов для правильной оценки рисков для ИБ на этапах разработки, внедрения, управления.

Проблема 2: технологии и политика

Глобальное управление киберпространством значительно отстаёт от темпа роста сложности и взаимозависимости систем. Технические стандарты и принципы управления лежат в совершенно разных плоскостях. Существует серьёзный риск потери согласованности действий на уровне политики государств, что приведёт к отсутствию функционального управления рисками, к неспособности осознать потенциальную ценность глобальной безопасности цифровой экосистемы. Отсюда вытекает и проблема несовместимости стандартов ИБ отдельных частей экосистемы, что повышает стоимость обеспечения кибербезопасности и снижает общую устойчивость всей этой системы к рискам.

Проблема 3: неэффективность существующих методов обеспечения ИБ

Для устранения угроз и реагирования на инциденты потребуются новые подходы. Существующие методы обеспечения ИБ недостаточны для работы с новыми технологиями и для нейтрализации возникающих рисков. Ключевой акцент придётся на темп и масштаб коллективных операций, включая обмен информацией, коллективное реагирование, обнаружение, срыв и сдерживание кибератак. Повышение уровня автоматизации сыграет важную роль: увеличит эффективность совместных действий и сформирует новые методы киберзащиты.

Проблема 4: недостаточные инвестиции в ИБ

Безопасность не считается неотъемлемой частью процесса разработки и внедрения технологических инноваций. Многие технологии разрабатываются без учёта потенциальных угроз и рисков, чего не наблюдалось в прошлом. Повышается риск недостаточной функциональности безопасности и последующей дорогостоящей модернизации. Сложность и запутанность систем могут приводить к тому, что разработчики будут делать ошибки в оценке безопасности технологии, формируя скрытые риски. Скрытые риски могут проявляться, например, в случаях, когда компании используют машинное обучение не имея возможности определить целостность и отсутствие предвзятости в алгоритмах.

Проблема 5: неоднозначная ответственность

Неоднозначность проявляется в том, что неясно, в какой мере каждый из участников ответственен за обеспечение устойчивости всей экосистемы. Проблема усугубляется сложностью и запутанностью в ответственности при предоставлении сквозных услуг и совместном использовании критически важных инфраструктур.

В интересах мирового сообщества необходимы инициативы, которые сформируют и обеспечат устойчивость и безопасность всей глобальной цифровой экосистемы. Прозрачность и доверие, глобальная совместимость технических решений и принципов управления образуют достаточную уверенность в эффективности управления системными рисками. В противном случае мир может столкнуться с тем, что все мы станем зависеть от цифрового комплекса, который не будет устойчивым к возникающим системным угрозам, и преимущества глобальной цифровой экосистемы будут реализованы только частично.

Проблема обмена информацией и осторожность бизнеса

Один из ключевых атрибутов как современной ИБ, так и безопасности будущего — обмен информацией, особенно в рамках решения проблем возрастающих системных рисков. Обмен информацией об угрозах, целевых атаках, индикаторах компрометации и ответных мерах выгоден всем участникам экосистемы. Это позволяет постоянно повышать уровень киберзащиты в целом и в частности, а также увеличивает затратность кибератаки для злоумышленников.

Технические проблемы обмена информацией, проблемы конфиденциальности и геолокации уже существуют. К ним можно добавить следующие:

Новые типы информации. Биометрические и поведенческие данные, информация об алгоритмах в атаках ИИ.

Скорость и масштаб. Своевременный обмен информацией и данными для устранения высокоскоростных согласованных атак и угроз. Существующие модели, например ISAC, не масштабируются для удовлетворения возрастающих потребностей.

Распределение участников экосистемы. Это создаёт риск недоверия к некоторым участникам при обмене информацией.

Объём данных. Извлечение целевой информации из постоянно растущего объёма сведений.

Возможное решение проблемы может быть найдено непосредственно в новых технологиях. Всё более широкое применение находят автоматизированные подходы к обмену информацией.

Необходимо учитывать интересы и осторожность бизнеса: обостряется финансовый вопрос при работе с новыми технологиями, активизируются юридические агенты, представляющие интересы бизнеса. Всё это формирует следующие вопросы, требующие решения:

- Новые компании и бизнес-модели. Новые модели требуют оценки рисков и их совокупности без учёта данных устаревших моделей.

- Запутанность взаимоотношений с производителями и поставщиками услуг. Ответственность за безопасность и право собственности на риски размыты. Например, технология беспилотных автомобилей несёт целый ряд рисков для бизнеса.

- Растущая взаимозависимость технологий и компаний. Ущерб может затронуть многие компании. Оценка совокупного риска становится всё более сложной задачей.

- Усложнение цифровой экосистемы. Сложность выявления источников риска. Оценка бизнес-рисков и технологических рисков также становится более сложной задачей.

- Проблемы прозрачности работы алгоритмов, например ИИ. Недостаточная прозрачность может привести к проблемам ответственности за инциденты.

Мы рассмотрели основные технологические векторы ближайшего будущего и обозначили общие риски, а также подходы к решению возникающих проблем безопасности. Теперь рассмотрим каждую из инноваций более детально.

Вездесущий интернет

Повсеместное внедрение интернета создаёт новые риски для безопасности глобальной экосистемы. Быстрый рост количества подключённых устройств образует более тесные взаимосвязанные отношения между всеми участниками киберпространства. Проблема актуальна не только для компаний, но и для государств, которые всё больше внедряют цифровые системы в инфраструктуру управления.

Уже сейчас требуется общий, целостный согласованный подход с точки зрения требований и стандартов безопасности в отношениях между огромным количеством участников глобальной экосистемы.

Возрастающий риск зависимости устройств от интернета

За последние годы количество подключённых к интернету устройств выросло в несколько раз. Смартфоны, планшеты, носимые гаджеты, «умный» дом, промышленные устройства считывания данных, автоматизация систем управления, камеры, датчики, лидары, телеметрия, потребность в прогнозировании в режиме реального времени и т. д. — образуется естественная зависимость от подключения к глобальной сети огромного количества всевозможных устройств.

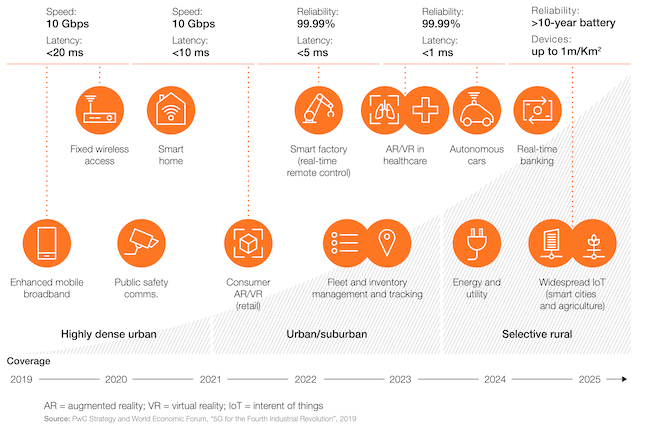

Внедрение технологии 5G ускоряет и упрощает доступ к глобальной сети. Сеть стремительно растёт и создаёт сложные, быстрые современные сетевые инфраструктуры, генерирует огромное количество трафика. Виртуализация, индивидуализированные гибкие архитектурные решения сетей с облачными технологиями тестируются и активно внедряются по всему миру для оптимизации уже существующих инфраструктур.

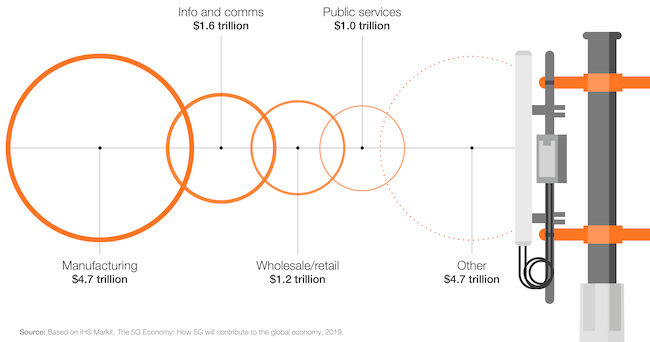

Рисунок 2. Прогноз влияния 5G на мировую экономику к 2035 году

Сейчас телекоммуникационные компании могут поддерживать до 2 000 000 подключённых устройств на 1 кв. км. К 2025 году прогнозируется 25 000 000 000 соединённых с интернетом гаджетов.

Неизбежность постоянного подключения к интернету большого числа устройств приведёт к взаимосвязям нового порядка, когда и сети, и сервисы взаимозависимы, функционируют в сложных инфраструктурах и используются для поддержки важных социальных и промышленных задач.

Рисунок 3. Прогноз развития повсеместного подключения к сети «Интернет»

Проблемы и необходимые решения по безопасности

Эволюция повсеместного интернета создаёт новые бизнес-модели и открывает системные риски для кибербезопасности гиперсвязанных сетей и устройств.

Масштаб и критическая важность. Огромный масштаб увеличивает количество новых векторов атак. Возникают риски для конфиденциальности, целостности, доступности данных и прочих цифровых активов, услуг. Критически важные сферы, например интеллектуальные транспортные инфраструктуры, здравоохранение, общественная безопасность, будут напрямую полагаться на качество и доступность связи и зависеть от них.

Взаимозависимость. Сложные запутанные взаимосвязи между компаниями и отдельными участниками экосистемы активируют каскадные риски, когда инцидент в одной части экосистемы влияет на работу другой части или может нанести вред всем зависимым участникам по принципу домино. Проблемы прозрачности и ответственности лежат в основе непрерывности процессов в разных частях экосистемы и требуют решения для минимизации рисков.

Общие ресурсы. Зависимость многих компаний от общих баз данных, общих сервисов, поставщиков услуг связи, оборудования, ПО наблюдается уже сейчас — и эта зависимость будет только возрастать. Успешная атака злоумышленников на подобные ресурсы создаёт риск серьёзных системных последствий. Взлом может затронуть часть экосистемы, но нести угрозу как конкретному участнику, так и всем сразу. Каскадный эффект приводит к последствиям и новым рискам в другой части системы. Определение критически важных общих ресурсов, ответственных лиц и ключевых зависимостей — это проблема, требующая решения.

Обозначим возникающие проблемы повсеместного подключения к интернету и возможные пути решения.

Стандарты и принципы. Потенциал повсеместного доступа к интернету раскроется только при наличии единых стандартов в области кибербезопасности между всеми участниками: компаниями, секторами, странами. В настоящее время только формируются и разрабатываются стандарты в сфере гиперподключённой экосистемы. Отраслевые союзы, межправительственные организации работают над созданием унифицированных подходов и общих принципов цифровой безопасности, международных норм. Это больше относится к построению и эксплуатации систем связи. Несовместимость политик и нормативных требований разных частей экосистемы необходимо постоянно выявлять и устранять на самом высоком уровне. Единые для всех участников стандарты и принципы обеспечат качество и усилят общую безопасность всей экосистемы.

Отсутствие прозрачности и уверенности. По мере усложнения экосистем усложняется и обеспечение безопасности их участников. Компании или сервисы, предоставляющие услуги, не всегда обеспечивают надлежащую безопасность и доступность на всех уровнях, но несут ответственность за качество услуг. Зависимость от партнёров снижает прозрачность для поставщиков услуг и создаёт риски в оценке безопасности на разных уровнях. Участникам экосистемы необходимо установить базовый уровень доверия в цепочке поставок и договориться о прозрачности в отношении функций безопасности, чтобы клиенты могли принимать верные решения в управлении рисками. Необходимы законодательные шаги (такие, например, как в Великобритании или Калифорнии), продуманная политика на международном уровне, регулирующая безопасность среды подключённых устройств. Важно чётко понимать, на ком лежит ответственность за обеспечение безопасности участника экосистемы. Уверенность в безопасности зависит от наличия прозрачности на всех уровнях в режиме реального времени во всей экосистеме.

«Лицензия на участие». Эта концепция включает в себя базовый уровень гарантий безопасности и ответственности для ключевых участников экосистемы; чтобы оставаться в последней, этот уровень необходимо поддерживать. Пример — компании критических национальных инфраструктур (CNI). Для участников CNI обязательны лицензии и соблюдение нормативных актов, включая прогнозы последствий для общественной безопасности в случае кибератак на сетевые инфраструктуры.

Опыт CNI. Использование опыта CNI, выявление критически важных и взаимозависимых участников экосистемы в сочетании со сбалансированным регулированием на уровне государства и на уровне международной политики обеспечат целостность. Используемые подходы требуют способности адаптироваться к быстрым изменениям технологической среды с сохранением актуального уровня стандартов кибербезопасности, а также совместимости на глобальном уровне.

Нехватка навыков и оперативная кибербезопасность. С ростом и усложнением сетевых инфраструктур будет акцентироваться вопрос профессионального взаимодействия человека и сетей, вскрывающий эксплуатационные проблемы. Оперативная кибербезопасность не успевает за стремительно растущими масштабами сетей, а значит, и растущим масштабом рисков. Новые технологии создают нехватку специалистов с комплексными навыками по ИБ, которые видят угрозы по старым и новым векторам атак. Штат экспертов необходимо расширять, воспитывать кадры, готовые работать в среде смешанных операционных и информационных технологий.

Искусственный интеллект

Активное развитие алгоритмов ИИ приводит к его внедрению в критически важные бизнес-процессы. Проблема заключается в том, что проектирование и использование этих алгоритмов непрозрачны. ИИ применяется как злоумышленниками в атаках, так и специалистами в обеспечении ИБ. На данный момент нет чёткого понимания, у какой из сторон преимущество. Текущее состояние баланса между атакой и защитой с использованием алгоритмов машинного обучения неизвестно.

Отсутствуют принципы безопасности для ИИ (разработка, внедрение, управление). Требуются совершенно новые инструменты для защиты процессов, основанных на ИИ, для снижения серьёзных рисков и угроз безопасности.

Растущий ИИ автономных устройств

Глобальная гонка за разработкой всё более совершенных алгоритмов ИИ ускоряется с каждым годом. Целью является создание такой системы, где ИИ будет способен решать интеллектуальные задачи (принятие решений, визуальное распознавание, распознавание речи) и в целом адаптироваться к обстоятельствам. Это будут автономные устройства или машины, которые смогут думать без помощи человека, обретая преимущества при решении задач в целом. Это — слегка отдалённое будущее ИИ.

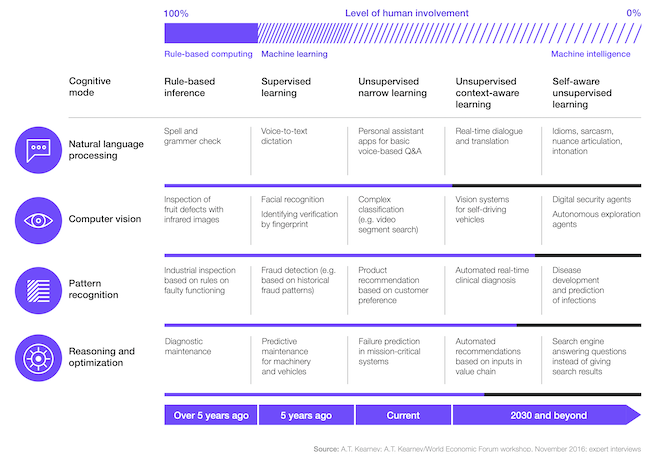

На текущем этапе развития алгоритмы ИИ охватывают более узконаправленные сферы и уже демонстрируют определённые преимущества перед человеком, экономят время анализа, формируют прогнозы. Четыре основных направления развития ИИ — обработка речи и языка, компьютерное зрение, распознавание образов, рассуждения и оптимизация.

В исследования и разработку ИИ, в методы машинного обучения текут огромные инвестиции. Глобальные расходы на ИИ в 2019 году составили 37 500 000 долларов США. Прогноз на 2023 год — 97 900 000 долларов. Китай и США доминируют в глобальном финансировании разработок ИИ.

Транспорт, производство, финансы, коммерция и здравоохранение, аналитика и устранение ошибок в сложных решениях, извлечение информации из больших объёмов данных, качество обслуживания, робототехника и многое другое будет оптимизировано в ближайшие 5–10 лет при внедрении ИИ-технологий и процессов.

Рисунок 4. Прогноз развития основных направлений ИИ

Неустойчивый баланс: ИИ в атаке и в защите

Используя обучение с подкреплением, ИИ в руках злоумышленников может открывать совершенно новые и эффективные векторы для атак. Например, алгоритм AlphaGo создал принципиально новые тактики и стратегии в знаменитой китайской игре го. Перечислим основные преимущества первого поколения наступательных инструментов на базе ИИ.

Скорость и масштаб — автоматизация ускоряет и расширяет атаки, а также снижает интеллектуальный порог входа.

Точность — аналитика глубокого обучения фокусирует атаку, понимая, как именно выстроена защита атакуемой системы.

Скрытность — уже сейчас алгоритмы атакующих ИИ могут оставаться незаметными для средств контроля безопасности, проводя атаки с уклонением.

В то же время ИИ в руках специалистов по ИБ может выявлять и подавлять риски и угрозы, прогнозировать векторы атак и весьма эффективно защищаться, опережая действия злоумышленников. В конце концов, нельзя забывать, что за любым ИИ-алгоритмом и вектором применения ИИ стоит человек.

Попробуем обозначить баланс между атакой и защитой с использованием ИИ. Начнём с примера ИИ-атаки.

Разведка: обучение на профилях в социальных сетях, анализ стиля общения. Собирая данные, ИИ формирует двойника доверенного лица.

Вторжение: целевые фишинговые письма на основе собранной информации, выявление уязвимостей путём автономного сканирования и тестирования (фаззинга) периметра. ИИ быстро обнаруживает опорные точки защиты.

Установка С2 (command and control): ИИ создаёт чёткую модель сетевой активности, маскируя действия вредоносной программы под нормальное поведение, соединения с вредоносной программой устанавливаются в периоды высокой активности для того, чтобы слиться с «общим шумом».

Повышение привилегий: ИИ создаёт список ключевых слов на основе данных из заражённого устройства, генерирует потенциальные комбинации и пароли, взлом учётных данных происходит за несколько секунд.

Боковое движение: автономный сбор целевых учётных данных и записей, расчёт оптимального пути для достижения цели, отказ от канала связи C2 — скорость взаимодействия с вредоносной программой резко увеличивается.

Завершение и результат: ИИ принимает решения о том, какие данные важны, выявляет компрометирующие материалы на основе контекста и использует их против жертвы, извлекаются только необходимые целевые данные — сокращается трафик, что делает вредоносную программу более незаметной.

Теперь возьмём пример работы ИИ в защите.

Улучшение защиты: выявление и устранение уязвимостей кода и оборудования, апгрейд кода с использованием ИИ для защиты уязвимых точек.

Динамическое обнаружение угроз: активная защита, способная выявлять новые и потенциальные угрозы (в отличие от традиционной, где сопоставляются исторические шаблоны), автономное выявление вредоносной программы, сетевых аномалий, спама, бот-сессий; антивирус нового поколения.

Проактивная защита: создание киберловушек и обманок, а также условий, в которых злоумышленникам сложно работать.

Быстрый ответ и восстановление: автоматическая реакция на инциденты в режиме реального времени со скоростью машины, сдерживание; расширенная аналитика для поддержки работы человека в расследовании и реагировании; ускоренное восстановление работоспособности после инцидентов.

Компетенция: использование распознавания образов и аналитических возможностей ИИ в киберрасследованиях (форензике).

Расширение спектра векторов атак — только одна из проблем ИИ. Злоумышленники могут манипулировать алгоритмами ИИ в своих интересах, внося в код изменения, которые будут преследовать вредоносные цели на совершенно другом уровне.

Также ИИ активно участвует в создании дипфейков. Обработанные изображения, аудио- и видеоматериалы с применением алгоритмов ИИ могут создавать информационный хаос, в котором будет сложно отличить правду от лжи.

Необходимые решения по безопасности

Обозначим проблемы и возможные решения, в том числе затронем системные риски в технологиях ИИ.

Текущая эволюция защитных инструментов. Сообществу ИБ-специалистов крайне важно уже сейчас сконцентрироваться на инструментах защиты на основе ИИ. Надо понимать, что это будет постоянная схватка между эволюцией моделей ИИ-атаки и ИИ-защиты. Повышение защиты будет развивать атаку, эту гонку кибервооружений важно не довести до абсурда. Злоумышленники автономны, поэтому совместные действия всех участников экосистемы будут играть решающую роль в устранении рисков.

Совместная операционная безопасность. Нарушения безопасности или сбой работы ИИ в одной части экосистемы потенциально может затрагивать других её участников. Совместные подходы к операционной безопасности потребуются для обеспечения устойчивости экосистемы к растущей ИИ-угрозе. Обмен информацией между участниками будет играть важную роль, например, при обнаружении угроз в алгоритме ИИ.

Построение обороноспособности. Эволюция ИИ может оставить некоторые части экосистемы уязвимыми к действиям злоумышленников. Без коллективных совместных действий и построения общей ИИ-защиты стабильность всей системы может быть нарушена. Важно стимулировать развитие защитных технологий на уровне государств, создание и использование лучших практик в области ИИ-защиты. Навыки, образование и коммуникабельность в области ИИ будут крайне важны.

Безопасные и защищённые алгоритмы. По мере роста зависимости разных отраслей от технологии машинного обучения важно обеспечить целостность технологии, нельзя допускать предвзятости работы алгоритмов ИИ. На данный момент ещё не до конца выработаны подходы для таких понятий, как честность, состязательность, читаемость кода алгоритмов ИИ. Ответственность за катастрофические ошибки в решениях, сделанных ИИ, может ложиться на разработчиков алгоритма. Следовательно, необходимо выработать принципы и стандарты безопасности разработки ИИ, согласованные не только между научными кругами и разработчиками, но и на высшем международном уровне. Такие принципы должны включать в себя безопасное проектирование (защищённость от манипуляций и читаемость кода), эксплуатационное управление (отслеживание и строгий контроль версий), управление инцидентами (ответственность разработчиков за поддержание целостности).

Квантовые вычисления

Прогресс в разработке технологии квантовых компьютеров может привести к революционной трансформации промышленности и общества. Бизнес и правительства должны уже сейчас правильно оценивать масштаб технологии и сопутствующие риски, начать выстраивать квантовую безопасность. Чтобы полностью раскрыть мощнейший потенциал технологии квантовых вычислений, требуется устранить распределённые и системные риски, требующие коллективных действий и решений.

Квантовая гонка вооружений

Квантовые вычисления позволяют реализовывать задачи обработки информации, которые невозможно решить с помощью классических компьютеров. В ближайшие 5–15 лет квантовые компьютеры будут одной из стратегически важных технологий, создавая потенциал для новой технологической революции.

В настоящее время решаются сложнейшие инженерные задачи по созданию аппаратного и программного обеспечения, которое позволит реализовать теоретический потенциал квантовых вычислений. Прогнозы практического применения технологии разнятся. В среднем считается, что в течение 10 лет мы сможем увидеть первые результаты. Однако события способны опередить прогнозы, потому что в разработку вливаются значительные средства от корпораций, правительств и венчурных капиталов. Потенциальная прибыль в триллионы долларов запускает гонку технологических вооружений.

Квантовые алгоритмы смогут производить моделирование на молекулярном уровне, ускоряя открытие новых лекарственных препаратов и высокотехнологичных материалов. Феноменальная скорость вычислений позволит оптимизировать сектор финансов и аэрокосмическую индустрию, открыть новые горизонты потенциала ИИ.

Уже предлагаются первые версии услуг квантовых вычислений от небольшого пула компаний, которые привлекают клиентов к совместной работе по созданию алгоритмов, необходимых для реализации преимуществ в целевом секторе. Преимущества уже достижимы или станут достижимыми в самом ближайшем будущем.

Революционный прогресс, который может быть достигнут по мере развития квантовых компьютеров, пока не осознан в полном масштабе. Но уже сейчас понятно, что не только компании, но и целые страны могут отстать от фантастического прогресса, которого достигнут другие.

Криптографический риск — меньшая из проблем

Мировым сообществом кибербезопасности уже ощущаются проблемы, которые открывает квантовая гонка вооружений.

Нарушение криптографической инфраструктуры. Скорость вычислений квантовых компьютеров создаёт риск для асимметричного шифрования, которое на данный момент лежит в основе безопасности огромного числа цифровых процессов. Появляются квантово безопасные решения, которые не подвержены данной проблеме, так как применяют постквантовую криптографию. Но ряд проблем реализации ещё только решается. Баланс может быть нарушен, если квантовые вычисления станут привилегией немногих отдельных участников экосистемы, а все остальные будут неспособны обеспечить конфиденциальность, целостность и доступность информации (пусть даже временно).

«Скачать сейчас — расшифровать позже». Этот риск относится к данным и системам, которые не меняются, имеют длительный срок важности или службы (спутники, транспорт). Данные могут быть собраны злоумышленниками сейчас, а расшифрованы в будущем. Также эти данные можно будет продать тем, кому они интересны, кто овладеет технологией квантовых вычислений на должном уровне.

Геополитический риск и равный доступ. Конкурентоспособные преимущества квантовых вычислений могут создавать барьеры в международных отношениях, формируя геополитический риск. Доступность технологии одним странам и «квантовая бедность» других могут стать серьёзными препятствиями для раскрытия потенциала квантовых вычислений.

Новые и вторичные риски. Они связаны с внедрением технологии в различные сферы деятельности. Есть, например, риск вмешательства злоумышленников в алгоритмы при внедрении технологии для последующего её контроля в своих интересах. Вычислительные мощности могут открывать новые векторы кибератак или использоваться для разработки патогенов, вирусов, биооружия, создания подрывных экономических преимуществ на мировом рынке и т. д.

Необходимые решения по безопасности

Потенциал квантовых вычислений для кибербезопасности может быть гораздо масштабнее, чем у других технологий, которые рассматриваются в данной статье. Квантовые риски пока что оцениваются далеко не всеми участниками экосистемы и техническими специалистами, но уже формируются защитные решения. Требуются дополнительные усилия и внимание со стороны компаний и руководителей.

Компании должны будут понимать и правильно оценивать риски в квантовой безопасности. Для этого важны:

- правильная оценка существенности квантовой угрозы для активов компании, инвентаризация активов длительной важности;

- профессиональное управление зашифрованными данными компании и наличие плана перехода на квантово безопасное шифрование;

- учёт формирования рисков, которые могут быть использованы в атаках злоумышленника с квантовыми вычислительными мощностями (особенно важны средства контроля безопасности, которые зависят от вычислительных ресурсов);

- учёт зависимостей от партнёров, от поставщиков продуктов и услуг для бизнеса (B2B);

- понимание преимуществ при внедрении квантовых вычислений в бизнес-модель компании и открывающихся потенциальных рисков.

Необходимо формирование квантовой грамотности не только среди сотрудников, но и в высшем руководстве. Это сыграет важную роль в правильной оценке рисков безопасности и более внимательном финансировании отдела квантовой безопасности.

Выделим некоторые ключевые проблемы безопасности квантовых вычислений и вероятные решения.

Распределённый риск. Общим инфраструктурам или взаимозависимым секторам экосистемы необходимы коллективные действия для достижения квантовой безопасности. В некоторых случаях эти действия необходимо будет координировать между несколькими участниками.

Безопасная квантовая разработка. Это — не только воспитание квалифицированных кадров с глубоким пониманием сложности технологии, но и постоянная поддержка актуальности текущих знаний и квалификации для правильной оценки рисков в обеспечении безопасности на всех уровнях.

Принципы управления. Требуется разработка стандартов, принципов регулирования и управления, чтобы компании могли правильно оценивать риски в квантовой безопасности. Также необходимы решения на уровне правительств и регулирующих органов для стимулирования действий компаний перед лицом квантовой угрозы. Для исключения препятствий в дальнейших согласованных действиях должны быть разработаны технические стандарты на международном уровне. Возникает вопрос этического использования квантовых вычислений по мере развития технологии; для его решения можно использовать опыт, который приобретён в международных дискуссиях по регулированию ИИ.

Равный доступ. Во избежание существенной разницы в технологиях между странами и для баланса преимуществ от применения квантовых вычислений правительствам необходимо будет работать сообща. Только предоставление согласованного равного доступа к технологии раскроет весь потенциал и сформирует максимальную безопасность всех участников экосистемы перед лицом потенциальных киберугроз «квантового будущего».

Цифровая идентификация личности

На данный момент существует множество различных взглядов на то, как должны работать системы цифровой идентификации (СЦИ) личности, чтобы обеспечить уверенность, доверие и взаимосвязь между разными секторами, как локальными, так и международными. В то же время СЦИ должны сохранять конфиденциальность.

Необходимы комплексные решения по безопасности, связанные, например, с угрозами злоупотребления полномочиями со стороны некоторых участников экосистемы, имеющих привилегии в СЦИ.

Международный уровень проблемы

Создание надёжной СЦИ в ближайшие 5–10 лет окажет влияние на развитие социума, международных отношений и глобальной экономики. Текущие способы управления идентификацией неоптимальны и лежат в основе многих форм киберпреступлений, а отсутствие взаимодействия между изолированными системами препятствует согласованной работе правоохранительных органов на интернациональном уровне.

В данный момент происходит переосмысление подходов в СЦИ. Профессиональными сообществами сформированы принципы, разработаны вспомогательные технологии, решения для цифровой идентификации тестируются по новым сценариям.

Сложность задачи внедрения современных СЦИ соответствует уровню взаимодействия между различными секторами экосистемы. Уже сформированы дорогостоящие решения как в отдельных компаниях, так и в странах, без учёта совместимости. Эти вопросы обсуждаются, в профессиональных сообществах идёт поиск решений.

СЦИ нового поколения может стать решением проблем безопасности в смежных технологиях (пример такой проблемы— подделка личности с помощью алгоритмов ИИ), но также появляются и новые риски.

Бизнес и цифровые услуги оказываются всё более и более взаимосвязанными. Для цифровых транзакций необходимо сформировать достаточное доверие между разными системами и обеспечить конфиденциальность, а для этого, в свою очередь, необходимы системы объединённой идентификации. Мировому сообществу требуется найти глобальную модель цифровой идентификации будущего для снижения рисков в области безопасности.

Риски для безопасности цифровой идентификации

Развитие СЦИ нового поколения приведёт к тому, что общество будет больше и больше полагаться на применение этой технологии в критически важных сферах. Увеличатся кибератаки на часть экосистемы, обеспечивающую работу СЦИ. Злоумышленники продолжат поиск и использование уязвимостей в устройствах и механизмах идентификации для получения доступа к конфиденциальным данным для своей выгоды.

Сгруппируем угрозы и обозначим мотивы атаки на СЦИ.

Инсайдер. Мотивация: недовольство или финансы. Когда мы знаем злоумышленника и доверяем ему, он может воспользоваться имеющимся доступом, преодолевая физическую безопасность.

Конкуренты. Мотивация: получение преимущества. Привлечение третьих лиц для проведения атаки, использование инсайдеров.

Государство. Мотивация: политика и экономическая выгода. Шпионаж, захват аккаунтов, инфицирование систем аутентификации, отслеживание и наблюдение.

Организованная преступность. Мотивация: финансы. Кража личных данных, «угон» счетов, повторное использование утерянных данных, инфицирование систем аутентификации, внедрение посредников (MitM), подделка документов.

Хактивизм. Мотивация: непредсказуемая, проблемная. Захват аккаунта и выдача себя за другого человека, инфицирование систем аутентификации.

Теперь обозначим ключевые риски для безопасности СЦИ.

Конфиденциальность: риск для больших объёмов личных данных, включая биометрию, поведенческие и географические сведения.

Целостность: нарушение целостности снизит уровень доверия со стороны других участников экосистемы.

Доступность: вероятны атаки злоумышленников на инфраструктуру СЦИ с целью помешать функционированию сервиса, от которого критически зависит работа других участников экосистемы — каскадный эффект.

Специалисты по ИБ столкнутся с новыми задачами в построении безопасной экосистемы цифровой идентификации, обеспечивая не только доступность, но и целостность сервиса. Компрометация СЦИ будет иметь более серьёзные системные последствия, подрывая доверие между участниками, лежащее в основе эффективной работы киберпространства.

Необходимые решения по безопасности

Глобальная СЦИ будущего — это распределённая и неоднородная инфраструктура. Доверие и прозрачность, а также надёжность СЦИ будут играть ключевые роли для всех участников мировой экосистемы. Снижение рисков для безопасности в рамках подобного сквозного комплекса — сложнейшая задача, требующая коллективного подхода.

Если проблемы безопасности СЦИ не будут решены коллективно, то, как и в других рассмотренных случаях, это помешает полному раскрытию потенциала технологии. Специалисты ИБ и сообщество экспертов призваны сыграть важную роль в развитии технологии безопасной СЦИ.

Назовём возможные решения проблем СЦИ ближайшего будущего.

Гарантия, доверие и прозрачность. Устойчивость различных компонентов инфраструктуры СЦИ достигается за счёт прозрачности взаимодействия между всеми участниками. Формируются понимание уровня доверия к системе и правильная оценка дефицита доверия, что позволяет внедрять обоснованные необходимые уровни защиты для поддержки целостности. Прогресс в разработке подходов и стандартов безопасности для автономных СЦИ уже наблюдается (региональный, государственный уровень), но пока что нет общих критериев для экосистемы распределённой идентификации, которая обеспечила бы совместимость подходов между различными секторами киберпространства и создала необходимый уровень доверия. Данные критерии необходимо выработать на международном уровне, опираясь на предыдущий опыт (открытый исходный код, доверительные союзы наподобие FIDO или DID) и формируя современные инновационные подходы.

Принципы совместного управления. Коллективные усилия по стандартизации и сертификации СЦИ на международном уровне обеспечат базовые уровни кибербезопасности всех участников экосистемы. Подобные стандарты, например, сформированы для безопасности платёжных транзакций (PCI DSS) или авиационной индустрии (SARPS, ИКАО). Базовые принципы затрагивают как технические требования, так и критерии работы процесса цифровой идентификации, а также конфиденциальность. Конечный пользователь должен осуществлять контроль над личными данными и понимать, как проходит обработка, кому именно личные данные передаются. Выработка дополнительных стимулирующих моделей для бизнеса и политики будет побуждать всех участников экосистемы поддерживать функциональную совместимость и инновации СЦИ с пониманием того, на кого именно возлагается ответственность за обеспечение безопасности в различных частях распределённой экосистемы.

Сбор участников. Локальные изолированные СЦИ уже сформированы, и общий созыв участников экосистемы поможет изучить вопрос функциональной совместимости различных её секторов, создаст стимулы для разработки принципов управления для обеспечения должной безопасности. Можно будет выделить роли (правительство, частный сектор, общество) и ключевых игроков сферы СЦИ (банки, телеком, технологические компании). Общий сбор откроет новые возможности для сотрудничества между секторами, обозначит не только ключевые проблемы на пути к созданию глобальной СЦИ, но и варианты их решения. Экономические, политические и даже кризисные факторы (эпидемия COVID-19) только подчёркивают необходимость коллективных действий и естественным образом стимулируют решение вопросов в формировании СЦИ следующего поколения.

Совместная операционная безопасность. Сообщество ИБ-специалистов должно будет решить сложную задачу по защите распределённой, разнородной и естественно сложной СЦИ будущего от злоумышленников и злоупотреблений, а также минимизировать риски компрометации. Это — совершенно новые подходы и совместные скоординированные действия всех безопасников экосистемы. По мере эволюции остальных технологий и развёртывания СЦИ специалисты должны будут учитывать потенциальные угрозы будущего (например, обеспечивать надлежащий уровень квантовой криптографии распределённых компонентов). Если для изолированных СЦИ подходы к обнаружению, отслеживанию и нейтрализации мошеннических действий более-менее выработаны, то в сквозной СЦИ их только понадобится создавать. Потребуется моделирование системных рисков и угроз, учитывающее игроков экосистемы с разными уровнями привилегий. Общее информационное поле по инцидентам будет играть ключевую роль для оценки текущих рисков, поможет повысить скорость реагирования на инциденты. Общие усилия на уровне сообществ ИБ-специалистов, выработка международных стандартов безопасности СЦИ и обмен информацией обеспечат достойный уровень безопасности участников экосистемы и раскроют истинный потенциал технологии цифровой идентификации личности следующего поколения.

Выводы

Уровень кибербезопасности современной цифровой экосистемы — не самый совершенный, но достаточный для стабильной работы участников без катастрофических последствий от сбоев. В ближайшее время, с развитием и внедрением квантовых вычислений, алгоритмов искусственного интеллекта и систем идентификации, с повышением сложности сетевых инфраструктур и взаимозависимости секторов, включатся системные проблемы и риски, когда инцидент в одной части системы может серьёзно повлиять на работу другой. Это — организация безопасности на совершенно ином уровне, комплексная согласованная работа всех участников динамичного киберпространства.

Для решения проблем ИБ будущего уже сейчас требуется взаимодействие на уровне государств и международных законов, стандартов. Некоторые технологии поднимают не только вопросы информационной безопасности будущего, но и этические дилеммы, требующие тщательного обсуждения и регулирования.

Итак, вопрос, который мы обозначили в самом начале: будет ли наш индивидуальный и коллективный подход к управлению рисками кибербезопасности эффективным перед лицом ключевых технологических тенденций ближайшего будущего? Ответ: да, будет, но при условии комплексного коллективного подхода.

Изолированные действия, отказ от стандартов и от обмена данными по инцидентам только упрощают работу злоумышленников, повышают стоимость и количество работы ИБ-специалистов, тормозят дальнейшую эволюцию технологий, снижают общий уровень киберзащиты всей экосистемы.

Совместные прозрачные действия выгодны всем участникам сложнейшей цифровой экосистемы ближайшего будущего. Только таким путём мы сможем достичь максимального уровня безопасности каждого участника и системы в целом, а также раскрыть весь потенциал технологических инноваций, приближая реальность будущего, которое только кажется нам далёким и фантастическим.