Мы часто слышим в новостях о том, что постоянно случаются какие-то инциденты информационной безопасности. И хотя кажется, будто инциденты случаются где-то далеко, они вполне могут затронуть каждого. В 2017 году нас ждет не 30% больше инцидентов по информационной безопасности в финансовой сфере и более убедительные сценарии социальной инженерии.

Эксперты Positive Technologies ежедневно изучают и анализируют инциденты в различных организациях. За годы работы наша компания помогла отразить множество кибератак и помешать злоумышленникам нарушить работу инфраструктуры или получить доступ к важной информации и деньгам.

Нет ни одной сферы общественной деятельности, которая не была бы интересна хакерам. На одни компании нападают в поисках конфиденциальной информации, на другие — с целью наживы, а кто-то и вовсе становится случайной жертвой массовой атаки. Многолетний опыт работы нашего отдела по мониторингу и реагированию на инциденты позволяет проследить определенные тренды и сделать выводы о том, какие отрасли атакуются наиболее часто и как это происходит. Знания о предпочтениях злоумышленников при реализации атак помогут быть начеку и вовремя принять превентивные меры по защите информационной инфраструктуры, избежав неприятных последствий или хотя бы снизив возможный ущерб.

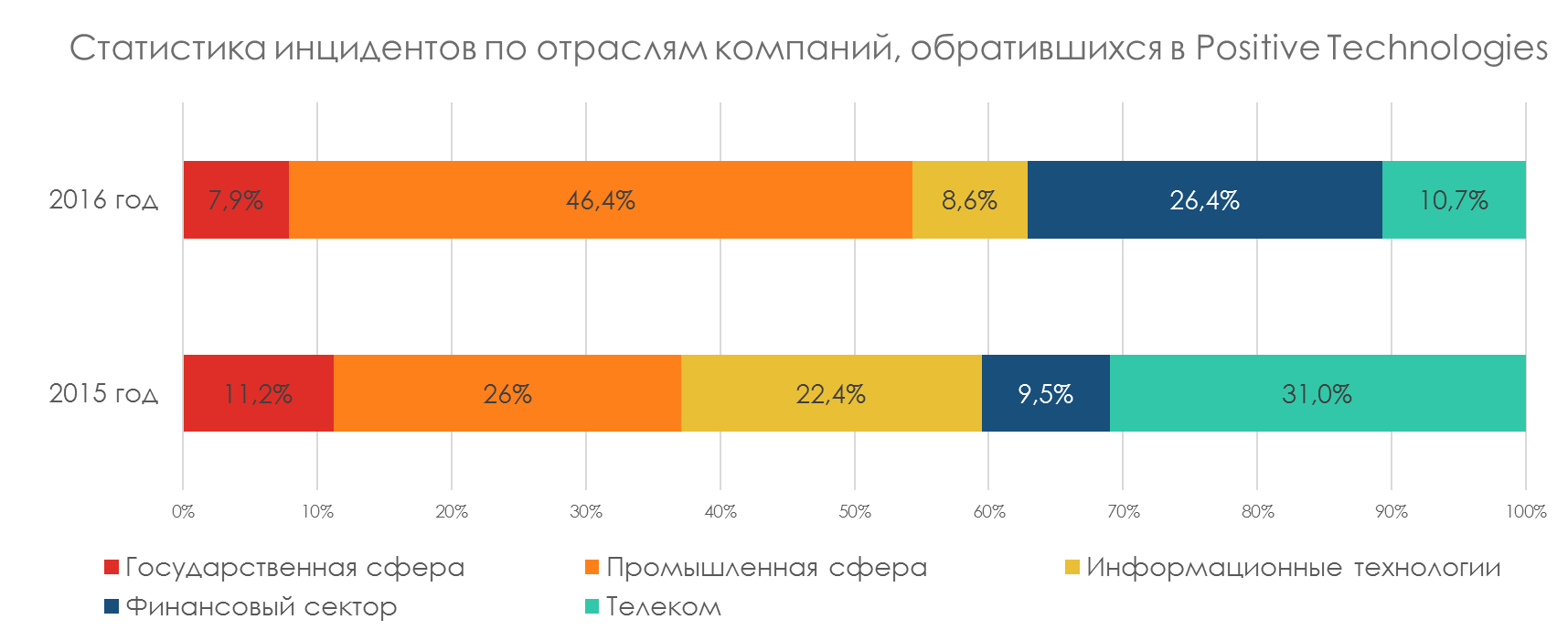

Итак, прежде всего, сравним компании, пострадавшие от компьютерных атак в 2016 и 2015 годах:

Рисунок 1. Сравнительный график (по отраслям) компаний — жертв злоумышленников

В 2016 году к нам обратилось почти в три раза больше промышленных компаний, столкнувшихся с инцидентами информационной безопасности, чем было за год до этого. Причем компьютерные атаки на промышленные объекты составили около 37% от общего числа расследуемых инцидентов за последние два года.

Злоумышленники атаковали объекты критической инфраструктуры целенаправленно, причем атаки отличались тщательностью подготовки. Они использовали передовые технологии и сложные вредоносные программы, а инструменты разрабатывались с учетом специфики конкретной целевой системы. Такие атаки требуют значительных финансовых и временных затрат.

Целевые атаки на объекты критической инфраструктуры могут приводить к серьезным последствиям и даже потенциально к человеческим жертвам, но наиболее частым последствием является утечка конфиденциальной информации.

Один из таких инцидентов произошел в декабре 2015 года и привел к компрометации ключевых активов инфраструктуры одной крупной российской промышленной компании. То есть злоумышленникам была доступна хранящаяся и обрабатываемая конфиденциальная информация. В ходе расследования специалисты Positive Technologies выяснили, что шпионаж был реализован путем долговременного присутствия в скомпрометированной системе различных шпионских программ (Enfal, PlugX), принадлежащих нескольким группам, специализирующимся на реализации целенаправленных атак на инфраструктуры по всему миру.

В 2016 году Positive Technologies отметила новый всплеск компьютерных атак, направленных на организации финансовой сферы. Такие инциденты заняли более 26% от общего числа инцидентов, расследованных в 2016 году. Более того, в 2017 году мы прогнозируем 30-процентный рост числа сообщений об инцидентах в банках, процессинговых компаниях, брокерских компаниях, компаниях, занимающиеся денежными переводами, и финтехстартапах. Основную причину мы видим в том, что с ухудшением экономической ситуации в финансовом секторе многие финансовые организации проводят оптимизацию расходов и сокращают вложения в обеспечение безопасности. Другая причина может быть связана с началом работы центра мониторинга FinCERT, который привлек к информационному обмену большое число кредитных организаций и обратил внимание общественности на инциденты, которые ранее не разглашались, а также выстраивает процессы, помогающие выявлять большое количество инцидентов участниками кредитно-финансовой системы.

Если при атаках на промышленные организации злоумышленникам, как правило, нужна была ценная информация, то атаки на компании финансовой сферы — банки и биржи — совершались в целях наживы.

При этом в погоне за максимальной выгодой преступники начали вместо клиентских счетов атаковать сами банки.

Весной 2016 года специалисты Positive Technologies расследовали инцидент, который, несмотря на быстрое реагирование, успел нанести значительный ущерб одному украинскому банку. Атака была реализована с использованием вредоноса Green Dispenser, установленного на банкоматы. Эта троянская программа позволяла по команде осуществлять выдачу наличных из диспенсера. Примечательно то, что для защиты от случайного запуска во вредоносной программе использовалась двухфакторная аутентификация с двумя пин-кодами — статическим и динамическим (уникальным для каждого запуска).

Злоумышленник подходил к банкомату с предварительно загруженным вредоносом, вводил статический пин-код, после чего на экране банкомата появлялся QR-код. С помощью мобильного приложения преступник сканировал QR-код, получал второй (динамический) пин-код, открывающий доступ к диспенсеру наличных, забирал деньги и уходил.

Рисунок 2. QR-код, используемый кибермошенниками

В октябре 2016 года мы столкнулись с деятельностью группировки Cobalt, о существовании которой стало известно совсем недавно. В результате инцидента за одну ночь из нескольких банкоматов одного из банков Восточной Европы была украдена сумма, эквивалентная 2 213 056 рублям в местной валюте.

На подготовительные работы злоумышленники потратили два месяца: за это время с помощью почтовых рассылок, содержащих вредоносы, они скомпрометировали внутреннюю сеть банка, получили доступ к компьютерам сотрудников, ответственных за работу банкоматов, удаленно загрузили вредоносные программы на банкоматы и получили возможность управления ими. Действия этой группировки отличало использование легитимной коммерческой программы Cobalt Strike, предназначенной для автоматизации работ по тестированию на проникновение. Кроме того, злоумышленники применяли утилиты для работы с учетными данными и программное обеспечение для удаленного управления компьютерами, которые любой желающий может скачать с сайтов производителей. Чтобы не привлекать внимания к своим действиям, для загрузки на серверы и рабочие станции необходимых утилит преступники использовали легитимные ресурсы, выбранные на основе результатов поиска в распространенных поисковых системах (в частности, github.com), а для загрузки вредоносных программ — популярный файлообменник. Для удаленного подключения и управления банкоматами использовалась RAdmin — программа, которую активно использовали администраторы этого банка, а потому ее запуск не вызвал подозрений у отдела безопасности.

Для непосредственного получения наличных злоумышленники использовали подставных лиц, так называемых дропов (money mules), которых находили по объявлениям в интернете. Подставное лицо в назначенное время (преимущественно ночью) подходило к банкомату и забирало деньги, которые выдавал банкомат по удаленной команде злоумышленника.

Практически в половине (45%) случаев при реализации атак злоумышленники использовали вредоносные программы. При этом в 27% всех атак имело место воздействие на пользователей методами социальной инженерии.

Слабым местом в системе защиты любой организации по-прежнему остается недостаточная осведомленность сотрудников в вопросах информационной безопасности. Злоумышленникам это известно, и потому они активно используют социальную инженерию как при реализации массовых атак, так и в качестве начального этапа целевой атаки. Среди отличий целевых атак от массовых можно выделить действия атакующего в случае неудачи: если массовые атаки в случае отсутствия реакции со стороны жертвы прекращаются, то целевые продолжаются, но уже с использованием других методов или векторов.

Рисунок 3. Распределение типов атак, применяемых злоумышленниками

Осенью 2016 года Positive Technologies проводила анализ скомпрометированных узлов крупной промышленной компании. В ходе расследования выяснилось, что компрометация произошла в результате запуска вредоносного кода, полученного сотрудниками компании из массовых спам-рассылок.

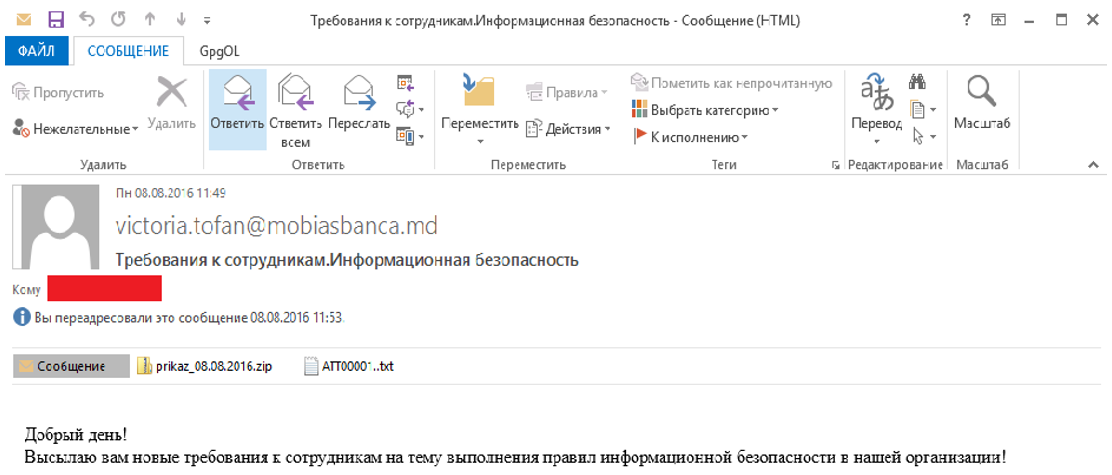

В последние два года наши специалисты неоднократно сталкивались с использованием социальной инженерии при целевых атаках на организации различных отраслей. Средством для внедрения в целевую систему программного обеспечения, необходимого для дальнейшего развития атаки, как правило, оказывалась электронная почта. Злоумышленники имитировали письма от партнеров, с которыми жертвы регулярно взаимодействовали в рамках работы. И это не вызывало подозрений, так как отправителю полностью доверяли. Такие атаки возможны лишь после тщательной подготовки и изучения внутренних процессов компаний, а также после атак на партнерские организации.

Рисунок 4. Письма от злоумышленников не вызывают подозрений у получателей

Например, весной 2016 года специалисты Positive Technologies расследовали инцидент, когда якобы от лица генерального директора итальянской промышленной компании была проведена массовая спам-рассылка на контрагентов компании. Все письма содержали персональные обращения по имени и фамилии получателя, а шаблон письма соответствовал оригинальным письмам, рассылаемым компанией. Однако в письмах были ссылки на фишинговые ресурсы, которые содержали вредоносы и выглядели точь-в-точь как официальный сайт компании.

Последствия такого рода атак оценить крайне сложно, поскольку нельзя точно сказать, кто из контрагентов «купился» на фишинговую рассылку и какие именно ресурсы в результате атаки были скомпрометированы.

Можно говорить о том, что методы социальной инженерии уже не первый год популярны у злоумышленников, и они не станут от них отказываться в ближайший год, позаботившись о создании новых, еще более убедительных сценариев.

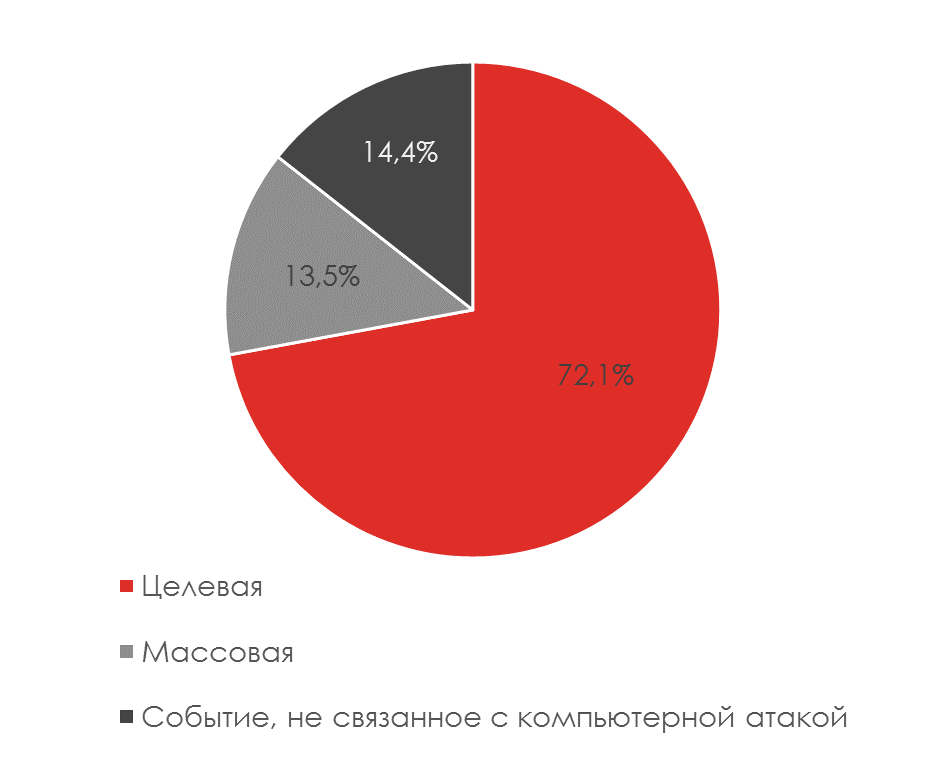

Три четверти компьютерных атак, с которыми сталкивались специалисты Positive Technologies в 2015-2016 годах, оказались целевыми. Однако встречались и такие ситуации, когда к нарушениям работы инфраструктуры хакеры не имели никакого отношения.

Рисунок 5. Типы событий ИБ, зафиксированных специалистами Positive Technologies в 2015-2016 годах

Так, в конце 2015 года наши эксперты проводили анализ инцидента, произошедшего на одном предприятии и вызвавшего аварийную остановку промышленного оборудования. Курьез в том, что причиной срабатывания аварийного режима на программно-аппаратном комплексе оказались проблемы в проводке и сильная вибрация здания при работе оборудования. И хотя произошедшее не являлось инцидентом информационной безопасности, это послужило толчком к проведению оценки защищенности автоматизированных систем предприятия, в результате которой были выявлены и устранены существенные недостатки в защите.

Упомянутые в статье инциденты — лишь некоторые примеры того, что действительно происходит ежедневно, ежечасно и даже ежеминутно.

Подводя итоги, сформулируем тренды компьютерных атак, которые наблюдали эксперты Positive Technologies в последние годы:

- В погоне за максимальной выгодой злоумышленники атакуют финансовые организации: под прицелом оказываются банки и биржи. Преступники мыслят глобально. Украсть денежные средства целого банка выгоднее, чем опустошить счет одного клиента или кассеты одного банкомата.

- В случае атаки на промышленные предприятия под угрозой разглашения оказывается конфиденциальная информация, а иногда и государственная тайна. Такие атаки требуют хорошей подготовки и финансирования, поскольку применяются передовые технологии и программное обеспечение, разработанное с учетом специфики конкретной целевой системы.

- Социальная инженерия стала для злоумышленников «отмычкой ко всем дверям». Отраслевая принадлежность пострадавших компаний не имеет значения, поскольку исходным вектором атак является воздействие на сотрудников: их убеждают открыть почтовые вложения, ответить на пару вопросов по телефону, ввести учетные данные на поддельном сайте и т. п. Данный метод проникновения в локальную сеть оказался настолько действенным, что злоумышленники в новом году позаботятся о создании еще более убедительных сценариев.

- На промышленных предприятиях часто в ходу принцип «работает — не трогай», а установка обновлений считается «опасной» для технологических процессов и потому не производится. Процесс управления обновлениями программного обеспечения в компаниях очень длителен и может затянуться на годы. В этой связи мы видим, что в атаках преобладало использование известных уязвимостей и готовых, проверенных не на одной жертве эксплойтов.

Любая успешная компания может стать жертвой компьютерной атаки. Чтобы 2017 год не принес неожиданностей, компаниям следует обратить пристальное внимание на ряд ключевых элементов информационной безопасности:

- Обучение сотрудников правилам информационной безопасности, проведение специализированных тренингов для персонала.

- Обеспечение защиты от вредоносных вложений, передаваемых по электронной почте, при помощи средств антивирусной защиты и систем выявления вредоносного контента.

- Мониторинг событий информационной безопасности: несвоевременное выявление инцидентов значительно снижает успех проводимого расследования. Здесь на помощь специалистам приходят SIEM-системы.

- Исключение избыточности привилегий в информационных системах.

- Внедрение строгой парольной политики.

- Своевременное обновление программного обеспечения — как только разработчики выпустили патч. Для гарантированного обновления всех серверов и рабочих станций можно использовать централизованные средства управления обновлениями.

- Проверка защищенности веб-приложений и регулярное тестирование на проникновение.