Сертификат AM Test Lab

Номер сертификата: 297

Дата выдачи: 19.07.2020

Срок действия: 19.07.2025

- Введение

- Архитектура UserGate Log Analyzer

- Функциональные возможности UserGate Log Analyzer

- Сценарии использования UserGate Log Analyzer

- Выводы

Введение

Вектором развития для российского вендора ИБ-решений UserGate стала концепция SOAR (Security Orchestration, Automation and Response — координация, автоматизация и реагирование в области безопасности). Этот подход предписывает ускорять процесс отработки инцидентов, заменяя повторяющиеся ручные задачи автоматизированными рабочими операциями.

Появление UserGate Log Analyzer стало закономерным продолжением развития основного продукта компании — шлюза безопасности UserGate. Основная задача решения — создать единую точку для анализа отчётов всех межсетевых экранов, используемых в организации. Применение внешнего сервера для обработки журналов, визуализации отчётных сведений и процессинга статистических данных помогает увеличить глубину журналирования и сроки хранения архивов без снижения производительности основного шлюза безопасности. Особенно актуально оно для крупных, регионально распределённых инфраструктур: выявить общие характеристики инцидентов и сложных атак без автоматического анализа журналов межсетевых экранов было бы гораздо более трудозатратно.

Архитектура UserGate Log Analyzer

Решение представляет собой предварительно настроенный аппаратно-программный комплекс, поэтому технологию внедрения и установки мы в обзоре рассматривать не будем. Серверная часть UserGate Log Analyzer поставляется в трёх форм-факторах, в зависимости от объёма обрабатываемых данных: 6- / 14- / 25-терабайтные серверы.

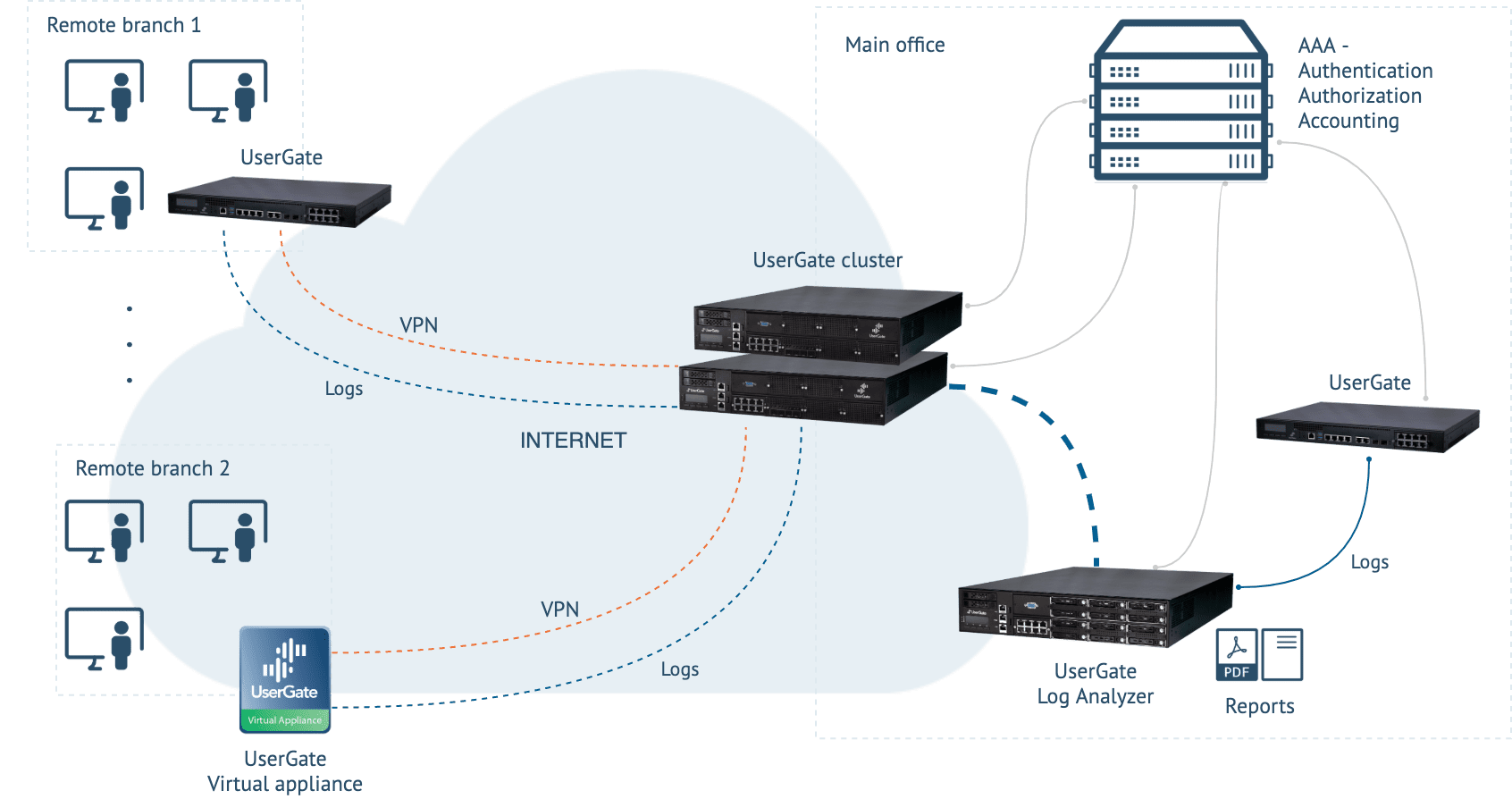

Рисунок 1. Схема работы UserGate Log Analyzer

Log Analyzer оперирует данными, которые получает с сенсоров — межсетевых экранов UserGate NGFW или сторонних устройств по протоколу SNMP. В дальнейшем разработчик планирует добавить интеграцию с Windows-серверами.

Система управляется через веб-интерфейс, что удобно для кроссплатформенной работы администраторов. Веб-интерфейс интуитивно понятен, администратор может начать работу без специального обучения, тем более если он уже знаком с другими продуктами UserGate.

Кроме того, UserGate Log Analyzer может быть развёрнут в виртуальной среде: решение поддерживает многие популярные системы виртуализации (VMware, Oracle VirtualBox, Microsoft Hyper-V).

Лицензируется Log Analyzer по количеству подключённых сенсоров. Если у организации нет потребности в масштабировании, техподдержке и обновлениях, никаких дополнительных платежей за пользование купленным сервисом не будет.

Функциональные возможности

Для выстраивания стратегии информационной безопасности необходимо получить количественные показатели защищённости сети — и инструменты комплексного лог-мониторинга здесь необходимы. Обычно в этих целях используются SIEM-решения, но они есть не у всех. Вдобавок, помимо статистических данных в ряде случаев нужно иметь возможность быстро обратиться к первоисточникам, и встроенные в шлюз безопасности возможности комплексного управления журналами становятся существенным преимуществом. UserGate Log Analyzer позволяет получать суммарную и детализированную информацию ото всех межсетевых экранов организации. Решение предоставляет наглядную инфографику по активности пользователей сети, типам и источникам атак, работоспособности серверов и другим данным. Встроенные панели мониторинга («дашборды») с оперативными сводками позволяют реализовать принцип непрерывности обеспечения информационной безопасности.

Основные функциональные возможности решения:

- Консолидация журналов всех межсетевых экранов UserGate и сторонних производителей.

- Тематическое разграничение журналов по событиям, гибкие настройки фильтрации для поиска и анализа конкретных событий.

- Представление статистической информации в сводных отчётах — как предварительно настроенных, так и индивидуальных пользовательских.

- Отправка регулярных отчётов по расписанию.

- Визуализация инфографики на интерактивных рабочих столах (дашбордах).

- Возможность настройки политик активного реагирования для межсетевых экранов на основе выявляемых закономерностей и событий.

- Ролевая модель системы позволяет выдавать администраторам различные права доступа, ограничивая по функциональным возможностям или по доступу к конкретным устройствам.

- Решение передаёт данные в SIEM-систему для верхнеуровневого анализа.

Работа со сводками протоколов позволит быстрее решить такие задачи, как выявление бот-активности в корпоративной сети, исключение из правил нерелевантных сигнатур и приложений для оптимизации настройки IPS, построение защиты различных узлов сети от однотипных атак. Именно для этого нам понадобятся наглядные отчёты и инфографика, которые предоставляет UserGate Log Analyzer.

Сценарии использования UserGate Log Analyzer

Журналирование и отчёты

Основная работа с системой ведётся через журналы. Log Analyzer собирает информацию обо всём, что происходит во время работы подключённых серверов:

- Журнал событий — изменение настроек собственного сервера, авторизация пользователей и администраторов, обновление различных списков и т. п.

- Журнал веб-доступа — подробный перечень всех веб-запросов пользователей сети.

- Журнал трафика — история срабатывания правил межсетевого экрана, NAT, DNAT, переадресации портов (port forwarding), маршрутизации на основе политик (policy-based routing).

- Журнал СОВ — события, регистрируемые системой обнаружения и предотвращения инцидентов.

- Журнал АСУ ТП — отображает сработавшие правила соответствующей системы, требующие журналирования или блокировки.

- История поиска — запросы пользователей в популярных поисковых системах.

Для удобства поиска необходимых событий можно отфильтровать записи по различным критериям, таким как протокол, диапазон дат, действие и т. д. Для детального анализа администратор может скачать отфильтрованные данные журнала в CSV-файл.

Сам по себе журнал — это полезный инструмент для ручного выявления и расследования подозрительной активности и аномалий. По умолчанию администратор видит сводную таблицу всех данных по всем событиям в календарном порядке, однако для удобства он может выбрать для показа только те столбцы, которые ему необходимы. Для этого понадобится щёлкнуть мышью на любом из них и в появившемся контекстном меню отметить нужные показатели.

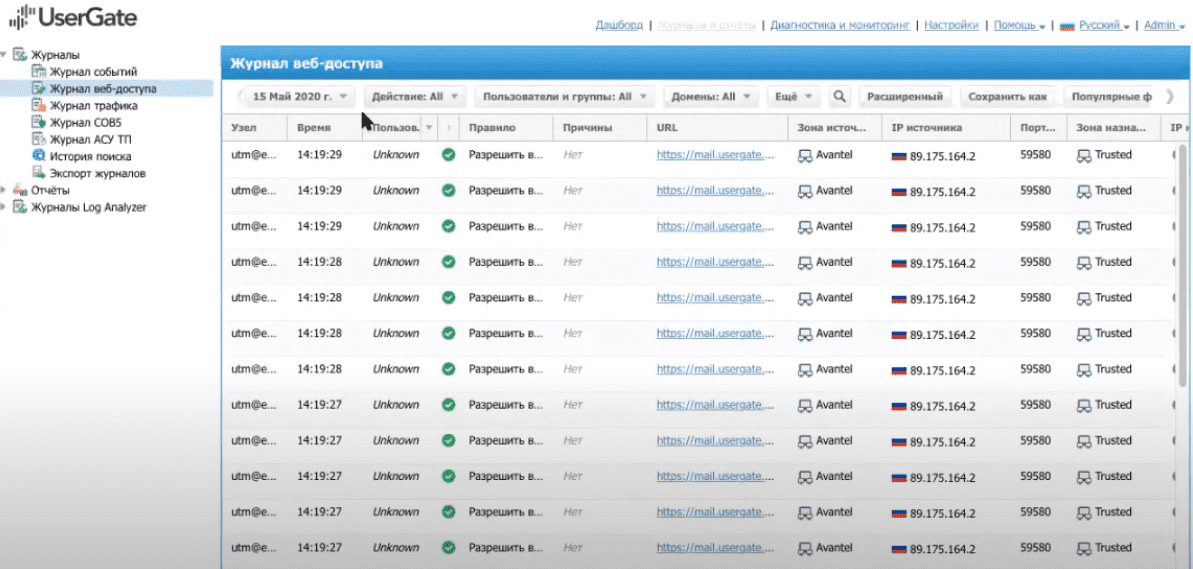

Рисунок 2. Журнал веб-доступа в UserGate Log Analyzer

Каждое действие пользователей сети раскладывается на составные части для последующего мониторинга безопасности. Элементарное событие, когда пользователь зашёл на веб-сайт, оставит в журнале порядка 50 записей — о запущенных Java-скриптах, скачанных данных, загрузке ЦП, отправленных запросах и полученных ответах от серверов из разных стран и т. п. Функции поиска и фильтрации в UserGate Log Analyzer представлены в двух форматах — графическом и текстовом (SQL-запрос).

Расширенный вариант запроса позволяет делать сложные выборки по нестандартным критериям, недоступным в графическом интерфейсе. Запросы, к которым администратор будет обращаться регулярно, можно сохранить в его профиле, чтобы не тратить время на их настройку в следующий раз.

Поскольку ручной разбор инцидентов занимает много времени, данные журналов сводятся в читаемые отчёты.

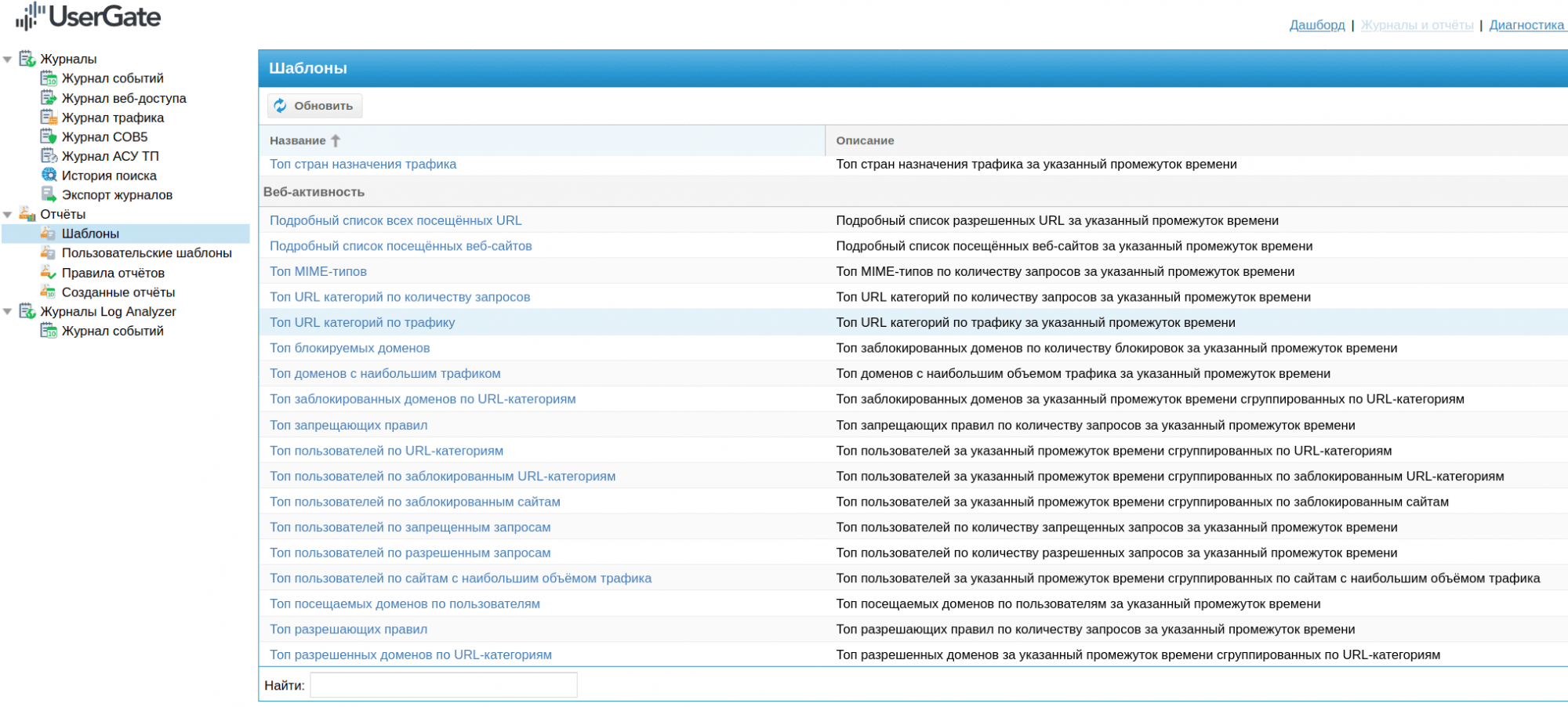

Рисунок 3. Шаблоны отчётов в UserGate Log Analyzer

UserGate Log Analyzer предлагает несколько тематических категорий отчётов: по captive-порталу, системным событиям, системе обнаружения вторжений (СОВ), сетевой активности, веб-порталу, трафику, веб-активности.

В формате PDF- / XML- / CSV-файла пользователь может получить статистическую сводку по выбранной группе данных за назначенный промежуток времени. Отчёты доступны на русском и английском языках, для большинства сведений можно выбрать тип визуализации — таблица, диаграмма, карта или другой актуальный вид. Моментальной выгрузки отчёта ждать не стоит: для обработки материала за продолжительный временной период требуются большие вычислительные мощности, поэтому на формирование обобщающего документа может уходить до 24 часов. Впрочем, есть возможность сохранить запрос для получения регулярных отчётов — обновление данных происходит быстрее, чем формируются новые сводки. Отчёты будут регулярно отправляться ответственному за выбранные показатели администратору по электронной почте.

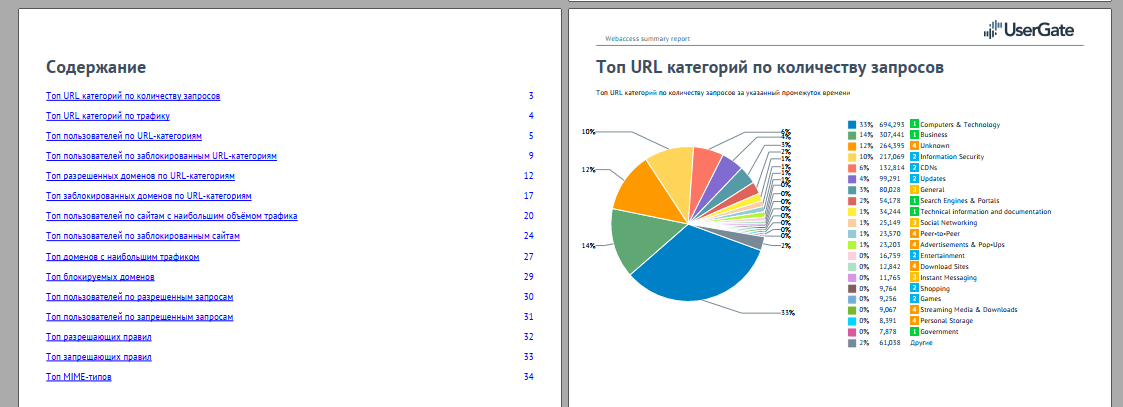

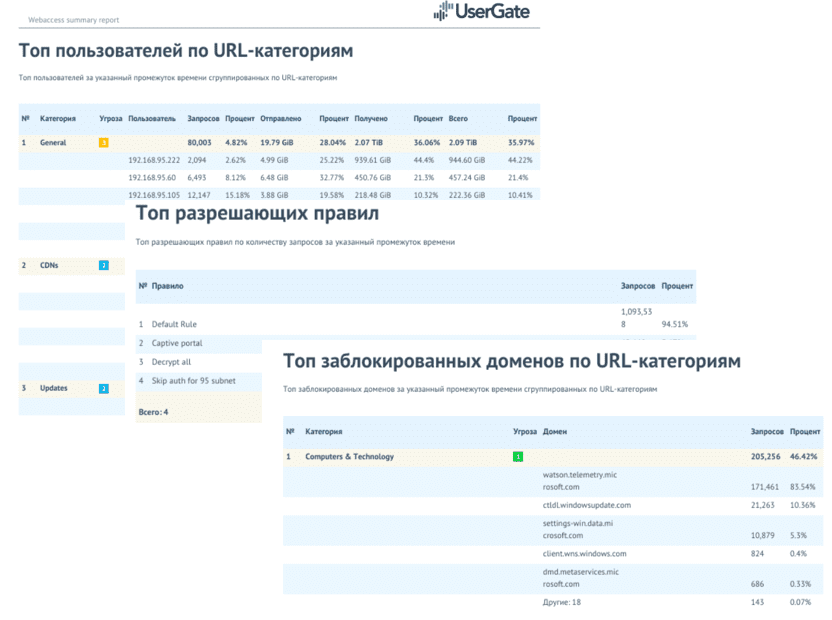

Рисунок 4. Часть регулярного отчёта, высылаемого UserGate Log Analyzer

В отчётах по captive-порталу можно увидеть данные о количестве авторизаций за выбранные периоды, перечень наиболее часто авторизуемых пользователей.

Отчёты о системных событиях предоставляют информацию о действиях администраторов межсетевых экранов (обращения к консоли, изменения конфигурации), а также сведения о других операциях на уровне системы по степени значимости.

В разделе «СОВ» собрана информация о выявленных атаках на сетевую инфраструктуру — топ IP-адресов источников нападений, цели атакующих (IP-адреса хостов), часто используемые протоколы, типы атакующих устройств.

Раздел отчётов о сетевой активности содержит информацию о DoS-атаках по времени суток, дням недели и месяца, по месяцам. Доступны данные по заблокированным приложениям в соотношении с пользователями, топ заблокированных приложений, список чаще всего сработавших правил.

Отчёты о трафике покажут сводки за день / неделю / месяц, топ приложений в соотношении с интернет-пользователями и источники потоков данных.

В разделе веб-активности содержится подробный список всех посещённых веб-сайтов, чаще всего блокируемых доменов, топ пользователей по URL-категориям и по заблокированным сайтам.

Рисунок 5. Примеры отчётов UserGate Log Analyzer

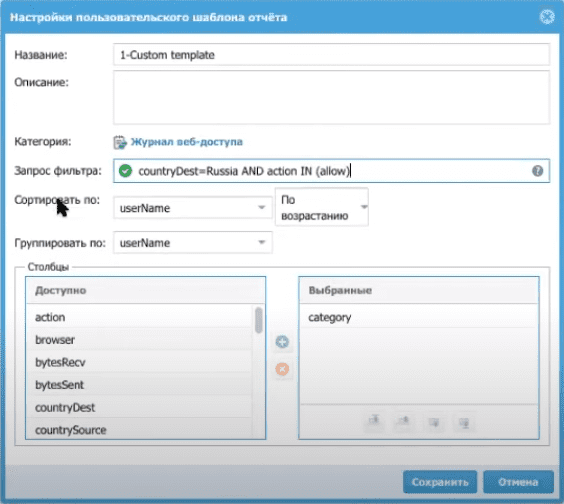

Ключевое отличие решения Log Analyzer от модуля статистики основного продукта UserGate — это возможность настройки пользовательских шаблонов отчётов. В соответствующем меню можно задать свои правила: какие именно данные и за какой период времени собирать, в какой форме их визуализировать и как часто отправлять. Функция настройки отчётов предоставляет гибкие возможности фильтрации, но стоит учитывать, что для полноценного управления этим инструментом администратор должен быть знаком с синтаксисом языка SQL при написании фильтров. В то же время Log Analyzer предоставляет подсказки при формировании SQL-подобного запроса.

Рисунок 6. Настройка пользовательского шаблона отчётов в UserGate Log Analyzer

Аналитика и визуализация

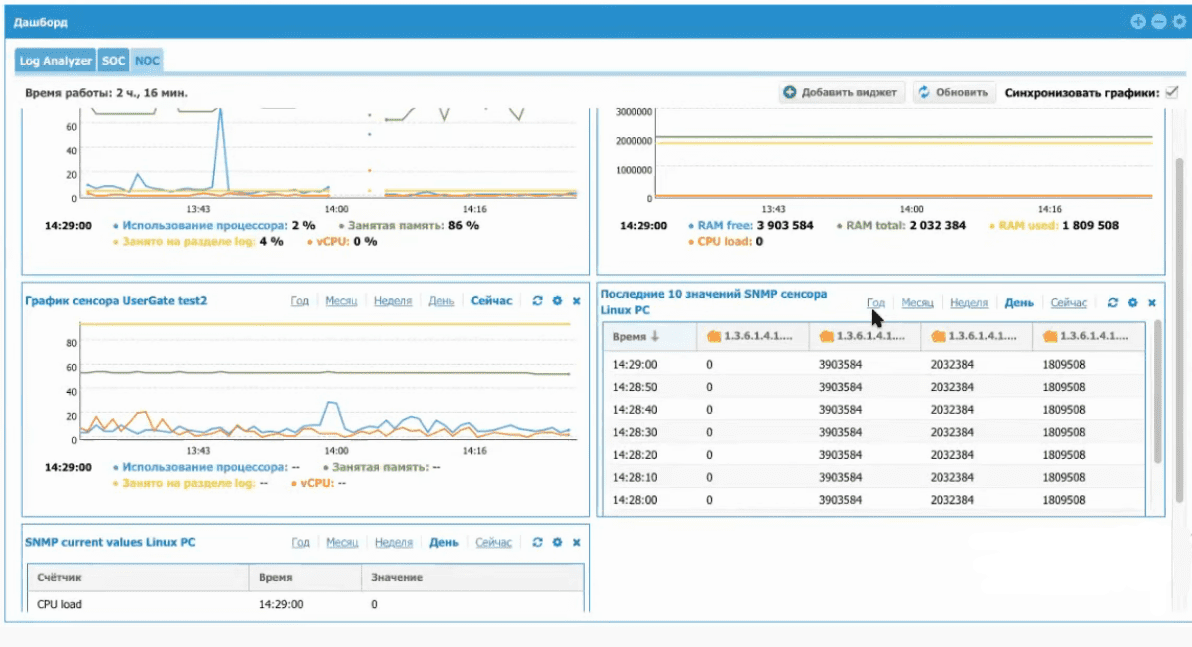

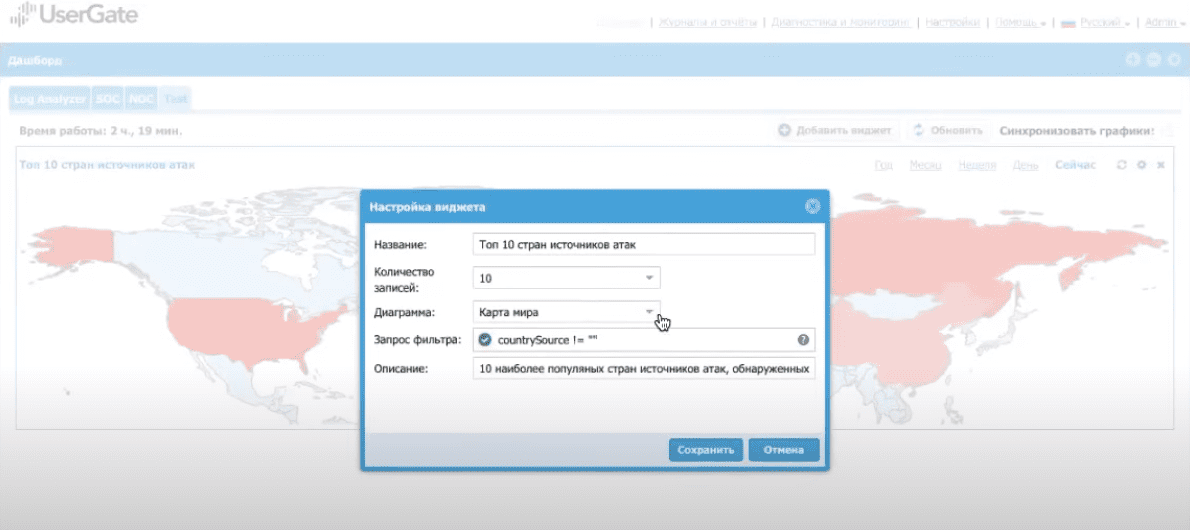

Помимо статистических отчётов за продолжительные периоды пользователю доступны оперативные сводки данных, которые Log Analyzer собирает с серверов межсетевых экранов. По умолчанию предлагаются три рабочих стола (дашборда) с предварительно настроенными виджетами, разграниченных по функциональному назначению. Некоторые виджеты позволяют настроить формат отображения, назначить диапазон показываемых записей и задать другие параметры.

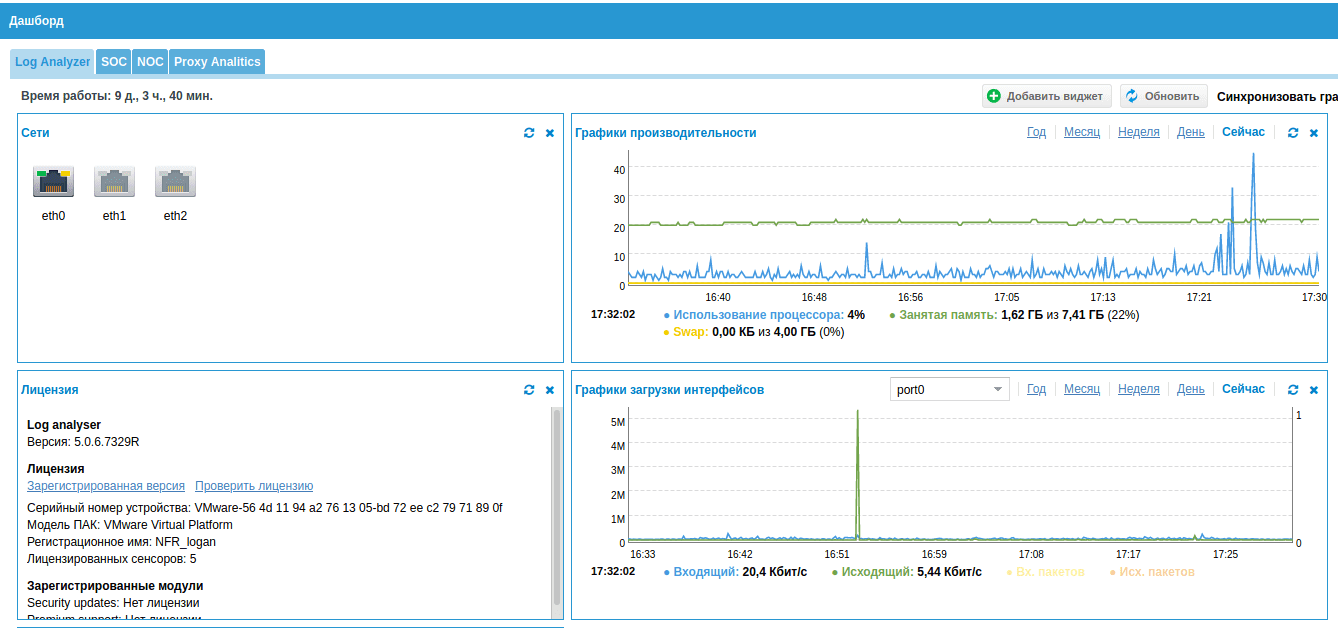

Дашборд Log Analyzer — это характеристики самого сервера системы, такие как график загрузки интерфейсов, производительность, актуальность лицензии.

Рисунок 7. Дашборд Log Analyzer

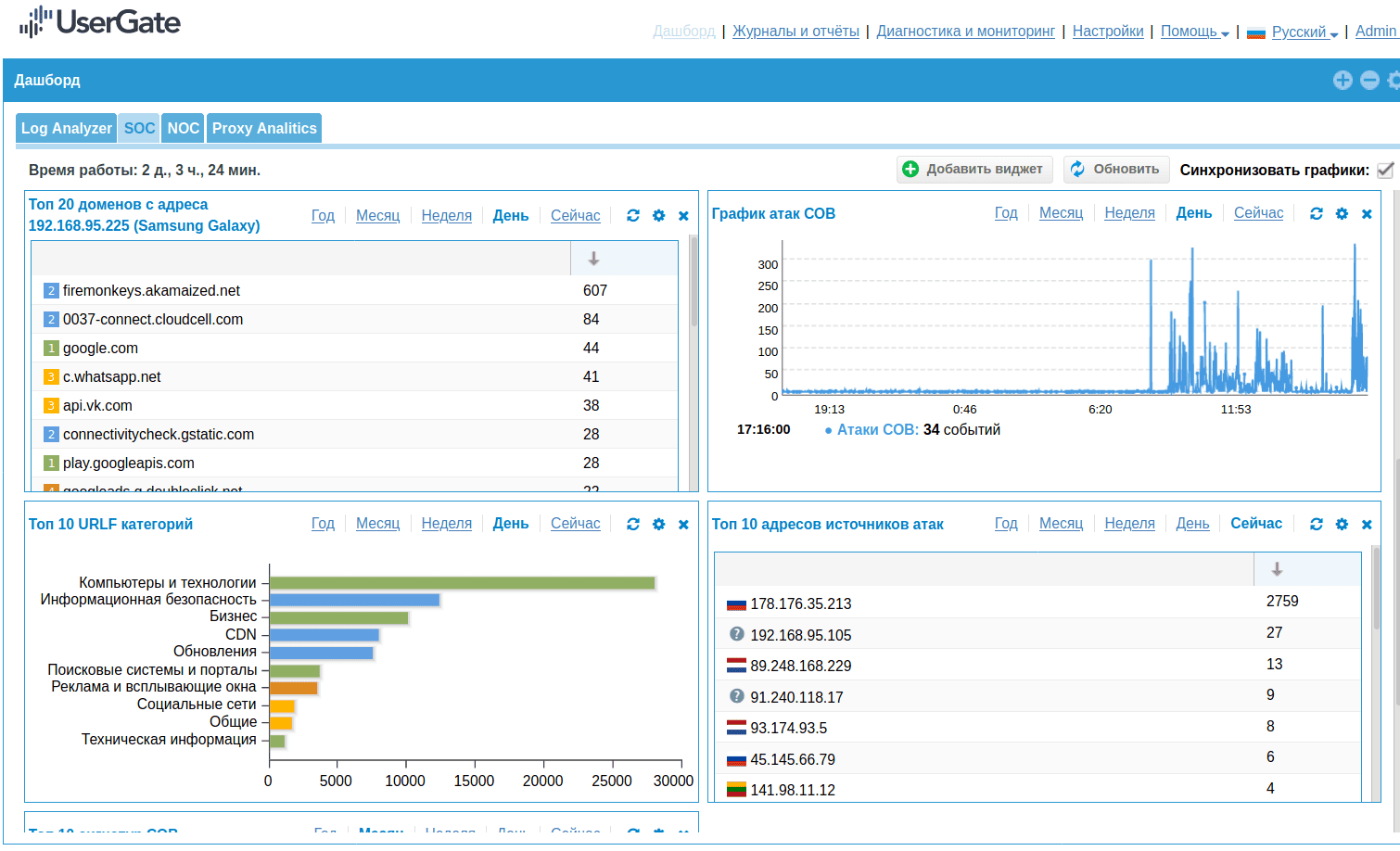

Дашборд SOC (Security Operations Center) содержит сводки данных с межсетевых экранов, такие как информация об атаках, популярных приложениях, активных веб-пользователях, характеристиках трафика и срабатывающих правилах — всего около 40 предустановленных виджетов с возможностью изменения их вида и структуры. К этим отчётам администраторы будут обращаться чаще всего, ведь именно здесь визуализирована статистика инцидентов NGFW.

Оперативный мониторинг данных поможет повысить эффективность в ежедневной работе — например, увеличить пропускную способность при превышении плановых пиковых значений пользовательского трафика. Кроме того, инструменты SOC помогут выявить общие характеристики атак на различные межсетевые экраны (это может сигнализировать о начале распределённой атаки). В любом случае, доступ к наглядным оперативным сводкам о сетевых событиях существенно оптимизирует работу администратора, особенно при отсутствии в компании SIEM-системы.

Рисунок 8. Дашборд SOC в UserGate Log Analyzer

Дашборд NOC (Network Operations Center) показывает данные о работоспособности сенсоров. В этом разделе фактически создано единое окно мониторинга инфраструктуры межсетевых экранов. Здесь мы видим всплески уровня загрузки каждого сервера, занятую память, последние и наиболее активные соединения, а также другую информацию, которая помогает администратору прогнозировать работоспособность каждого межсетевого экрана в отдельности и всей инфраструктуры в целом.

Рисунок 9. Дашборд NOC в UserGate Log Analyzer

Кроме того, пользователь может самостоятельно добавлять или изменять виджеты и настраивать дашборды под себя. Функция настройки виджетов совмещает графический интерфейс и SQL-строку для запросов фильтра.

Рисунок 10. Управление виджетами в UserGate Log Analyzer

Автоматизация и управление

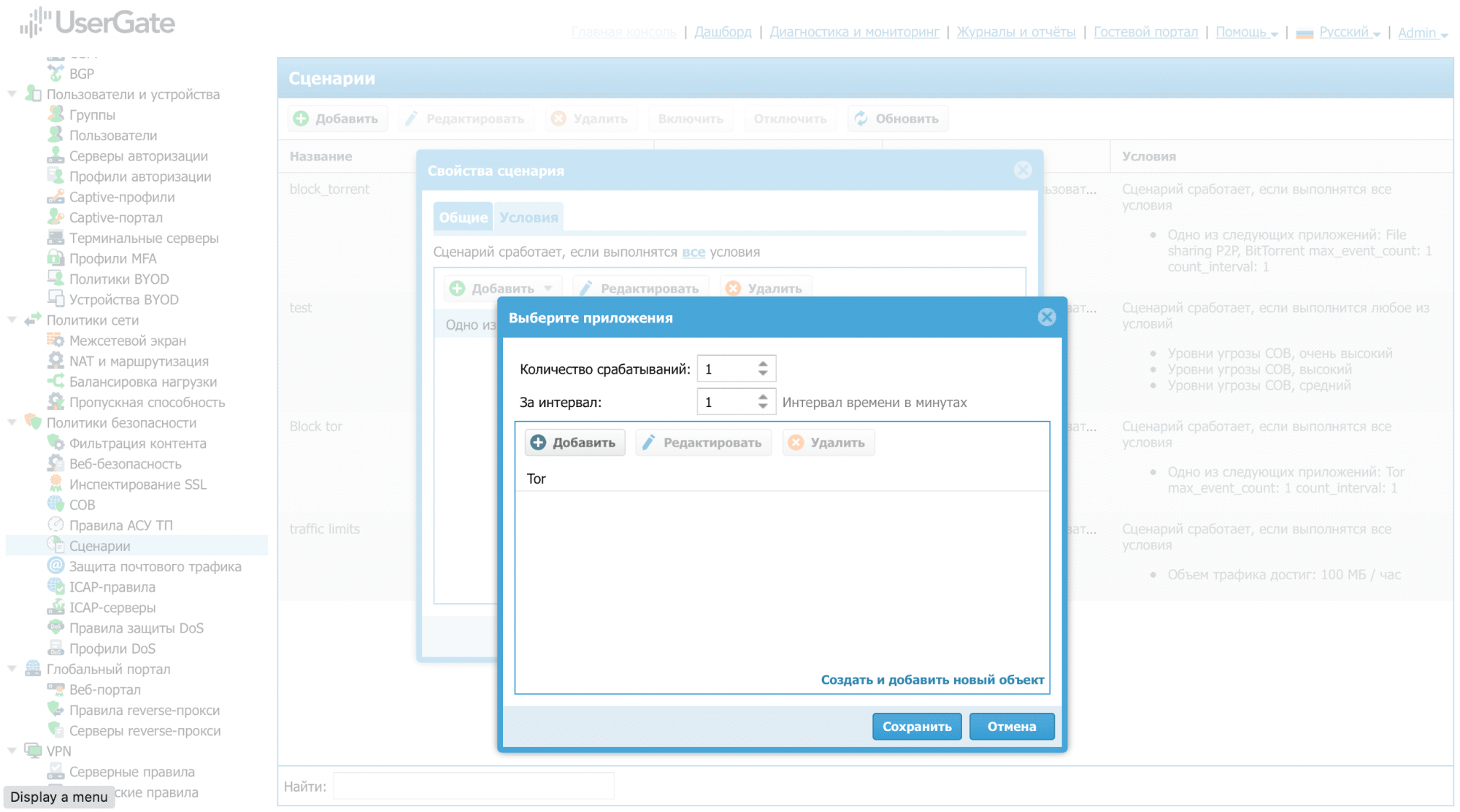

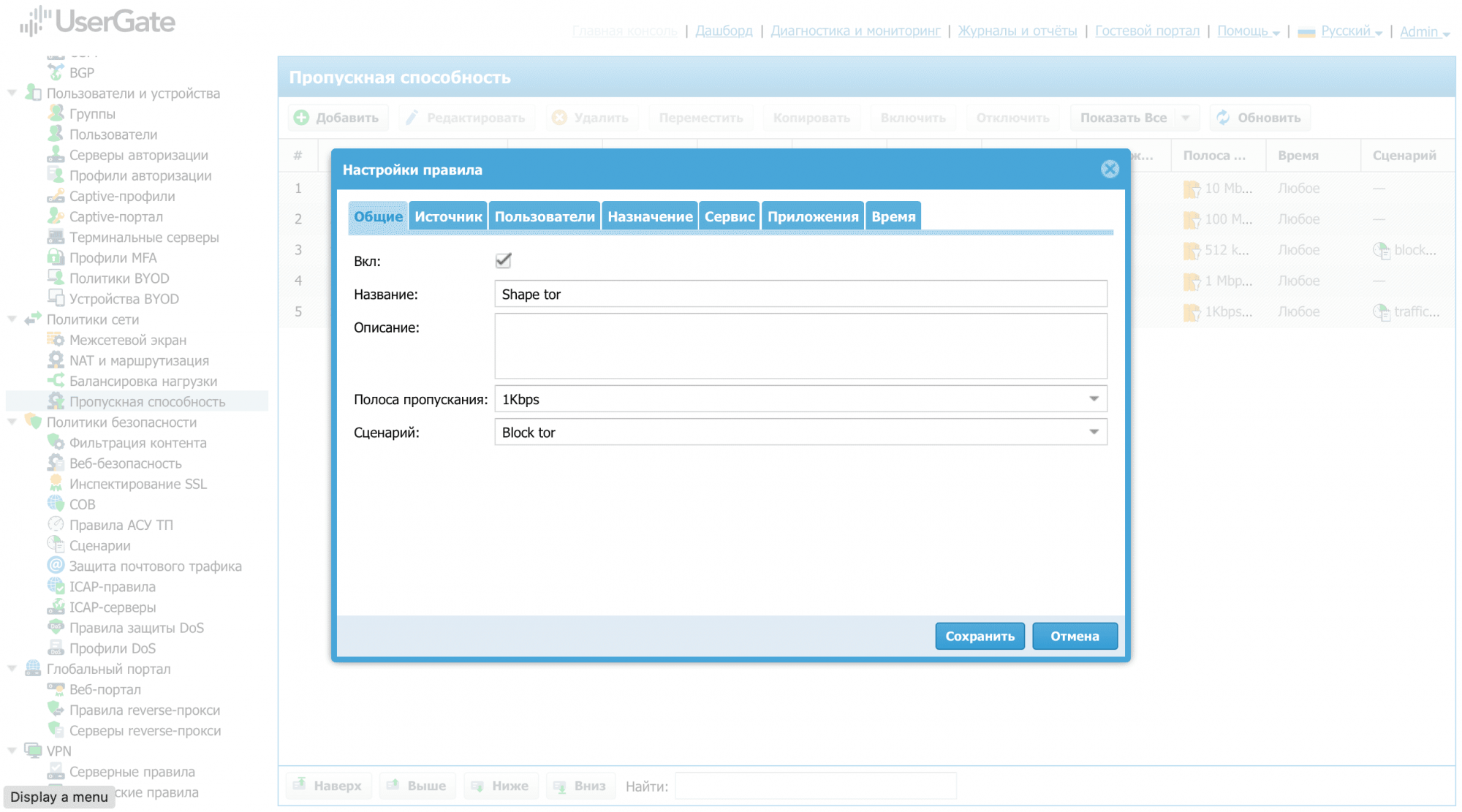

Возможности UserGate Log Analyzer не ограничены пассивной аналитикой. При интеграции с основной системой UserGate новое решение позволяет автоматизировать реакцию межсетевых экранов на выявленные угрозы. Например, если UserGate Log Analyzer выявит аномальную активность, угрожающую одному межсетевому экрану, то комплекс UserGate может дать команду для превентивной защиты сети — заблокировать специфичный трафик или полностью ограничить его пропуск к межсетевым экранам. Также можно заблокировать или ограничить поток данных интернет-пользователя или группы при выявлении потенциально опасных действий — например, попыток использования torrent-протоколов или посещения сайтов категории «Threats», при срабатывании СОВ-сигнатур высокого риска или обнаружении вируса в трафике.

Настроить правила автоматического реагирования нужно непосредственно в интерфейсе подключённого к Log Analyzer межсетевого экрана UserGate с помощью механизма сценариев (SOAR). Сценарий — это дополнительное условие в правилах межсетевого экрана и пропускной способности, определяющее реакцию комплекса UserGate на события, произошедшие за продолжительное время.

Рисунки 11—12. Настройки правил реагирования межсетевых экранов UserGate на основе данных Log Analyzer

Выводы

Расширение штатных аналитических возможностей UserGate с помощью отдельного решения Log Analyzer даёт ряд существенных преимуществ.

Во-первых, уменьшается нагрузка на шлюз, поскольку обработкой журналов, визуализацией отчётов и построением инфографики занимается внешний сервер Log Analyzer. В зависимости от объёма сервера можно также увеличить глубину журналирования данных для обогащения внутренних расследований инцидентов.

Во-вторых, объединение журналов с нескольких шлюзов UserGate для общего анализа существенно экономит трудовые ресурсы и повышает эффективность аналитики. Кроме того, Log Analyzer даёт возможность собирать (по SNMP) и анализировать информацию со сторонних устройств.

В-третьих, возможность автоматизации активного реагирования на инциденты выводит управление межсетевыми экранами на уровень SOAR-систем. Принятие правил автоматического реагирования всей цепочки межсетевых экранов на основе данных одного из них позволит предотвратить такие актуальные угрозы, как, например, массовые заражения шифровальщиками, распределённые атаки на сетевые ресурсы.

Система лог-менеджмента межсетевых экранов окажет большую помощь компаниям, в которых не внедрена SIEM-система. Визуализация сводных данных NGFW поможет автоматизировать и ускорить процессы обеспечения информационной безопасности, позволив реализовать принцип непрерывной защиты.

Достоинства:

- Гибкие возможности фильтрации для анализа журналов событий.

- Возможность выгрузки визуальных отчётов в различных форматах.

- Тематическое разграничение панелей мониторинга (дашбордов).

- Возможность настройки пользовательских дашбордов и отчётов.

- Наличие групповых политик реагирования на инциденты для межсетевых экранов.

- Возможность ограничения доступа для различных администраторов.

Недостатки:

- Настройка собственных отчётов требует знания SQL-синтаксиса.

- Небольшое количество предварительно настроенных дашбордов по сравнению с конкурентами.

- Виджеты панелей мониторинга не откликаются на нажатия, перейти напрямую к протоколам событий можно только через интерфейс журналов.

- Нет возможности настроить правила или оповещения о пороговых значениях событий безопасности.