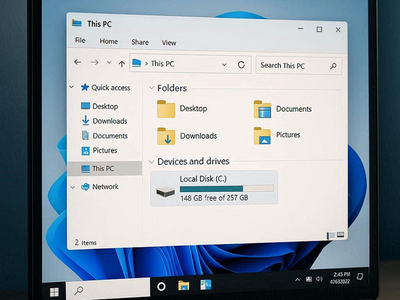

Microsoft официально признала новую проблему в Windows 11, которая для части пользователей может обернуться очень неприятным сюрпризом. После установки февральского обновления KB5077181 система на некоторых устройствах перестаёт нормально открывать системный диск C и выдаёт ошибку: «C:\ is not accessible — Access denied».

Речь не только о том, что не открывается диск в проводнике. По данным Microsoft, из-за этого сбоя на проблемных компьютерах могут перестать запускаться приложения, включая Outlook, Office, браузеры, системные утилиты и «Быстрая помощь» (Quick Assist).

В компании уточняют, что ошибка проявляется без каких-либо особых действий со стороны пользователя. Достаточно просто работать за компьютером как обычно: открывать файлы, запускать программы, выполнять административные задачи.

В некоторых случаях пользователи даже не могут повысить привилегии, удалить обновления или собрать журналы для диагностики, потому что система отвечает отказом в доступе.

К счастью, проблема затрагивает не все устройства с Windows 11. По словам Microsoft, сбой чаще всего наблюдается на ноутбуках Samsung, особенно на моделях линейки Samsung Galaxy Book4 и некоторых других потребительских устройствах компании. Жалобы уже поступили из Бразилии, Португалии, Кореи и Индии.

Предварительно Microsoft связывает проблему с приложением Samsung Share, хотя окончательно причина пока не подтверждена. Расследование продолжается, и в компании обещают предоставить дополнительные подробности позже.

Известно, что баг затрагивает только Windows 11 версий 24H2 и 25H2. Пользователям Windows 10, а также Windows 11 23H2 и более ранних выпусков, судя по всему, беспокоиться не о чем.

На Reddit уже появились сообщения от пользователей, которые утверждают, что проблему иногда удаётся обойти через смену владельца диска C и отдельных папок. Но это довольно рискованный шаг: вмешательство в системные права доступа легко может привести к новым сбоям. Поэтому для большинства пользователей самый разумный вариант — не экспериментировать без крайней необходимости и дождаться официального патча от Microsoft.