Сегодня в России перестала работать игровая платформа Roblox. При этом зарубежные сервисы, отслеживающие сетевые сбои, в тот же период не фиксировали никаких проблем. Сообщения поступали от пользователей по всей стране. Главные претензии касались невозможности зайти на сайт или использовать веб-приложение платформы.

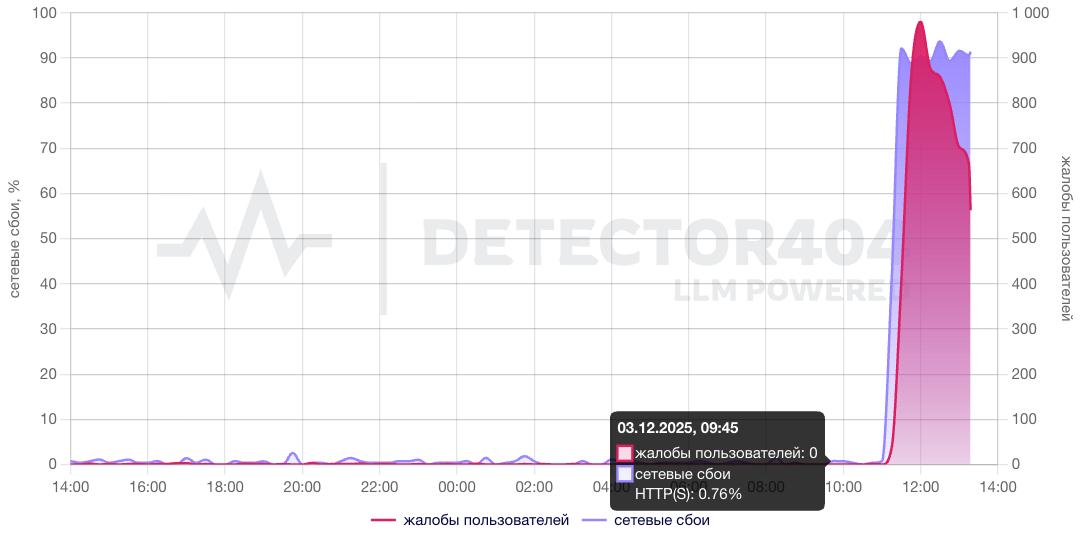

Как следует из данных Detector404 и Сбой.рф, резкое увеличение числа жалоб на недоступность Roblox началось около 11:30 по московскому времени.

При этом, как отмечает портал «Код Дурова», зарубежные сервисы мониторинга сбоев не зафиксировали никаких неполадок. Корреспонденты ресурса за пределами России также подтвердили, что доступ к Roblox работает в обычном режиме.

В комментариях на сервисах мониторинга многие пользователи напрямую обвиняют Роскомнадзор в недоступности платформы. Однако некоторые отмечают, что даже использование инструментов смены IP-адресов ситуацию не улучшает.

Официальных заявлений от Роскомнадзора или других ведомств на момент публикации не поступало.

Тем временем к самой платформе в России действительно накопилось множество претензий. УБК МВД ранее сообщало о серьёзных проблемах с модерацией Roblox: по их данным, около половины выявленных инцидентов связаны с попытками совращения детей. В отдельных случаях происходят и реальные преступления — так, в Екатеринбурге зафиксирован случай изнасилования, где преступник нашёл жертву через Roblox.

Дополнительные тревожные выводы содержатся в исследовании Hindenburg Research, которое описывает ситуацию на платформе как «педофильский кошмар». Там же говорится о высоком уровне буллинга среди пользователей.