Даже если компьютер полностью отрезан от интернета и физически изолирован от всех сетей, это не гарантирует стопроцентную безопасность. Учёные из Израиля снова это доказали, представив новый вектор атаки под названием SmartAttack.

Сценарий будто из шпионского триллера. В защищённом помещении — например, в ядерном центре или в военном комплексе — стоит физически изолированный компьютер.

Он не подключён ни к локальной сети, ни к интернету. Но рядом с ним оказывается человек в умных часах. И эти часы начинают записывать неразличимые звуки.

Как работает SmartAttack:

- Заражение. Сначала на изолированный компьютер попадает вредоносная программа. Это может произойти, например, через флешку, принесённую злоумышленником или сотрудником.

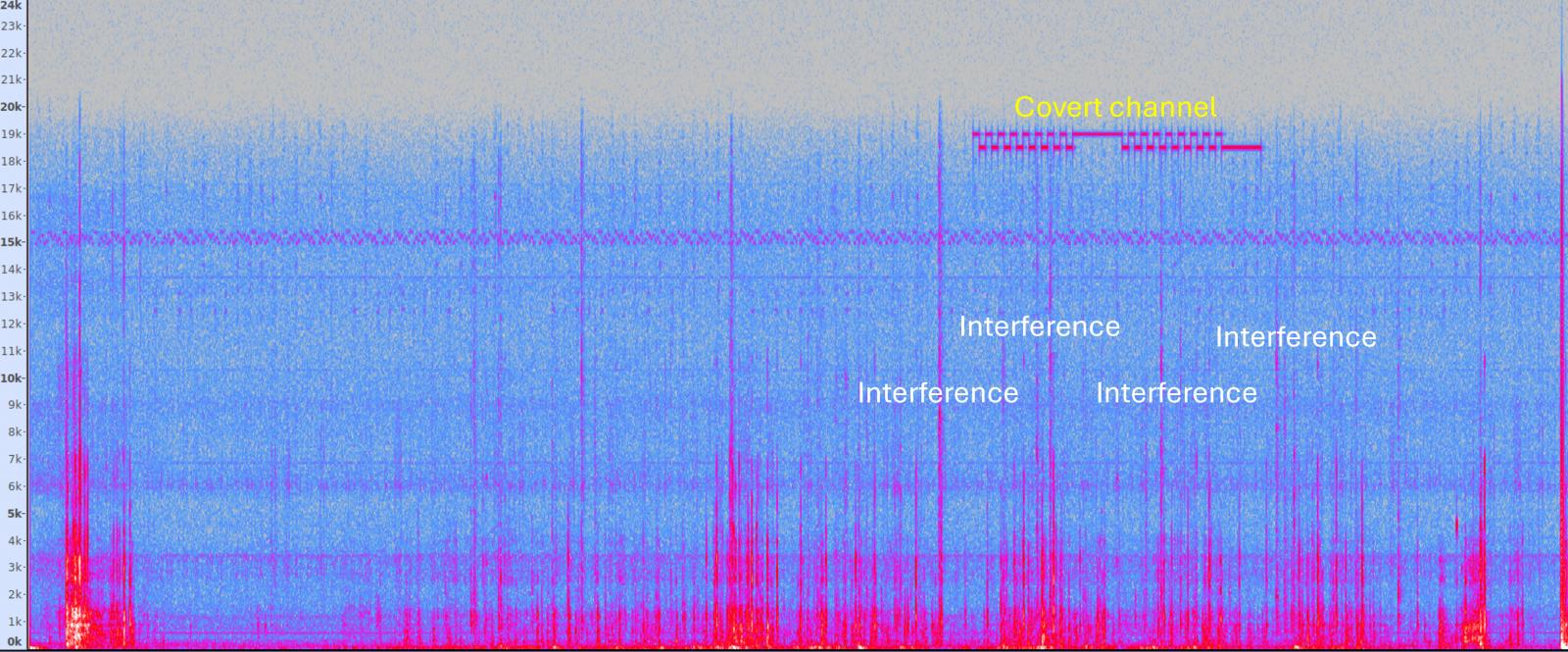

- Передача данных. Вредонос использует встроенный динамик компьютера для излучения ультразвука — на частотах 18,5 кГц (ноль) и 19,5 кГц (единица). Эти сигналы недоступны слуху человека, но отлично фиксируются микрофонами.

- Приём сигнала. Умные часы на руке сотрудника записывают эти сигналы. Специальное приложение на часах обрабатывает звук, извлекает закодированные данные и готовит их к передаче.

- Передача наружу. Сами часы отправляют полученную информацию по Bluetooth, Wi-Fi или через сотовую сеть.

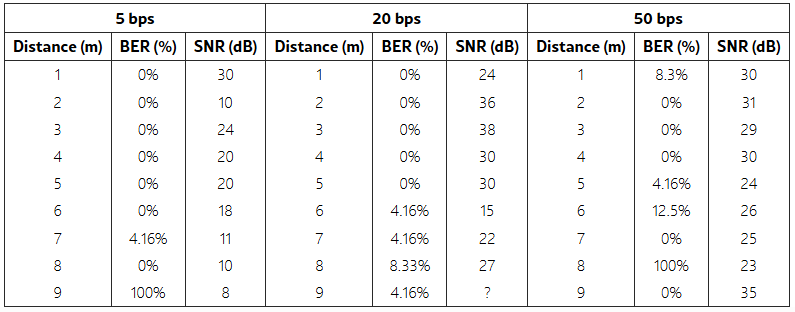

Передача идёт медленно — от 5 до 50 бит в секунду, но для утечки пароля или ключа этого достаточно. Сигнал работает на расстоянии до 6-9 метров. Чем дальше и выше частота передачи — тем больше ошибок. Даже положение запястья влияет на успех: часы должны находиться в «прямой видимости» от динамика.

Как защититься?

Авторы исследования предлагают три варианта:

- полностью запретить использование умных устройств в защищённых зонах;

- физически убирать динамики из air-gapped-компьютеров — это избавит от всех аудиоканалов утечки;

- если и это невозможно — использовать ультразвуковые глушилки, программные файрволы для аудиоустройств или методы «аудио-гэппинга» (запрет вывода звука на уровне ОС).

SmartAttack — ещё один пример того, насколько изощрёнными могут быть атаки на изолированные системы. Даже если компьютер окружён стенами и тишиной, рядом всегда может оказаться кто-то в часах.