Исследователи из SquareX обнаружили новый вектор атаки под названием «Browser Syncjacking»: злоумышленники могут использовать с виду легитимное расширение браузера Google Chrome для получения полного контроля над устройством жертвы.

Описанная техника включает несколько этапов: сначала злоумышленник перехватывает контроль над Google-аккаунтом жертвы, затем — над браузером, а в конечном счёте — над самим устройством.

Несмотря на многоступенчатую структуру, вектор можно использовать незаметно, поскольку он требует минимальных разрешений в системе и практически исключает взаимодействие с жертвой, кроме установки якобы легитимного расширения.

Общая схема Syncjacking делится на четыре этапа:

- Создание вредоносного домена Google Workspace. Злоумышленник настраивает несколько профилей, отключая у них защитные меры, (например, многофакторную аутентификацию). Этот домен используется для создания управляемого профиля на устройстве жертвы.

- Публикация вредоносного расширения. Аддон маскируется под полезный софт с легитимными функциями и размещается в Chrome Web Store.

- Обман жертвы с помощью социальной инженерии. Жертва устанавливает расширение, после чего оно тайно регистрирует ее в одном из управляемых злоумышленником профилей Google Workspace. Это происходит в скрытом окне браузера, работающем в фоновом режиме.

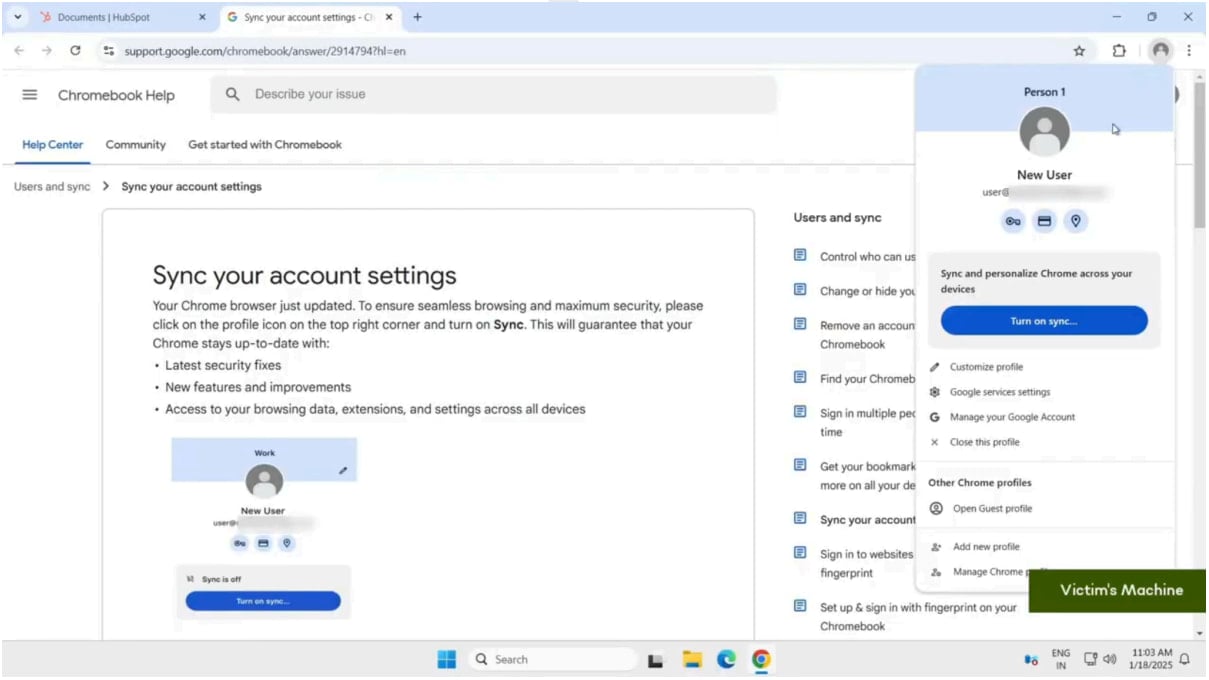

- Включение синхронизации Chrome. Расширение открывает страницу поддержки Google и, используя разрешение на чтение и запись веб-страниц, внедряет в нее сообщение, побуждающее жертву включить синхронизацию. После активации злоумышленник получает доступ ко всем сохранённым данным пользователя, включая пароли, историю просмотров и другую конфиденциальную информацию.

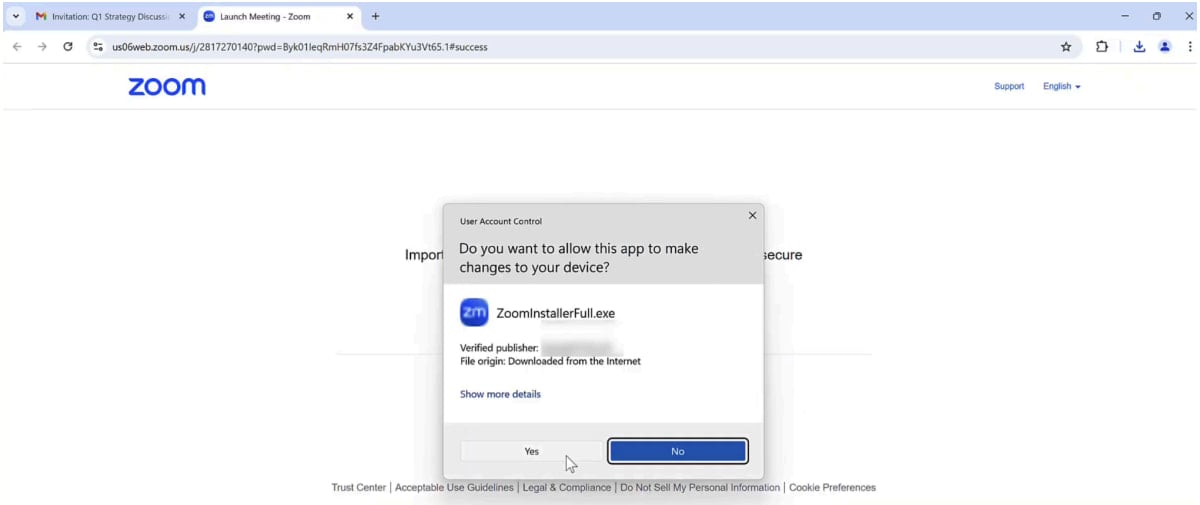

После компрометации профиля злоумышленники используют поддельное обновление Zoom для получения полного контроля над браузером.

- Жертва получает фальшивое приглашение на конференц-связь.

- При переходе по ссылке расширение подменяет содержимое страницы, предлагая обновить клиент Zoom.

- На деле загружается исполняемый файл с токеном регистрации, который передает злоумышленнику полный контроль над браузером жертвы.

После успешного взлома злоумышленники могут:

- Незаметно получать доступ ко всем веб-приложениям жертвы.

- Устанавливать дополнительные вредоносные расширения.

- Перенаправлять пользователя на фишинговые сайты.

- Отслеживать и модифицировать загрузки файлов.

- Фиксировать нажатия клавиш, включая пароли.

- Активировать веб-камеру и микрофон.

SquareX подчеркивает, что этот метод особенно сложен для обнаружения. В отличие от традиционных атак, использующих сложную социальную инженерию, здесь злоумышленникам требуются лишь минимальные разрешения и немного социальной инженерии.

«Если пользователь неискушён и не проверяет регулярно настройки Chrome, он даже не заметит, что браузер скомпрометирован», — говорится в отчете.