Вышел релиз платформы Xello Deception (которая помогает компаниям выявлять целевые атаки с помощью киберобмана) версии 5.6. Среди ключевых нововведений: запись сетевого трафика для расследования киберинцидентов, новые типы ложных данных для выявления атак на протокол Kerberos, продвинутое конфигурирование веб-ловушек и автодискаверинг.

Продвинутые возможности для расследования киберинцидентов

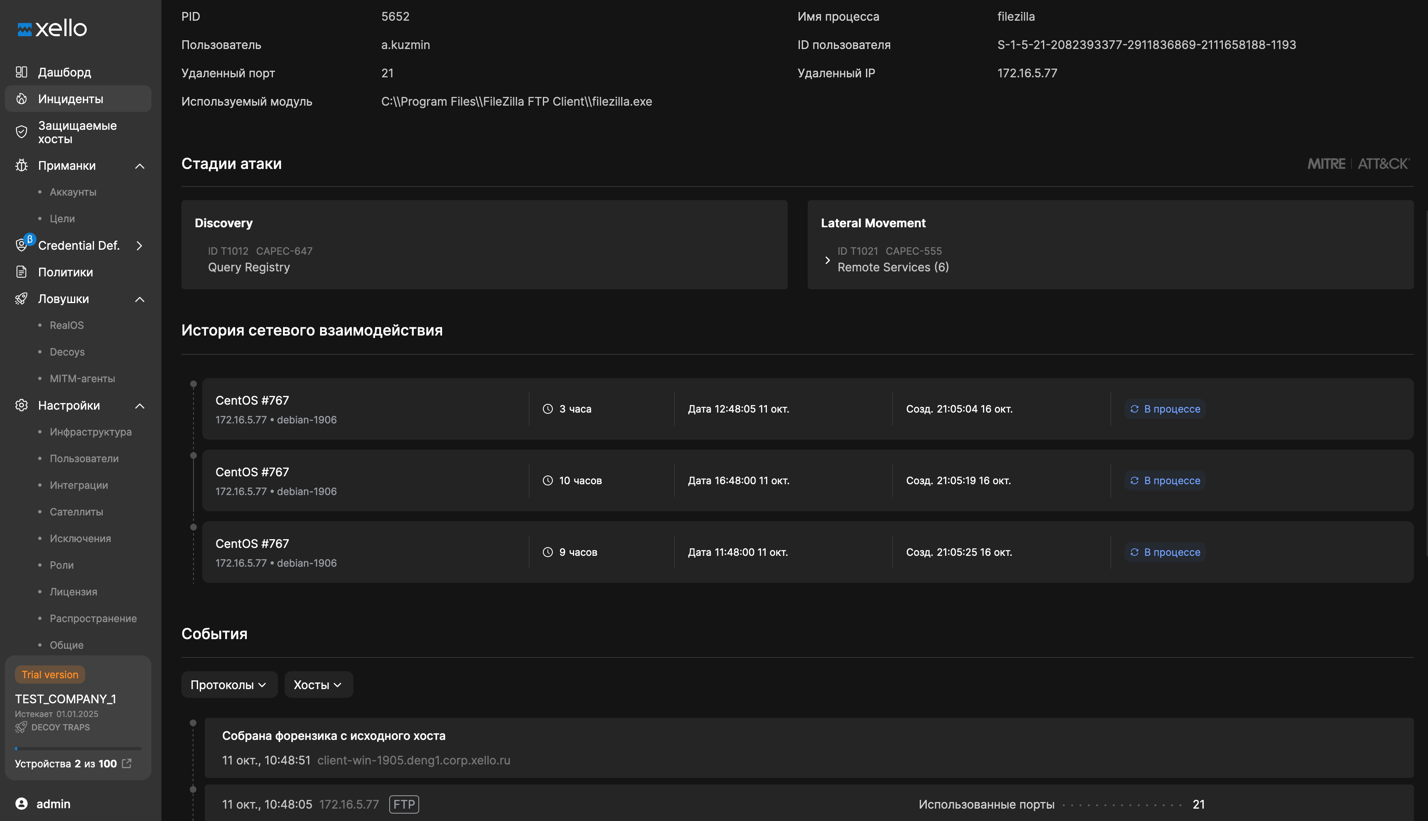

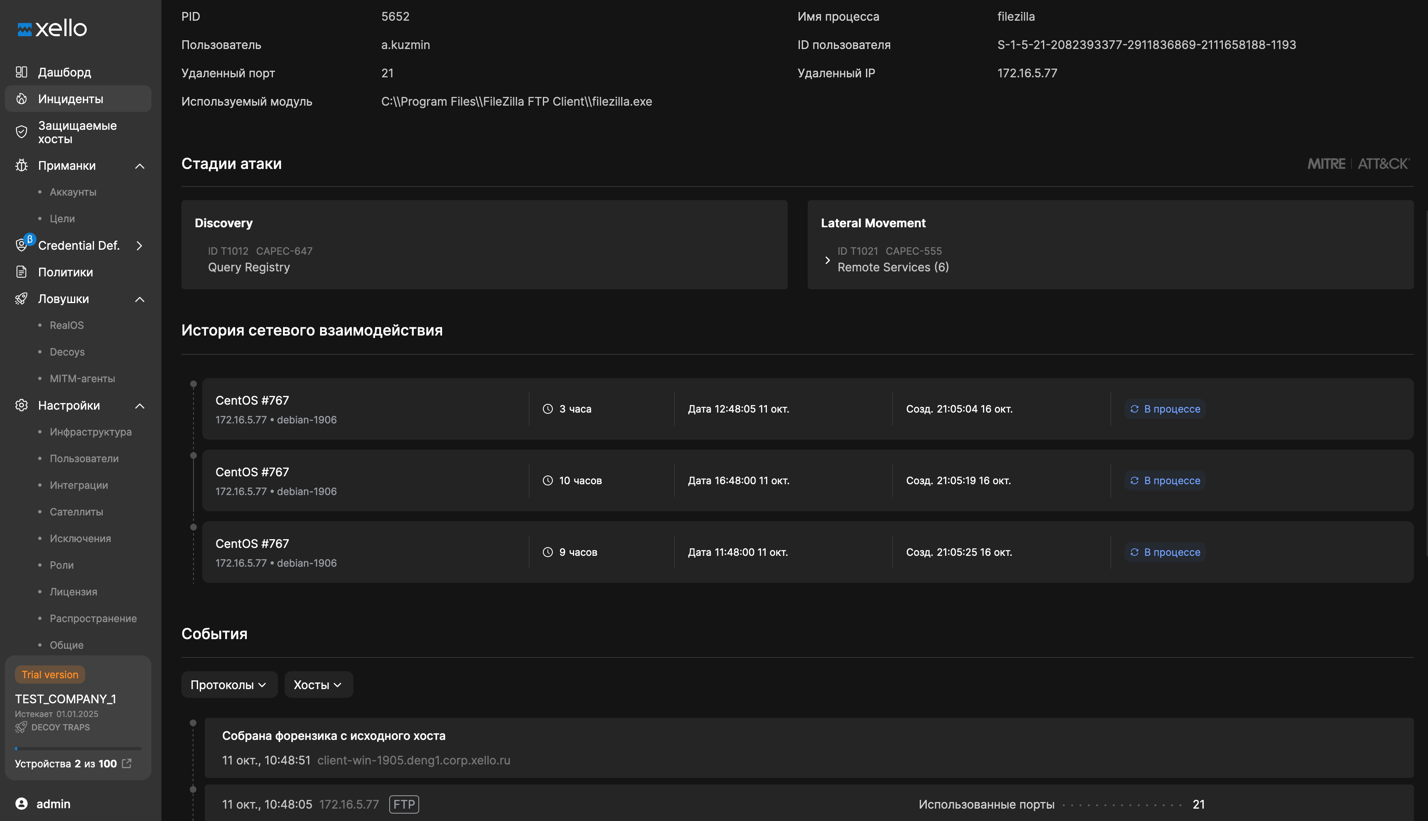

После выявления вредоносной активности в сети Xello Deception предоставляет необходимую информацию для детектирования кибератаки: первоначальную точку компрометации, цепочку действий злоумышленника при взаимодействии с ложным слоем данных и активами, следы запуска инструментов.

В новой версии продукта реализована запись сетевого трафика в pcap-файл для дальнейшего анализа с помощью сторонних средств. Это позволяет получать все данные о командах и действиях хакера (выполнение команд, запросы, запуск утилит и другие) при его взаимодействии с ловушкой.

Продвинутое конфигурирование веб-ловушек и RealOS на ОС Linux

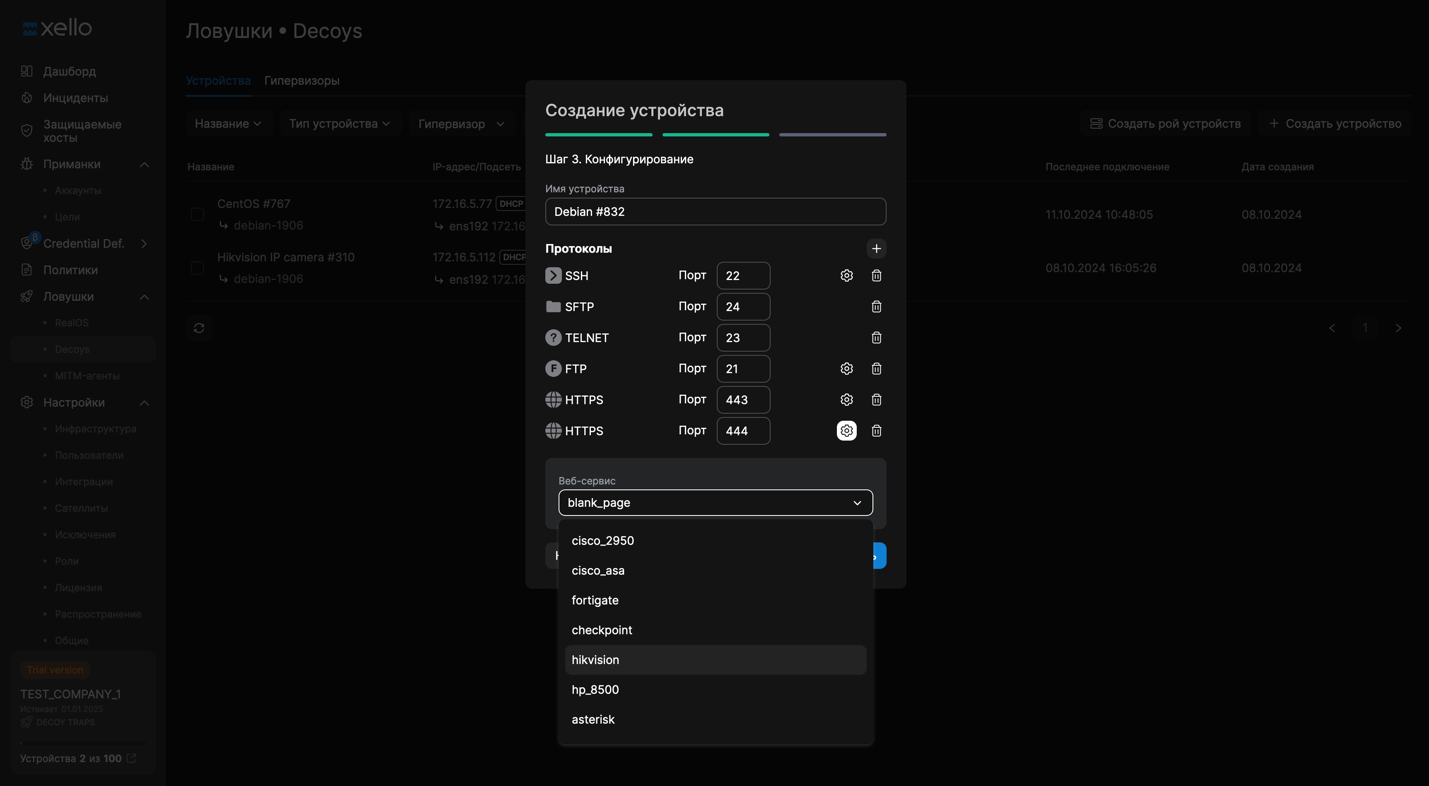

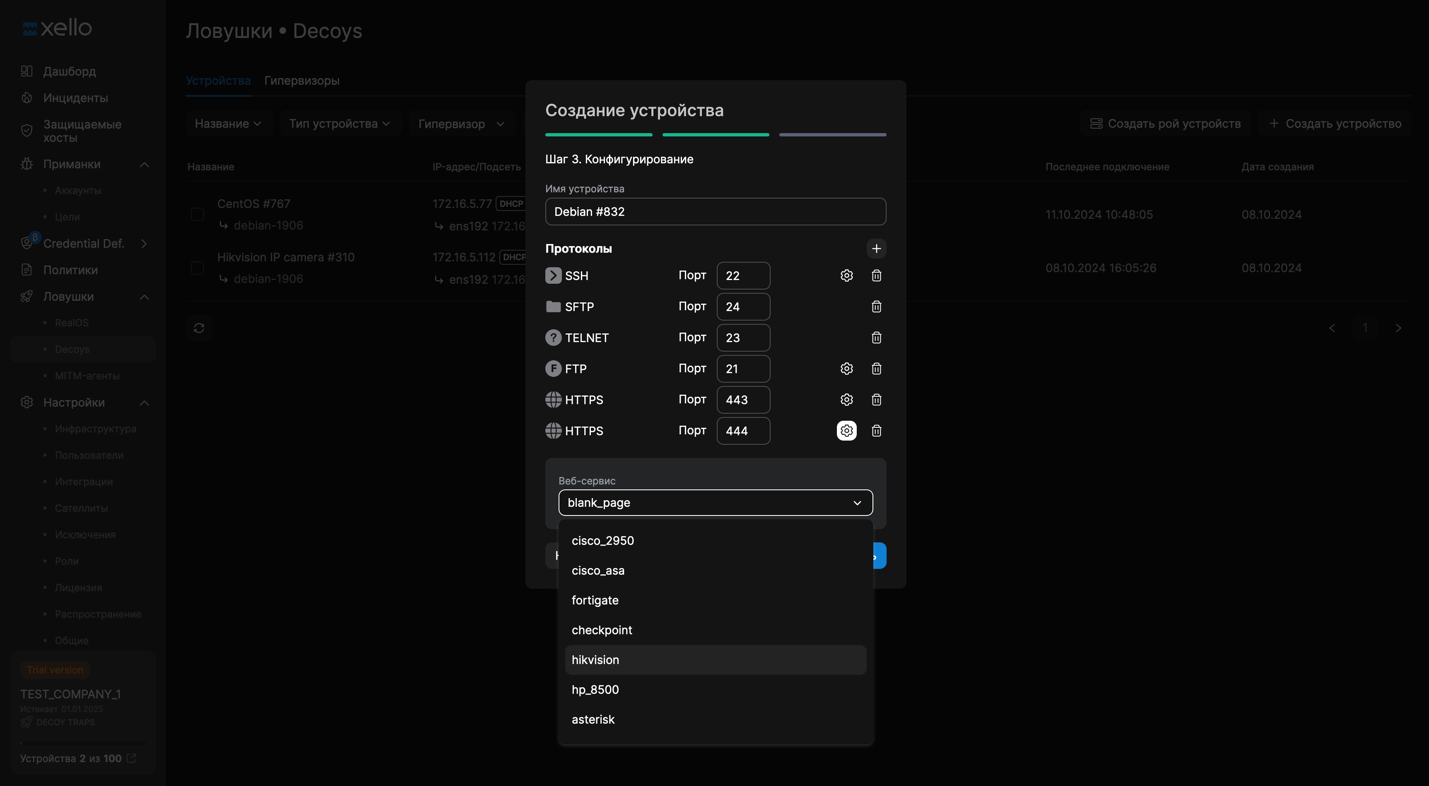

Сегодня Xello Deception поддерживает более 40 типов ловушек разной интерактивности (FTP, SSH, Database, RDP, SMB и другие). В новой версии платформы реализована собственная технология эмуляции веб-сервисов реальных устройств производителей (например, Cisco, HP, Hikvision и других) высокого уровня интерактивности.

Также в версии 5.6 реализованы RealOS-ловушки на ОС Linux. В терминологии разработчика RealOS — тип ловушек, который эмулирует ложные сервисы и устройства, работающие в среде реальной операционной системы. Это позволяет устанавливать на них любое программное обеспечение, приложение или средство защиты. Таким образом, ловушкой становится любая производственная система.

Выявление Kerberoasting-атак

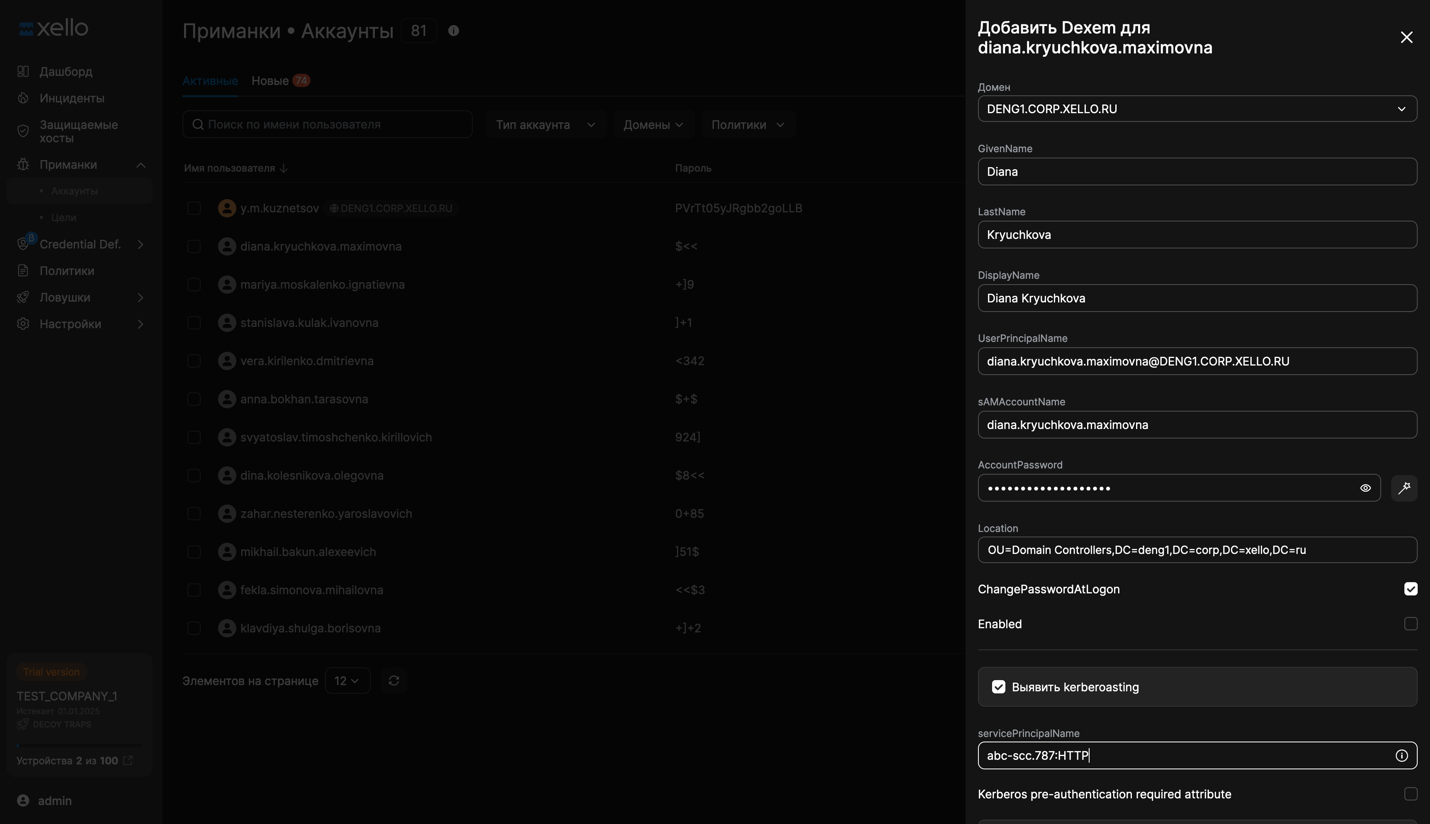

Протокол Kerberos (используется в доменных сетях для аутентификации пользователей) часто нужен злоумышленниками для получения учетных записей и повышения своих привилегий. Согласно анализу проведённых пентетстов компанией Positive Technologies в 2022 году, получение учетных данных через атаку Kerberoasting входит в пятёрку методов (36%), которые используют пентестеры при исследовании внутренней сети. Атаки на протокол Kerberos сложно выявить, потому что злоумышленники используют скомпрометированную учетную запись, связанную с именем субъекта-службы (Service Principal Name, SPN). Это имя является уникальным идентификатором, позволяющим пользователям входить в определенные учетные записи. Используя учетную запись, они запрашивают многочисленные билеты из центра распределения ключей (KDC) и домена, который контролирует, кто может получить доступ к сети. Данное поведение будет равносильно поведению легитимного пользователя.

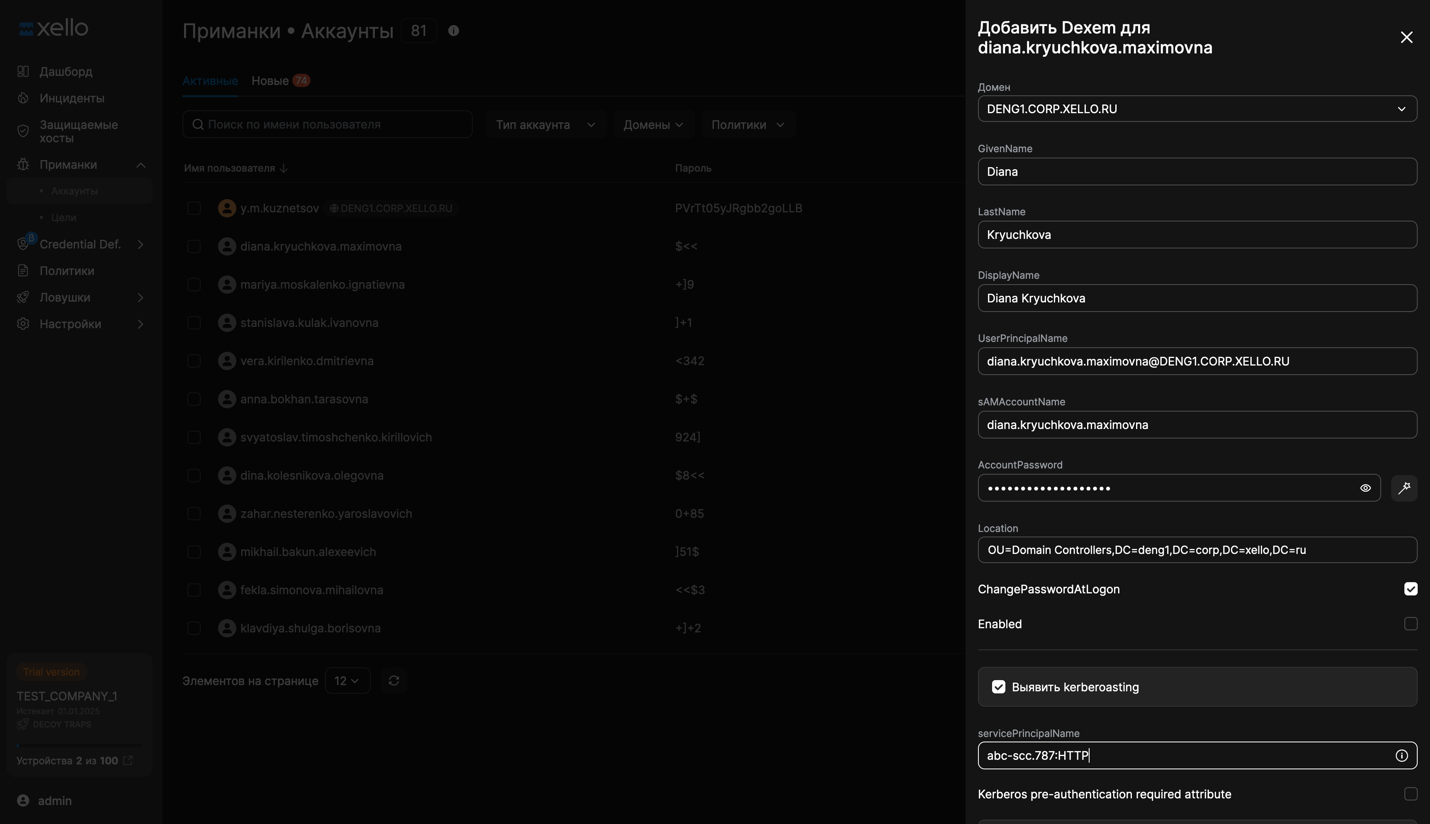

Чтобы минимизировать риск компрометации протокола Kerberos, в новой версии Xello Deception реализованы SPN-приманки — специфичные для него ложные данные. Этот тип приманок станет наиболее привлекательной целью для злоумышленника при проведении Kerberoasting-атаки. Ее можно размещать в каталогах LDAP и Active Directory (AD) — в тех местах, где чаще всего ищут учетные записи для дальнейшей реализации кибератаки.

Другой способ выявления атак данного типа, который уже реализован на платформе — интеграция с источниками событий аутентификации (например, с Active Directory). Это позволяет выявлять действия злоумышленника при использовании ложной SPN-учетной записи в момент ее верификации (без использования ловушек).

Автоматическая интеграция с внутренней инфраструктурой

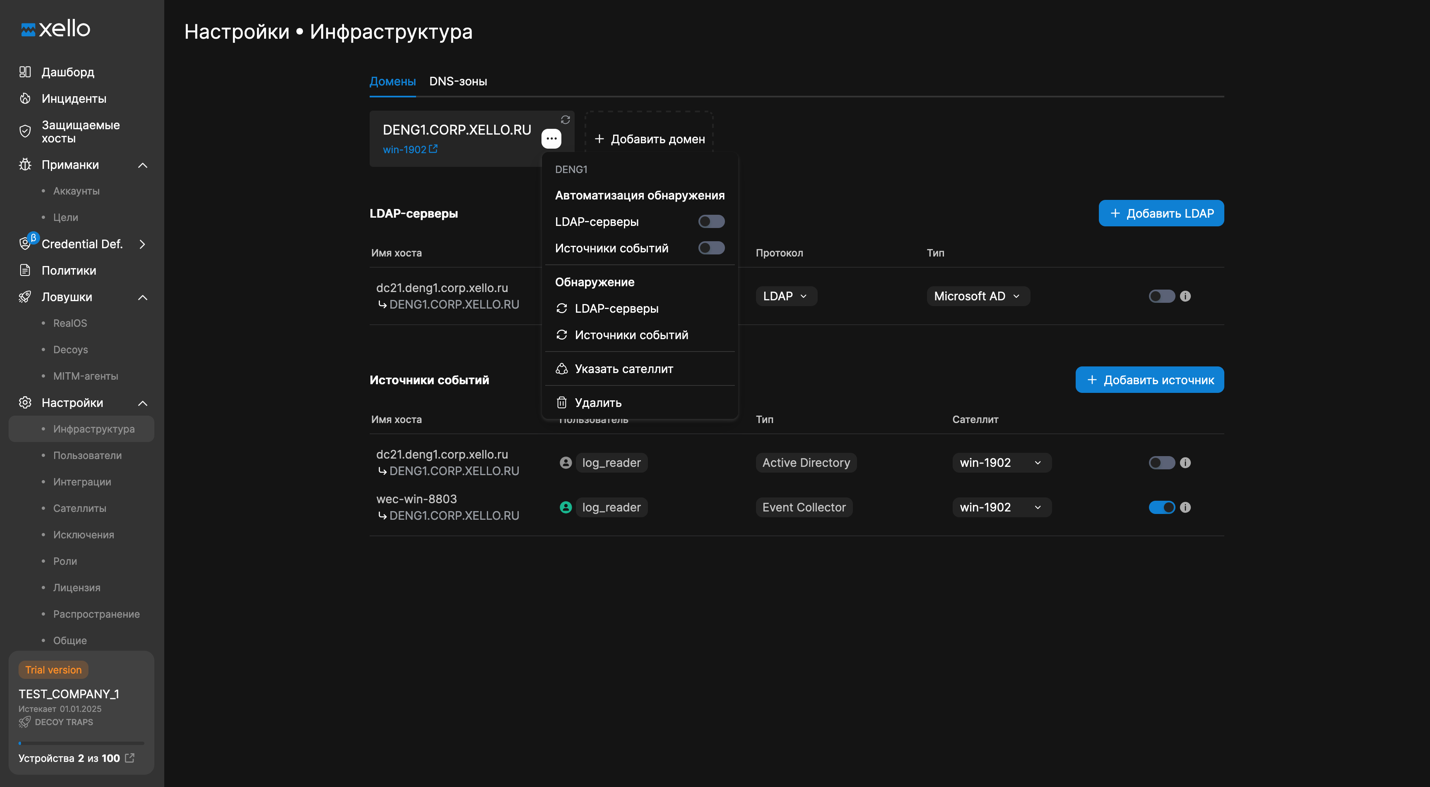

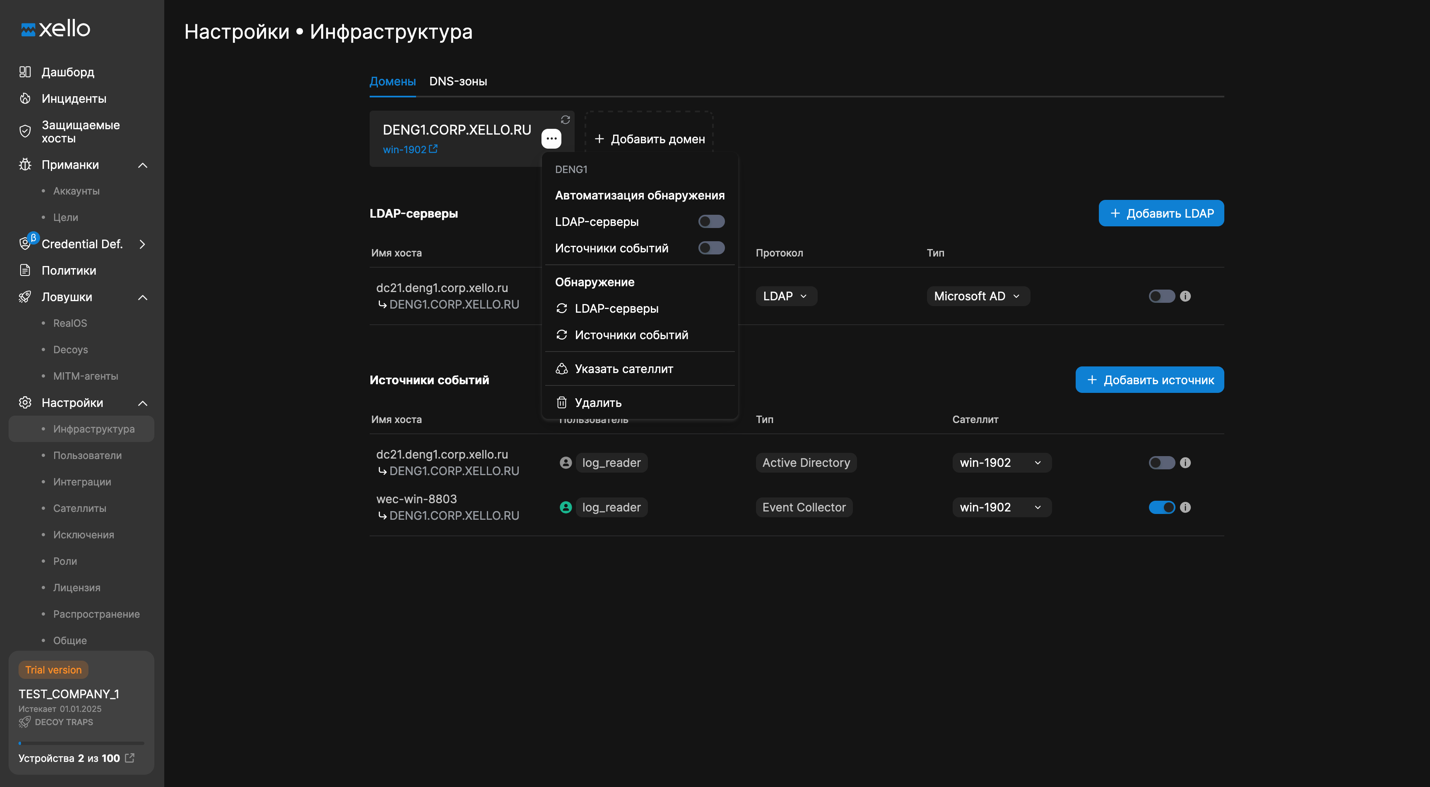

В новой версии реализован автодискаверинг для автоматического добавления LDAP-серверов и Active Directory (AD) в систему. Это необходимо для анализа особенностей инфраструктуры компании и создания релевантных ложных данных. Автодискаверинг упрощает работу с системой компаниям с динамичной инфраструктурой и большим количеством доменов. Решение автоматизирует процесс мониторинга конфигурационных единиц и сбора данных о них, а также повышает эффективность платформы за счет устранения человеческого фактора.

«Современные системы киберобмана или решения класса Distributed Deception Platform (DDP) активно адаптируются под постоянно меняющийся ландшафт киберугроз. Например, после ухода западных игроков и их обновлений заметно выросли атаки с эксплуатацией уязвимостей в оборудовании, приложениях и системах. Мы реализовали в рамках нашей платформы отдельный модуль — Xello Decoy Traps, который позволяет эмулировать ложные устройства, сервисы, операционные системы и уязвимости в них. В этом релизе уделили внимание новым типам приманок, которые отвечают современным киберугрозам, гибкости и автономности платформы», — отмечает технический директор Xello Макаров Алексей.