В последней бетке iOS 18 (Release Candidate, RC) Apple расширила действие функции Activation Lock на внутренние компоненты iPhone. Теперь аккаунты пользователей в системе Apple привязываются к аккумулятору, камерам и дисплею.

Нововведение должно затруднить продажу и установку компонентов от украденных устройств.

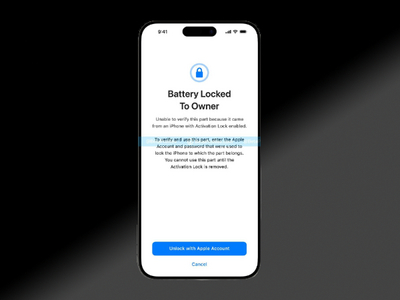

Если вы, положим, купили «серый» аккумулятор и поставили его в iPhone, смартфон попросит ввести пароль от Apple ID пользователя, с которым этот аппаратный компонент непосредственно связан.

Издание BetaProfiles подтвердило наличие дополненной Activation Lock в RC-бетке iOS 18, которая в настоящий момент находится в стадии публичного тестирования, а 16 сентября станет доступна всем владельцам iPhone.

Раньше ваш аккаунт в системе Apple привязывался исключительно к самому девайсу. Теперь этот же принцип распространяется на часть аппаратного обеспечения.

Таким образом, рынок сбыта компонентов краденных iPhone на запчасти должен ощутимо просесть. Кстати, ряд пользователей уже испытали расширенную Activation Lock: действительно, устройство запрашивает пароль для разблокировки сторонних компонентов.

Само собой, найдутся умельцы, которые легко обойдут эти ограничения, но сам факт попытки Apple затруднить установку «левых» батарей, дисплеев и камер впечатляет.