«Лаборатория Касперского» запускает платформу Kaspersky Appicenter. На ней будут представлены необходимые разработчикам инструменты для создания, распространения и управления жизненным циклом приложений на KasperskyOS.

Первым продуктом, доступным в Kaspersky Appicenter, стала новая версия кибериммунного шлюза Kaspersky IoT Secure Gateway 3.0 (KISG) на отечественной аппаратной платформе Kraftway «Рубеж Н». «Лаборатория Касперского» представила новый шлюз и платформу для работы с приложениями на международной промышленной выставке ИННОПРОМ, которая проходит в Екатеринбурге с 8 по 11 июля 2024 года.

Kaspersky Appicenter.Функциональность платформы позволит сторонним разработчикам программного обеспечения и партнёрам «Лаборатории Касперского» создавать для шлюзов KISG собственные приложения, например клиенты для подключения к облачным платформам, специализированные приложения, реализующие фильтрацию трафика промышленных протоколов. В планах «Лаборатории Касперского» — расширение набора средств разработки за счёт других продуктов компании на базе KasperskyOS.

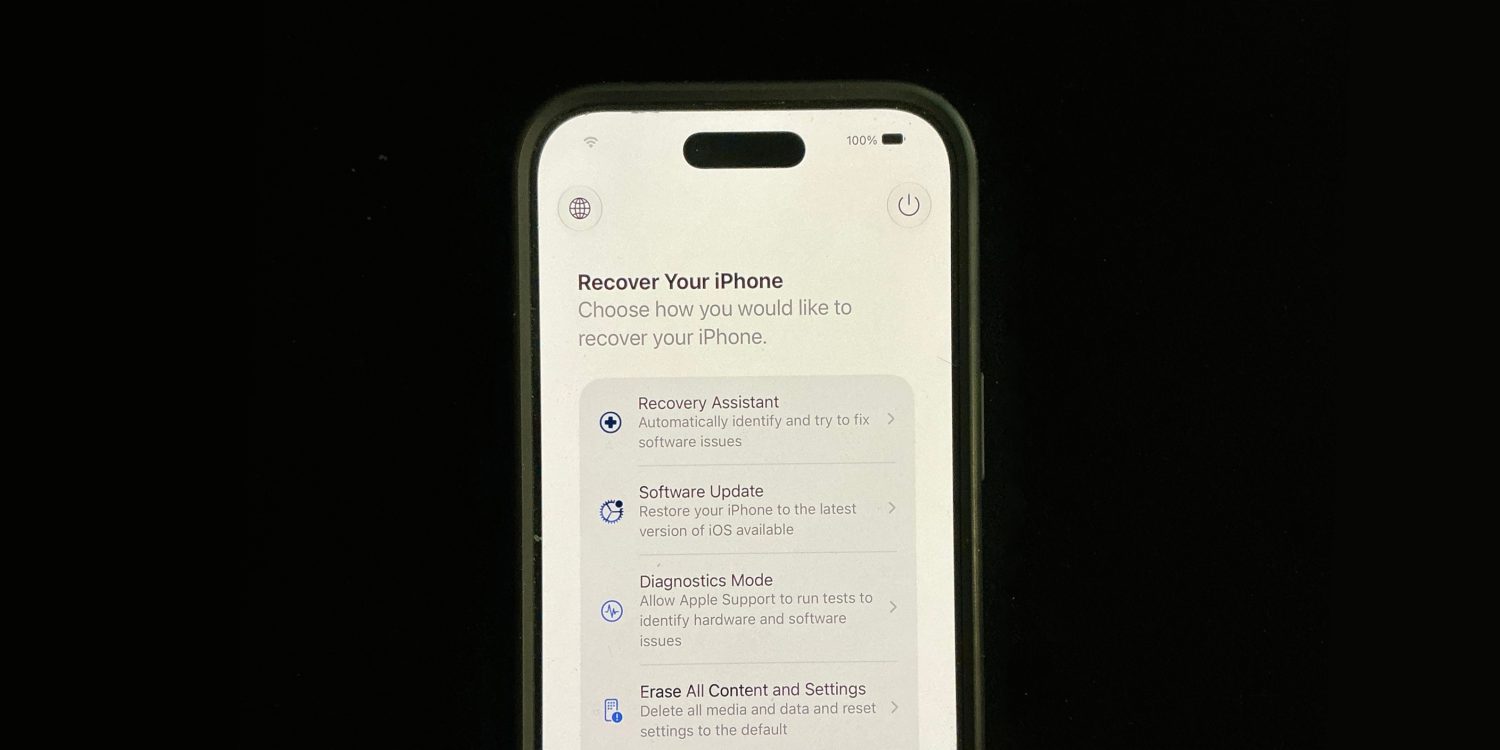

Kaspersky IoT Secure Gateway 3.0. Новая версия кибериммунного шлюза позволяет безопасно объединить технологические сети передачи данных с корпоративными, тем самым обеспечивая надёжную связь сегментов и передачу диагностической и аналитической информации от станков и другого промышленного оборудования в информационно-аналитические системы. Также шлюз уже интегрирован с различными учётными и BI-системами. Разработкой и продвижением кибериммунных шлюзов Kaspersky IoT Secure Gateway (KISG) и созданием цифровых сервисов на их основе занимается НПО «Адаптивные промышленные технологии» («Апротех») — дочерняя компания «Лаборатории Касперского».

Важной особенностью KISG является поддержка граничных вычислений (Edge Computing) с помощью сторонних приложений. Этот подход позволяет выполнять вычисления непосредственно на устройстве, что обеспечивает сокращение трафика и управление без задержек.

«Официальный запуск Appicenter — стратегический шаг. Платформа позволит рынку получить необходимое программное обеспечение с „врождённой“ устойчивостью к большинству видов кибератак и способностью выполнять критичные функции даже в условиях агрессивной среды, а „Лаборатории Касперского“ — масштабировать бизнес и планомерно строить сеть технологических партнёров, создающих кибериммунные системы на KasperskyOS», — комментирует Дмитрий Лукиян, руководитель департамента платформенных решений на базе KasperskyOS.

«Важно, что первым решением, использующим Kaspersky Appicenter для распространения приложений, стал кибериммунный шлюз Kaspersky IoT Secure Gateway на отечественной аппаратной платформе Kraftway. С его помощью можно безопасно подключать промышленное, медицинское и другое оборудование к облакам и бизнес-системам. Синергия KISG и Kaspersky Appicenter откроет новые возможности как для пользователей, так и для разработчиков. Одна из самых востребованных — управлять бизнес-приложениями на IoT-шлюзе централизованно через Kaspersky Security Center. Кроме того, наш совместный с Kraftway продукт Kaspersky IoT Secure Gateway сейчас проходит сертификацию ФСТЭК и будет соответствовать требованиям регулятора даже при работе со сторонними приложениями», — комментирует Денис Бахаев, генеральный директор НПО «Адаптивные промышленные технологии».

Подробнее о решениях

Шлюз Kaspersky IoT Secure Gateway 3.0 позволяет подключать промышленное оборудование, комплексы автоматизации и мониторинга объектов к различным системам визуализации, обработки и хранения данных: от стандартных корпоративных систем MES/ERP до продвинутых IoT-платформ с аналитическими цифровыми сервисами.

KISG поддерживает два режима работы: однонаправленный (режим сетевого роутера) и двунаправленный (режим диода данных). В режиме сетевого роутера появилась функция переадресации портов (Port Forwarding). Это позволяет устройствам, расположенным во внешней сети, получать доступ к ресурсам внутренней сети. Также стала доступна фильтрация прикладных протоколов (DPI для межсетевого экрана, позволяющая блокировать сетевые соединения и определённые операции на основании используемого в них прикладного протокола).

Обновлённый сетевой кластер позволяет объединить несколько шлюзов в отказоустойчивую сетевую конфигурацию, где один шлюз является основным, а остальные — дублирующими на случай отказа основного. Более того, с помощью нового KISG можно настраивать статические маршруты для управления сетевыми пакетами, проходящими через устройство.

В режиме диода данных появилась возможность установки и запуска приложений. Приложения можно запускать в изолированной среде, конфигурировать, мониторить, а также контролировать их сертификаты и маршрутизацию данных между ними.

Отличие кибериммунных решений заключается в том, что они создаются с помощью специальной методологии Secure-by-Design. Кибериммунные продукты на базе KasperskyOS востребованы в отраслях, где существуют повышенные требования к кибербезопасности, надёжности и предсказуемости работы IT-систем — в промышленности, энергетике, транспортной инфраструктуре, в системах умного города.