Интересный баг Google Pay сработал на руку пользователям: многие сообщили, что Google случайно положила на их банковский счет от 10 до 1000 долларов. Суть крылась в сбое так называемой программы «вознаграждений» за бета-тестирование.

В первую очередь люди побежали сообщать о проблеме на площадку Reddit. Один из исследователей, специализирующийся на Android, также столкнулся с багом, о чем сообщил в Twitter.

На выложенных пользователями скриншотах видно, что они получают вознаграждения за «догфудинг Google Pay Remittance». Догфудингом в среде ИТ-специалистов принято называть бета-тестирование еще не вышедшего софта.

Таким образом, можно сделать вывод, что подобные вознаграждения должны были приходить участникам программы бета-тестирования — сотрудникам и партнерам Google. А вот для обычных пользователей такие сообщения и вознаграждения явно не предназначались.

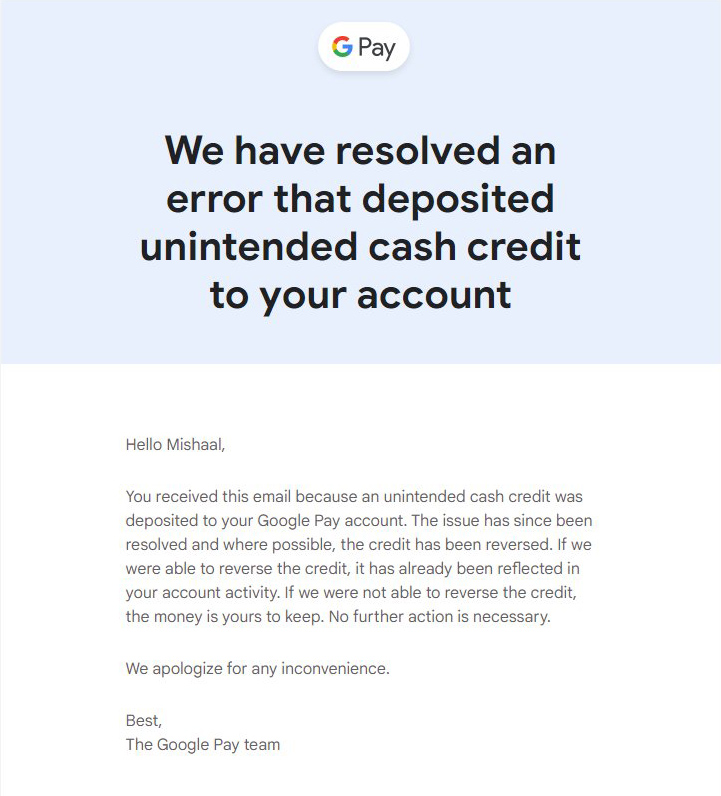

Позже Google, конечно, разослала электронные письма с разъяснениями и признанием ошибки. Если пользователь оставил деньги, их, скорее всего, заберут. Но Google также отмечает, что возврат не требуется, если вы уже успели потратить эти «вознаграждения».