Компания «Ростелеком-Солар» выпустила обновление системы управления доступом (IdM/IGA) Solar inRights. Осуществлён перевод основных бизнес-процессов в графический интерфейс – BPMN-редактор, расширены возможности заполнения динамических форм для работы с объектами и механизмы создания и управления ими, улучшены алгоритмы определения основного трудоустройства, повышена безопасность системы.

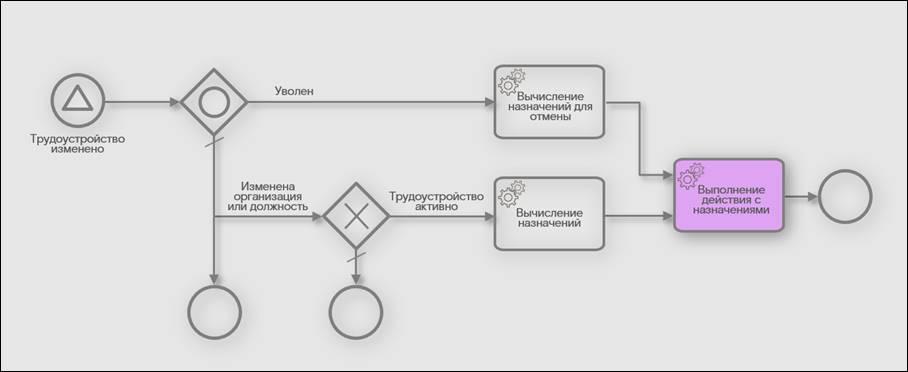

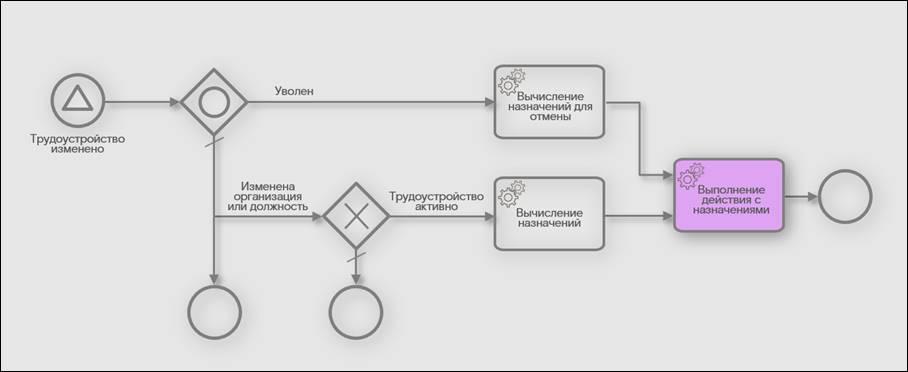

Ранее основные бизнес-процессы по управлению доступом, такие как приём сотрудника на работу, перевод с одной должности на другую и увольнение, могли конфигурироваться лишь с использованием ограниченного набора инженерных настроек. Это серьезно сужало возможности настроить процессы по индивидуальным пожеланиям заказчиков, и реализация таких требований приводила к дополнительным затратам. Теперь можно быстро настраивать бизнес-процессы компании через удобный графический редактор – BPMN (Business Process Model and Notation) – общепринятый международный стандарт для моделирования процессов. В нем бизнес-процессы представлены в виде диаграмм, которые позволяют просто определять разветвлённые конструкции бизнес-процессов, требующие реализации, без дополнительных затрат на доработку.

Графический редактор BPMN отличают интуитивно понятные условные обозначения, поэтому он прост и удобен в использовании не только для архитекторов и разработчиков, но и аналитиков, бизнес-пользователей, менеджеров, которые участвуют в проекте. Это позволяет реализовывать проекты любой сложности, с кастомизацией любых требований заказчика к настройке и документированию бизнес-процессов в короткий срок и с минимальными затратами.

В обновлении существенно расширены возможности по заполнению динамических (изменяемых) форм для работы с объектами, такими как роль, пользователь и т.д. В зависимости от исходных условий и параметров определяется количество необходимых для заполнения полей, а также их автозаполнение. Таким образом, в форме создания нового пользователя для штатного и внештатного сотрудника будет предусмотрено разное количество необходимых для заполнения полей. Также, для облегчения работы с системой в формах предусмотрены текстовые подсказки для пользователя, доступные для чтения, но не сохраняемые в объект, создаваемый через форму.

Кроме того, обновленный Solar inRights позволяет гибко менять логику определения основного трудоустройства сотрудника (занимаемой в подразделении должности), в зависимости от конкретного заказчика, что существенно ускоряет настройку и кастомизацию системы под клиента. Ранее определение основного трудоустройства было жёстко зашито в конфигурацию системы, и для кастомизации нужна была доработка, что увеличивало время, затраты и осложняло дальнейшее сопровождение системы. Теперь алгоритм вычисления основного трудоустройства можно настроить, изменяя состав шагов и устанавливая действие на каждом шаге. Даже если некоторые параметры или атрибуты не заданы или не определены, можно настроить реакцию системы таким образом, чтобы не останавливались связанные бизнес-процессы.

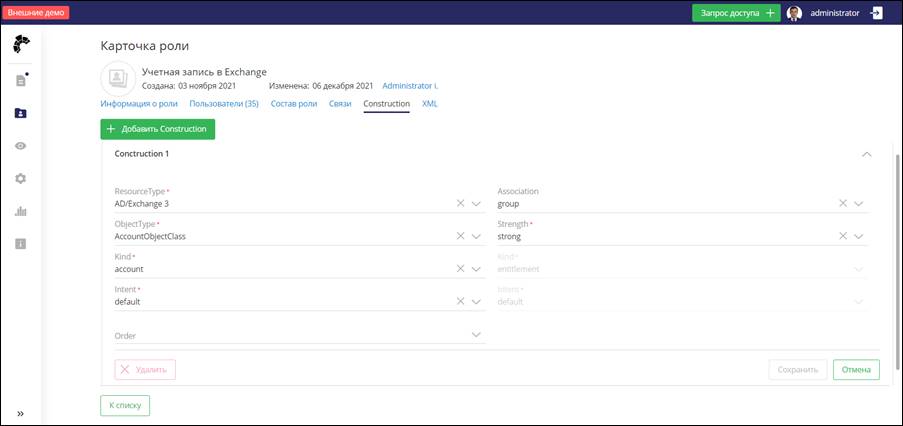

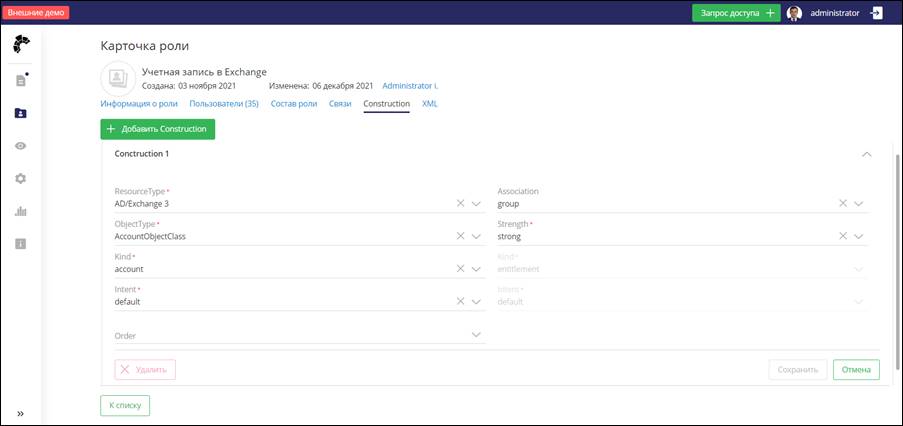

Ещё одним расширением возможностей Solar inRights стала опция графической настройки состава ролей, связанных с полномочиями и объектами в управляемой системе. Ранее в процессе настройки правил управления учетными записями и их полномочиями в интегрируемых системах инженеры были вынуждены вручную прописывать сложные конструкции в ролях/метаролях. Теперь это можно делать в графическом интерфейсе системы, для чего в карточку роли добавлен новый раздел «Construction».

Графическая настройка ролей позволила упростить настройки правил взаимодействия с интегрируемой системой, повысить скорость и удобство настройки, упростить поддержку системы и сократить количество ошибок, вызванных человеческим фактором.

Также в обновлении был сделан ряд доработок для повышения удобства использования Solar inRights и усиления безопасности решения.

Так, механизм универсальной заявки был расширен для объекта «роль», и теперь все объекты системы могут быть созданы как без заявки, так и по заявке. Это повышает удобство создания и изменения всех объектов, поскольку в соответствии с регламентами многих заказчиков создание и изменение объекта системы выполняется после прохождения соответствующих согласований. При необходимости ответственный за создание или изменение объекта формирует заявку. В зависимости от действия с объектом (создание/изменение) и его атрибутов (например, тип роли/пользователя) в заявке система определяет соответствующего согласующего. После согласования внесенные изменения сохраняются в системе.

Обновление Solar inRights содержит и ряд доработок для повышения безопасности системы: разработаны собственные механизмы защиты от DDoS-атак и от CSRF-атак, а также повышена надежность и защищенность решения за счет перехода на актуальную платформу разработки Java 17.