Компания Google дополнила перечень типов конфиденциальной информации, которые готова убрать из выдачи. Если раньше речь шла о личных фотографиях и несовершеннолетних, теперь можно потребовать удалить адрес проживания, номера телефонов и попавшие в сеть пароли.

В обновленном списке также значатся:

- вся контактная информация

- номера счетов и кредиток

- фото и сканы паспортов

- официальные документы и медицинские карты

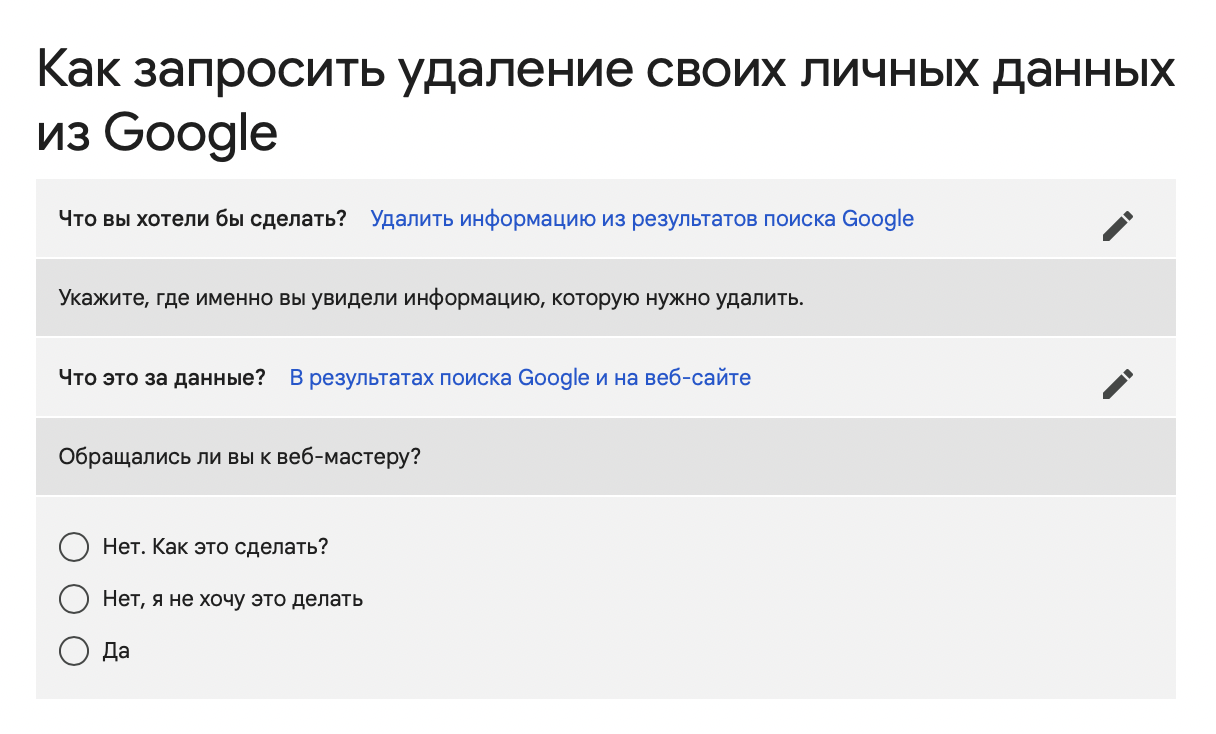

Чтобы удалить такую информацию со страниц Google, нужно отправить запрос, указав нужные URL-страниц. Компания рассмотрит заявление, и если на сайте есть персональные данные, явные и скрытые угрозы для пользователя, контент из выдачи скроют. Исключение — информация, представляющая собой публичный интерес или опубликованная официальными источниками. То есть выдачу новостей и государственных документов скрыть не получится.

Google также обещает скрывать по требованию из выдачи сайты, на которых торгуют базами данных.

Есть еще один нюанс, о котором важно помнить: сокрытие ссылки из поисковика не означает удаление самого контента. Если на портал зайдут с другого ресурса или напрямую, Google уже не поможет.