Неизвестный киберпреступник опубликовал на одном из русскоязычных хакерских форумов имена пользователей, пароли и IP-адреса более чем от 900 корпоративных VPN-серверов Pulse Secure. Все данные размещены в виде простого текста.

Издание ZDNet совместно с компанией KELA успели проанализировать копию слитой базы. Оказалось, что все данные подлинные.

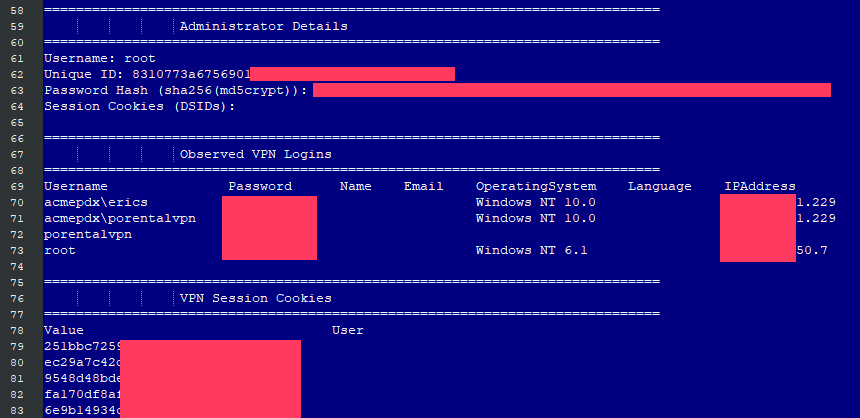

В БД можно найти следующую информацию:

- IP-адреса VPN-серверов Pulse Secure.

- Версию используемой прошивки.

- Ключи SSH для каждого севера.

- Список локальных пользователей, а также принадлежащие им пароли.

- Детали аккаунта администратора.

- Информацию о последнем входе (включая имена пользователей и пароли в виде простого текста).

- Cookies сессии VPN.

Специалист, известный в Twitter под псевдонимом «Bank Security», обратил внимание на интересную особенность слитой базы данных. Фигурирующие в списке злоумышленника VPN-серверы Pulse Secure работали на уязвимой версии прошивки. Речь идёт о бреши под идентификатором CVE-2019-11510.

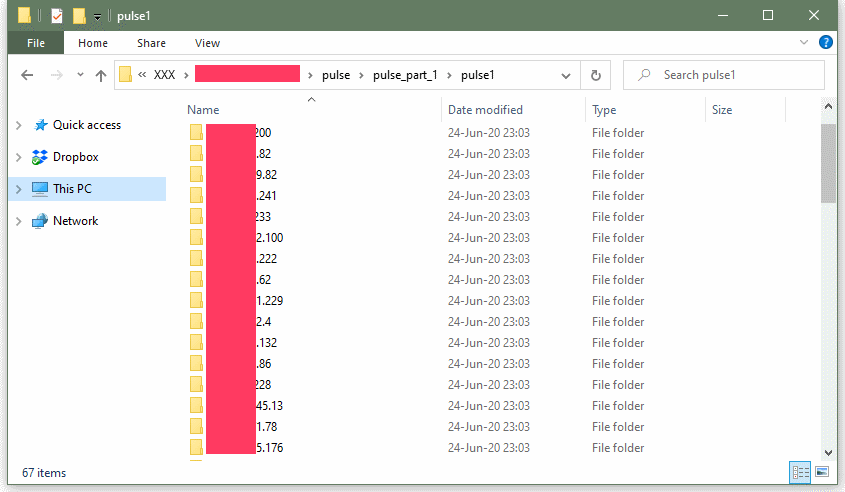

Исследователь полагает, что киберпреступник просканировал сеть на предмет уязвимых северов, после чего задействовал эксплойт для CVE-2019-11510, позволивший ему проникнуть в систему и извлечь данные.

Если верить временным меткам на файлах, злоумышленник составил список данных в период между 24 июня и 8 июля 2020 года.