Глава Apple Тим Кук потребовал принять в США новый жесткий закон, касающийся защиты персональных данных. Генеральный директор техногиганта ссылается на злоупотребление «глубоко персональной» информацией, которая, по словам Кука, «превращается в оружие против нас».

Тим Кук также положительно отозвался о принятом в мае европейском регламенте GDPR (Общий регламент о защите данных). Кук убежден в необходимости надежной защиты неприкосновенности частной жизни пользователей.

«Нам нет надобности приукрашивать важность этого», — заявил CEO Apple.

Тим Кук также использовал термин «промышленный комплекс» данных, отмечая, что миллиарды долларов были потрачены на отслеживание лайков и дизлайков, желаний и страхов пользователей, надежд и мечт. Именно такого рода информация собирается технологическими и рекламными компаниями.

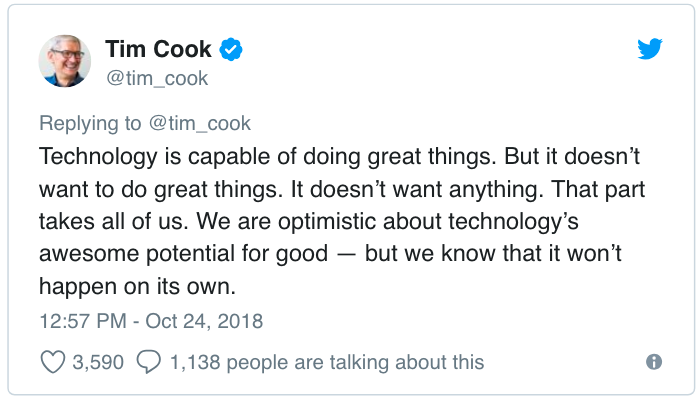

«Технологии способны совершать великие вещи. Но они не хотят этого делать, они ничего не хотят. Эта сторона вопроса касается нас всех. Мы настроены оптимистично относительно потенциала технологий служить добру, однако все прекрасно понимаем, что это не случится само собой», — пишет Кук в Twitter.

Гендиректор Apple убежден, что махинации с персональными данными в настоящее время служат лишь одной цели — обогащению крупных корпораций, которые собирают личную пользовательскую информацию.

Таким образом, Тим Кук от лица всей компании заявил, что полностью поддерживает введение в США своего аналога GDPR, который бы помог надежно регулировать использование личных данных граждан Америки.

С полной речью главы американской компании можно ознакомиться на видео ниже: