Злоумышленники всё чаще просят жертв продиктовать коды подтверждения из голосовых сообщений. Привычная схема с кодами из СМС постепенно теряет эффективность — в текстах сообщений многие компании начали размещать явные предупреждения о том, что код нельзя никому сообщать. Поэтому аферисты переключаются на голосовой канал, который нередко доступен для авторизации и восстановления доступа наряду с СМС.

О новой тенденции сообщили РИА Новости со ссылкой на сервис Smart Business Alert (SBA) компании ЕСА ПРО (входит в ГК «Кросс технолоджис»):

«Мошенники начали активно использовать звонки вместо СМС для выманивания у жертв одноразовых кодов. Классическая схема через СМС постепенно теряет эффективность. Компании, заботящиеся о репутации, всё чаще добавляют в сообщения явные предупреждения: никому не сообщать код. Это даёт человеку шанс остановиться, обдумать ситуацию и принять рациональное решение».

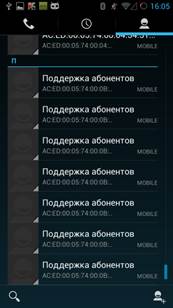

Для реализации схемы злоумышленники используют IP-телефонию с подменой номера. В результате входящий вызов отображается так, будто поступает от официальной организации, от имени которой действуют аферисты.

Кроме того, преступники могут записывать голос жертвы и затем использовать его в других сценариях или при развитии атаки в многоступенчатых схемах. Например, спустя несколько дней человеку могут позвонить якобы «сотрудники правоохранительных органов» и угрожать записью разговора как «доказательством» причастности к преступлению.

«Зачастую злоумышленникам даже не важно, от какого сервиса поступил звонок с кодом. Главное — чтобы человек продиктовал цифры. После этого к разговору подключаются “сотрудники” силовых структур: фейковые “майоры” начинают давить угрозами, обвинять в переводах средств, передаче геолокации и прочем», — пояснил руководитель сервиса SBA Сергей Трухачёв.