ГК InfoWatch сообщает о начале продаж продуктов InfoWatch Targeted Attack Detector и InfoWatch Targeted Attack Monitor, выявляющих целенаправленные кибератаки в информационных системах предприятий. Эти передовые продукты базируются на технологиях компании Cezurity, стратегическим инвестором которой является ГК InfoWatch.

Целенаправленные атаки подразумевают выбор конкретной компании-жертвы и адаптацию сценария атаки под ее систему информационной безопасности. Наиболее известные примеры целенаправленных атак – это Stuxnet, Duqu, «Красный октябрь», операция «Аврора» и др.

Противодействовать целенаправленным атакам крайне сложно, поскольку их инструментом являются уникальные вредоносные программы, созданные профессионалами специально для того, чтобы обходить практически любые антивирусы и средства защиты, установленные в компании-жертве. Например, ПО класса rootkit и bootkit зачастую умело скрывает себя и маскируется под дружественные программы. При совершении целенаправленных атак также используется социальная инженерия, эксплуатируются известные и неизвестные (0day) уязвимости. В атаках могут участвовать инсайдеры, помогающие злоумышленникам проникнуть в ИТ-инфраструктуру предприятия, тем самым нивелируя защиту периметра безопасности.

Цели подобных атак варьируется от целых государств (шпионаж, выведение из строя стратегических объектов – например, вирус Stuxnet был создан против стратегических объектов Ирана) до коммерческих компаний (кража информации, компрометация ИТ-систем). По статистике Аналитического Центра InfoWatch, чаще всего мишенью злоумышленников становятся организации финансового сектора (около 30%) и нефтегазовой отрасли (20%). Часто под удар попадают наукоемкие производства (17%), промышленные (15%) и телекоммуникационные компании (11%). При этом процент атак на организации, в которых работает менее 2500 сотрудников, примерно равен проценту атак на компании уровня enterprise, с числом сотрудников более 2500 человек.

«Проблема целенаправленных атак существует достаточно давно, хотя активно о ней заговорили только пару лет назад. Самое неприятное для атакуемых компаний то, что вредоносное ПО, единожды внедрившись в организацию, может существовать в ней годами и оставаться незамеченным. В наукоемких отраслях это ведет к утечке ноу-хау, в банках – к перенаправлению платежей на сторонние счета или «сплиттингу» – когда на счет злоумышленника перенаправляется не вся сумма, а лишь процент, причем настолько небольшой, что никто не придает этому значения, – комментирует Всеволод Иванов, исполнительный директор компании InfoWatch. – Практически во всех компаниях, где мы проводили пилотное внедрение продукта, InfoWatch Targeted Attack Detector находил вредоносное ПО, которое антивирусные программы «пропустили». Это говорит о том, что сегодня ни одна компания не может быть уверена в том, что она надежно защищена от внешних угроз».

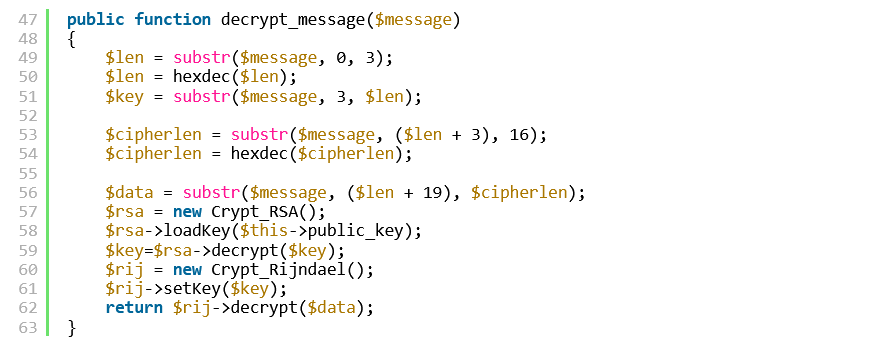

Работа InfoWatch Targeted Attack Detector и InfoWatch Targeted Attack Monitor основана на уникальной технологии динамического обнаружения атак. Данная технология базируется на том, что действия злоумышленников неизбежно приводят к модификации ИТ-систем предприятия. Решения InfoWatch периодически сканируют ИТ-систему организации, собирая информацию о состоянии критических объектов. Полученные данные сравниваются с результатами прошлых сканирований, и затем осуществляется интеллектуальный анализ произошедших изменений на предмет наличия аномалий. При обнаружении неизвестного вредоносного ПО к анализу его действий и возможного вреда для инфраструктуры предприятия привлекается аналитик InfoWatch.

InfoWatch Targeted Attack Detector – это сервис, предоставляемый на проектной основе, он оптимален для разового выявления атаки. Компания, подозревающая, что ее информационная система скомпрометирована, может подписаться на сервис, выявить злонамеренное программное обеспечение и устранить его.

Компании, находящиеся в «зоне риска» и оперирующие чувствительными данными, могут приобрести годовую лицензию на InfoWatch Targeted Attack Monitor, чтобы обеспечить постоянное наблюдение за ИТ-системами с целью своевременного выявления целенаправленных атак.

Безопасность компаний обеспечивается за счет того, что защита, как и сама атака, представляет собой постоянный, протяженный во времени процесс, в котором центральное место занимает обнаружение действий злоумышленников. Благодаря непрерывному отслеживанию аномалий, атака может быть обнаружена на самой ранней стадии, что значительно снижает риск компрометации ИТ-систем компаний.