Компания «Доктор Веб» разработала утилиту, успешно справляющуюся с последствиями вредоносных действий троянца-шифровальщика Trojan.Encoder.252. Новая версия представителя известного семейства троянцев-энкодеров опасна тем, что шифрует данные пользователей и вымогает у них деньги за расшифровку пострадавших файлов. Этот троянец попадает на компьютеры жертв через спам-рассылку якобы от арбитражного суда.

Один из выявленных способов распространения этой вредоносной программы — почтовая рассылка с вложением, отправляемая якобы от арбитражного суда. Запустившись на компьютере жертвы, троянец сохраняет свою копию в одной из системных папок под именем svhost.exe, модифицирует отвечающую за автоматическую загрузку приложений ветвь системного реестра и запускается.

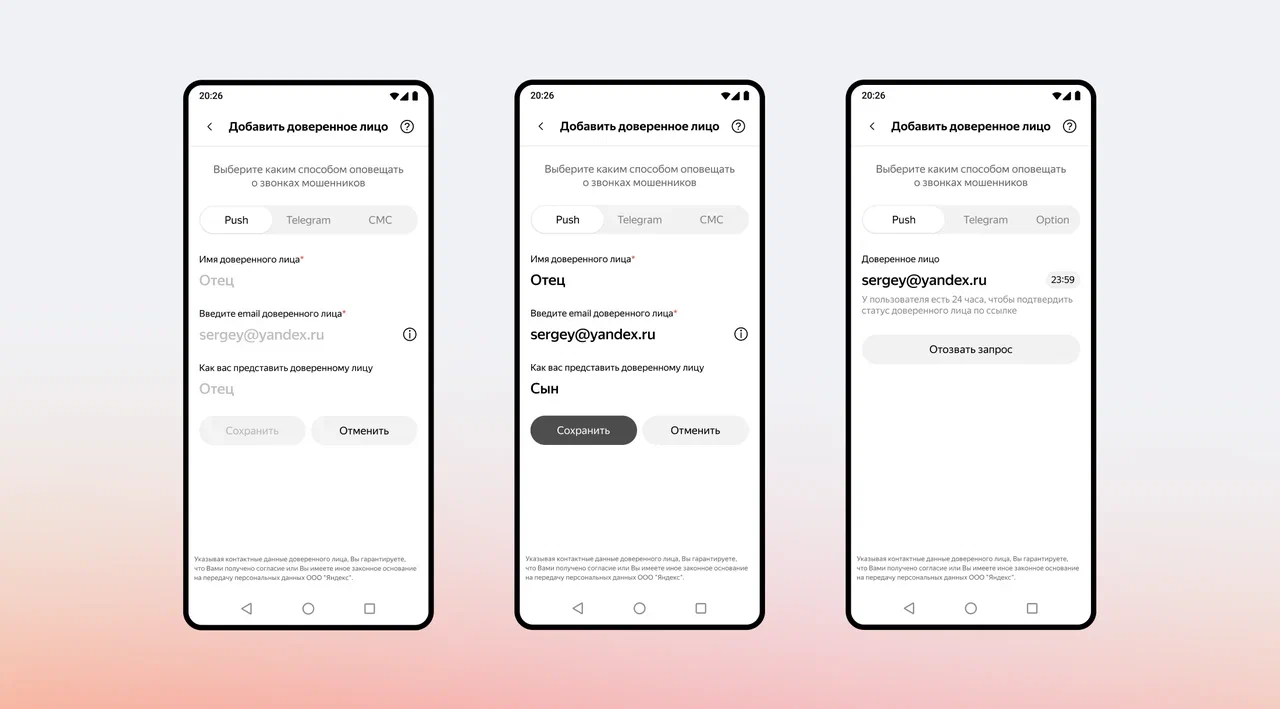

Троянец Trojan.Encoder.252 шифрует файлы только в том случае, если инфицированный компьютер подключен к Интернету. При этом вредоносная программа последовательно обходит дисковые накопители от С: до N: и получает список файлов с заданными расширениями (.jpg, .jpeg, .doc, .rtf, .xls, .zip, .rar, .7z, .docx, .pps, .pot, .dot, .pdf, .iso, .ppsx, .cdr, .php, .psd, .sql, .pgp, .csv, .kwm, .key, .dwg, .cad, .crt, .pptx, .xlsx, .1cd, .txt, .dbf), который сохраняет в текстовый файл. Затем Trojan.Encoder.252 проверяет доступность своих серверов, на которые впоследствии отсылается ключ шифрования. Если данные серверы недоступны, троянец выводит на экран сообщение якобы от арбитражного суда с предложением проверить настройки подключения к Интернету. В случае успешного завершения шифрования к именам файлов дописывается строка Crypted, а в качестве обоев Рабочего стола Windows устанавливается следующее изображение:

Также на компьютере жертвы появляется текстовый файл ПРОЧТИЭТО.txt, содержащий ID для расшифровки файлов, уникальный для каждого компьютера.

Несмотря на то, что на нескольких тематических ресурсах в Интернете сообщалось о невозможности расшифровки файлов в силу особенностей используемых троянцем Trojan.Encoder.252 алгоритмов шифрования, специалисты компании «Доктор Веб» разработали специальную утилиту, успешно справляющуюся с этой задачей. Правда, для подбора ключей потребуется компьютер с мощной аппаратной конфигурацией: на обычных домашних ПК этот процесс может занять около месяца, однако на сервере, оснащенном 24 процессорными ядрами, был поставлен своеобразный рекорд: ключ удалось подобрать за 20 часов. Данная утилита стала своего рода испытательным полигоном для множества инновационных идей, рожденных вирусными аналитиками «Доктор Веб» — все эти идеи будут применяться и в будущем для расшифровки файлов, пострадавших от действия троянцев-энкодеров файлов. Исследования в области разработки новых методов борьбы с шифровальщиками тем временем продолжаются.

Если вы стали жертвой вредоносной программы Trojan.Encoder.252, придерживайтесь простых правил, которые помогут вам вернуть зашифрованные файлы:

- не меняйте расширение зашифрованных файлов;

- не переустанавливайте операционную систему — в этом случае вернуть данные будет уже невозможно;

- не пытайтесь «чистить» или лечить операционную систему с использованием различных утилит и специальных приложений;

- не запускайте утилиты Dr.Web самостоятельно, без консультации с вирусным аналитиком;

- напишите заявление о совершенном преступлении в правоохранительные органы;

- обратитесь в антивирусную лабораторию компании «Доктор Веб», прислав зашифрованный троянцем DOC-файл и дождитесь ответа вирусного аналитика.