Используя один и тот же предмет кухонной утвари можно приготовить множество блюд. На сковородке можно пожарить отличный стейк, потушить овощи, а если изловчиться, то можно даже сварить суп или испечь торт. Разница лишь в подходе, вкусах, ну и, конечно же, потребностях. Но для лучшего результата и экономии времени все же стоит использовать тот или иной инструмент именно в тех целях, для которых он предназначен.

DLP-системы, по сути, являются сегодня набором утвари, которая при должном мастерстве «шеф-повара на кухне инфобеза» поможет приготовить своеобразный кулинарный шедевр в своей отрасли, способный удовлетворить самого требовательного заказчика.

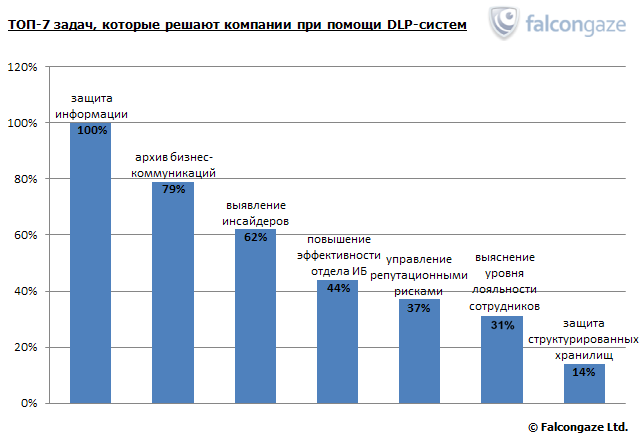

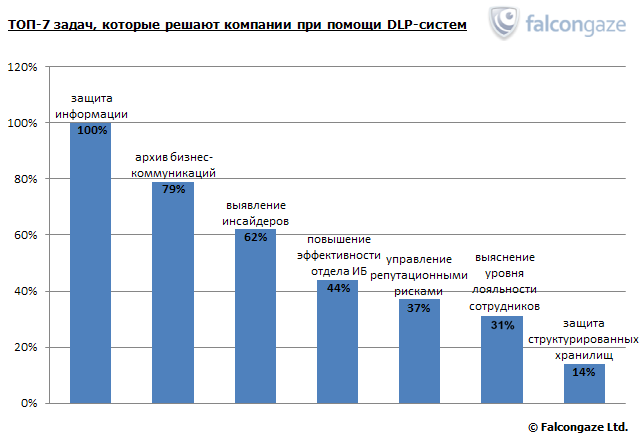

За время работы в сфере информационной безопасности сотрудники компании Falcongaze смогли определить своеобразный набор инструментов, имеющих наибольшую значимость для клиентов при защите корпоративных данных. Основываясь на накопленном опыте сотрудников компании, а также на основе анкет, которые заполнили потенциальные заказчики и клиенты уже использующие систему для защиты данных SecureTower, аналитический отдел компании Falcongaze составил рейтинг наиболее важных задач, которые компании решают при помощи DLP-системы.

Как и в кулинарии, к достижению желаемого результата можно прийти различными путями, поскольку каждый шеф-повар старается привнести в рецептуру блюда что-то свое. Но как повар-профессионал, так и новичок-любитель на кухне вовсе не хотят забивать себе голову теориями о том, какой механизм должен быть у миксера, чтобы тот позволил взбить крутую пену из белков. Любой пользователь желает владеть инструментами, простыми в использовании и позволяющими максимально легко решить поставленные задачи. И чем больше подобных инструментов будет присутствовать на кухне, тем удобнее и эффективнее будет работа кулинара. Та же аксиома закономерна и для сферы защиты информации: каждый заказчик, решивший защитить свои данные, хочет видеть простые и понятные инструменты, которые позволяют добиться желаемых результатов.

Логично, что исходя из предназначения системы, все заказчики (100%), решившие установить у себя в компании DLP-решение, в первую очередь хотят надежно защитить свою информацию, в особенности учитывая тот факт, что большинство утечек происходит по неосторожности и может повлечь за собой весьма плачевные последствия. Задача защиты данных является «главным блюдом», которое требует наиболее щепетильного подхода, чтобы результат был действительно стоящим. Для надежной защиты информации недостаточно перехватить данные, сохранить в базу и провести простенький анализ контента. Сегодня защита должна быть основана на широком спектре технологий: лингвистический анализ, обработка статистических данных, метод цифровых отпечатков и множество других инструментов, способных обеспечить надежный контроль информационного поля компании.

Следом за очевидным желанием защитить информацию, стоят задачи по формированию удобного в использовании архива бизнес-коммуникаций. Эту опцию среди приоритетных отметили 79% опрошенных. В системе для защиты информации, как и на кухне, вся утварь должна быть расположена максимально удобно для повара: он не должен нестись сломя голову через все помещение, брать стул и залезать на самую верхнюю полку самой верхней антресоли, где лежит шумовка, которая ему нужна, чтобы снять пенку с уже выкипающего на другом конце кухни супа. Для организации удобной работы со всем архивом данных в DLP-системе должен иметься как минимум удобный интерфейс с возможностями расширенного и гибкого поиска, а также просмотра интересующих документов для расследования любых инцидентов в ретроспективе.

В 62% случаев заказчики хотят при помощи систем для защиты данных выявить инсайдеров внутри компании. Для решения данной задачи важны осмотрительность, осторожность и, конечно же, инструменты, позволяющие контролировать максимальное количество каналов коммуникации и способные улавливать самые изощренные попытки передачи данных. То есть, для системы не должно представлять трудностей перехватить, проанализировать и распознать конфиденциальный документ, в котором часть букв заменили на латинские, и сохранили с другим расширением, а после заархивировали, также присвоив архиву другое расширение. Также важно иметь возможность отслеживать контакты конкурентов с потенциальным инсайдером и его взаимодействия с другими сотрудниками компании.

44% заказчиков хотят использовать DLP-систему как инструмент, который позволит повысить эффективность работы отдела безопасности компании. Система, призванная упростить, а не наоборот усложнить жизнь безопасника, должна быть оснащена удобными инструментами по настройке гибких правил безопасности, обладать системой оповещений о потенциальных утечках в реальном времени и, конечно же, в ней должна быть предусмотрена возможность создания статистических и интерактивных отчетов, которые экономят время сотрудника отдела безопасности.

37% заказчиков надеются получить вместе с функционалом для защиты данных инструмент, который позволит избежать, или хотя бы свести к минимуму репутационные риски компании. В каждой организации есть какие-то рабочие моменты, которые могут вызывать спорные реакции у сотрудников, а таем более у широкой общественности. Но внутренняя кухня должна таковой и оставаться. Для этого опять же может пригодиться DLP-система, которая позволяет контролировать распространяемые персоналом данные о компании и руководстве в социальных сетях, форумах и блогах, которые, чаще всего, и становятся плацдармами для репутационных войн.

В 31% случаев руководство компаний также хочет выяснить уровень лояльности сотрудников и то, насколько ответственно подчиненные относятся к выполнению своих прямых обязанностей. Качественная DLP-система с легкостью может справиться с подобной задачей: к услугам офицеров безопасности и других причастных к организации распорядка рабочего дня предоставляются скриншоты рабочих мест, позволяющие просмотреть, чем сотрудник занимается в рабочее время, а также инструменты для контроля активности приложений, которые дают возможность анализировать время начала и окончания рабочего дня подчиненных и программы, которыми они пользуются на работе.

Кроме желания выявить безответственных сотрудников, клиенты ставят задачи по надежной защите структурированных хранилищ данных. Эту опцию отметили 14% опрошенных. К сожалению, немногие современные системы защиты информации способны предложить надежное, а главное простое и быстрое решение данной задачи. Порой в погоне за достижением цели разработчики забывают о том, что первостепенным является не просто присутствие функционала, сделанного наспех для очередной галочки в таблице сравнений с конкурентами, а наличие действующего и эффективного инструмента, способного быстро и качественно работать на результат. Кроме того, наряду с качественной защитой заказчики часто отмечают, что хотят обладать инструментами, где в равной степени сочетаются простота использования и качество решения. Для сохранности баз данных в DLP-системе должен быть предусмотрен инструментарий, позволяющий напрямую, без промежуточных операций, контролировать содержимое баз данных. При этом важен контроль не просто всей информации, но и отдельных сочетаний внутренних полей. К примеру, сочетание имени, фамилии и должности, или номера кредитной карты и телефона держателя. Таким образом можно сократить количество ложных срабатываний правил безопасности, поскольку отдельное имя или фамилия, содержащаяся в базе данных может упоминаться в любом разговоре никак не связанном с незаконной пересылкой конфиденциальной информации.

Спектр инструментов эффективных DLP-систем широк, и достаточно прост в освоении. Но если человека, никогда не готовившего ничего сложнее бутерброда с сыром, запустить на профессиональную кухню с множеством специализированных приборов и попросить приготовить наваристую сборную мясную солянку, результат будет ожидаем, но от этого не менее плачевен. Именно поэтому каждый инструмент должен находиться в руках профессионала, или, по крайней мере, сопровождаться подробной инструкцией по применению.