В статье рассказывается об основах создания криминалистических копий носителей информации. Приводится пошаговая инструкция: как извлечь жесткий диск из ноутбука и сделать его криминалистическую копию с помощью доступного специализированного программного обеспечения.

2. Виды криминалистических копий носителей информации

4. Создание криминалистической копии жесткого диска

Введение

Цифровые устройства являются неотъемлемой частью нашей жизни. Поэтому доказательства, полученные из различных цифровых устройств, используются при проведении расследований в корпоративной, гражданской или общеуголовной сферах.

Цифровые доказательства, к сожалению, легко повредить или уничтожить. Часто это происходит непреднамеренно: скажем, при попытках технического персонала восстановить работоспособность компьютера после инцидента (например, в области дистанционного банковского обслуживания).

Типовым носителем цифровых доказательств является жесткий диск, в статье мы пошагово рассмотрим процесс создания криминалистической копии именно жесткого диска на конкретном примере.

Виды криминалистических копий носителей информации

Существуют два основных метода криминалистического копирования носителей информации:

- «Диск в диск» — при этом способе данные жесткого диска-источника переносятся на другой диск.

- «Диск в файл» — в этом случае данные с жесткого диска-источника переносятся в файл, расположенный на другом диске. При этом создается посекторная копия исследуемого жесткого диска. Как правило, этот файл имеет формат DD (RAW) или Encase (E01, ранее данный формат назвался Expert Witness Compression Format). Формат DD — это файл, содержащий копию данных исследуемого жесткого диска и имеющий размер, соответствующий размеру жесткого диска. Однако часто жесткий диск не заполнен файлами даже наполовину. Поэтому при использовании файлов DD нужно иметь резерв жестких дисков для хранения созданных файлов, что ведет к дополнительным финансовым расходам на проводимое расследование. Чаще всего при создании криминалистических копий жестких дисков используется файл формата Encase. При этом скопированные данные из диска-источника подвергаются сжатию (например, размер файла — криминалистической копии жесткого диска бухгалтерского компьютера может быть меньше размера диска-источника в 9 раз). Криминалистические копии в формате Encase позволяют существенно экономить дисковое пространство на компьютере специалиста по расследованию инцидентов или компьютерного эксперта. Кроме всего перечисленного, данные в файле формата Encase защищены от изменения. Это достигается следующим образом: для первого блока данных этого файла размером 64 Кбайт рассчитывается хеш, который используется для шифрования следующего блока размером 64 Кбайт. После этого для последнего блока данных размером 64 Кбайт рассчитывается новый хеш, который используется для шифрования следующего блока данных, и т. д. Такой метод кодирования данных позволяет в последующем подтвердить целостность данных, извлеченных из диска-источника, или выявить факт внесения изменений в криминалистический образ. В случае обнаружения факта внесения изменений скомпрометированная часть данных может быть локализована и исключена из исследования. При этом другие части криминалистического образа будут доступны для исследования и не утратят своего доказательственного значения.

Извлечение жесткого диска

Для примера будет рассмотрено создание криминалистической копии жесткого диска ноутбука FUJITSU SIEMENS Amilo M3438G.

Рисунок 1. Внешний вид ноутбука FUJITSU SIEMENS

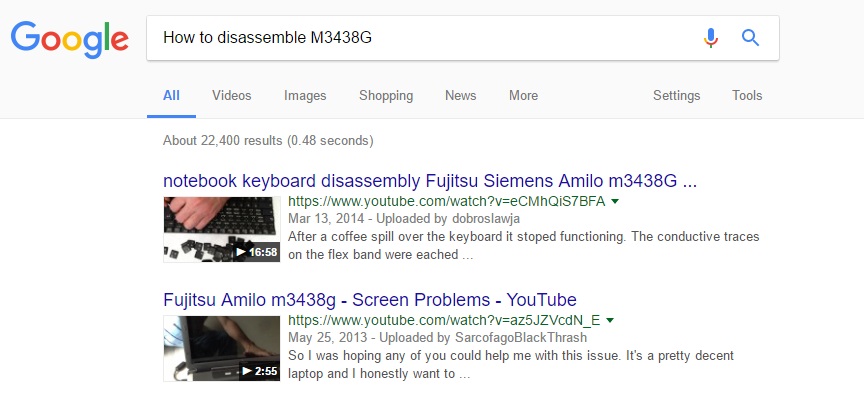

Извлечь жесткий диск из ноутбука бывает непросто. Поэтому, чтобы не повредить компьютер, рекомендуется предварительно найти в интернете видео, в котором показано, как разобрать конкретную модель ноутбука. Как правило, такое видео может быть найдено по запросу: how to disassemble ‘модель ноутбука’.

Рисунок 2. Результаты поискового запроса how to disassemble M3438G

Обычно модель ноутбука указана на этикетке, расположенной на нижней стенке ноутбука или в батарейном отсеке.

При извлечении следует помнить о том, что жестких дисков в ноутбуке может быть больше одного. Есть модели, в которых установлено 4 жестких диска. Кроме того, дополнительный жесткий диск может быть установлен в отсек DVD-привода.

При вскрытии ноутбука, использованного в качестве примера, обнаружен всего один жесткий диск.

Рисунок 3. Извлеченный жесткий диск

Создание криминалистической копии жесткого диска

При создании криминалистических копий носителей информации используются аппаратные или программные блокираторы записи. Это делается для того, чтобы исключить возможность случайного изменения данных на них. Воспользуемся аппаратным блокиратором WiebeTECH Forensic UltraDock V5. Для корректной работы в среде Windows этот блокиратор эмулирует функции записи, переноса, удаления файлов на подключенном жестком диске. На самом деле никакие данные на диске-источнике не изменяются.

Рисунок 4. Внешний вид блокиратора записи

Данный блокиратор имеет следующие преимущества перед другими:

- Он автоматически детектирует и производит разблокировку таких областей жесткого диска, как Device Configuration Overlay (DCO) и Host Protected Area (HPA).

- Если доступ к данным жесткого диска заблокирован ATA-паролем, он выводит соответствующую информацию на свой дисплей.

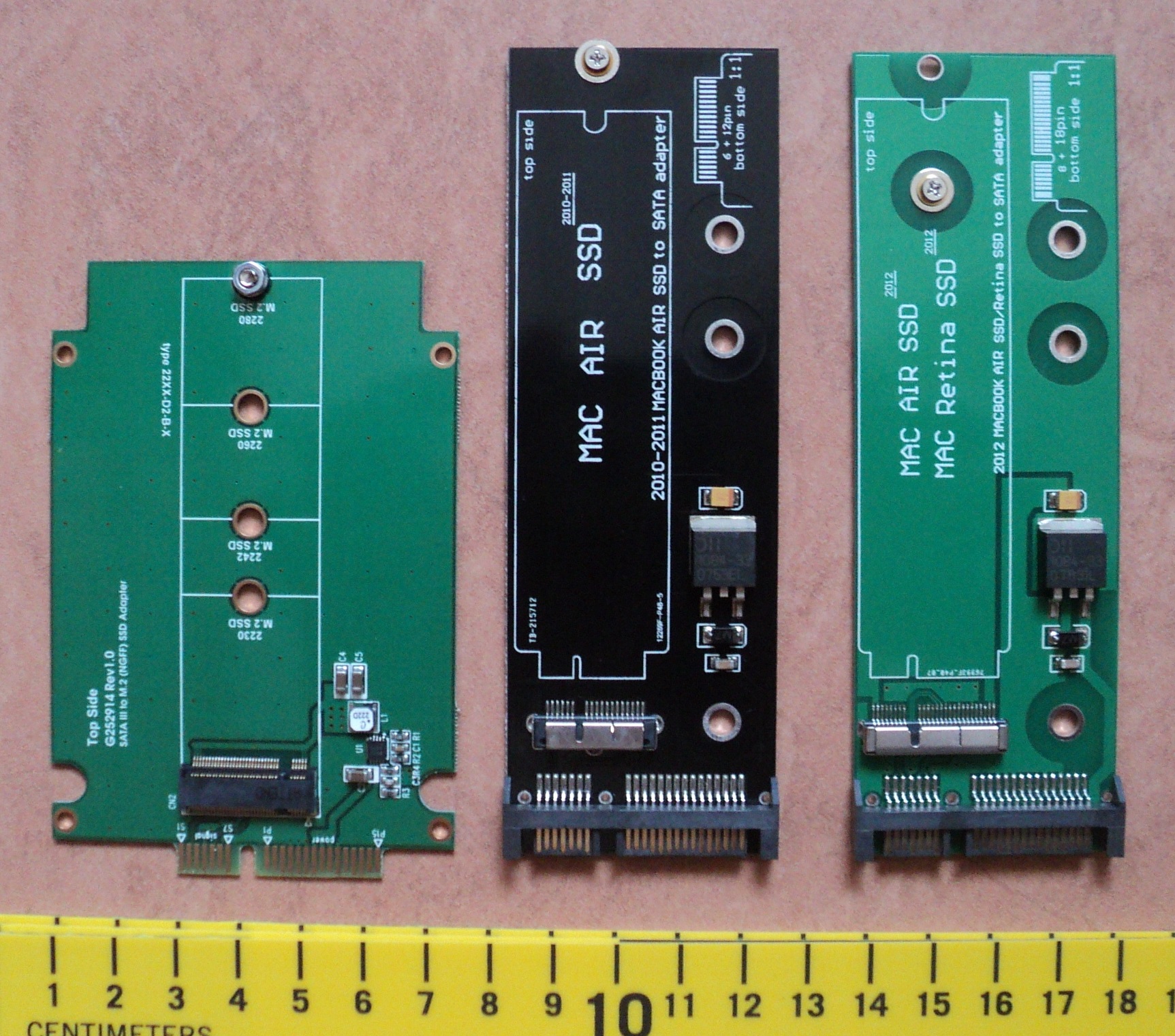

К данному блокиратору можно подключить жесткие диски с интерфейсами SATA и IDE. Если в ноутбуке используются жесткие диски SSD, то для их подключения потребуется соответствующий адаптер.

Рисунок 5. Адаптеры для SSD-дисков

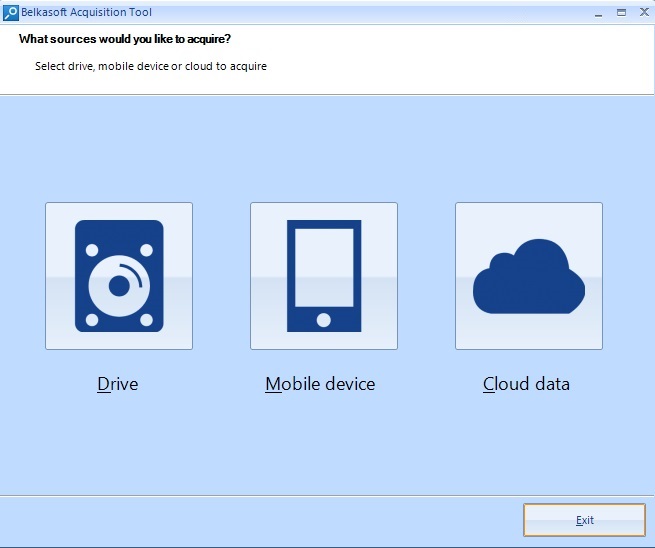

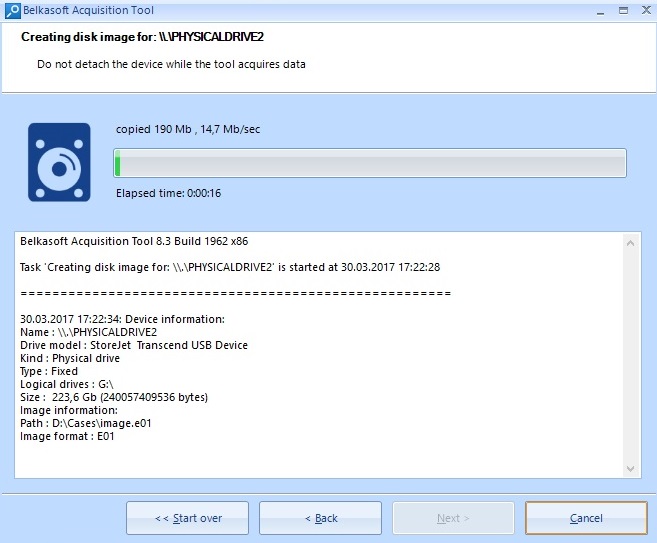

Для создания криминалистической копии воспользуйтесь программой Belkasoft Acquisition Tool, она бесплатна. Belkasoft Acquisition Tool является универсальной утилитой, позволяющей создавать криминалистические копии жестких дисков, мобильных устройств, извлекать данные из облачных хранилищ.

Подключите извлеченный жесткий диск с помощью блокиратора записи к компьютеру и запустите Belkasoft Acquisition Tool. В основном окне программы будет предложено выбрать источник данных: жесткий диск, мобильное устройство или облачное хранилище.

Рисунок 6. Основное окно программы

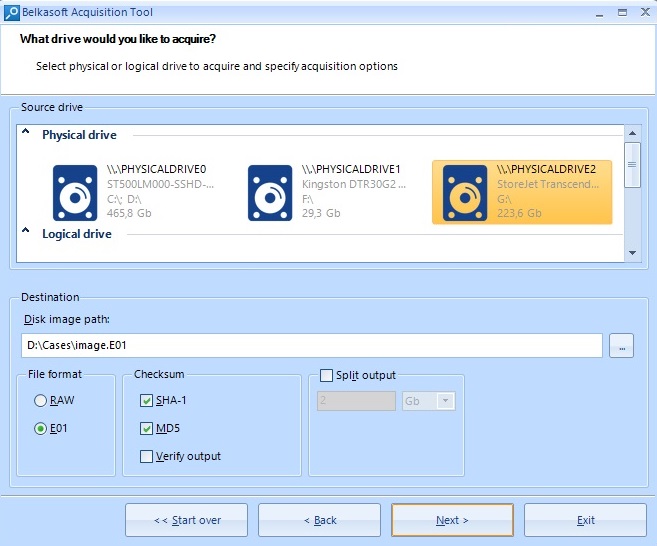

Кликните по иконке Drive. После этого откроется окно, где будет предложено выбрать устройство, которое необходимо скопировать; указать место, где будет создаваться криминалистическая копия; задать имя файла и его формат и т. д.

Рисунок 7. Окно выбора накопителя для создания его криминалистической копии и установки ее параметров (месторасположения, имени, формата и т. д.)

Как видно на рисунке 7, жесткий диск, криминалистическая копия которого будет создаваться, подключен как PHYSICALDRIVE2. При этом будет создан файл с именем image.E01, для которого рассчитан хеш функции SHA-1 и MD5.

Расчет хешей необходим для того, чтобы подтвердить подлинность криминалистической копии с момента ее создания до момента использования доказательств, полученных из нее.

Кликните по кнопке Next, чтобы запустить процесс создания криминалистической копии жесткого диска.

Рисунок 8. Отображение процесса создания криминалистической копии жесткого диска

Выводы

Если в компании случился значимый инцидент информационной безопасности, проводить расследование необходимо. Благо, для этого сейчас существует широкий спектр методов.

Создание криминалистических копий носителей информации — важный этап реагирования на инциденты в сфере информационной безопасности. Именно поэтому важно знать, как именно создаются криминалистические копии носителей информации, а также какие для этого применяются аппаратные и программные средства. В статье мы подробно рассмотрели процесс создания криминалистической копии жесткого диска ноутбука с помощью универсальной утилиты Belkasoft Acquisition Tool и аппаратного блокиратора WiebeTECH Forensic UltraDock V5.