В статье рассматриваются популярные IPS-решения в контексте мирового и российского рынков. Дается определение базовой терминологии, история возникновения и развития IPS-решений, а также рассматривается общая проблематка и сфера применения IPS-решений. Также приводится сводная информация о функциональных возможностях наиболее популярных IPS-решений от различных производителей.

2. Развитие технологии. Проблемы IPS

3. Мировой и российский рынок IPS. Основные игроки, различия

Что такое IPS?

Прежде всего, дадим определение. Intrusion detection system (IDS) или Intrusion prevention system (IPS) – это программные и аппаратные средства, предназначенные для обнаружения и/или предотвращения вторжений. Они предназначены для обнаружения и предотвращения попыток несанкционированного доступа, использования или вывода из строя компьютерных систем, главным образом через Интернет или локальную сеть. Такие попытки могут иметь форму как атаки хакеров или инсайдеров, так и быть результатом действий вредоносных программ.

IDS/IPS-системы используются для обнаружения аномальных действий в сети, которые могут нарушить безопасность и конфиденциальность данных, например: попытки использования уязвимостей программного обеспечения; попытки повешения привилегий; несанкционированный доступ к конфиденциальным данным; активность вредоносных программ и т.д.

Использование IPS-систем преследует несколько целей:

- Обнаружить вторжение или сетевую атаку и предотвратить их;

- Спрогнозировать возможные будущие атаки и выявить уязвимости для предотвращения их дальнейшего развития;

- Выполнить документирование существующих угроз;

- Обеспечить контроль качества администрирования с точки зрения безопасности, особенно в больших и сложных сетях;

- Получить полезную информацию о проникновениях, которые имели место, для восстановления и корректирования вызвавших проникновение факторов;

- Определить расположение источника атаки по отношению к локальной сети (внешние или внутренние атаки), что важно при принятии решений о расположении ресурсов в сети.

В целом, IPS аналогичны IDS. Главное же отличие состоит в том, что они функционируют в реальном времени и могут в автоматическом режиме блокировать сетевые атаки. Каждая IPS включает в себя модуль IDS.

IDS, в свою очередь, обычно состоит из:

- системы сбора событий;

- системы анализа собранных событий;

- хранилища, в котором накапливаются собранные события и результаты их анализа;

- базы данных об уязвимостях (этот параметр является ключевым, так как чем больше база у производителя, тем больше угроз способна выявлять система);

- консоли управления, которая позволяет настраивать все системы, осуществлять мониторинг состояния защищаемой сети, просматривать выявленные нарушения и подозрительные действия.

По способам мониторинга IPS-системы можно разделить на две большие группы: NIPS (Network Intrusion Prevention System) и HIPS (Host Intrusion Prevention System). Первая группа ориентирована на сетевой уровень и корпоративный сектор, в то время как представители второй имеют дело с информацией, собранной внутри единственного компьютера, а следовательно могут использоваться на персональных компьютерах. Сегодня HIPS часто входят в состав антивирусных продуктов, поэтому, в контексте данной статьи, эти системы мы рассматривать не будем.

Среди NIPS и HIPS также выделяют:

- Protocol-based IPS, PIPS. Представляет собой систему (либо агент), которая отслеживает и анализирует коммуникационные протоколы со связанными системами или пользователями.

- Application Protocol-based IPS, APIPS. Представляет собой систему (или агент), которая ведет наблюдение и анализ данных, передаваемых с использованием специфичных для определенных приложений протоколов. Например, отслеживание содержимого SQL-команд.

Что касается форм-фактора, IPS-системы могут быть представлены как в виде отдельного «железного» решения, так и в виде виртуальной машины или софта.

Развитие технологии. Проблемы IPS.

Системы предотвращения вторжений появились на стыке двух технологий: межсетевых экранов (firewall) и систем обнаружения вторжений (IDS). Первые умели пропускать трафик через себя, но анализировали лишь заголовки IP-пакетов. Вторые же, напротив, «умели» всё то, чего были лишены межсетевые экраны, то есть анализировали трафик, но не могли как-либо влиять на ситуацию, так как устанавливались параллельно и трафик через себя не пропускали. Взяв лучшее от каждой технологии, появились IPS-системы.

Становление современных IPS-систем, шло через четыре направления. Так сказать, от частного к общему.

Первое направление – развитие IDS в inline-IDS. Другими словами, необходимо было встроить IDS-систему в сеть не параллельно, а последовательно. Решение оказалось простым и эффективным: IDS поместили между защищаемыми и незащищаемыми ресурсами. Из этого направления, вероятнее всего, развились программные варианты IPS

Второе направление становления IPS не менее логичное: эволюция межсетевых экранов. Как вы понимаете, им не хватало глубины анализа пропускаемого через себя трафика. Добавление функционала глубокого проникновения в тело данных и понимания передаваемых протоколов позволило стать межсетевым экранам настоящими IPS-системами. Из этого направления, вероятнее всего, развились аппаратные IPS.

Третьим «источником» стали антивирусы. От борьбы с «червями», «троянами» и прочими вредоносными программами до IPS-систем оказалось совсем недалеко. Из этого направления, вероятнее всего, развились HIPS.

Наконец, четвёртым направлением стало создание IPS-систем «с нуля». Здесь, собственно, и добавить нечего.

Что же касается проблем, у IPS, как и у любых других решений, они были. Основных проблем выделяли три:

- большое количество ложных срабатываний;

- автоматизация реагирования;

- большое число управленческих задач.

С развитием систем, эти проблемы успешно решались. Так, к примеру, для снижения процента ложных срабатываний начали применять системы корреляции событий, которые «выставляли приоритеты» для событий и помогали IPS-системе эффективнее выполнять свои задачи.

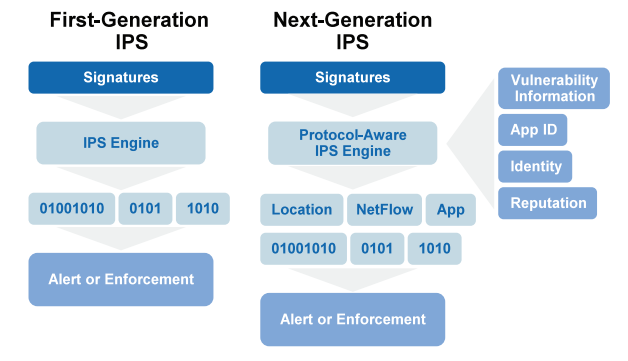

Всё это привело к появлению IPS-систем следующего поколения (Next Generation IPS – NGIPS). NGIPS должна обладать следующими минимальными функциями:

- Работать в режиме реального времени без воздействия (или с минимальным воздействием) на сетевую активность компании;

- Выступать в качестве единой платформы, объединяющей в себе как все преимущества предыдущего поколения IPS, так и новые возможности: контроль и мониторинг приложений; использование информации из сторонних источников (базы уязвимостей, геолокационные данные и т.д.); анализ содержимого файлов.

Рисунок 1. Функциональная схема эволюционных этапов IPS-систем

Мировой и российский рынок IPS. Основные игроки, различия.

Говоря о мировом рынке IPS-систем, эксперты часто ссылаются на отчёты Gartner, и в первую очередь на «волшебный квадрат» (Gartner Magic Quadrant for Intrusion Prevention Systems, July 2012). На 2012 год ситуация была такова:

Рисунок 2. Распределение основных игроков рынка IPS-систем в мире. Информация Gartner, июль 2012

Прослеживались явные лидеры в лице McAfee, Sourcefire и HP, к которым очень стремилась всем известная Cisco. Однако лето 2013 внесло свои коррективы. Вначале мая по различным тематическим блогам и форумам пронеслась волна обсуждений, поднятая анонсом сделки между McAfee и Stonesoft. Американцы собирались купить финского «визионера», громко заявившего о себе несколько лет назад, открыв новый вид атак AET (Advanced Evasion Techniques).

Тем не менее, на этом сюрпризы не закончились и, буквально спустя пару месяцев, корпорация Cisco объявила о заключении соглашения с Sourcefire и покупке этой компании за рекордные $2.7 млрд. Причины были более чем весомые. Sourcefire известна своей поддержкой двух разработок с открытым кодом: механизма обнаружения и предотвращения вторжений Snort и антивируса ClamAV. При этом технология Snort стала стандартом де-факто для систем предупреждения и обнаружения вторжений. Суть же в том, что на российском рынке Cisco Systems является основным поставщиком решений по сетевой безопасности. Она одной из первых пришла на российский рынок, ее сетевое оборудование стоит практически в каждой организации, соответственно, нет ничего необычного в том, что решения по сетевой безопасности также заказывают у этой компании.

Кроме того, Cisco Systems ведет очень грамотную деятельность по продвижению своей линейки безопасности на российском рынке. И в настоящий момент ни одна компания не может сравниться с Cisco Systems по уровню работы с рынком, как в маркетинговом плане, так и в плане работы с партнерами, госорганизациями, регуляторами и пр. Отдельно стоит отметить, что данная компания уделяет очень большое внимание вопросам сертификации по российским требованиям, тратя на них намного больше, чем другие западные производители, что также способствует сохранению лидирующего положения на российском рынке. Выводы, как говорится, делайте сами.

И, если с мировым рынком IPS-систем всё более-мене понятно, – в скором времени произойдёт «перетасовка» лидеров – то с российским рынком не всё так просто и прозрачно. Как уже было отмечено выше, отечественный рынок имеет свою специфику. Во-первых, большую роль играет сертификация. Во-вторых, если процитировать Михаила Романова, являющегося одним из авторов глобального исследования «Рынок информационной безопасности Российской Федерации», то «конкурентоспособные IPS-решения российского производства фактически отсутствуют. Автору известны только три российских решения данного типа: «Аргус», «Форпост» и «РУЧЕЙ-М» (не позиционируется как IPS). Найти «Аргус» или «РУЧЕЙ-М» в Интернете и купить не представляется возможным. Решение «Форпост» производства компании РНТ, позиционируется как сертифицированное решение, полностью основанное на коде SNORT (и этого разработчики не скрывают). Разработчик не предоставляет свое решение на тестирование, продукт никак не продвигается на рынке, то есть создается впечатление, что РНТ продвигает его только в собственные проекты. Соответственно, увидеть эффективность этого решения не представляется возможным».

К упомянутым трём системам можно также отнести комплекс «РУБИКОН», который позиционируется компанией «Эшелон» не только как сертифицированный межсетевой экран, но и как система обнаружения вторжений. К сожалению, информации по нему не так много.

Последнее решение от российского производителя, которое удалось найти – IPS-система (входит в UTM-устройство ALTELL NEO), представляющая собой, по их словам, «доработанную» открытую технологию Surricata, которая использует актуальные базы сигнатур из открытых источников (National Vulnerability Database и Bugtrax). Всё это вызывает больше вопросов, чем понимания.

Тем не менее, исходя из предложений интеграторов, можно продолжить список предлагаемых на российском рынке IPS-систем и дать краткое описание для каждого из решений:

Cisco IPS (сертифицирован ФСТЭК)

Являясь частью Cisco Secure Borderless Network, Cisco IPSпредоставляет следующие возможности:

- Предотвращение вторжения более 30000 известных эксплоитов;

- Автоматическое обновление сигнатур с глобального сайта Cisco Global Correlation для динамического распознавания и предотвращения вторжений атак со стороны Internet;

- Передовые исследования и опыт Cisco Security Intelligence Operations;

- Взаимодействие с другими сетевыми компонентами для предотвращения вторжений;

- Поддержка широкого спектра вариантов развертывания в режиме, близком к реальному времени.

Всё это позволяет защитить сеть от таких атак, как:

- Прямые атаки (directed attacks);

- Черви, вирусы (worms);

- Ботнет сети (botnets);

- Вредоносные программы (malware);

- Заражённые приложения (application abuse).

Sourcefire IPS, Adaptive IPS и Enterprise Threat Management

Среди главных преимуществ выделяют:

- Разработка систем на основе SNORT;

- Гибкие правила;

- Интеграция с MSSP;

- Технология пассивной прослушки (нулевое влияние на сеть);

- Работа в реальном масштабе времени;

- Поведенческое обнаружение аномалий в сети (NBA);

- Персонализация событий.

McAfee Network Security Platform (ранее, IntruShield Network Intrusion Prevention System) (сертифицирован ФСТЭК)

Преимущества решения:

- Интеллектуальное управление безопасностью

Решение позволяет сократить число специалистов и затраты времени, необходимые для мониторинга и расследования событий безопасности, и одновременно упрощает управление сложными масштабными развертываниями. Благодаря направляемому детальному анализу метод последовательного раскрытия обеспечивает нужную информацию именно тогда и там, где она нужна, а иерархическое управление обеспечивает масштабирование.

- Высокий уровень защиты от угроз

Защита от угроз обеспечивается благодаря ядру сигнатур на основе анализа уязвимостей, которое преобразовано в платформу нового поколения путем интеграции самой современной технологии анализа поведения и сопоставления множества событий. «Малоконтактные» средства защиты на основе сигнатур позволяют удерживать операционные затраты на низком уровне и эффективно защищают от известных угроз, а передовая технология анализа поведения и сопоставления событий обеспечивают защиту от угроз следующего поколения и «нулевого дня».

- Использование глобальной системы защиты от вредоносных программ

- Инфраструктура Security Connected

Решение улучшает уровень сетевой безопасности, способствует оптимизации системы сетевой безопасности, наращивая ее экономическую эффективность. Кроме того, решение позволяет согласовывать сетевую безопасность с бизнес-программами для достижения стратегических целей.

- Быстродействие и масштабируемость

- Сбор информации и контроль. Получение информации о действиях пользователей и устройствах, которая прямо интегрируется в процесс контроля и анализа

Stonesoft StoneGate IPS (сертифицирован ФСТЭК)

В основе работы StoneGate IPS заложена функциональность обнаружения и предотвращения вторжений, которая использует различные методы обнаружения вторжений: сигнатурный анализ, технология декодирования протоколов для обнаружения вторжений, не имеющих сигнатур, анализ аномалий протоколов, анализ поведения конкретных хостов, обнаружения любых видов сканирования сетей, адаптивное применение сигнатур (виртуальное профилирование).

Особенностью Stonesoft IPS является наличие встроенной системы анализа событий безопасности, которая значительно уменьшает трафик, передаваемый от IPS до системы управления, и количество ложных срабатываний. Первоначальный анализ событий производится сенсором Stonesoft IPS, затем информация от нескольких сенсоров передается на анализатор, который осуществляет корреляцию событий. Таким образом, несколько событий могут указывать на распределенную во времени атаку или на сетевого червя - когда решение о вредоносной активности принимается на основании нескольких событий из «общей картины», а не по каждому отдельному случаю.

Ключевые возможности StoneGate IPS:

- обнаружение и предотвращение попыток НСД в режиме реального времени в прозрачном для пользователей сети режиме;

- применение фирменной технологии АЕТ (Advanced Evasion Techniques) - технологии защиты от динамических техник обхода;

- обширный список сигнатур атак (по содержанию, контексту сетевых пакетов и другим параметрам);

- возможность обработки фрагментированного сетевого трафика;

- возможность контроля нескольких сетей с разными скоростями;

- декодирование протоколов для точного определения специфических атак, в том числе и внутри SSL соединений;

- возможность обновления базы данных сигнатур атак из различных источников (возможен импорт сигнатур из Open Source баз);

- блокировка или завершение нежелательных сетевых соединений;

- анализ «историй» событий безопасности;

- анализ протоколов на соответствие RFC;

- встроенный анализатор событий, позволяющий эффективно снижать поток ложных срабатываний;

- создание собственных сигнатур атак, шаблонов анализа атак, аномалий и др.;

- дополнительная функциональность прозрачного межсетевого экрана Transparent Access Control, что позволяет в отдельных случаях отказаться от использования МЭ без какого-либо снижения эффективности защиты;

- анализ GRE туннелей, любых комбинаций инкапсуляции IP v6, IPv4;

- централизованное управление и мониторинг, простая в использовании и одновременно гибкая в настройке система генерации отчетов.

Детектор атак АПКШ «Континент» (Код Безопасности) (сертифицирован ФСТЭК и ФСБ)

Детектор атак «Континент» предназначен для автоматического обнаружения сетевых атак методом динамического анализа трафика стека протоколов TCP/IP. Детектор атак «Континент» реализует функции системы обнаружения вторжений (СОВ) и обеспечивает разбор и анализ трафика с целью выявления компьютерных атак, направленных на информационные ресурсы и сервисы.

Основные возможности детектора атак «Континент»:

- Централизованное управление и контроль функционирования при помощи центра управления системой «Континент».

- Сочетание сигнатурных и эвристических методов обнаружения атак.

- Оперативное реагирование на выявленные вторжения.

- Оповещение ЦУС о своей активности и о событиях, требующих оперативного вмешательства в режиме реального времени.

- Выявление и регистрация информации об атаках.

- Анализ собранной информации.

IBM Proventia Network Intrusion Prevention System (сертифицирован ФСТЭК)

Система предотвращения атак Proventia Network IPS предназначена для блокирования сетевых атак и аудита работы сети. Благодаря запатентованной технологии анализа протоколов решение IBM Internet Security Systems обеспечивает превентивную защиту – своевременную защиту корпоративной сети от широкого спектра угроз. Превентивность защиты основана на круглосуточном отслеживании угроз в центре обеспечения безопасности GTOC (gtoc.iss.net) и собственных исследованиях и поисках уязвимостей аналитиками и разработчиками группы X-Force.

Основные возможности Proventia Network IPS:

- Разбирает 218 различных протоколов включая протоколы уровня приложений и форматы данных;

- Более 3000 алгоритмов используется при анализе трафика для защиты от уязвимостей;

- Технология Virtual Patch – защита компьютеров пока не установлены обновления;

- Режим пассивного мониторинга и два режима установки на канал;

- Поддержка нескольких зон безопасности одним устройством, включая зоны VLAN;

- Наличие встроенных и внешних bypass модулей для непрерывной передачи данных через устройство в случае системной ошибки или отключения энергоснабжения;

- Множество способов реагирования на события, включая логирование пакетов атаки;

- Контроль утечек информации в данных и в офисных документах передаваемых по пиринговым сетям, службам мгновенных сообщений, веб почте и другим протоколам;

- Детализированная настройка политик;

- Запись трафика атаки;

- Поддержка пользовательских сигнатур;

- Возможность блокирования новых угроз на основании рекомендаций экспертов X-Force.

Check Point IPS (сертифицирован для межсетевых экранов и для UTM)

Программный блейд Check Point IPS предоставляет исключительные возможности предотвращения вторжений на многогигабитных скоростях. Для достижения высокого уровня сетевой защиты многоуровневый механизм IPS Threat Detection Engine использует множество различных методов обнаружения и анализа, в том числе: использование сигнатур уязвимостей и попыток их использования, выявление аномалий, анализ протоколов. Механизм IPS способен быстро фильтровать входящий трафик без необходимости проведения глубокого анализа трафика, благодаря чему на наличие атак анализируются лишь соответствующие сегменты трафика, что ведет к понижению расходов и повышению точности.

В решении IPS применяются высокоуровневые средства динамического управления компании Check Point, что позволяет графически отображать только значимую информацию, легко и удобно изолировать данные, требующие дальнейших действий со стороны администратора, а также соответствовать нормативным требованиям и стандартам отчетности. Кроме того, решения Check Point IPS - как программный блейд IPS, так и аппаратное устройство Check Point IPS-1 - управляются с помощью единой консоли управления SmartDashboard IPS, что обеспечивает унифицированное управление средствами IPS.

Ключевые преимущества:

- Полноценные средства защиты IPS – Весь функционал IPS, встроенный в используемый межсетевой экран;

- Лидерство в отрасли по показателям производительности – Многогигабитная производительность системы IPS и межсетевого экрана;

- Динамическое управление – Весь набор средств управления, включая представления событий безопасности в режиме реального времени и автоматизированный процесс защиты;

- Защита между релизами патчей – Повышение уровня защиты в случаях задержки выпуска патчей.

Trend Micro Threat Management System (основано на Smart Protection Network)

Trend Micro Threat Management System — решение для анализа и контроля сети, предоставляющее уникальные возможности в области обнаружения малозаметных вторжений, а также автоматизирующее устранение угроз. Это надежное решение, которое основано на Trend Micro Smart Protection Network (наборе модулей для обнаружения и анализа угроз), а также актуальной информации, полученной исследователями угроз из Trend Micro, обеспечивает наиболее эффективные и современные возможности предотвращения угроз.

Основные преимущества:

- Более быстрая реакция на возможную потерю данных благодаря раннему обнаружению новых и известных вредоносных программ;

- Снижение расходов на сдерживание угроз и устранение ущерба, а также сокращение времени простоя благодаря индивидуальному подходу к автоматизированному устранению новых угроз безопасности;

- Проактивное планирование инфраструктуры безопасности и управление ею благодаря накопленным знаниям о слабых местах сетей и основных причинах угроз;

- Экономия пропускной способности и ресурсов сети благодаря выявлению приложений и служб, нарушающих функционирование сети;

- Упрощенное управление угрозами и информацией о нарушениях системы безопасности благодаря удобному централизованному порталу управления;

- Невмешательствов работу существующих служб благодаря гибкой системе развертывания вне полосы пропускания.

Palo Alto Networks IPS

Компания Palo Alto Networks™ является лидером на рынке сетевой безопасности и создателем межсетевых экранов нового поколения. Полная визуализация и контроль всех приложений и контента в сети по пользователю, а не по IP адресу или порту на скоростях до 20Gbps без потери производительности, является основным преимуществом среди конкурентных решений.

Межсетевые экраны Palo Alto Networks, основанные на запатентованной технологии App-ID™, точно идентифицируют и контролируют приложения – вне зависимости от порта, протокола, поведения или шифрования – и сканируют содержимое для предотвращения угроз и утечки данных.

Основная идея межсетевых экранов нового поколения, по сравнению с традиционными подходами, в том числе и UTM решениями, заключается в упрощении инфраструктуры сетевой безопасности, устраняет необходимость в различных автономных устройствах безопасности, а также обеспечивает ускорение трафика за счет однопроходного сканирования. Платформа Palo Alto Networks решает широкий спектр требований сетевой безопасности, необходимых различному типу заказчиков: от центра обработки данных до корпоративного периметра с условными логическими границами, включающие в себя филиалы и мобильные устройства.

Межсетевые экраны нового поколения Palo Alto Networks дают возможность идентифицировать и контролировать приложения, пользователей и контент – а не просто порты, IP адреса и пакеты – используя три уникальных технологии идентификации: App-ID, User-ID и Content-ID. Эти технологии идентификации позволяют создавать политики безопасности, разрешающие конкретные приложения, необходимые бизнесу, вместо того, чтобы следовать распространенной концепции – «все или ничего», которую предлагают традиционные межсетевые экраны, основанные на блокировке портов.

HP TippingPoint Intrusion Prevention System

TippingPoint - лучшая в отрасли система предотвращения вторжений (Intrusion Prevention System, IPS), не имеющая себе равных по таким показателям, как обеспечиваемый уровень безопасности, производительность, степень готовности и простота использования. TippingPoint - единственная IPS-система, получившая награду Gold Award организации NSS Group и сертификат Common Criteria - фактически является эталоном в области сетевых средств для предотвращения вторжений.

Основополагающая технология в продуктах TippingPoint — механизм подавления угроз Threat Suppression Engine (TSE), реализованный на базе специализированных интегральных микросхем (ASIC). Благодаря сочетанию заказных ASIC, объединительной панели с пропускной способностью 20 Гбит/c и высокопроизводительных сетевых процессоров механизм TSE обеспечивает полный анализ потока пакетов на уровнях 2—7; при этом задержка прохождения потока через IPS-систему составляет менее 150 мкс вне зависимости от количества примененных фильтров. Таким образом осуществляется непрерывная очистка внутрисетевого и интернет-трафика и безошибочное выявление таких угроз, как черви, вирусы, троянские программы, смешанные угрозы, фишинг, угрозы через VoIP, атаки DoS и DDoS, обход систем защиты, “заходящие черви” (Walk-in-Worms), нелегальное использование пропускной способности канала, прежде чем будет нанесен реальный вред. Кроме того, архитектура TSE классифицирует трафик, что позволяет предоставить наивысший приоритет ответственным приложениям.

TippingPoint обеспечивает также текущую защиту от угроз, обусловленными вновь выявленными уязвимостями. Анализируя такие уязвимости для института SANS, специалисты компании TippingPoint, которые являются основными авторами информационного бюллетеня SANS@RISK, публикующего наиболее актуальные сведения о новых и существующих уязвимых местах в системе безопасности сети, одновременно разрабатывают фильтры защиты от атак, ориентированных на данные уязвимости, и включают их в состав очередного выпуска Digital Vaccine («цифровая вакцина»). Вакцины создаются для нейтрализации не только конкретных атак, но и их возможных вариаций, что обеспечивает защиту от угроз типа Zero-Day.

«Цифровая вакцина» доставляется заказчикам еженедельно, а в случае выявления критических уязвимостей — немедленно. Устанавливаться она может автоматически без участия пользователя, что упрощает для пользователей процедуру обновления системы безопасности.

На сегодняшний день флагманским продуктом компании является HP TippingPoin Next-Generation Intrusion Prevention System, позволяющая наиболее эффективно контролировать все уровни сетевой активности компании за счёт:

- Собственных баз данных Application DV и Reputation DV

- Принятия решения на основании множества факторов, объединённых системой HP TippingPoin Security Management System;

- Лёгкой интеграции с другими сервисами HP DVLabs

Выводы

Рынок IPS-систем нельзя назвать спокойным. 2013 год принёс две важные сделки, способные внести серьёзные коррективы, как в российском, так и в мировом масштабе. Речь идёт о противостоянии двух «тандемов»: Cisco+Sourcefire против McAfee+Stonesoft. С одной стороны, Cisco удерживает стабильное первое место на рынке по количеству сертифицированных решений, а поглощение такой известной компании, как Sourcefire должно лишь укрепить заслуженное первое место. В то же время, поглощение Stonesoft, по сути, открывает для McAfee отличные возможности экспансии российского рынка, т.к. именно Stonesoft была первой зарубежной компанией, сумевшей получить на свои решения сертификат ФСБ (этот сертификат даёт гораздо больше возможностей, чем сертификат ФСТЭК).

К сожалению, отечественные производители пока не радуют бизнес, предпочитая развивать активность в сфере госзаказа. Такое положение вещей вряд ли положительно скажется на развитии этих решений, так как давно известно, что без конкуренции продукт развивается гораздо менее эффективно и, в конечном счёте, деградирует.

* Наличие сертификатов проверялось по Государственному реестру сертифицированных средств защиты информации ФСТЭК