Сертификат AM Test Lab

Номер сертификата: 234

Дата выдачи: 15.10.2018

Срок действия: 15.10.2023

- Введение

- Архитектура и функциональные особенности

- Системные требования

- Установка и работа с продуктом

- Особенности лицензирования и сертификаты

- Выводы

Введение

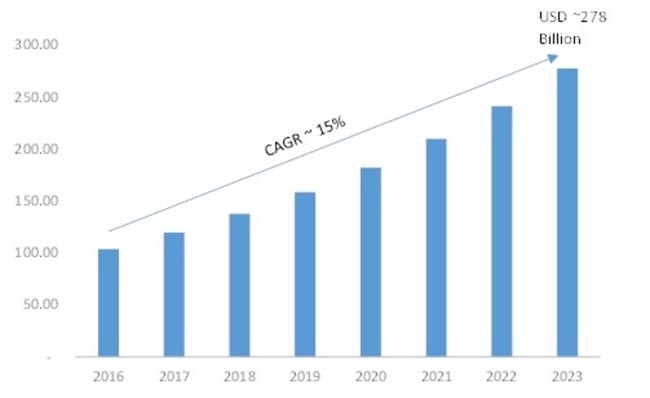

«На каждое действие есть противодействие» — такова смысловая выжимка из третьего закона Ньютона. Если переложить известное правило на ландшафт борьбы с киберпреступниками, то можно сделать простой вывод: на каждый защитный эшелон или пойманный вирус найдется еще более изощренный зловред. Именно поэтому мы наблюдаем все новые технологические витки в борьбе с вредоносными программами. Технологический прогресс уже давно стремительно летит вперед, поэтому все чаще традиционная ИТ-инфраструктура уступает место виртуальной, облачной или вовсе гибридной. О преимуществах современных технологий виртуализации можно рассуждать долго. Это — повышение эффективности и производительности сервисов, гибкость и масштабируемость инфраструктуры, снижение стоимости владения ею, централизованное управление и упрощение администрирования. Бизнес видит отнюдь не виртуальные преимущества от использования виртуальных и облачных технологий, что подтверждается прогнозами их устойчивого роста сегодня и в будущем.

Рисунок 1. Динамика роста общего объема мирового рынка виртуализации, marketresearchfuture.com, 2018

Бороться с угрозами информационной безопасности традиционными методами при меняющихся условиях игры становится нецелесообразно. Да и векторы атак на системы, развернутые на физическом оборудовании, отличаются от таковых на виртуальные среды. Например, вредоносы могут долго жить в них, легко «перескакивая» с машины на машину, либо вовсе успешно заражать эталонные образы. Кроме того, все чаще атакующие нацелены именно на виртуальную инфраструктуру, а существующие на рынке средства защиты информации по-прежнему далеко не всегда учитывают ее особенности. Так, по данным исследования все той же RightScale, основной головной болью на пути использования облачных решений компании видят вопросы безопасности.

Рисунок 2. Оценка проблем, возникающих у компаний при использовании облаков, RightScale, 2018

Вместе с трансформацией классического технологического уклада нужны принципиально иные архитектурные подходы к обеспечению безопасности, которая теперь должна покрывать и физические серверы, и корпоративные ЦОДы, и публичные облака. Именно поэтому, несмотря на кажущуюся на первый взгляд архаичной и давно заезженную тему защиты конечных рабочих мест и серверов, производителям EPP-решений (Endpoint Protection Platforms) по всему миру снова есть что предложить. Согласитесь, устанавливать классические полновесные антивирусы в гибридной среде не просто невыгодно, но в ряде случаев вообще невозможно. Наверняка каждая ИТ-служба, разворачивая хотя бы раз подобные продукты, сталкивалась и с неконтролируемыми «штормом обновлений», «штормом одновременных проверок», и с возникновением «окон уязвимостей», и, как следствие, с катастрофическим ростом нагрузки на ресурсы всей инфраструктуры.

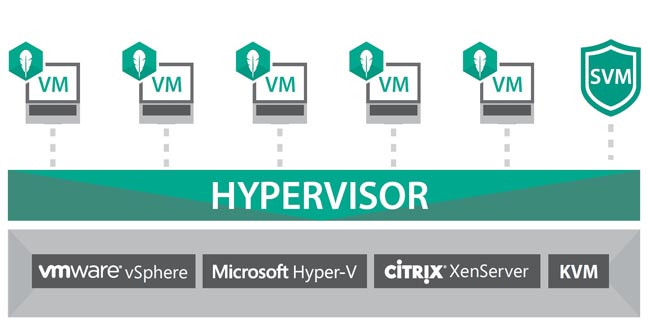

Некоторые производители платформ виртуализации (в первую очередь VMware) разработали специальную технологию NSX (раньше она называлась vShield), позволяющую, в частности, производить антивирусные проверки на уровне гипервизора, тем самым разгрузив пользовательские виртуальные машины и лишив все защитное решение указанных выше недостатков. Так у EPP-вендоров стали появляться полностью безагентские продукты, например Kaspersky Security для виртуальных сред | Защита без агента. В то же время при использовании такого подхода приходится ограничиваться исключительно тем набором защитных технологий, который предоставляет тот или иной вендор виртуализации, что сильно сужает возможности использования своих собственных. В известной нам реальной практике полностью безагентская схема защиты корректно работает только в среде под управлением гипервизоров VMware и ограничивается файловой проверкой. При использовании иных популярных платформ другой выход, кроме как установка полновесного антивирусного агента, было трудно найти.

«Лаборатория Касперского», как знаковый игрок на антивирусном рынке, не осталась в стороне и выпустила новую, уже пятую версию продукта Kaspersky Security для виртуальных сред | Легкий агент. Решение позволяет достичь компромисс между необходимостью установки полноценного, но тяжелого EPP, и исключительно безагентской схемой, лишенной ряда ключевых защитных функций. О том, как это работает на практике, и пойдет речь в данном обзоре.

Архитектура и функциональные особенности Kaspersky Security для виртуальных сред | Легкий агент

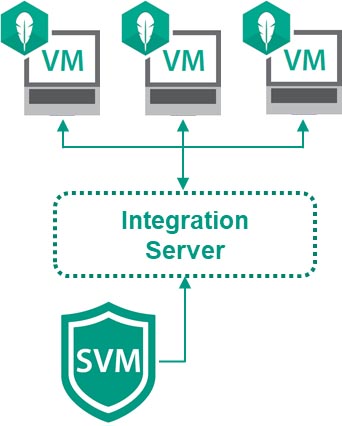

Как понятно из названия, продукт Kaspersky Security для виртуальных сред | Легкий агент предполагает установку специального программного обеспечения на каждую рабочую станцию, в отличие от безагентского решения. Однако вся «тяжелая» функциональность вынесена для установки в качестве отдельной специализированной виртуальной машины безопасности (Security Virtual Machine — SVM), функционирующей на базе Linux.

Рисунок 3. Схема установки Kaspersky Security для виртуальных сред | Легкий агент

Kaspersky Security для виртуальных сред | Легкий агент поддерживает передовые технологии полноценных антивирусных решений, реализованные, например, также в Kaspersky Endpoint Security (KES):

- Система предотвращения вторжений

- Персональный межсетевой экран

- Система мониторинга приложений

- Контроль web-трафика

- Контроль устройств

- Контроль системы

- Автоматическая блокировка эксплойтов

- Самоконтроль и самозащита

С целью снижения нагрузки на каждую защищаемую виртуальную машину, на SVM разворачиваются следующие компоненты:

- Полновесный антивирусный движок для проверки файлов

- Полноценный набор антивирусных баз

- Инструмент «Общий кэш вердиктов» (Shared Cache) для оптимизации проверок на одном хосте

- Модуль управления задачами сканирования

- Механизм распределения лицензий

- Балансировщик задач для повышения отказоустойчивости

Для полноценного функционирования всего решения необходимо установить специальный компонент — Сервер интеграции.

Рисунок 4. Компонент Сервер интеграции Kaspersky Security для виртуальных сред | Легкий агент

Сервер интеграции собирает информацию обо всех SVM и актуальных настройках, обмениваясь с ними данными каждые 5 минут. Собранные сведения передаются на установленные агенты с целью оптимизации выбора подключения к одной из SVM (в том числе с целью балансировки нагрузки), развернутых в сети, для антивирусной проверки. Подробно о нюансах инсталляции этих агентов поговорим в ходе практической работы с ними в одном из следующих разделов, а сейчас стоит остановиться на нескольких особенно интересных технологиях, реализованных в описываемом продукте.

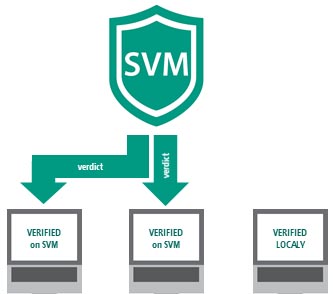

Первая из них — инструментарий общего и локального кэшей вердиктов.

Рисунок 5. Принцип работы кешей вердиктов Kaspersky Security для виртуальных сред | Легкий агент

В момент обращения к файлу на виртуальной машине агент, как и в случае классического антивируса, автоматически проверяет этот файл, чтобы убедиться в его безопасности. Затем результат проверки сохраняется в общей централизованной базе вердиктов SVM (Shared Cache), каждая запись в которой идентифицирует уникальный образец файла. Если этот же файл открывается на другой виртуальной машине, расположенной на том же хосте, агент автоматически определяет, что дальнейшая проверка не требуется. Файл проверяется повторно только в том случае, если в него были внесены изменения или проверка запущена вручную. Кроме того, в памяти каждой виртуальной машины размещается дополнительно локальный кеш, который сокращает использование сети. Файл при проверке сверяется сначала с ним и, если находится верный вердикт, то информация из общего кеша не запрашивается.

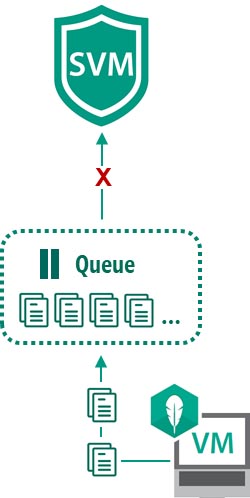

Вторая интересная технология — очередь отложенной проверки.

Рисунок 6. Очередь отложенной проверки в Kaspersky Security для виртуальных сред | Легкий агент

Как мы уже отмечали ранее, ресурсозатратную процедуру по антивирусной проверке выполняет SVM, тем самым снижая нагрузку на каждую из пользовательских виртуальных машин. Установленный агент отправляет файлы для анализа на SVM, которая, в случае недоступности по той или иной причине, формирует очередь отложенной проверки. В итоге все файлы независимо от ситуации подвергаются антивирусному анализу.

Наконец, пару слов стоит сказать про механизмы отказоустойчивости.

Рисунок 7. Реализация отказоустойчивости в Kaspersky Security для виртуальных сред | Легкий агент

В виртуальной инфраструктуре компании может быть развернуто сколько угодно много SVM. Для антивирусной проверки файлов прежде всего установленный агент инициирует подключение к указанной по умолчанию при установке SVM. Однако если она оказывается недоступной, агент пытается найти и подключиться к другой такой в сети, при этом время «вынужденного простоя» не превышает 30 секунд. Остальные функции продукта подробно описывать не будем, они во многом повторяют возможности KES, с ними всегда можно ознакомиться на официальном сайте производителя.

Итоговый выбор оптимального исполнения между Kaspersky Security для виртуальных сред | Защита без агента и Kaspersky Security для виртуальных сред | Легкий агент для защиты виртуальных и облачных сред зависит от решаемых задач.

Таблица 1. Применение Kaspersky Security для виртуальных сред | Легкий агент и Kaspersky Security для виртуальных сред | Защита без агента

| Kaspersky Security для виртуальных сред | Защита без агента | Kaspersky Security для виртуальных сред | Легкий агент |

Серверная виртуализация |

|

|

Виртуализация рабочих мест | Необходимо устанавливать KES |

|

Облака |

|

|

Системные требования

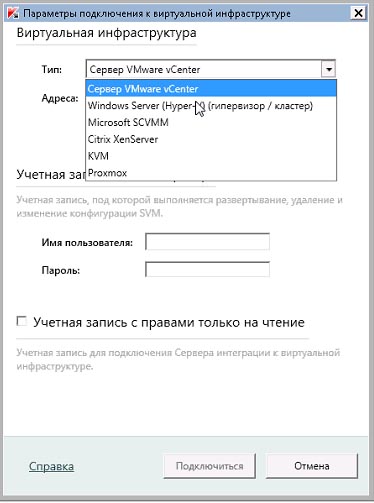

В отличие от полностью безагентского решения, Kaspersky Security для виртуальных сред | Легкий агент работает со всеми популярными на рынке платформами виртуализации:

- Microsoft Windows Server 2016 Hyper-V (в режиме полной установки или в режиме Server Core) со всеми доступными обновлениями.

- Microsoft Windows Server 2012 R2 Hyper-V (в режиме полной установки или в режиме Server Core) со всеми доступными обновлениями.

- Citrix XenServer 7.

- Citrix XenServer 7.1 LTSR.

- VMware ESXi 6.7 с последними обновлениями.

- VMware ESXi 6.5 с последними обновлениями.

- VMware ESXi 6.0 c последними обновлениями.

- VMware ESXi 5.5 c последними обновлениями.

- KVM (Kernel-based Virtual Machine) на базе одной из следующих операционных систем:

- Ubuntu Server 16.04 LTS.

- Ubuntu Server 14.04 LTS.

- Red Hat Enterprise Linux Server 7 исправление 4.

- CentOS 7.4.

- Proxmox 5.0. (на базе KVM).

- Proxmox 5.1. (на базе KVM).

Поддерживается установка и работа программы на гипервизорах Microsoft Windows Server (Hyper-V), входящих в состав кластера гипервизоров под управлением службы Windows Failover Clustering. На узлах кластера должна быть включена технология Cluster Shared Volumes.

Для функционирования SVM требуется выделить следующее минимальное количество системных ресурсов:

- двухъядерный виртуальный процессор;

- объем свободного места на диске — 30 ГБ;

- объем оперативной памяти — 2 ГБ;

- виртуализированный сетевой интерфейс с полосой пропускания 100 Мбит/сек.

Сам агент может быть установлен на достаточно широкую линейку гостевых операционных систем:

- Windows 7 Professional / Enterprise Service Pack 1 (32 и 64-разрядная).

- Windows 8.1 Update 1 Professional / Enterprise (32 и 64-разрядная).

- Windows 10 Pro / Enterprise / Enterprise LTSB / RS1 / RS2 / RS3 / RS4 (32 и 64-разрядная).

- Windows Server 2008 R2 Service Pack 1 все редакции (в полном режимe) (64-разрядная).

- Windows Server 2012 все редакции (в полном режиме) (64-разрядная).

- Windows Server 2012 R2 все редакции (в полном режиме) (64-разрядная).

- Windows Server 2016 все редакции (в полном режиме) (64-разрядная).

- Debian GNU / Linux 8.9 (32 и 64-разрядная).

- Debian GNU / Linux 9.1 (64-разрядная).

- Ubuntu Server 16.04 LTS (64-разрядная).

- Ubuntu Server 18.04 LTS (64-разрядная).

- CentOS 6.9 (64-разрядная).

- CentOS 7.4 (64-разрядная).

- Red Hat Enterprise Linux Server 6.9 (64-разрядная).

- Red Hat Enterprise Linux Server 7.4 (64-разрядная).

- SUSE Linux Enterprise Server 12 Service Pack 1 (64-разрядная).

Для установки и функционирования агента на гостевых системах виртуальная машина должна удовлетворять следующим минимальным характеристикам:

- виртуальный процессор с частотой 1,5 ГГц;

- объем свободного места на диске — 2 ГБ;

- объем оперативной памяти — 2 ГБ;

- виртуализированный сетевой интерфейс с полосой пропускания 100 Мбит/сек.

В целом системные требования для развертывания Kaspersky Security для виртуальных сред | Легкий агент приятно удивляют и даже кажутся неприлично низкими. Однако стоит отметить, что поддержка отечественных платформ виртуализации, равно как и российских гостевых операционных систем, на данный момент производителем не заявлена.

Для работы с продуктом, как и с подавляющим большинством решений «Лаборатории Касперского», обязательной является установка консоли управления — Kaspersky Security Center (KSC). Для ее работы необходимо выделить машину со следующими ресурсами:

- Процессор с частотой 1.4 ГГц;

- объем оперативной памяти — 4 Гб;

- объем свободного места на диске — 100 Гб.

KSC может быть установлен как на физический, так и на виртуальный (поддерживаются все популярные платформы виртуализации) сервер под управлением гипервизоров:

- VMware vSphere 5.5

- VMware vSphere 6

- Vmware Workstation 12.x Pro

- Microsoft Hyper-V Server 2008

- Microsoft Hyper-V Server 2008 R2

- Microsoft Hyper-V Server 2008 R2 SP1 и выше

- Microsoft Hyper-V Server 2012

- Microsoft Hyper-V Server 2012 R2

- Microsoft Virtual PC 2007 (6.0.156.0)

- Citrix XenServer 6.2

- Citrix XenServer 6.5

- Citrix XenServer 7

- Parallels Desktop 11 и выше

- Oracle VM VirtualBox 4.0.4-70112 (поддерживаются только гостевые операционные системы Windows)

Для развертывания KSC необходимо инсталлировать операционную систему семейства Windows (поддерживаются как серверные, так и десктопные) и СУБД одного из двух производителей на выбор (MS SQL Server или MySQL).

Отдельно подчеркнем, что весь процесс установки и последующей работы с Kaspersky Security для виртуальных сред | Легкий агент унифицирован со всеми другими продуктами «Лаборатории Касперского». Это означает, что в одном дата-центре можно развернуть все возможные варианты использования антивирусных решений с единым центром управления: агентский, безагенсткий, Kaspersky Security для виртуальных сред | Легкий агент. При этом инфраструктура может быть гибридной, то есть построенной на базе разных платформ виртуализации.

Работа с Kaspersky Security для виртуальных сред | Легкий агент

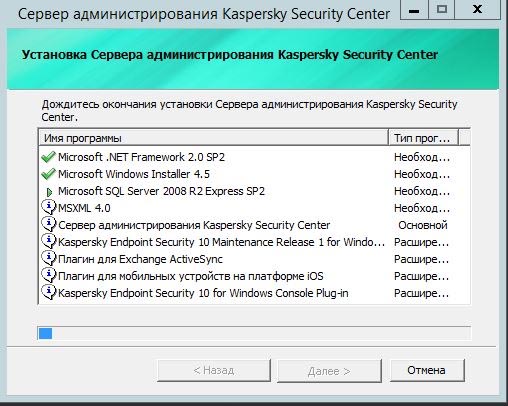

Установка консоли управления Kaspersky Security Center

Любой корпоративный антивирусный продукт «Лаборатории Касперского» удобнее всего разворачивать через единый Центр управления безопасностью (Kaspersky Security Center — KSC), который поставляется бесплатно в комплекте с любым enterprise-решением вендора. Однако в случае с Kaspersky Security для виртуальных сред | Легкий агент это не рекомендация, но обязательное условие, поскольку все серверные компоненты, необходимые для его функционирования, инсталлируются с помощью KSC, который состоит из двух базовых компонентов:

- Сервер администрирования — центральный компонент, ответственный за управление устройствами организации и хранение данных в СУБД.

- Консоль администрирования — основной инструмент администратора. Консоль администрирования поставляется вместе с Сервером администрирования, но может быть также установлена отдельно на одно или несколько устройств администратора.

Итак, следуем указаниям мастера и инсталлируем необходимые компоненты KSC.

Рисунок 8. Установка Kaspersky Security Center

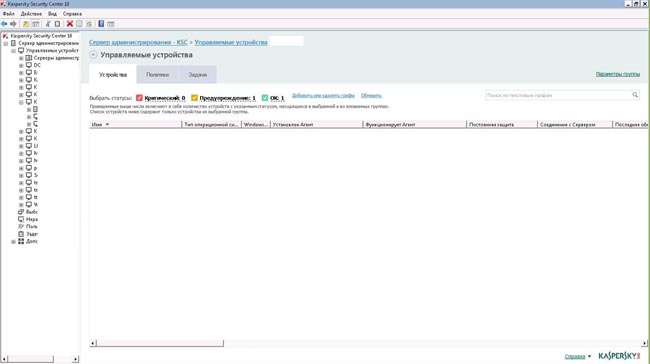

Вне зависимости от того, используются в компании физические, виртуальные или облачные ресурсы, расширяемая архитектура Kaspersky Security Center включает плагины для управления защитными решениями для всех платформ из единой консоли.

Рисунок 9. Конфигурирование управляемых устройств в Kaspersky Security Center

Установка и настройка Сервера интеграции

Приступая к непосредственному разворачиванию Kaspersky Security для виртуальных сред | Легкий агент, для начала установим Сервер интеграции. В качестве наиболее оптимального способа разворачивания вендор рекомендует проинсталлировать специальный exe-файл, который добавляет и стартует соответствующую службу в операционной системе на уже развернутом KSC, что мы и выполнили. После успешного завершения процесса в интерфейс KSC добавились новые разделы меню, а в список сервисов Windows — новая служба. Первоначальная настройка параметров Сервера интеграции также не занимает много времени, все стандартно: имена, адреса, порты.

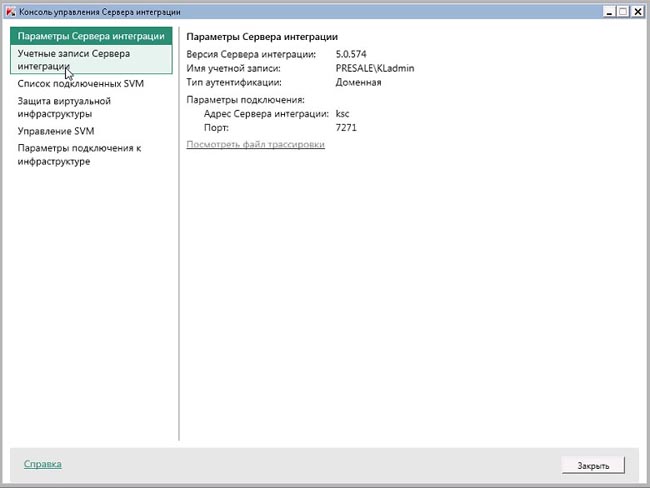

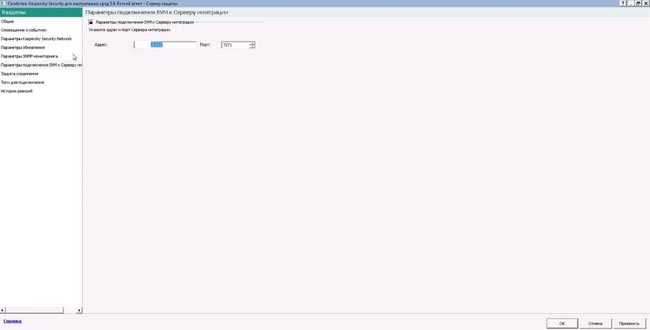

Рисунок 10. Настройка параметров Сервера интеграции Kaspersky Security для виртуальных сред | Легкий агент

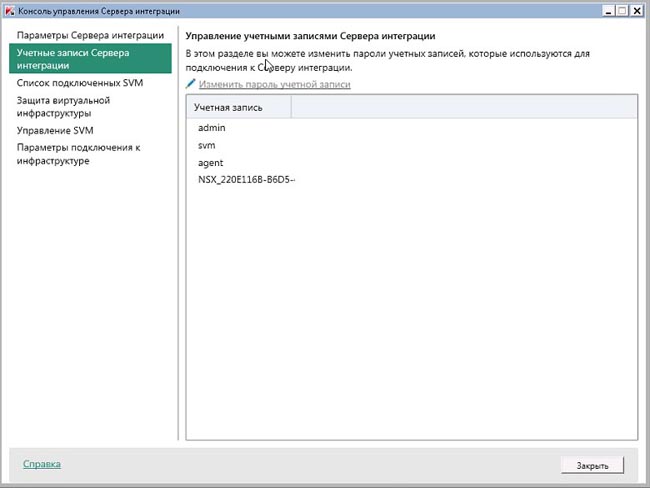

Для управления Сервером интеграции будет использоваться служебная учетная запись admin, При необходимости можно поменять пароль или настроить другие данные для подключения.

Рисунок 11. Настройка учетных записей Сервера интеграции Kaspersky Security для виртуальных сред | Легкий агент

Об успешной установке Сервера интеграции свидетельствуют появившиеся в разделе Дополнительно установленные плагины управления:

- Kaspersky Security для виртуальных сред 5.0 Легкий агент — Сервер защиты.

- Kaspersky Security для виртуальных сред 5.0 Легкий агент для Linux.

- Kaspersky Security для виртуальных сред 5.0 Легкий агент для Windows.

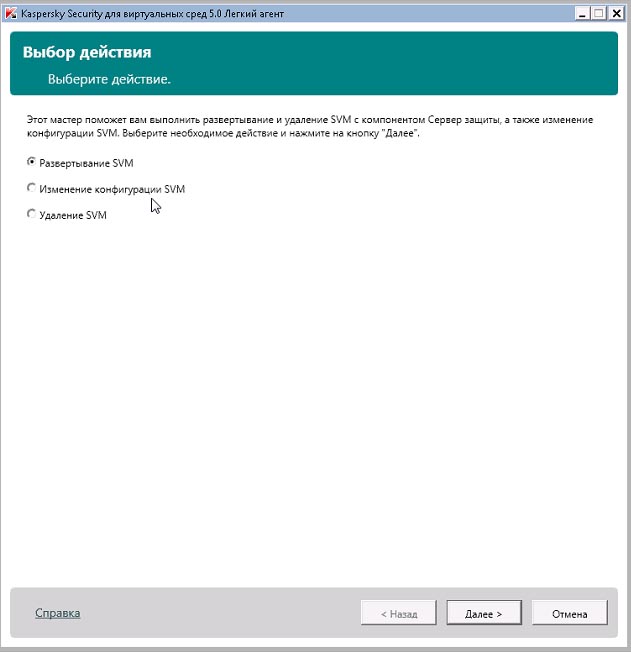

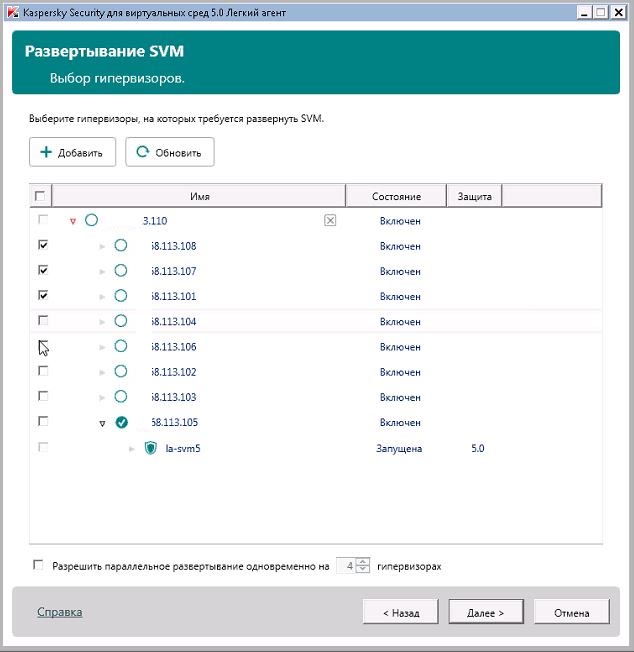

Установка и настройка Виртуальной машины безопасности

Напомним, что ядром системы антивирусной защиты при функционировании Kaspersky Security для виртуальных сред | Легкий агент является специальная виртуальная машина безопасности (SVM). Для инсталляции новой SVM активируем соответствующий пункт меню и следуем указаниям мастера. Предварительно необходимо скачать с сайта вендора образ, соответствующий производителю развернутой среды виртуализации в компании.

Рисунок 12. Мастер установки SVM Kaspersky Security для виртуальных сред | Легкий агент

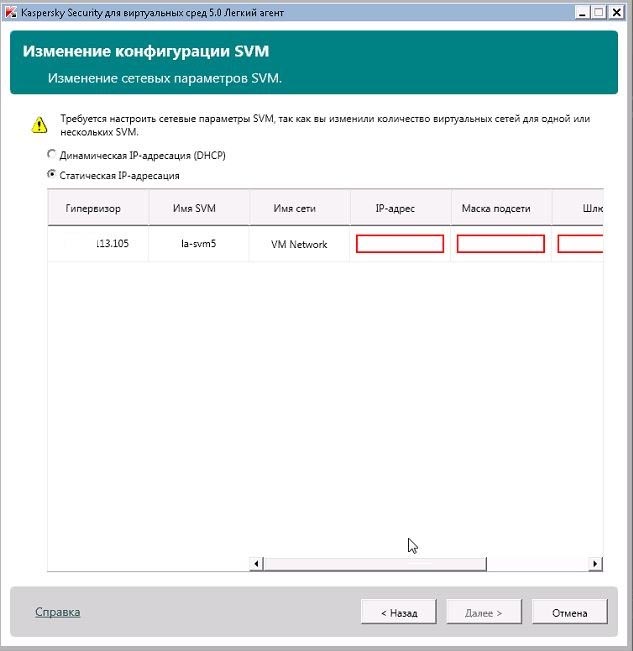

Завершая процесс установки SVM, выбираем целевой ESX-хост и настраиваем сетевые параметры.

Рисунок 13. Конфигурирование SVM Kaspersky Security для виртуальных сред | Легкий агент

По окончании работы мастера в основной консоли управления KSC появится новый только что созданный сервер защиты SVM.

Рисунок 14. Управление SVM в KSC Kaspersky Security для виртуальных сред | Легкий агент

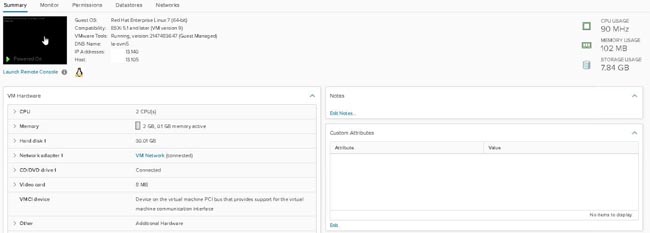

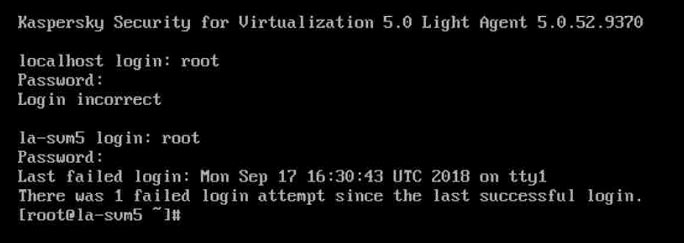

Ради удовлетворения профессионального интереса по завершении процесса разворачивания SVM мы также заглянули напрямую в интерфейс гипервизора. Мини-исследование показало, что он построен на базе Red Hat Enterprise Linux, сложно придумать реальный сценарий, при котором потребовался бы прямой консольный доступ к нему.

Рисунок 15. Виртуальная машина SVM в интерфейсе гипервизора Kaspersky Security для виртуальных сред | Легкий агент

Возвращаемся к более привычному пользовательскому интерфейсу. Следом необходимо закончить процедуру организации сетевой связности путем настройки подключения SVM к Серверу интеграции через создание новой политики в соответствующей оснастке KSC.

Рисунок 16. Настройка подключения SVM к Серверу интеграции в KSC Kaspersky Security для виртуальных сред | Легкий агент

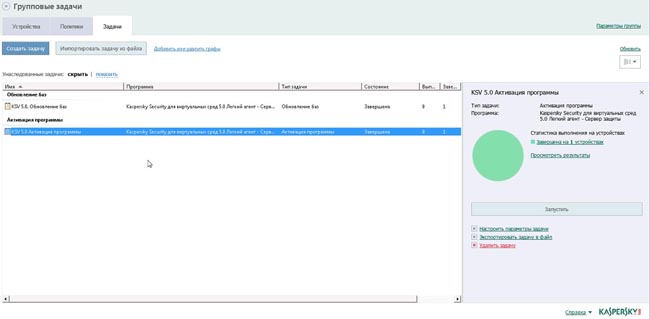

На этом первичное конфигурирование SVM завершено, далее необходимо создать первоочередные задачи: активировать лицензию и запустить обновление антивирусных баз и можно переходить к раскатыванию агентов на пользовательские виртуальные машины.

Рисунок 17. Создание задач для SVM Kaspersky Security для виртуальных сред | Легкий агент

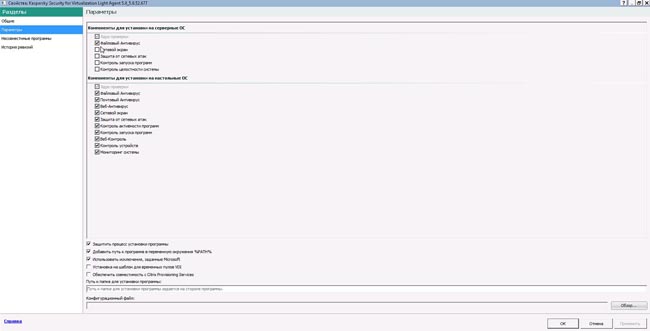

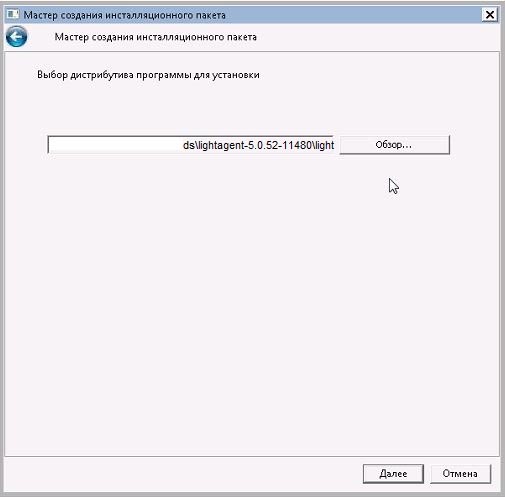

Выполняем привычную для постоянных пользователей продуктов «Лаборатории Касперского» процедуру создания инсталляционного пакета, выбирав образ агента для соответствующей гостевой операционной системы, перечень поддержки которых, как мы помним, весьма внушительный. Для целей тестирования мы решили не оригинальничать, остановившись на версии для Windows.

Рисунок 18. Создание инсталляционного пакета агентов Kaspersky Security для виртуальных сред | Легкий агент

Крайне полезной является возможность гибко настроить параметры инсталляционного пакета. Например, во избежание конфликтов и для повышения надежности работы агентов на критичных серверах рекомендуется ограничиться файловым антивирусом и сетевым экраном, расставив галочки соответствующим образом. Мы же выбираем режим «все включено», чтобы максимально полно оценить возможности продукта.

Рисунок 19. Настройка инсталляционного пакета Kaspersky Security для виртуальных сред | Легкий агент

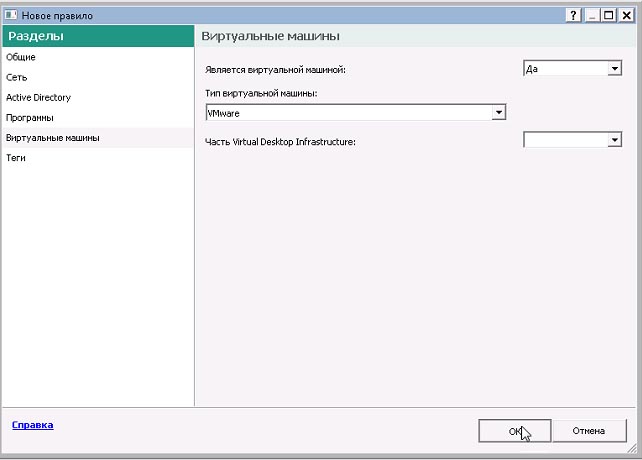

Единожды сконфигурировав пакет для установки агента, приступаем к его раскатыванию на всех целевых виртуальных машинах в сети. Важной особенностью является то, что процесс поиска таких машин и саму установку можно максимально автоматизировать. Например, можно создать такое правило, после отработки которого все найденные виртуальные машины с определенным типом и атрибутами автоматически будут попадать в категорию «Легкие агенты» с последующей их автоматической установкой.

Рисунок 20. Настройка правила перемещения виртуальных машин для установки агентов Kaspersky Security для виртуальных сред | Легкий агент

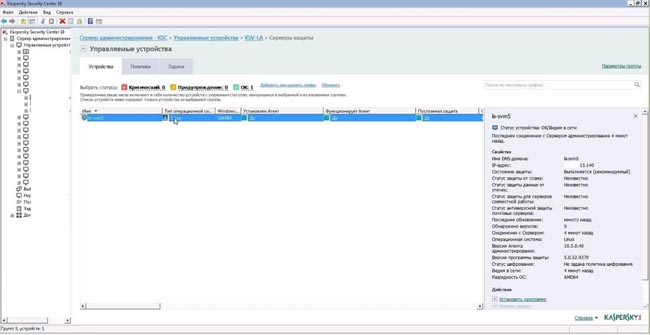

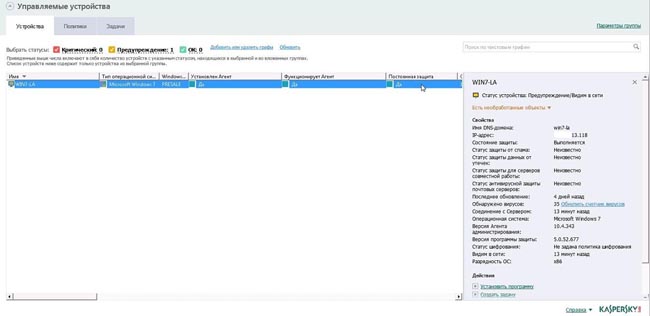

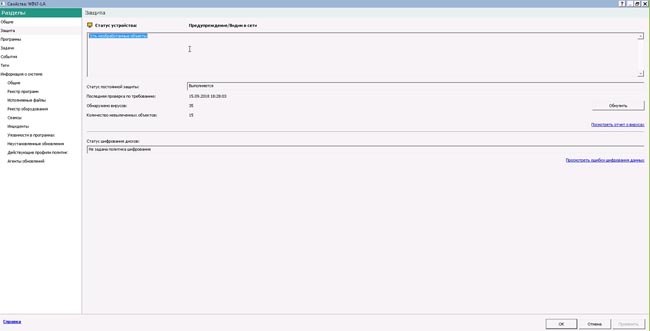

После успешной установки агентов на защищаемые виртуальные машины в консоли управления становится доступен статус по ним.

Рисунок 21. Информация по установленным агентам в Kaspersky Security для виртуальных сред | Легкий агент

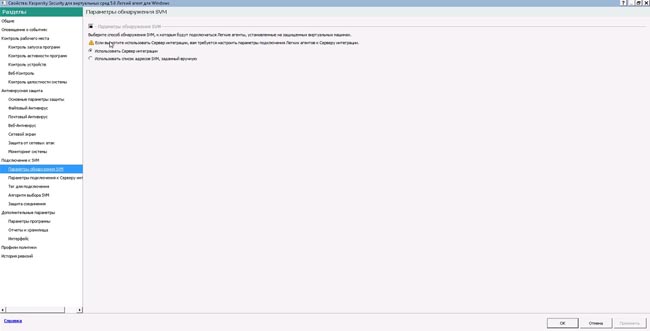

Кроме оперативной технической сводки по защищаемой машине, в этом разделе мы не нашли ничего интересного. Даже данные по необработанным объектам и иным угрозам возможно получить лишь в виде журнала событий, более детальный разбор осуществляется непосредственно либо в отдельном меню KSC (для удаленных зараженных файлов — раздел «Хранилище»), либо в интерфейсе самого агента, о нем речь пойдет чуть позже. Режимы функционирования настраиваются в оснастке «Политика» и во многом повторяют аналогичные для антивируса KES. Отличительным пунктом являются параметры подключения к SVM, которые настраиваются в зависимости от выбранного способа интеграции.

Рисунок 22. Настройка политик агентов Kaspersky Security для виртуальных сред | Легкий агент

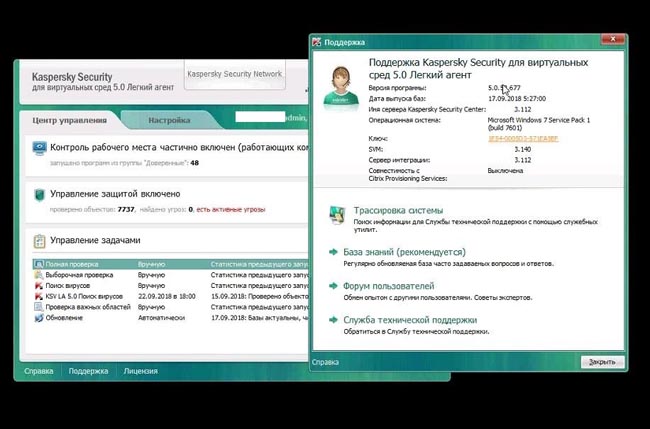

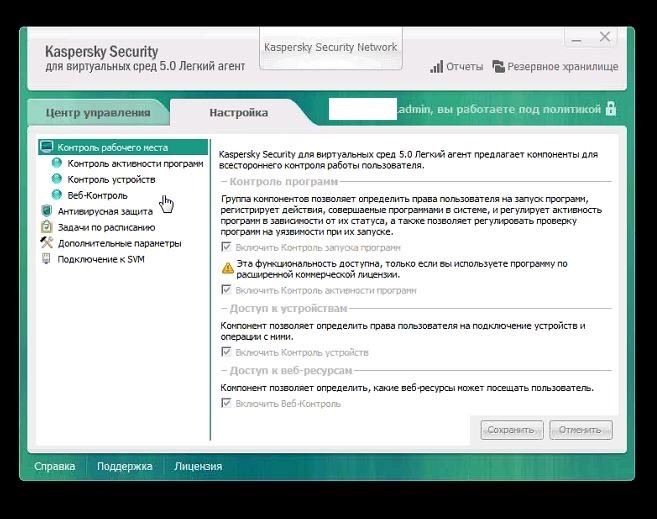

Напомним, что для целей тестирования нами был установлен агент на защищаемую виртуальную машину под управлением Windows 7 SP1. Внешне интерфейс продукта во многом похож на KES, что вполне логично.

Рисунок 23. Сводка о состоянии агента на защищаемой рабочей станции Kaspersky Security для виртуальных сред | Легкий агент

Поскольку ранее в интерфейсе KSC мы настроили соответствующую политику, изменение подавляющего числа параметров для обычного пользователя недоступно.

Рисунок 24. Настройка параметров агента на защищаемой рабочей станции Kaspersky Security для виртуальных сред | Легкий агент

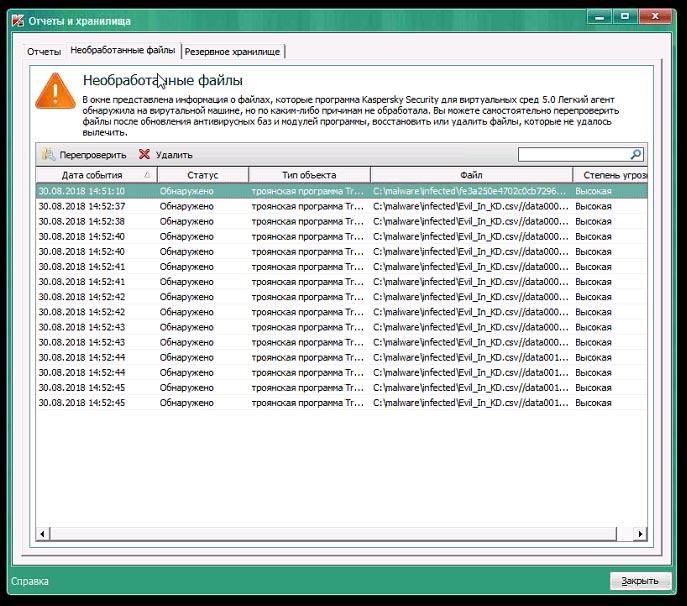

Как мы уже отмечали, детальная информация по обнаруженным заражениям кроме специального раздела в KSC отображается здесь же, в интерфейсе агента на защищаемой машине. А, например, необработанные объекты посмотреть можно исключительно локально.

Рисунок 25. Данные по заражениям в интерфейсе агента на защищаемой рабочей станции Kaspersky Security для виртуальных сред | Легкий агент

Особенности лицензирования и сертификаты

Kaspersky Security для виртуальных сред | Легкий агент в рамках единой лицензии входит в состав комплексного решения Kaspersky Security для виртуальных и облачных сред (Kaspersky Hybrid Cloud Security — KHCS). Кроме него KHCS включает в себя также:

- Kaspersky Security для виртуальных сред | Защита без агента

- Kaspersky Endpoint Security для Linux

- Kaspersky Security для Windows Server

- Kaspersky Security для виртуальных и облачных сред для AWS

- Kaspersky Security для виртуальных и облачных сред для Microsoft Azure

Такой подход позволяет управлять защитой гибридной инфраструктуры на базе унифицированной точки контроля из единой консоли: все корпоративные устройства, включая рабочие места и серверы в офисах, центрах обработки данных и облаке. Сам процесс управления лицензиями организован в поставляемом в комплекте едином корпоративном центре управления установленными продуктами «Лаборатории Касперского» — Kaspersky Security Center — и будет привычным для постоянных пользователей антивирусных продуктов вендора. В качестве приятного бонуса можно отметить конкурентный принцип распределения лицензий для агентов на защищаемых виртуальных машинах. Это означает, что при запуске (power on) защищаемых гостевых виртуальных машин и их подключении к SVM считается лимит одновременно активных агентов, вне зависимости от общего числа развернутых в сети.

Kaspersky Security для виртуальных сред | Легкий агент версии 3.0 успешно проходил сертификацию во ФСТЭК еще в 2015 году. По заявлениям разработчика, процесс пересертификации более свежей версии в настоящий момент находится в активной фазе и будет завершен до конца 2018 года. Весь комплекс Kaspersky Security для виртуальных сред присутствует в реестре отечественного ПО Минкомсвязи под регистрационным номером 193.

Выводы

Мы познакомились с функциональностью, особенностями инсталляции и протестировали на практике новую версию Kaspersky Security для виртуальных сред | Легкий агент 5.0. Главной фишкой продукта, пожалуй, можно считать близкий к идеальному баланс функциональности и ресурсных требований. В отличие от традиционных тяжелых решений, требующих установки полноценного endpoint на каждую виртуальную машину, весь антивирусный движок здесь разворачивается лишь на выделенной SVM, а на гостевые системы инсталлируется практически незаметное программное обеспечение — легкий агент, название которого оправдывает себя в полной мере. Хотя технологически файловая проверка вынесена на уровень отдельно выделенной SVM, для пользователя защищаемой виртуальной машины она совершенно прозрачна и выполняется как будто локально. В то же время помимо сканирования на вирусы в продукте доступен весь набор защитных технологий «Лаборатории Касперского», используемый в полновесных EPP, таких, например, как десктопный антивирус Kaspersky Endpoint Security: сигнатурный и эвристический анализ для защиты от сложных резидентных вредоносных программ, контроль программ, устройств и веб, персональный межсетевой экран, система предотвращения вторжений и защиты от сетевых атак, мониторинг системы и другие.

В процессе тестирования не возникло никаких проблем с разворачиванием Kaspersky Security для виртуальных сред | Легкий агент (если не считать необходимой предварительной подготовки в части установки консоли управления Kaspersky Security Center), практически все операции понятны интуитивно, а настройки выполнены в привычном для постоянных пользователей решений «Лаборатории Касперского» стиле. Все заявленные системные требования также оказались достоверными, и, несмотря на наш первоначальный скепсис, агенты работали быстро даже в условиях принудительно ограниченных ресурсов. Непосредственная повседневная работа с продуктом настолько напоминает классическое антивирусное решение «Лаборатории Касперского» как по функциональности, так и по интерфейсу (выполнено в едином стиле и управляется аналогично), что к нему привыкаешь быстро и машинально перестаешь ощущать какие-либо технические отличия. А они, безусловно, имеются. По данным «Лаборатории Касперского», при использовании Kaspersky Security для виртуальных сред | Легкий агент по сравнению с традиционным антивирусом ресурсов защищаемой виртуальной машины тратится в среднем в 5 раз меньше, однако они все равно необходимы. Поэтому перед внедрением конкретного решения и при выборе между Kaspersky Security для виртуальных сред | Легкий агент и Kaspersky Security для виртуальных сред | Защита без агента стоит объективно оценить свои задачи.

Kaspersky Security для виртуальных сред | Легкий агент почти ничем не уступает полноценному антивирусу по функциональности. При этом продуктом можно пользоваться при помощи единого центра управления и в общей развернутой инфраструктуре, бесшовно комбинируя работу с исполнением Kaspersky Security для виртуальных сред | Защита без агента и другими продуктами вендора. Kaspersky Security для виртуальных сред | Легкий агент выгодно отличается хорошим набором поддерживаемых платформ виртуализации (тогда как большинство аналогичных решений ограничиваются лишь VMware), а также поддержкой большого числа гостевых операционных систем.

Очевидно, что на таком плотном рынке, как Endpoint Protection Platforms, выигрывать конкуренцию будут те вендоры, которые смогут предложить пользователям универсальное решение: максимум функций при хорошей оптимизации под гибридные инфраструктуры, коих становится все больше и больше. Как глобальный визионер, «Лаборатория Касперского» здесь явно не аутсайдер, она активно развивается в направлении передовой защиты и контроля гибридной облачной инфраструктуры, аккумулируя в рамках единой концепции Kaspersky Security для виртуальных и облачных сред продукты для защиты от вредоносной активности на всех уровнях: публичные облачные службы (например, Amazon Web Services, Microsoft Azure), платформы виртуализации, среды VDI, физические серверы. С точки зрения пользователя в конечном итоге не важно, какой продукт и для какого типа инфраструктуры ему нужно приобрести, чтобы защитить свои рабочие станции и серверы от угроз, ведь сегодня уже нет никакого четкого корпоративного периметра, есть только конечный пользователь и выход в сеть.

Преимущества

- Хорошая оптимизация потребления виртуальных ресурсов агентом.

- Поддержка всех популярных платформ виртуализации.

- Поддержка широкой линейки гостевых операционных систем.

- Функциональность полноценного EPP решения.

- Гибкая конкурентная система распределения лицензий.

- Единый стиль и система управления с иными продуктами «Лаборатории Касперского».

- Присутствует в реестре отечественного ПО.

Недостатки

- Нет действующих сертификатов ФСТЭК России, ФСБ.

- Нет поддержки отечественных гостевых операционных систем.