Сертификат AM Test Lab

Номер сертификата: 178

Дата выдачи: 18.11.2016

Срок действия: 18.11.2021

3. Системные требования и поддерживаемые технологии

4. Основные функциональные возможности продукта

5.1. Настройка и управление платформой EtherSensor

5.2. Отправка событий в DLP-cистему Solar Dozor

5.3. Отправка событий в DLP-cистему InfoWatch Traffic Monitor

5.4. Отправка событий в почтовый архив MailArchiva

5.5. Отправка событий в систему анализа сетевой статистики EtherStat

Введение

Технология перехвата и анализа трафика EtherSensor берет начало еще в далеком 1997 году, когда библиотека libpcap еще не выделилась в отдельную утилиту tcpdump, а ее порт winpcap для Windows только собирался появиться на свет в городе Турине. После анализа имеющихся на тот момент архитектур и событийных моделей специалисты компании Microolap Technologies (ООО «Микроолап Текнолоджис», ИНН: 5031068022) сделали вывод о наличии серьезных ограничений в производительности, что неизбежно приводило бы к большим потерям данных. В связи с этим было принято решение разработать собственную библиотеку для перехвата и анализа трафика Packet Sniffer SDK, которая в итоге и положила начало продукту EtherSensor (старое название — «Комплекс пассивного перехвата сообщений» или КППС), первый релиз которого состоялся еще в 2006 году.

Платформа EtherSensor решает глобальную задачу анализа сетевого трафика от канального уровня до уровня приложения, что делает ее необходимой во множестве систем информационной безопасности и не только. При этом платформа не занимается архивированием обрабатываемых данных — EtherSensor получает сетевой трафик из различных источников данных, реконструирует сессии, проверяет на соответствие детекторам различных протоколов и сервисов, извлекает пользовательские сообщения, файлы и метаданные, затем производит отправку распознанных сообщений потребителям, например системам класса SIEM, DLP, Anomaly Detection, Enterprise Archiving, eDiscovery, U(E)BA/UBA.

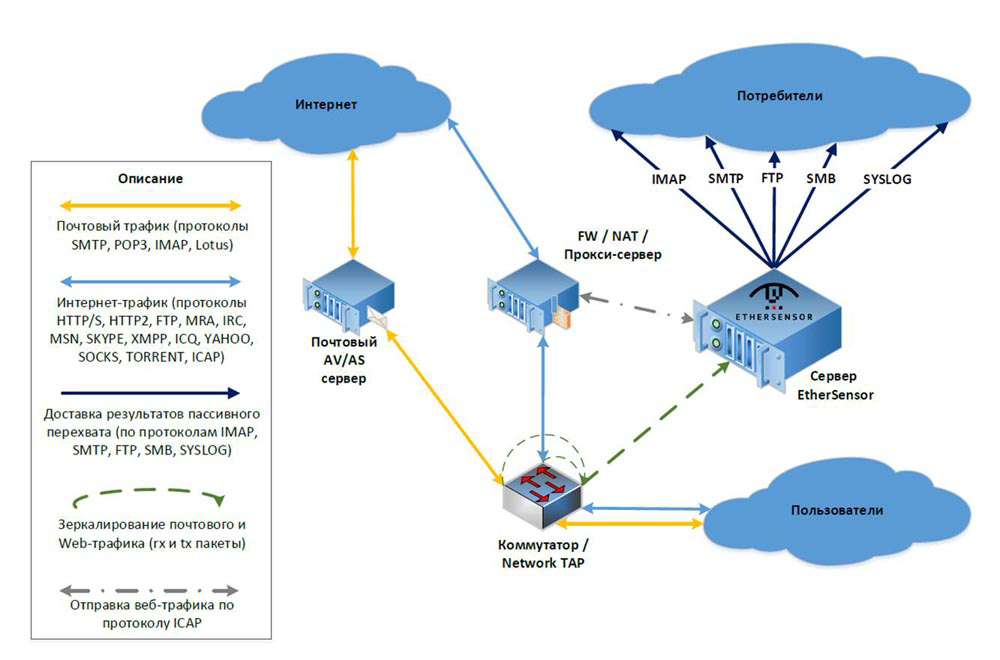

Архитектура решения

Система перехвата и анализа сетевого трафика EtherSensor состоит из нескольких служб и сервисов, в совокупности решающих задачу перехвата и анализа сообщений уровня приложения и их метаданных (как правило, это сообщения пользователей сети) с последующей доставкой перехваченных сообщений и/или их метаданных системам - потребителям событий ИБ и/или контента сообщений. Поэтому с точки зрения архитектуры экосистему EtherSensor условно можно разделить на три части — источники данных, «сенсор» (платформа EtherSensor) и системы-потребители.

Источниками данных для EtherSensor могут быть (одновременно разные и в любом количестве):

- копия трафика с Mirror-порта сетевого оборудования (SPAN, rx- и tx-пакеты) или TAP от критичных устройств или сегментов сети;

- расшифрованный SSL/TLS-трафик от устройств класса Next Generation Firewall (PaloAlto Networks, FortiGate и других);

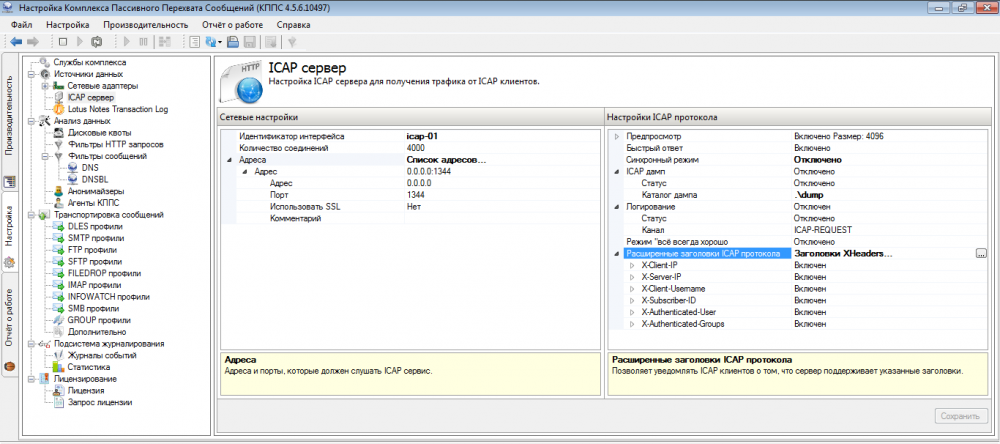

- ICAP-клиенты (Blue Coat SG, Cisco WSA, SQUID);

- PCAP-файлы;

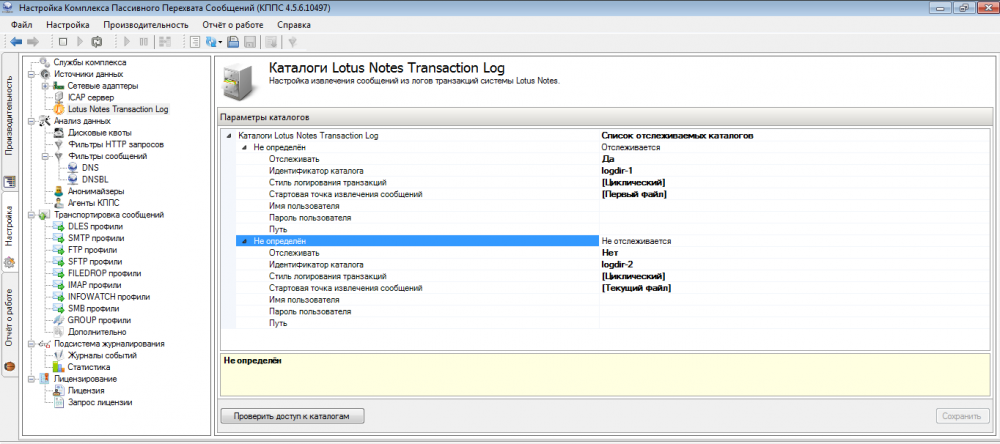

- Lotus Notes Transaction Log;

- Skype for Business (MS Lync).

«Сенсор» (сервер с установленной программной платформой EtherSensor) — представляет собой физический или виртуальный сервер с несколькими сетевыми интерфейсами, один из которых является административным, а другие (без сетевого стека ОС) используются для приема ответвленного сетевого трафика.

Системами-потребителями сообщений EtherSensor могут быть (одновременно разные и в любом количестве):

- Системы класса DLP — DeviceLock DLP Suite, InfoWatch Traffic Monitor Enterprise, Solar Dozor, Symantec DLP;

- Системы класса SIEM и UBA/UEBA — Splunk, HP ArcSight, IBM QRadar, LogRhythm, EMC-RSA NetWitness, McAfee Enterprise Security Manager/NitroView, Symantec Security Information Manager (SSIM), RUSIEM;

- Системы класса Enterprise Archiving и eDiscovery — Enterprise Search, Архивариус 3000, dtSearch, Veritas Enterprise Vault;

- Системы класса Anomaly Detection — SQLStream, Prelert, Twitter Anomaly Detection.

Рисунок 1. Архитектура платформы EtherSensor

«Сенсор» подключается к Ethernet-порту активного сетевого устройства, на котором настроено

дублирование сетевого трафика с заданных портов (mirror-port/SPAN/TAP), также при необходимости интегрируется с прокси-серверами (ICAP-клиенты). Для перехвата трафика используется разработанная в Microolap Technologies технология перехвата трафика Packet Sniffer SDK с нулевыми потерями пакетов при нагрузке в 10 Гбит/с и выше.

Платформа EtherSensor построена по модульной схеме, что позволяет комплектовать систему исходя из потребностей заказчика. Платформа включает следующие модули:

- Модуль «Веб-почта» — обеспечивает выделение из трафика методом пассивного перехвата исходящих сообщений служб веб-почты: Mail.RU, Yandex.RU, Pochta.RU, Gmail и еще более 40 доменов, а также сервисы, реализованные на популярных webmail-движках.

- Модуль «Социальные сети» — обеспечивает выделение из трафика методом пассивного перехвата сообщений разных типов (авторизация, сообщения, комментарии и т. п.) в социальных сетях и на форумах: Facebook, LinkedIn, Vk.com, Odnoklassniki, Mamba.ru, phbbb, ipb, vbulletin, mybb, а также SMS/MMS-сообщения пользователей, отправляемые через специализированные веб-сервисы и еще более 500 доменов.

- Модуль «Email» — обеспечивает выделение из трафика методом пассивного перехвата сообщений электронной почты, передаваемых по протоколам SMTP, POP3 и IMAP4.

- Модуль «ICAP-сервер» — позволяет использовать в качестве источника трафика для выделения сообщений HTTP-трафик, извлеченный из HTTPS-трафика и поставляемый по протоколу ICAP внешними системами: SQUID, BlueCoat SG, Cisco WSA, Webwasher, Websense, FortiGate и т. п.

- Модуль «Сервер Агентов EtherSensor» — служит для идентификации пользователей и их привязке к перехваченным сообщениям. Например, при работе пользователей через терминальный сервер.

- Модуль «Передача файлов» — выделение из трафика методом пассивного перехвата файлов, передаваемых по протоколам HTTP, FTP и WebDAV.

- Модуль «Мгновенные сообщения» — выделение из трафика методом пассивного перехвата сообщений, отправляемых и получаемых через службы мгновенных сообщений, работающие по протоколам IRC, MSN, XMPP/Jabber, YAHOO и OSCAR (ICQ, Mail.ru Агент и т. п.).

- Модуль «Чтение входящей веб-почты» — обеспечивает выделение из трафика методом пассивного перехвата входящих сообщений служб веб-почты: Mail.RU, Yandex.RU, Pochta.RU, Gmail и еще более 40 доменов, а также сервисы, реализованные на популярных webmail-движках.

- Модуль «Поиск работы» — обеспечивает выделение из трафика методом пассивного перехвата сообщений, размещаемых на сервисах вакансий и поиска работы, таких как HH.ru, SuperJob.ru, Job.ru и еще более 150 доменов.

- Модуль «Lotus Notes» — обеспечивает выделение из трафика методом пассивного перехвата сообщений системы Lotus Notes (сейчас IBM Notes). В том случае, если применяется шифрование трафика, сообщения могут извлекаться из Lotus Notes Transaction Log (данный метод никак не влияет на работу Lotus Notes).

Существует также возможность совместного использования платформы EtherSensor с продуктом EtherStat — решение для сбора и анализа сетевой статистики платформы EtherSensor, помогающее при расследовании инцидентов информационной безопасности.

Системные требования и поддерживаемые технологии

Для функционирования платформы ЕtherSensor на 2000 пользователей необходим физический или виртуальный сервер, удовлетворяющий следующим системным требованиям:

- процессор с тактовой частотой 2,2 ГГц;

- оперативная память 4 ГБ;

- жесткий диск с интерфейсом SCSI, SAS или SATA объемом 50 ГБ;

- два сетевых интерфейса Ethernet 1 Гбит/с и выше.

При описанной выше конфигурации оборудования использование серверных ресурсов составляет вполне приемлемые 5% ЦП и 65% ОЗУ в зависимости от количества одновременно контролируемых TCP-сессий.

В качестве операционной системы используется Windows Server 2008 (x64 или x32) или Windows Server 2012 x64. Для достижения максимального быстродействия рекомендуется использовать Windows Server 2012 на платформе x64.

Например, внутренние тесты производителя показывают, что на сервере Dual Intel Xeon 2,8 ГГц, 16 ГБ ОЗУ возможно прослушивание и анализ сетевого трафика потоком в 10 Гбит/с без потерь пакетов при перехвате с последующим извлечением всех сообщений уровня приложения.

Платформа ЕtherSensor имеет гибкую политику лицензирования. Модульная архитектура продукта позволяет клиентам внедрять только те модули, в которых есть потребность. Лицензии приобретаются по количеству пользователей и количеству модулей контроля. Каждая лицензия привязывается к оборудованию сервера EtherSensor, для которой предназначается эта лицензия. Эта привязка осуществляется через специальный код Unique Hardware IDentifier (UHID), уникальный для каждой системы и набора оборудования.

Платформа EtherSensor поддерживает большое количество протоколов и приложений для мониторинга и анализа трафика. Ниже приведен перечень поддерживаемых протоколов и приложений:

- Мессенджеры:Skype, MS Lync (Skype for Business), Mail.Ru Агент, ICQ, Yahoo Messenger, Google Hangouts, Facebook Chat и еще более 70 других мессенджеров, работающих по протоколу XMPP, а также большинство игровых чатов.

- Веб (HTTP(S)):

- Социальные сети:Facebook, Twitter, LinkedIn, ВКонтакте, Одноклассники, Mail.Ru, Livejournal и еще более 500 форумов и блогов.

- Сервисы поиска работы: HeadHunter, SuperJob.ru, Job.ru, Rabota.ru и еще более 150 сервисов поиска работы.

- Входящая и исходящая веб-почта:Gmail, Live.com, Yahoo, Yandex, Mail.ru, Rambler и еще более 40 почтовых сервисов, функционирующих на базе популярных WebMail-движков.

- Корпоративная почта: Microsoft Exchange, включая OWA (Outlook Web Access), IBM Lotus Notes, а также почтовые сервисы, работающие по протоколам SMTP/S, POP3/S, IMAP4/S (sendmail, postfix, Communigate, Zimbra, Dovecot, Exim).

- Облачные хранилища и файловый обмен:

- облачные хранилища, работающие по протоколу WebDAV/S (Google Drive, Yandex.Диск, iCloud, oneDrive),

- файловые веб-сервисы, работающие по HTTP/S и HTTPv2,

- протоколы FTP/S и SFTP,

- TORRENT-трафик,

- файловый обмен в DC-сетях.

Основные функциональные возможности продукта

К основным функциональным возможностям EtherSensor относят:

- Извлечение из сетевого трафика в режиме реального времени:

- сообщений, отправляемых/получаемых с использованием веб-почты, социальных сетей и так далее с учетом возможностей функциональных лицензионных модулей;

- файлов, отправляемых и загружаемых с использованием файлообменных сервисов, сервисов мгновенных сообщений, облачных сервисов и т. д.;

- различных действий в интернет-сервисах.

- Фильтрация заведомо неинтересных извлеченных событий.

- Анализ и получение метаданных событий.

- Отправка событий и их метаданных потребителям по различным протоколам в требуемом формате для дальнейшего анализа и хранения.

EtherSensor пассивно анализирует сетевой трафик, извлекая такие объекты пользовательских и системных коммуникаций, как сообщения, файлы, сетевые события и их метаданные, не оказывая влияния на сетевую инфраструктуру организации.

При использовании EtherSensor совместно с DLP-системами исключается или значительно снижается нагрузка на рабочие станции пользователей за счет существенного сокращения выполняемых ими задач или даже полного отказа от endpoint-DLP-клиентов.

При использовании EtherSensor совместно с SIEM-системами в SIEM предоставляется следующая информация:

- Подробная сетевая статистика, включающая в себя информацию о сетевых соединениях, их объемах, сетевых протоколах и протоколах приложений.

- Статистика по URL-запросам в формате SQUID-ACCESS.log.

- Метаданные событий, такие как отправитель и получатели, категория события, наличие файлов и их характеристики.

- Передаваемые данные, такие как сообщения, файлы, сетевые события, поисковые запросы, данные об аутентификации и многое другое.

Также имеется возможность ручного формирования строки в произвольном формате (например, CEF или LEEF) с использованием извлеченных из трафика данных для передачи в SIEM, используя параметры событий и сообщений, что сильно упрощает написание коннектора на стороне SIEM.

Таким образом, SIEM становится:

- Удобным средством просмотра сетевых событий и их содержимого.

- Хранилищем доказательной базы с возможностью привязки передаваемого контента к факту события.

- Средством выявления аномалий как по косвенным признакам описания события, так и по передаваемому контенту.

- Средством персонификации сетевого трафика в случае подключения к Active Directory.

Отличительной особенностью и главным принципом работы EtherSensor является его неучастие в процессе передачи трафика контролируемой сети и, как следствие, независимость надежности сети от его работы. При этом EtherSensor гарантированно обеспечивает полный контроль трафика в сетях с нагрузкой до 10 Гбит/с и выше, создавая минимальную загрузку центрального процессора (CPU).

Методы фильтрации трафика на всех уровнях, как на уровне IP-пакетов, так и на уровне уже извлеченных из реконструированных TCP-сессий сообщений, позволяют добиться минимального расхода ресурсов для желаемого уровня контроля сети.

Расширяемость EtherSensor позволяет как принимать данные от внешних ICAP-клиентов, так и поставлять перехваченные сообщения внешним сервисам-потребителям сообщений третьих фирм. Используя внешние средства для работы с HTTPS-трафиком, платформа EtherSensor позволяет обрабатывать содержимое зашифрованных соединений.

Независимость сервисов платформы EtherSensor от работы службы журналирования позволяет настраивать сложные комбинации типа «уровень журналирования/направление журналирования» для сообщений каждого типа данных, что не будет влиять на производительность.

Работа с платформой EtherSensor

Настройка и управление платформой EtherSensor

Настройка и управление EtherSensor может осуществляться двумя способами — ручным редактированием конфигурационных XML-файлов или с помощью консоли, представляющей собой обычное Windows-приложение с графическим интерфейсом.

Интерфейс консоли EtherSensor состоит из трех зон — слева расположено иерархическое меню, разделенное тремя вкладками («Производительность», «Настройки», «Отчет о работе»), справа отображается основная информация и настройки соответствующего раздела, вверху находится стандартное меню Windows-приложения, дублирующее функции меню «Производительность», «Настройки», «Отчет о работе».

Конфигурация и управление платформой осуществляется в разделе «Настройка».

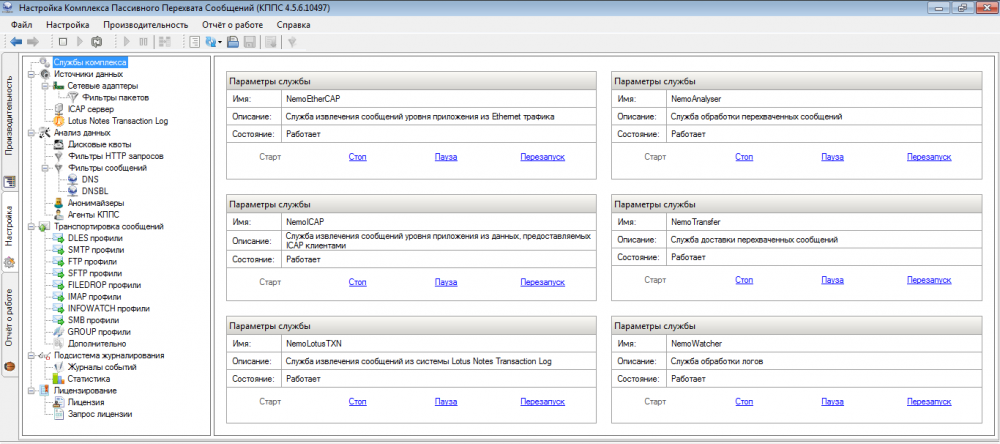

Рисунок 2. Меню «Службы комплекса» консоли платформы EtherSensor

Раздел «Службы комплекса» предназначен для запуска и остановки служб, отвечающих за получение данных, их анализ, формирование событий ИБ и их транспортировку.

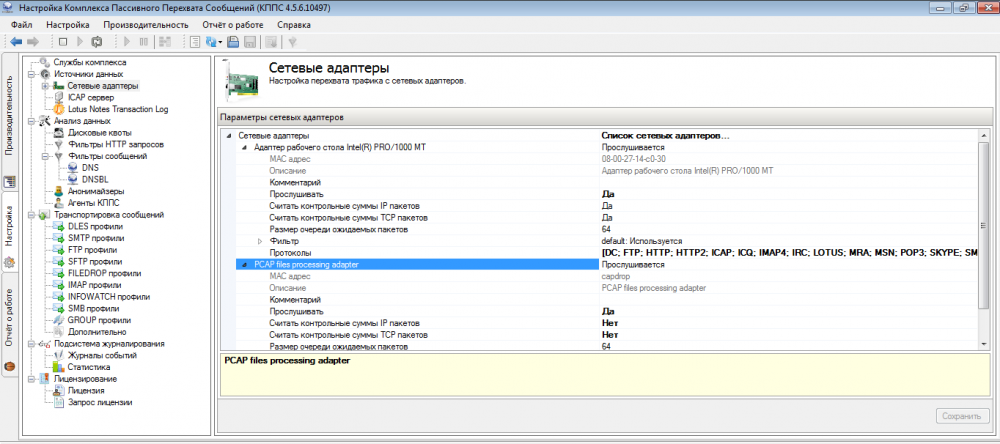

Рисунок 3. Настройка сетевых адаптеров в меню «Источники данных» консоли платформы EtherSensor

Настройка источников осуществляется в меню «Источники данных». Администратору доступны настройки:

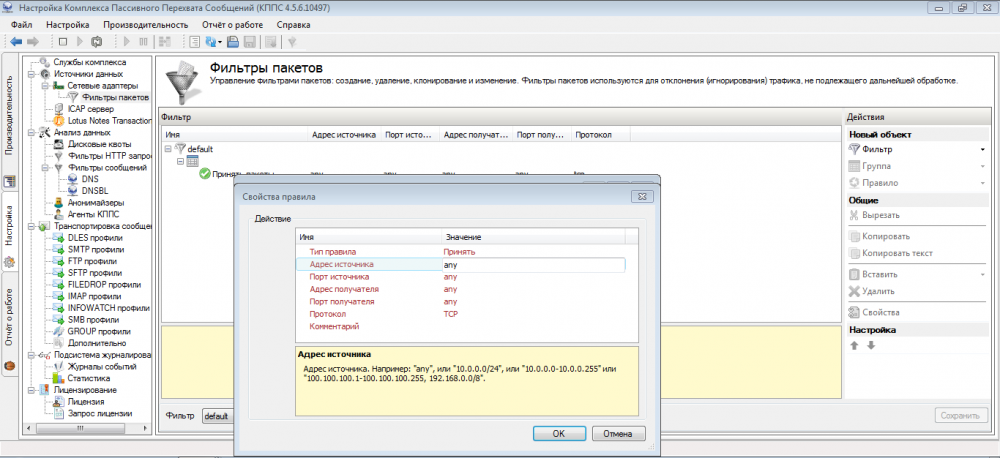

- логических сетевых интерфейсов и виртуального адаптера PCAP files processing adapter (предназначенного для обработки трафика, предварительно сохраненного в PCAP-файлах), фильтров пакетов (BPF-фильтров),

- ICAP-клиентов,

- журнала транзакций системы Lotus Notes Transaction Log.

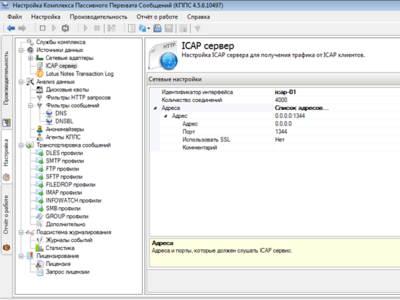

Рисунок 4. Настройка ICAP-клиентов в меню «Источники данных» консоли EtherSensor

Рисунок 5. Настройка Lotus Notes Transaction Log в меню «Источники данных» консоли EtherSensor

Полученные данные от источников проходят предварительную фильтрацию, чтобы исключить заведомо неинтересный трафик. Использование технологии Berkley Packet Filter (BPF) позволяет быстро настроить фильтрацию лишнего трафика, предоставляя на анализ данные именно из тех сегментов сети, которые нужны пользователю EtherSensor. Для создания и удаления BPF-фильтров, а также редактирования существующих правил фильтрации используется меню «Фильтры пакетов».

После BPF-фильтрации служба перехвата производит сшивку сетевых сессий и фильтрацию по протоколу уровня приложения. Результатом работы службы перехвата является паспорт сообщения, файла или события, обнаруженного в потоке сетевого трафика. Данный объект по результатам обработки службы перехвата имеет информацию об отправителе, получателе, используемом протоколе уровня приложения, количестве и размерах объектов.

Рисунок 6. Настройка фильтров пакетов в меню «Источники данных» консоли EtherSensor

После обработки сетевого трафика служба перехвата передает объект паспорта в службу анализа, которая производит идентификацию сервиса, используемого для передачи данных. Затем служба анализа производит извлечение отправляемого сообщения, файла или события. Полученная на основании анализа информация записывается в объект паспорта, который проходит по созданной пользователем EtherSensor политике анализа.

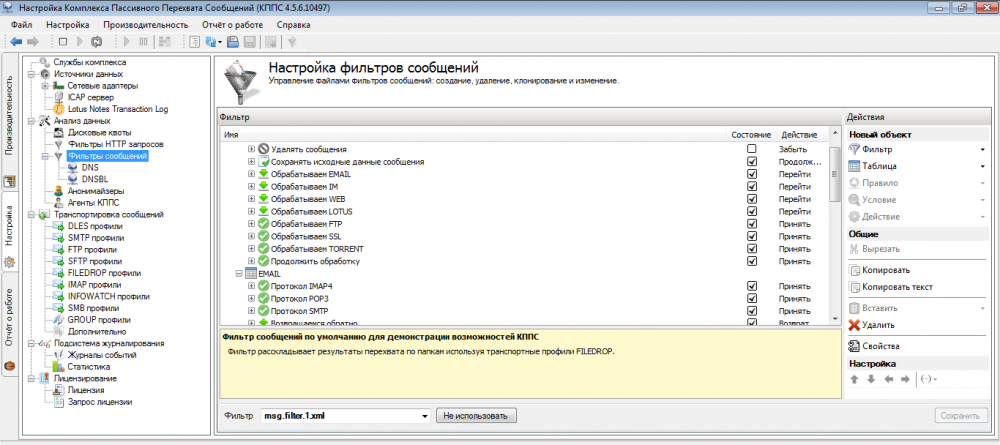

Настройка службы детектирования, анализа и фильтрации перехваченных данных осуществляется в меню «Анализ данных» — в конфигураторе EtherSensor разработан дружественный графический инструмент для построения политики, не требующий специальной подготовки пользователя. Идеология обработки сообщений строится на формировании цепочек правил, которые объединяются в таблицы. Сообщение проходит проверку правил, которые в зависимости от того, попадает сообщение под действие правила или нет, могут изменять содержимое сообщения, его метаданных или ход его дальнейшей обработки. Такая идеология схожа с правилами фильтрации, используемыми в утилите Linux-систем iptables

Фильтрация производится по таким критериям, как протокол (уровня приложения и конкретного сервиса), отправитель и получатели (на уровне сети и на уровне конкретного сервиса), вложения, текст и многим другим. По результатам проверок критериев в политике анализа назначаются действия над анализируемым объектом, одним из которых является назначение транспортного профиля для отправки одному или нескольким потребителям в том или ином виде.

Для возможности построения тонкой политики анализа предусмотрена возможность объединения проверок логическими операторами «И», «ИЛИ», «Исключающее ИЛИ» и «НЕ».

В конце обработки наступает момент принятия решения: какому потребителю в каком виде отправлять объект, его метаданные или выборочную информацию, либо не выполнять никаких действий и забыть объект.

Рисунок 7. Настройка фильтров сообщений в меню «Анализ данных» в консоли EtherSensor

Служба транспортировки EtherSensor обеспечивает отправку сообщений, метаданных и событий одному или сразу нескольким потребителям в удобном для каждого из них виде.

Основной формат, в котором EtherSensor поставляет данные потребителям, — EML-конверт. Также служба способна передавать данные в собственном внутреннем XML или JSON-формате в тех случаях, когда EML-конверт не является обязательной составляющей передаваемого протокола (копирование данных в директории или использование FTP-протокола).

Служба транспортировки оперирует транспортными профилями, которые включают в себя информацию о потребителе и формате отправляемых данных. Существуют транспортные профили следующих типов:

- SMTP/S — профиль для отправки обработанных данных в виде почтового сообщения по протоколу SMTP/S.

- FTP/S — профиль для сохранения извлеченных сообщений и других событий на FTP-сервер по протоколам FTP, FTPS или SFTP.

- FILEDROP — профиль для сохранения извлеченных сообщений и других событий на файловой системе.

- IMAP/S — профиль для отправки извлеченных сообщений и других событий в виде почтового сообщения по протоколу IMAP/S.

- SMB/CIFS — профиль для сохранения извлеченных сообщений и других событий на файловом хранилище по протоколу SMB/CIFS.

- AMQP — профиль для отправки обработанных данных и их метаданных по протоколу AMQP системе-потребителю напрямую или через брокер сообщений.

- Syslog — профиль для отправки структурированных данных по протоколу Syslog; данный тип транспортного профиля идеально подходит для отправки событий в SIEM-системы; предусмотрено свободное формирование отправляемой строки из набора макропеременных объекта, что существенно облегчает написание коннекторов на принимающей стороне.

- DEVICELOCK — профиль для отправки обработанных данных и их метаданных в DeviceLock DLP Suite.

- INFOWATCH — профиль для отправки сообщений в InfoWatch Traffic Monitor с использованием Apache Thrift.

- GROUP-профили — объединение транспортных профилей в группы для создания балансировки нагрузки на системы-потребители, строится на базе весов транспортных профилей.

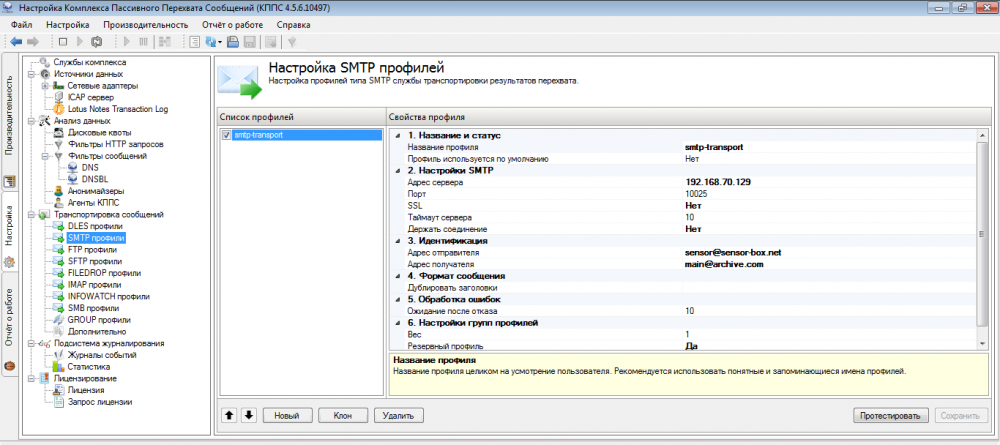

Настройка профилей осуществляется в меню «Транспортировка сообщений».

Рисунок 8. Настройка SMTP-профилей в меню «Транспортировка сообщений» в консоли EtherSensor

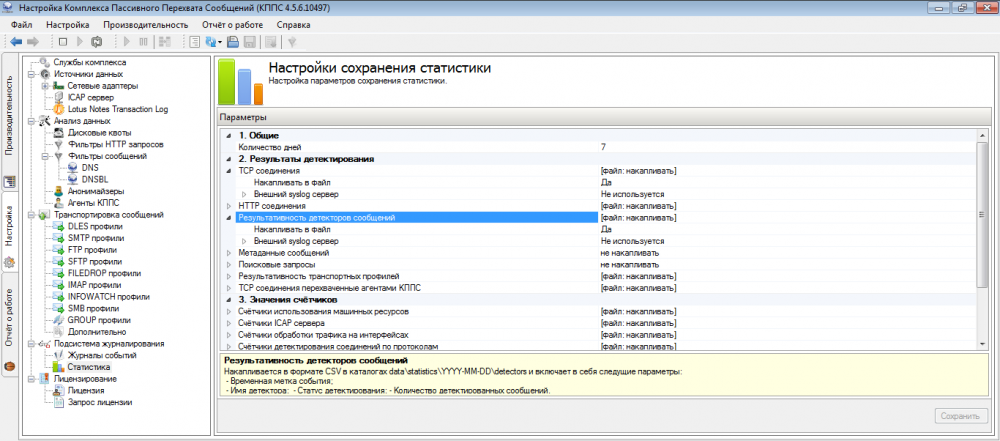

В процессе детектирования сообщений платформа EtherSensor позволяет накапливать различную статистику. Например: статистика TCP-соединений (MAC-адрес интерфейса, на котором было перехвачено соединение, время создания, время завершения соединения, IP-адреса и порты соединения, объем переданных данных от клиента к серверу и обратно, используемый протокол уровня приложений (HTTP, ICQ, SMTP, POP3 и т. д.). Настроить правила журналирования событий и накопления статистики можно в меню «Подсистема журналирования».

Рисунок 9. Настройки сохранения статистики в меню «Подсистема журналирования» в консоли EtherSensor

Состояние лицензии можно просмотреть в секции «Лицензирование». Лицензия содержит информацию о модулях, лицензированных для данной инсталляции, сроках действия лицензии для каждого модуля, дату истечения подписки на обновления и другие данные. Содержимое файла лицензии открыто для просмотра, но защищено контрольной суммой и цифровой подписью. Лицензия выдается для инсталляции EtherSensor на конкретном оборудовании, для чего предусмотрена специальная проверка.

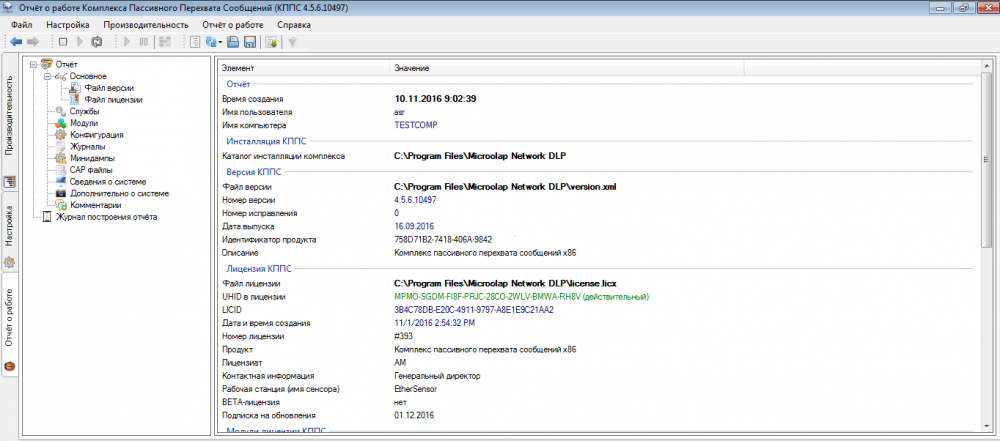

Во вкладке «Отчет о работе» можно просмотреть различную статистическую информацию о работе комплекса и сформировать отчеты о работе системы.

Рисунок 10. Создание отчета о работе комплекса в консоли EtherSensor

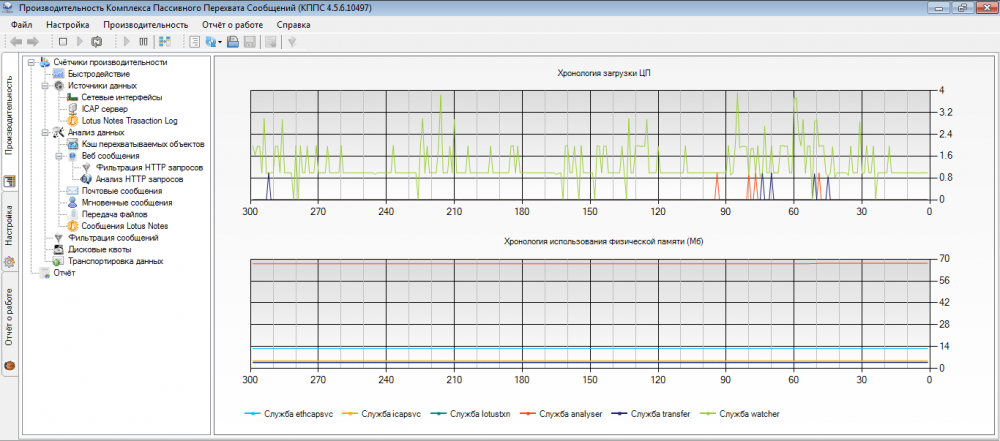

Во вкладке «Производительность» можно наблюдать за производительностью платформы EtherSensor.

Рисунок 11. Счетчик производительности в консоли EtherSensor

Далее будут рассмотрены несколько примеров отправки событий платформой EtherSensor в DLP-системы InfoWatch Traffic Monitor, Solar Dozor, в почтовый архив MailArchiva и в систему сбора статистики EtherStat.

Отправка событий в DLP-cистему Solar Dozor

Начиная с 2008 года DLP-система Solar Dozor (старое название «Дозор-Джет») для задач перехвата и анализа сетевого трафика на уровне шлюза использует платформу EtherSensor.

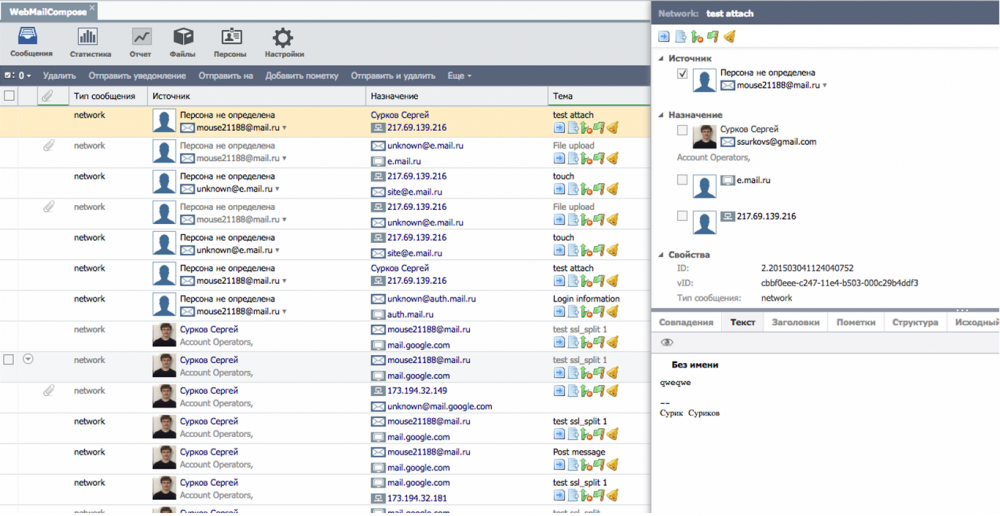

Ниже приведен пример перехвата с помощью модуля «Веб-почта» события отправки сообщения на сервисе веб-почты Mail.ru и доставки соответствующего события безопасности в DLP-систему Solar Dozor. Стоит отметить, что если при анализе событий отправки через сервисы веб-почты возможно произвести привязку вложений к электронному сообщению, то такие вложения прикладываются к сообщению, в ином случае вложения направляются в виде отдельного события с темой WebMail Attachment.

Рисунок 12. Отображение события отправленной веб-почты на примере сервиса Mail.ru в Solar Dozor

Отправка событий в DLP-cистему InfoWatch Traffic Monitor

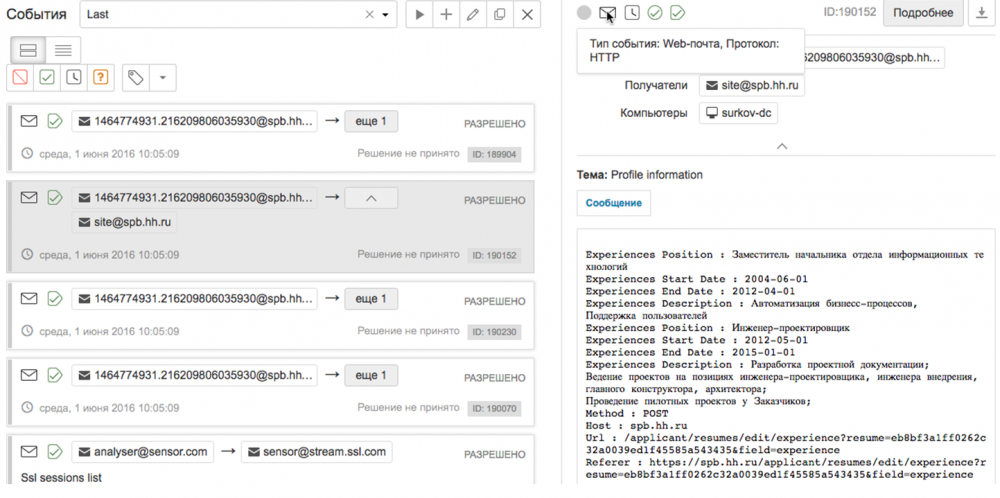

Ниже приведен пример перехвата информации об актуализации резюме на сервисе поиска работы hh.ru с помощью модуля «Поиск работы» и отправки события безопасности в DLP-систему InfoWatch Traffic Monitor.

Рисунок 13. Отображение события актуализации резюме на сервисах поиска работы на примере сайта hh.ru в InfoWatch Traffic Monitor

Отправка событий в почтовый архив MailArchiva

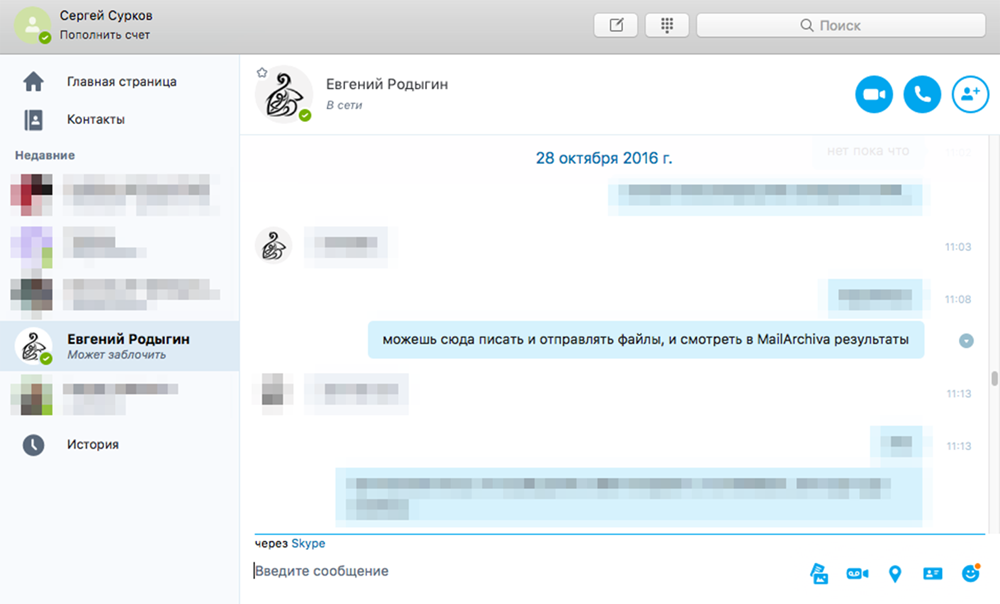

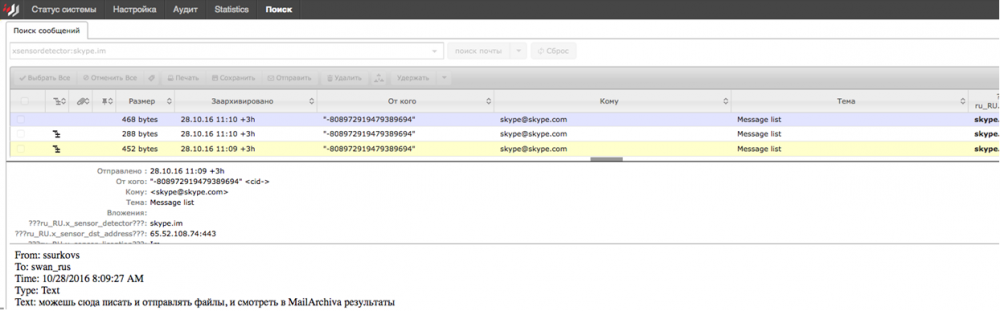

Платформа EtherSensor на уровне сети способна детектировать входящие и исходящие сообщения, передаваемые файлы и контакт-листы программы-клиента Skype на всех типах операционных систем. На рисунке 14 приведен пример перехвата сообщений Skype из расшифрованного сетевого трафика и отображение соответствующего события в почтовом архиве MailArchiva.

Рисунок 14. Отображение события перехвата сообщений Skype в почтовом архиве MailArchiva

Отправка событий в систему анализа сетевой статистики EtherStat

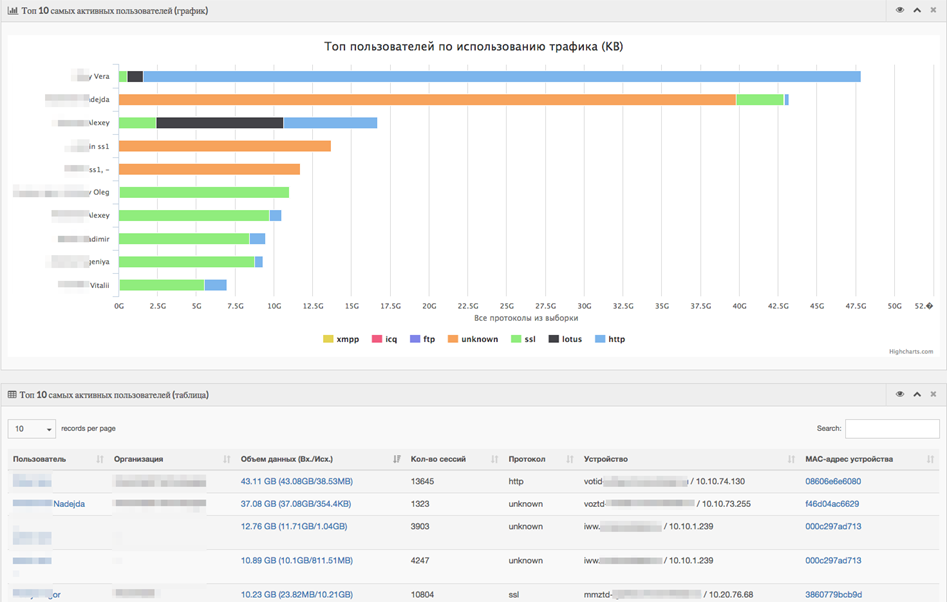

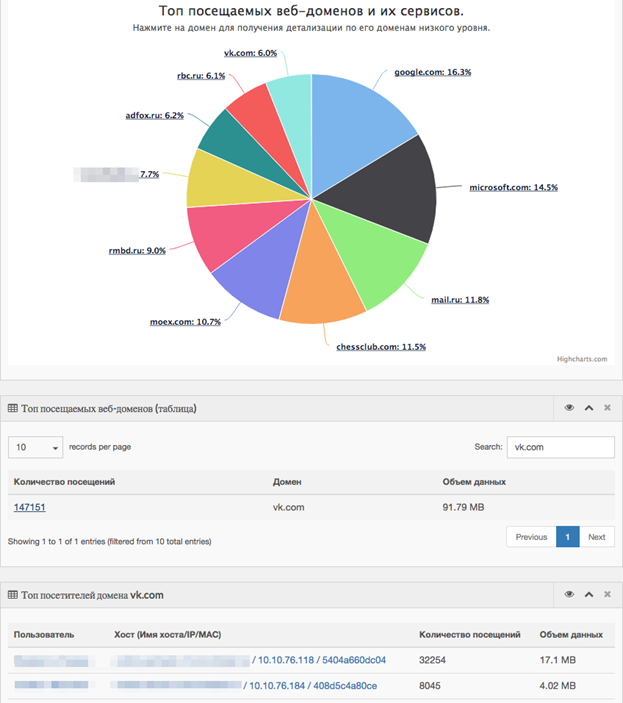

Система EtherStat — это перспективное программное решение для сбора и анализа сетевой статистики платформы EtherSensor, помогающее при расследовании инцидентов информационной безопасности. EtherStat получает статистику от EtherSensor, делает привязку информации о пользователях и их устройствах, участвующих в сетевых соединениях, к получаемой статистике и осуществляет построение различной отчетности о сетевых событиях с использованием фильтров в ручном и автоматическом режимах. Ниже приведены примеры отчетов, формируемых в EtherStat, на основе статистики, полученной от платформы EtherSensor.

Рисунок 15. Отчет «Топ пользователей по использованию трафика» в EtherStat

Рисунок 16. Отчет «Топ посещаемых веб-доменов и их сервисов» в EtherStat

Выводы

В данном обзоре мы познакомились с EtherSensor — программной платформой для мониторинга сетевого трафика и анализа всех основных протоколов передачи данных и приложений в режиме реального времени. В обзоре мы подробно рассказали об архитектуре решения, системных требованиях, функциональных возможностях продукта и работе платформы.

Отличительной чертой платформы EtherSensor является использование собственных технологий перехвата трафика, реконструкции TCP-сессий и межпроцессовых коммуникаций (IPC), позволяющих анализировать большие потоки сетевого трафика и извлеченных из него объектов в режиме реального времени.

К сильным сторонам продукта относятся: возможность анализа огромных потоков сетевого трафика от канального уровня до уровня приложения, большой спектр поддерживаемых источников, протоколов и приложений для перехвата и анализа данных, возможность настройки гибких политик фильтрации перехваченного трафика, доставка результатов системам-потребителям в удобном для них формате без использования коннекторов.

Также к преимуществам EtherSensor можно отнести его гибкую политику лицензирования. Модульная архитектура продукта позволяет клиентам внедрять только те модули, в которых есть потребность — лицензии приобретаются по количеству пользователей и количеству модулей контроля.

К недостаткам можно отнести отсутствие сертификатов ФСТЭК России по требованиям безопасности информации и отсутствие поддержки операционных систем семейства Linux.

Достоинства:

- Полностью отечественная разработка.

- Поддержка большого числа протоколов и приложений для перехвата и анализа данных.

- Прослушивание сетевого трафика и реконструкция TCP-сессий на потоках 10 Gbps и выше.

- Возможно одновременное прослушивание нескольких сетевых адаптеров и других источников данных.

- Гибкая система лицензирования продукта — позволяет приобрести только необходимые модули, что в итоге снижает общую стоимость решения.

- Поддержка большого числа протоколов и способов передачи данных в системы-потребители для их дальнейшего анализа, что дает возможность интеграции платформы с широким спектром систем защиты и обеспечения ИБ.

- Экономическая эффективность продукта, обусловленная множественностью одновременно обслуживаемых источников и потребителей данных.

- Низкое потребление серверных ресурсов, что дает возможность использовать в качестве сервера серийное оборудование, в том числе виртуальные среды (около 15% инсталляций).

- Возможность совместного использования с продуктом EtherStat — решение для сбора и анализа сетевой статистики платформы EtherSensor, помогающее при расследовании инцидентов информационной безопасности.

- Безагентская архитектура решения.

- Относительно невысокая цена.

Недостатки:

- Отсутствие сертификатов ФСТЭК России по требованиям безопасности информации.

- Отсутствие дистрибутивов для операционных систем семейства Linux. При этом вендор отмечает, что активно работает над дистрибутивом для Linux-платформ.