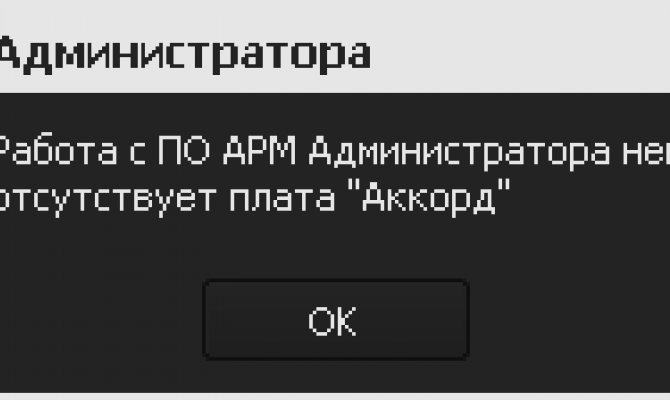

Архитектура ПАК «Секрет Фирмы» такова, что все критичные с точки зрения безопасности вычисления производятся в двух местах – непосредственно в устройстве «Секрет» (эти вычисления защищены схемотехнически) и на сервере аутентификации (СА). ПО сервера аутентификации выполняется на любом обычном ПК, выделенном для этой цели, поэтому для обеспечения доверенной среды вычислений нужно установить на этот ПК ПАК Аккорд, который будет обеспечивать доверенную загрузку ОС и контролировать доступ к серверу аутентификации.

На рабочих станциях (РС) устанавливать СЗИ семейства Аккорд нет необходимости, если для этого нет каких-либо дополнительных причин.

Сервер аутентификации должен находится в он-лайн связи со всеми теми рабочими станциями, на которых предполагается использование служебных носителей. Если у рабочей станции есть связь с СА, к которому подключен специальный Секрет - служебный носитель сервера аутентификации (СНСА), и к этой рабочей станции подключается какой-то Секрет, то между этим Секретом и СНСА разыгрывается «протокол рукопожатия», в ходе которого проверяется, что это Секрет из данной организации и он подключен к разрешенной для него РС. В случае успеха Секрет запрашивает аутентификацию пользователя.

В случае, если нет связи с СА, если к СА не подключен СНСА, или Секрет чужой, или Секрет из этой организации, но на данной конкретной РС с ним работать нельзя - флешка не будет «примонтирована», не обнаружится системой как masstorage, и до аутентификации пользователя просто не дойдет дело.

На компьютере, не включенном в разрешенные (будь он в сети организации или нет), «Секрет» не будет определяться как флеш-диск, поэтому сотрудникам не удастся использовать конфиденциальную информацию, хранящуюся в «Секрете» на своем домашнем компьютере, или компьютере сети другой фирмы, даже если в той фирме тоже применяется технология «Секрет». Причем это ограничение обеспечивается не ПО или настройками компьютера, а самим «Секретом».

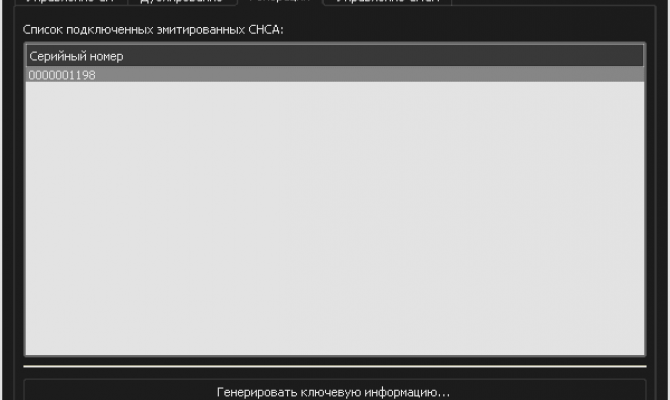

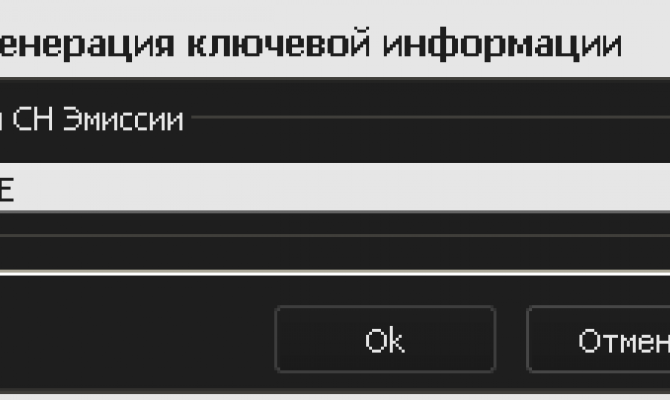

Для того чтобы СА мог отличить «свои» Секреты от чужих, служебные носители, приобретаемые нейтральными, эмитируются в организации на АРМ эмиссии. Ключевая информация для эмиссии (ключи эмитента) вырабатываются на АРМ эмиссии, а не записываются туда, поэтому у ОКБ САПР, как и любой другой посторонней организации, нет возможности выпустить «Секрет», который будет признан своим в другой организации.

В случае же, если информационная система предприятия состоит из нескольких сетей, или если нужно расширить, или другим способом изменить состав разрешенных для данного «Секрета» компьютеров, это можно сделать способом, описанном в руководстве на ПАК - нюансов использования этого комплекса намного больше, чем можно изложить в коротком описании.

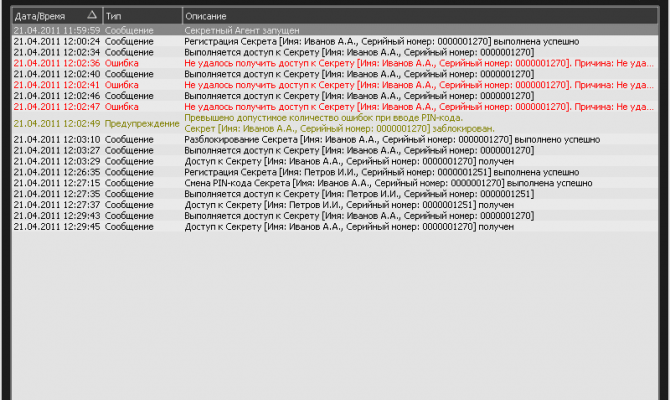

Особенность реализации комплекса (наличие сервера, управляющего всеми СН онлайн) позволяет оперативно прекратить работу с защищенными носителями на всех компьютерах вообще, если это требуется в качестве реакции на какое-либо происшествие.

Состав комплекса:

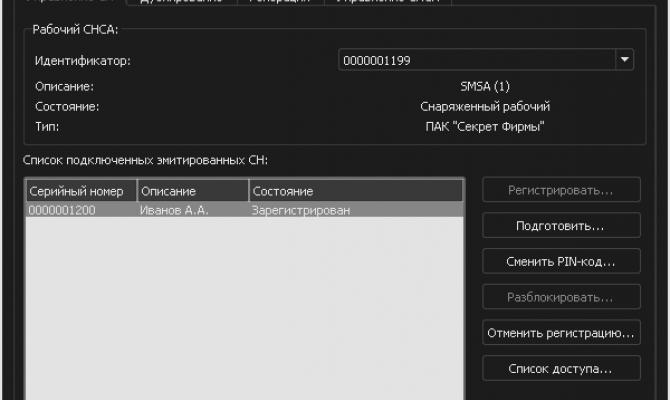

- СН «Секрет фирмы»;

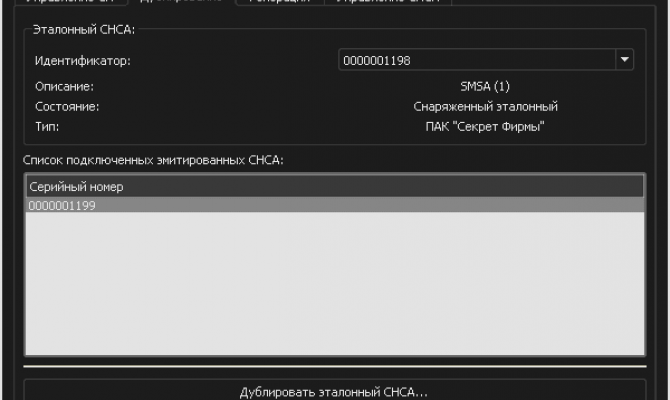

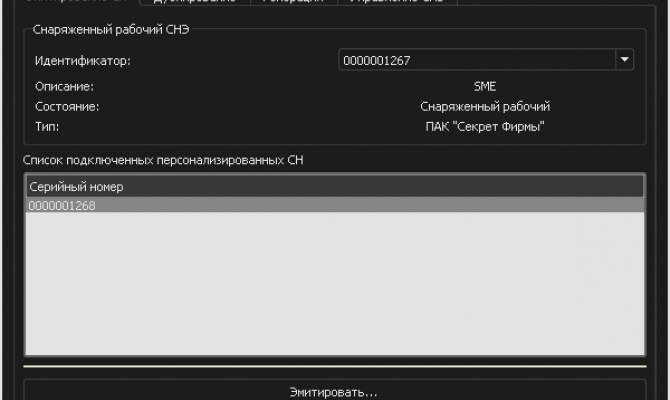

- СН сервера аутентификации (СНСА);

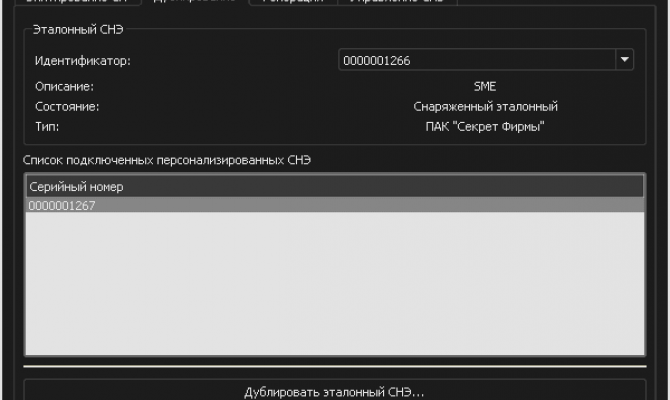

- СН эмитента (СНЭ);

- ПО РС;

- ПО сервера аутентификации (СА);

- ПО АРМ эмиссии.

АРМ эмиссии и Сервер аутентификации можно приобрести в сборе, а можно приобрести только ПО и средства защиты, а СВТ использовать свои, самостоятельно развернув комплекс в соответствии с документацией.

ПО РС исполняется на рабочей станции пользователя — персональном компьютере, выполняющем обработку информации, хранящейся на СН. Оно предназначено для:

- аутентификации (опознавания) СН;

- настройки доступа к внутренней памяти флеш-диска со стороны РС;

- блокирования использования на РС других USB-носителей информации (опционально);

- обеспечения связи между СН и СА по локальной сети.

ПО АРМ эмиссии предназначено для «привязки» нейтральных при приобретении СН и СНСА к информационной системе конкретного предприятия. Ключевая информация, необходимая для эмиссии, сохраняется на СНЭ.

ПО СА предназначено для выполнения процедур взаимной аутентификации СН и РС, и ведения базы СН, зарегистрированных в сети. В своей работе ПО СА использует ключевую информацию, хранимую на СНСА.

Служебные носители Секрет, непосредственно используемые пользователями системы, могут быть выполнены на базе устройств с прозрачным аппаратным шифрованием данных на диске. Это нужно указать при заказе.