Технологии защиты удалённого доступа, в том числе и российского производства, позволяют обеспечить безопасность подключения сотрудников к сети организации. Расскажем о лучших практиках защиты удалённого доступа и о том, как на них влияет переход к российскому стеку технологий.

- Введение

- Знания и опыт в области обеспечения безопасного удалённого доступа

- Организация защиты удалённого доступа

- Прогнозы экспертов по развитию отрасли

- Выводы

Введение

Обеспечение защиты при удалённом доступе к корпоративным системам и данным становится всё более важной задачей в современном информационном мире. В условиях нарастающей мобильности и дистанционной работы сотрудников защита удалённого доступа является критическим аспектом информационной безопасности для организаций любого масштаба.

Ведущие эксперты отрасли в рамках прямого эфира проекта AM Live затронули такие важные темы, как ключевые аспекты защиты удалённого доступа, методы совершенствования систем удалённой аутентификации, технологии шифрования, а также меры по защите от угроз и атак при удалённом доступе. Особое внимание было уделено перспективам развития технологий и трендам в этой области.

Рисунок 1. Эксперты отрасли в студии телепроекта AM Live

Спикеры прямого эфира:

- Дмитрий Грудинин, руководитель по развитию продуктовой линейки аутентификации Avanpost FAM/MFA+, Avanpost;

- Илья Сафронов, директор департамента защиты инфраструктуры, VK;

- Денис Савенков, эксперт по информационной безопасности, Fortis;

- Николай Затерюкин, руководитель группы сетевой безопасности, «Платформикс»;

- Андрей Лаптев, руководитель направления по развитию продуктов, «Компания Индид»;

- Сергей Халяпин, директор департамента внедрения и предпродаж, «Аладдин Р.Д.»;

- Максим Ефремов, заместитель генерального директора по информационной безопасности, «ИТ-Экспертиза».

Ведущий и модератор дискуссии — Михаил Кадер, архитектор по информационной безопасности, Positive Technologies.

Знания и опыт в области обеспечения безопасного удалённого доступа

Основные способы применения удалённого доступа

Эксперт Денис Савенков рассказал о методах обеспечения санкционированного удалённого доступа, таких как:

- Логин и пароль пользователя или его сертификат.

- VDI (Virtual Desktop Infrastructure) — технологии виртуализации рабочего стола.

- Настройка VPN-шлюза.

- Организация сетевой сегментации.

Денис Савенков, эксперт по информационной безопасности, Fortis

Сергей Халяпин:

— На любом из этапов подключения существует огромное количество рисков, связанных с обеспечением защищённой удалённой работы. Прежде всего нужно защищать периметр ЦОДа, потому что там находится всё ценное, ради чего мы работаем. Также необходимо защищать канал, по которому пользователь или группа пользователей подключается к системе.

Сергей Халяпин, директор департамента внедрения и предпродаж, «Аладдин Р.Д.»

Рисунок 2. За последние два года количество удалённых пользователей в вашей организации...

Ведущий продемонстрировал результаты опроса, согласно которым у большинства организаций за последние два года количество удалённых пользователей увеличилось. Не изменилось оно у 19 % респондентов, сократилось — лишь у 9 %. Однозначно можно сказать, что тема организации удалённых рабочих мест остаётся актуальной и будет становиться всё более важной.

Оптимальные методы защиты удалённых рабочих мест

В современном мире компании хотят быть уверенными в безопасности удалённого доступа и всё чаще прибегают к помощи профильных, специализированных организаций. Поэтому ведущий задал экспертам вопрос: появились ли какие-то новые требования заказчиков к форме организации удалённого доступа?

Михаил Кадер, ведущий и модератор дискуссии, архитектор по информационной безопасности, Positive Technologies

Требования со стороны заказчиков действительно претерпели ряд изменений, отметил эксперт Дмитрий Грудинин. По его опыту, заказчики стали более требовательными к работе решений по аутентификации, но более лояльными к программным средствам защиты. Также было отмечено, что инфраструктура у заказчиков за последние два-три года значительно модернизировалась.

Дмитрий Грудинин, руководитель по развитию продуктовой линейки аутентификации Avanpost FAM/MFA+, Avanpost

Спикер Николай Затерюкин поделился секретами работы с заказчиками со стороны системных интеграторов при модернизации системы удалённого доступа. Он отметил, что самым первым шагом любого проекта, безусловно, является описание задач и обсуждение с заказчиком целей, которых он хочет достичь. Вторым этапом становится демонстрация возможных решений, представленных на рынке. Дальше начинается третий этап — тестирование на группе пользователей и анализ обратной связи от них. Для получения реальных результатов лучше выбирать в качестве тестовой группы обычных сотрудников и только потом внедрять новые технологии для руководителей и ИТ-специалистов. После обработки результатов испытаний принимается решение о продолжении внедрения или отказе от протестированного варианта.

Николай Затерюкин, руководитель группы сетевой безопасности, «Платформикс»

Удалённая работа пользователей из-за рубежа и VPN

В связи с последними событиями в стране и мире возникла острая потребность в организации дистанционной работы различных специалистов с разных сторон планеты.

Удалённый доступ привилегированных пользователей и даже специалистов по ИБ допустим в сложившихся условиях, утверждает Андрей Лаптев, и для этого отлично подходит решение класса Privileged Access Management (PAM), которое позволяет управлять доступом к привилегированным аккаунтам и системам в компьютерных сетях. PAM предоставляет возможность дать доступ ко критическим ресурсам только авторизованным пользователям, помешать действиям злоумышленника внутри сети.

Андрей Лаптев, руководитель направления по развитию продуктов, «Компания Индид»

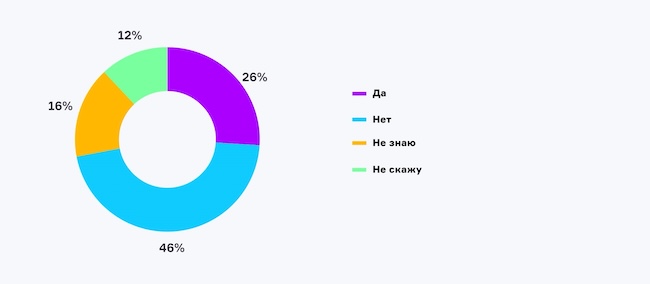

Рисунок 3. Разрешаете ли вы удалённый доступ из-за рубежа для привилегированных пользователей?

Результаты опроса зрителей показали: большинство компаний не разрешают удалённый доступ из-за рубежа для привилегированных пользователей. 26 % организаций, напротив, санкционируют его. 16 % опрошенных не знают ничего о том, откуда работают их коллеги.

Новейшие технологии защиты удалённого доступа

Роман Гостевских, начальник отдела ИБ АО «МСУ-1», представляющий компанию заказчика и подключённый к эфиру удалённо, в своём комментарии отметил, что в современном мире появились новые вендоры, новые клиенты и программы, а уже существующие программные решения развиваются и становятся всё более совершенными.

В свою очередь Илья Сафронов напомнил собравшимся: набирает всё большую популярность концепция Zero Trust, основанная на том, что организации не должны доверять ни одному пользователю или устройству внутри своей сети, даже если те находятся внутри ограниченной зоны доступа.

Илья Сафронов, директор департамента защиты инфраструктуры, VK

Эта концепция также подразумевает строгий контроль доступа, мониторинг сетевой активности и постоянное обновление политик безопасности. Zero Trust стремится уменьшить площадь атаки и свести к минимуму риски утечки данных. Всё это становится возможным благодаря многоуровневым мерам безопасности, таким как многофакторная аутентификация, шифрование данных, контроль целостности приложений и другие технологии.

Переход на российские средства обеспечения безопасности удалённого доступа

Спикеры обсудили перспективы перехода на российские средства защиты удалённого доступа, что в современных реалиях является актуальной темой. Безусловно, отечественные решения могут быть «незнакомыми» и потому сложными, но у российских вендоров есть преимущество лучшего понимания ситуации. Кроме того, они, в отличие от зарубежных коллег, обеспечивают техническую поддержку.

Основываясь на своём опыте, Максим Ефремов отметил, что сейчас заказчики предпочитают вместо облаков использовать закрытые периметры и собственные инфраструктуры.

Максим Ефремов, заместитель генерального директора по информационной безопасности, «ИТ-Экспертиза»

Российские вендоры часто идут навстречу заказчикам и в части доработки решений, что, по мнению Дмитрия Грудинина, тоже является несомненным преимуществом.

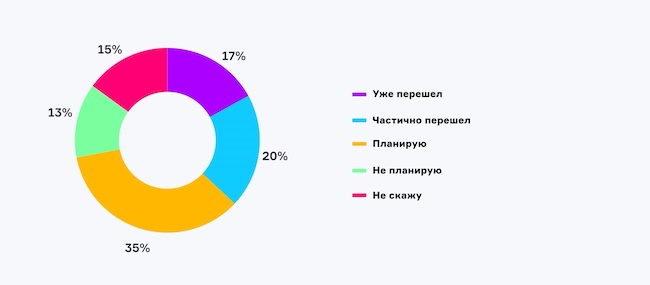

Рисунок 4. Каков ваш уровень готовности к переходу на российские продукты по обеспечению защищённого удалённого доступа?

По данным опроса зрителей телеэфира AM Live, 35 % респондентов планируют перейти на российские продукты по обеспечению защищённого удалённого доступа, 20 % уже перешли на них частично, а 17 % — полностью. Лишь 13 % опрошенных в ближайшее время не планируют внедрять средства обеспечения безопасности удалённого доступа, разработанные в России.

Организация защиты удалённого доступа

Идеальное комплексное решение по защите удалённого доступа

Илья Сафронов:

— В перспективе десяти лет каждая сеть будет недоверенной и все элементы внутри сети должны будут проверять друг друга. В этом и есть будущее.

Эксперты обсудили варианты построения решений для разного типа бизнеса. Для малых компаний Дмитрий Грудинин и Николай Затерюкин предложили использовать в большинстве случаев двухфакторную аутентификацию, контроль доступа и облачные сервисы. Среднему бизнесу уже сложнее, отметил Андрей Лаптев: там для построения системы удалённого доступа необходимо решить ряд важных сопутствующих вопросов, таких как выбор подходящей VPN или переход на новые каталоги. В итоге спикеры пришли к общему мнению, что малому бизнесу достаточно двухфакторной аутентификации, а для среднего и крупного бизнеса требуется учитывать больше переменных и реализовывать нестандартные решения возникающих проблем.

Ошибки при организации безопасного удалённого доступа

Главной ошибкой, по мнению руководителя службы развития ИБ «ВымпелКом» Сергея Алякринского, является отсутствие разделения и классификации данных, к которым был предоставлен удалённый доступ снаружи организации. Действительно, очень много проблем связано с тем, что владелец информации не классифицировал такие данные корректно. Это может привести к негативным последствиям для предприятия.

Заместитель начальника управления развития и контроля ИБ компании «СИБИНТЕК» Алексей Гуревич также назвал ряд ошибок при построении сервисов:

- нелегитимное использование некорпоративных облачных инфраструктур, которые установлены на компьютерах пользователей;

- отсутствие должного контроля за обеспечением безопасности конечных узлов, например отсутствие последних обновлений средств защиты;

- применение нетиповых средств защиты или их отсутствие;

- использование подходов BYOD (Bring Your Own Device) в рамках построения систем удалённого доступа.

Спикеры также выделили ряд проблем в части сегментирования и проверки удалённых рабочих станций. Отдельного упоминания удостоились теневые ИТ-инфраструктуры, возникающие в ситуациях, когда пользователи предпочитают делать так, как им удобнее, а не так, как правильно.

Концепция ZTNA (Zero Trust Network Access), по мнению эксперта Николая Затерюкина, позволяет классифицировать пользователей и ресурсы, контролировать доступ к приложениям и данным, а также управлять безопасностью.

Руководящие документы в области защиты удалённого доступа

В настоящее время происходит изменение стандартов, отметил Дмитрий Грудинин. Самые серьёзные новшества связаны с генеративными моделями искусственного интеллекта, развитием социальной инженерии, которая позволяет проводить различные атаки. Также эксперт напомнил о том, что в России разработка стандартов может осложняться изменениями в технологиях и вызовах современности.

Сергей Халяпин обратил внимание на тот факт, что государственный институт стандартов и технологий США (NIST) постоянно занимается доработкой стандартов, принимает замечания и идеи для дополнения, что хорошо сказывается на развитии не только зарубежных правил в области защиты удалённого доступа, но и российских.

Михаил Кадер:

— Наличие руководящих документов и приказов может помочь поднять общий уровень информационной безопасности.

Спикер Николай Затерюкин также отметил, что некоторые формулировки в стандартах могут быть трудными для понимания и требуют разъяснений.

Прогнозы экспертов по развитию отрасли

При обсуждении ожиданий от новых правил и стандартов в области безопасности удалённого доступа спикеры сошлись во мнении, что необходим документ прозрачно описывающий действия регулятора. В частности, эксперт Николай Затерюкин высказался за упрощение сертификации и унификации правил, ведь это необходимо для развития индустрии.

Ведущий предложил обсудить появление новых технологий и продуктов, а также их влияние на удалённый доступ. Спикеры Денис Савенков и Илья Сафронов единогласно отметили технологию ZTNA, так как она позволяет сильно сократить количество доступных атакующему элементов инфраструктуры компании. Также эксперты согласились с тем, что в ближайшем будущем потребует особого внимания сегментация, но при этом было бы целесообразно применять экосистемы для обеспечения безопасности.

Рисунок 5. Каково ваше мнение об обеспечении защиты удалённого доступа после эфира?

После просмотра эфира 29 % зрителей отметили, что им есть над чем задуматься и они будут улучшать процессы защиты. 24 % опрошенных убедились, что всё делают правильно. 28 % сказали, что для полноценного раскрытия такой сложной темы нужен ещё один эфир. Лишь один из десяти респондентов считает защиту удалённого доступа избыточной для себя.

Выводы

В современном цифровом мире удалённый доступ к информации стал обязательным элементом работоспособности многих предприятий и организаций. Независимо от того, является ли человек дистанционным сотрудником или же доделывает дела вне стандартных часов работы, безопасность удалённого доступа является ключевым фактором, который необходимо учитывать в каждой компании. Безопасность удалённого доступа — это обязательное условие для всех, кто стремится защитить свои конфиденциальные данные и обеспечить бесперебойную работу своих сетей.

В эфире были рассмотрены такие важные в современных реалиях вопросы, как способы применения удалённого доступа и оптимальные методы обеспечения безопасности удалённых рабочих мест. Эксперты уделили внимание новым технологиям защиты, в том числе и российского производства. Большое количество эфирного времени было посвящено организации защиты удалённого доступа, а также основным ошибкам в этой сфере.

Обеспечение безопасности удалённого доступа — это системный и постоянный процесс, который требует непрерывной оценки и модернизации. Принимая необходимые меры по защите удалённого доступа, компании могут обеспечить бесперебойную работу своих сетей, а также защитить конфиденциальность и целостность своих данных.

Телепроект AM Live еженедельно собирает экспертов отрасли в студии для обсуждения актуальных тем российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!