В России набирает обороты новая мошенническая схема: киберпреступники отправляют фишинговые ссылки клиентам кредитных организаций под видом популярного сервиса компании Google — Looker Studio.

Ранее подобным образом злоумышленники действовали за рубежом, однако теперь эта практика используется и в кибератаках на россиян. О новой кампании рассказали специалисты F.A.C.C.T.

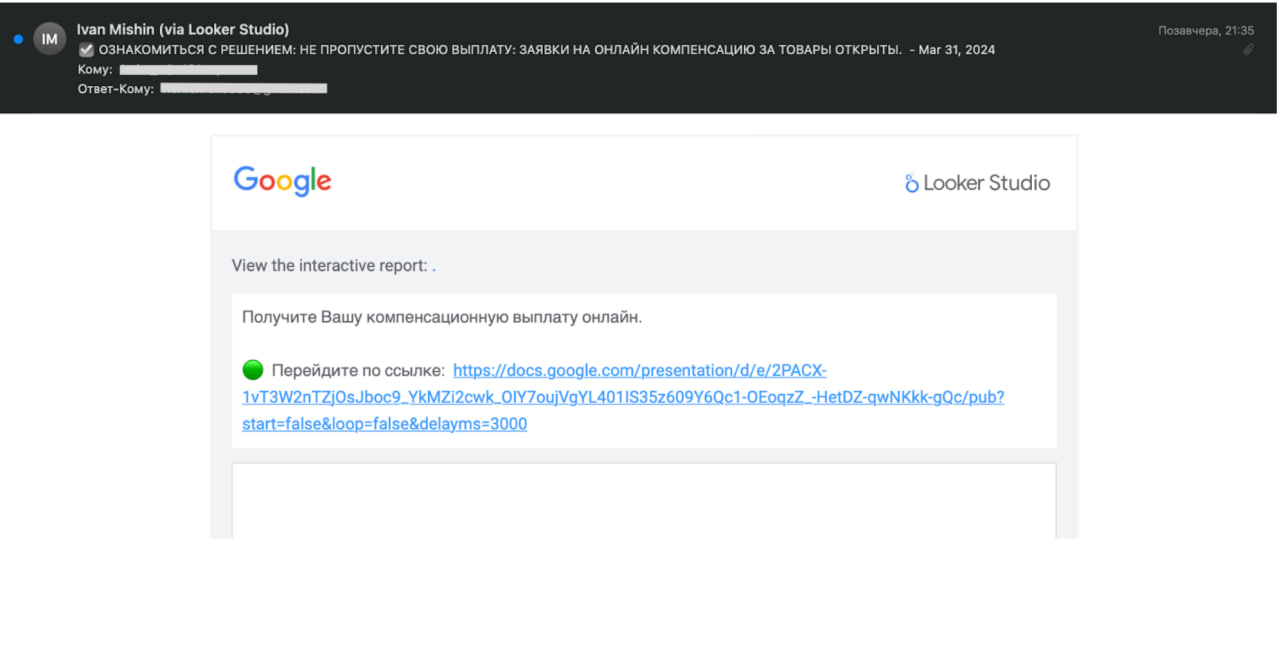

Граждане получают письма с заголовком «Получите Вашу компенсационную выплату онлайн» и ссылкой, по которой надо перейти для оформления компенсации. В качестве отправителя указан адрес looker-studio-noreply@google.com.

В данной кампании рассылки ничем не отличаются от тех, что сделаны в Google Looker Studio — популярном онлайн-инструменте для преобразования данных в настраиваемые информативные отчёты.

На руку кибермошенникам играет тот факт, что электронная почта имеет механизмы защиты, такие как SPF и DKIM, с помощью которых можно установить подлинность письма.

Например, в фишинговых рассылках SPF успешно проверяется, а DKIM-подпись google.com — полностью подтверждена. Если отследить маршрут письма, первоисточником выступает сервер Google.

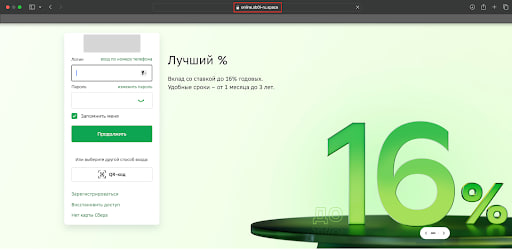

URL в таких рассылках ведёт получателя на Google-презентацию, в которой размещён единственный слайд, выступающий ссылкой на мошеннический сайт. На этом ресурсе пользователя просят оставить логин и пароль для входа в личный кабинет онлайн-банка.