Киберпреступники запустили серию масштабных атак, в ходе которых на страницы WordPress-сайтов внедряются скрипты. Задача таких скриптов — заставить браузеры посетителей брутфорсить пароли к другим ресурсам.

На активность злоумышленников обратили внимание специалисты компании Sucuri. Эксперты отслеживали кибергруппировки, взламывающие сайты и вставляющие скрипты для опустошения криптокошельков.

Когда пользователь заходит на такой веб-ресурс, его просят подключить криптовалютный кошелёк, после чего вредоносный скрипт с успехом ворует всю хранящуюся там цифровую валюту.

В недавних атаках злоумышленники сделали упор на WordPress-сайты, в код которых внедряли скрипт AngelDrainer. Для этого использовалось множество URL, последний из которых — dynamiclink[.]lol/cachingjs/turboturbo.js.

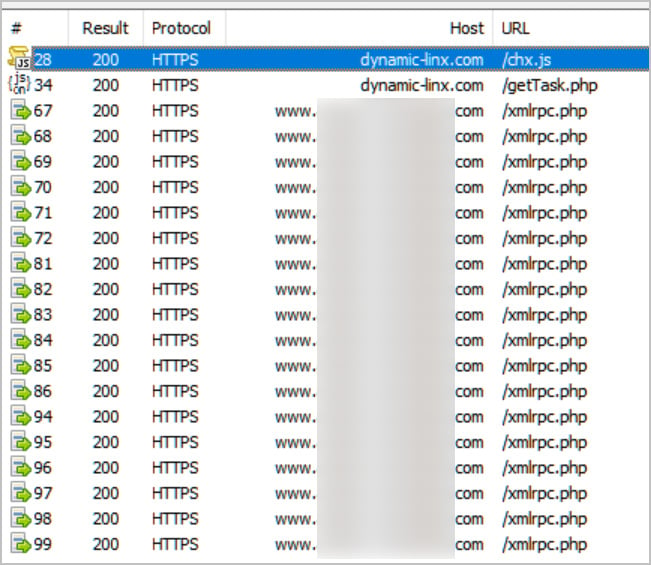

Новая активность киберпреступников отмечается сменой тактики: вместо попыток обворовать пользователей, их браузеры используют для брутфорса других WordPress-сайтов. В этом помогает отдельный скрипт, получаемый с нового домена, — dynamic-linx[.]com/chx.js.

Как пишут специалисты Sucuri в отчёте, вредоносный код помещается в HTML-шаблоны. Когда посетитель заходит на ресурс, скрипт подгружается в браузер с https://dynamic-linx[.]com/chx.js.

Далее интернет-обозреватель подключается к серверу злоумышленников (https://dynamic-linx[.]com/getTask.php), откуда получает задачу — брутфорсить пароли.

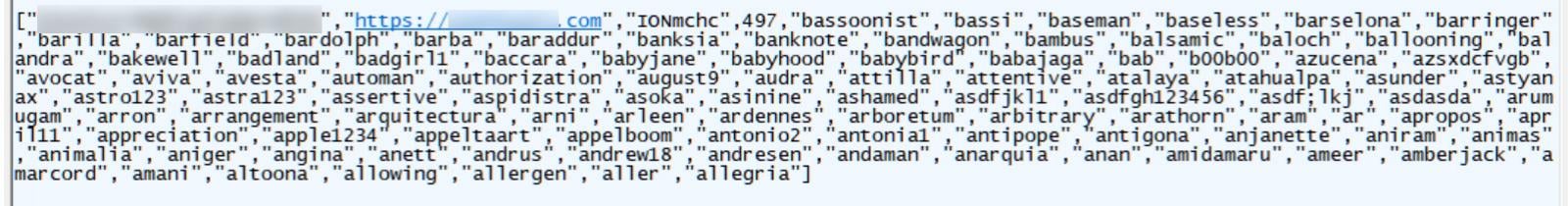

Таск приходит в форме JSON-файла, содержащего параметры для брутфорс-атаки: идентификатор, URL сайта, имя аккаунта, около 100 паролей, которые нужно пробовать подобрать.

После этого браузер пользователя незаметно загружает файл с помощью интерфейса XMLRPC. Если брутфорс прошёл успешно, сервер уведомит киберпреступников, что пароль найден.