Согласно экспертам в области безопасности, миллионы камер наблюдения содержат уязвимости, позволяющие удаленному злоумышленнику получить контроль над устройствами. Проблема затрагивает камеры, произведенные китайской компанией Hangzhou Xiongmai Technology.

Примечательно, что пользователи столкнулись с проблемой идентификации уязвимых устройств, так как компания поставляет свои устройства по принципу White label (концепция, предусматривающая производство немарочных продуктов или услуг одной компанией и использование таких продуктов или услуг другой компанией под своим брендом).

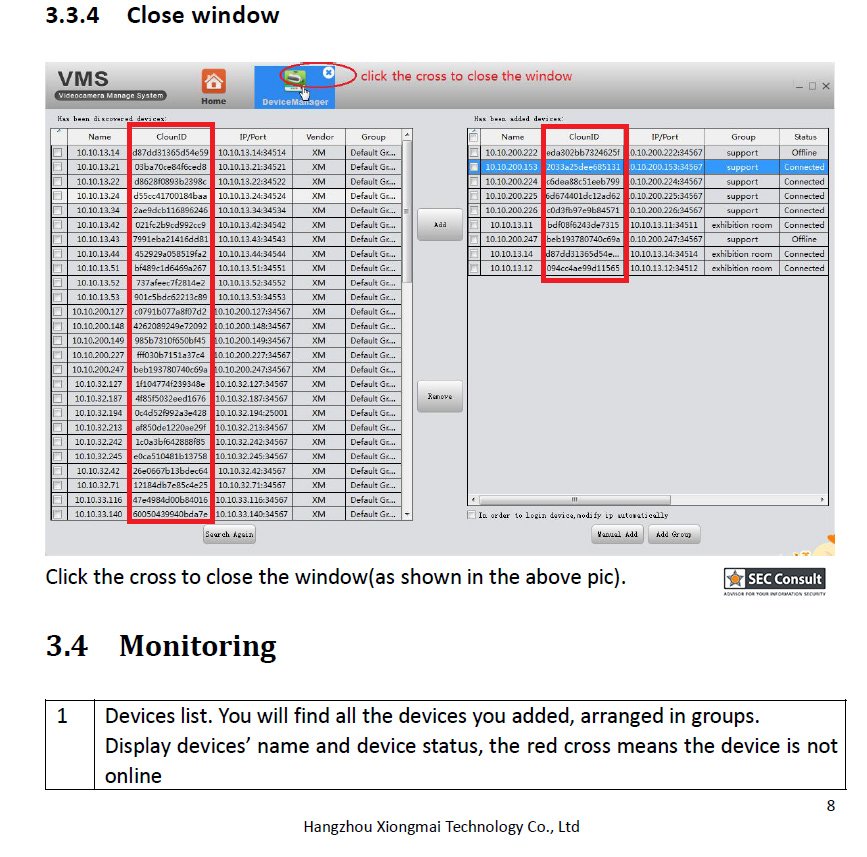

Проще говоря, другие компании брали продукцию Hangzhou Xiongmai Technology и проставляли на ней свой логотип. Исследователи EU-based SEC Consult выявили более 100 таких компаний, которые ребрендировали камеры Xiongmai.

Все эти устройства крайне легко взломать. Причиной наличия всех уязвимостей является функция, которая получила имя «XMEye P2P Cloud». Принцип работы XMEye P2P Cloud заключается в создании туннеля между устройством пользователя и облачным аккаунтом XMEye.

Пользователь может получить доступ к этому аккаунту с помощью браузера или через специальное приложение.

Специалисты говорят, что эти облачные аккаунты плохо защищены — например, злоумышленник может угадать идентификатор учетной записи, ибо он основан на MAC-адресе. Во-вторых, эти аккаунты используют имя пользователя «admin» по умолчанию, при этом пароль не используется.

В-третьих, пользователям не предлагается изменить учетные данные в процессе настройки аккаунта. В-четвертых, даже если пользователь поменяет пароль, существует некий скрытый аккаунт со связкой имя пользователя-пароль: «default/tluafed».

Наконец, доступ к этой скрытой учетной записи позволит атакующему инициировать процесс обновления прошивки. Поскольку Xiongmai не подписывает свои обновления, злоумышленник легко может «подсунуть» свою версию, содержащую вредоносную составляющую.