Специалисты «Лаборатории Касперского» выпустили новую версию системы Kaspersky Symphony XDR, получившую номер 2.0. Одним из главных нововведений разработчики отмечают платформу Kaspersky Single Management Platform (SMP).

Будучи единым интерфейсом, обеспечивающим целостное представление информации и централизованное управление данными и процессами, SMP помог реализовать гибкие инструменты для автоматизации процессов реагирования на инциденты.

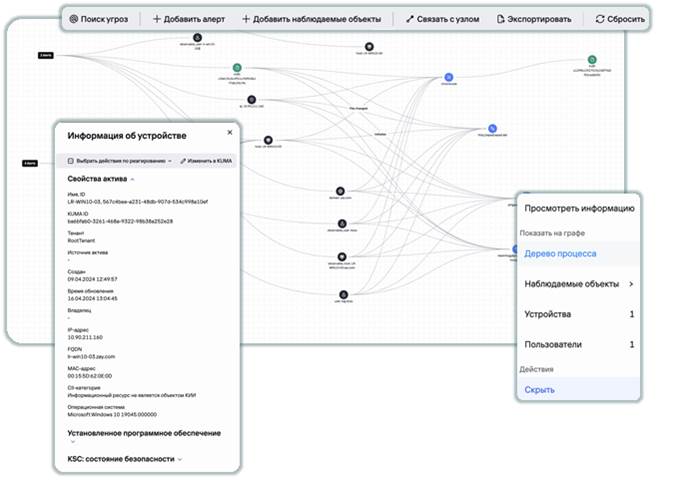

В результате заказчик может составить целостную картину атаки с помощью графа расследований, а также располагает новыми способами управления киберинцидентом.

В новой версии системы добавлен специальный граф, который использует информацию об инцидентах, оповещения, события, телеметрию EDR, данные Kaspersky Threat Intelligence и контекстное обогащение, чтобы выстраивать и отображать взаимосвязи между разными объектами.

Единый граф позволяет сохранить ход расследования на графике, чтобы пользователи могли выполнить свою часть расследования и передать ссылку коллеге-аналитику для дальнейших действий. ИБ-специалисты могут редактировать граф в том числе вручную: искать недостающие элементы с помощью поиска событий и добавлять релевантные события на граф.

Ещё одна особенность — автоматизированное реагирование на инциденты с помощью плейбуков. Эта функциональность поможет ускорить рутинные операции и минимизировать количество ошибок в часто повторяющихся ситуациях.

В Kaspersky Symphony XDR 2.0 поработали и над интерфейсом для управления киберинцидентами. Безопасники теперь могут сортировать оповещения, обогащать данные, размечать инциденты с помощью матрицы MITRE ATTACK и запускать действия по реагированию.

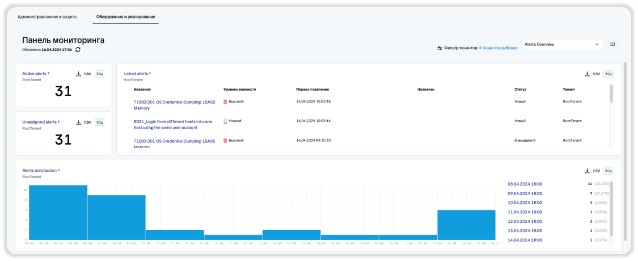

Панель мониторинга в SMP позволяет ИБ-командам создавать собственные виджеты с различными настройками, а также раскладки с виджетами для требуемых типов событий.